刚开始看到用户名密码就尝试常用的用户名密码进行登录,发现并没有这么简单:

之后认真审题,发现是sql注入:

之后认真审题,发现是sql注入:

于是先在url处进行简单测试(这里可先随便输入账号密码,最主要的是看到它的传参处):

于是先在url处进行简单测试(这里可先随便输入账号密码,最主要的是看到它的传参处):

可以看到我们输入的账号密码都显示在url当中,因此可判断为一个get传参。

可以看到我们输入的账号密码都显示在url当中,因此可判断为一个get传参。

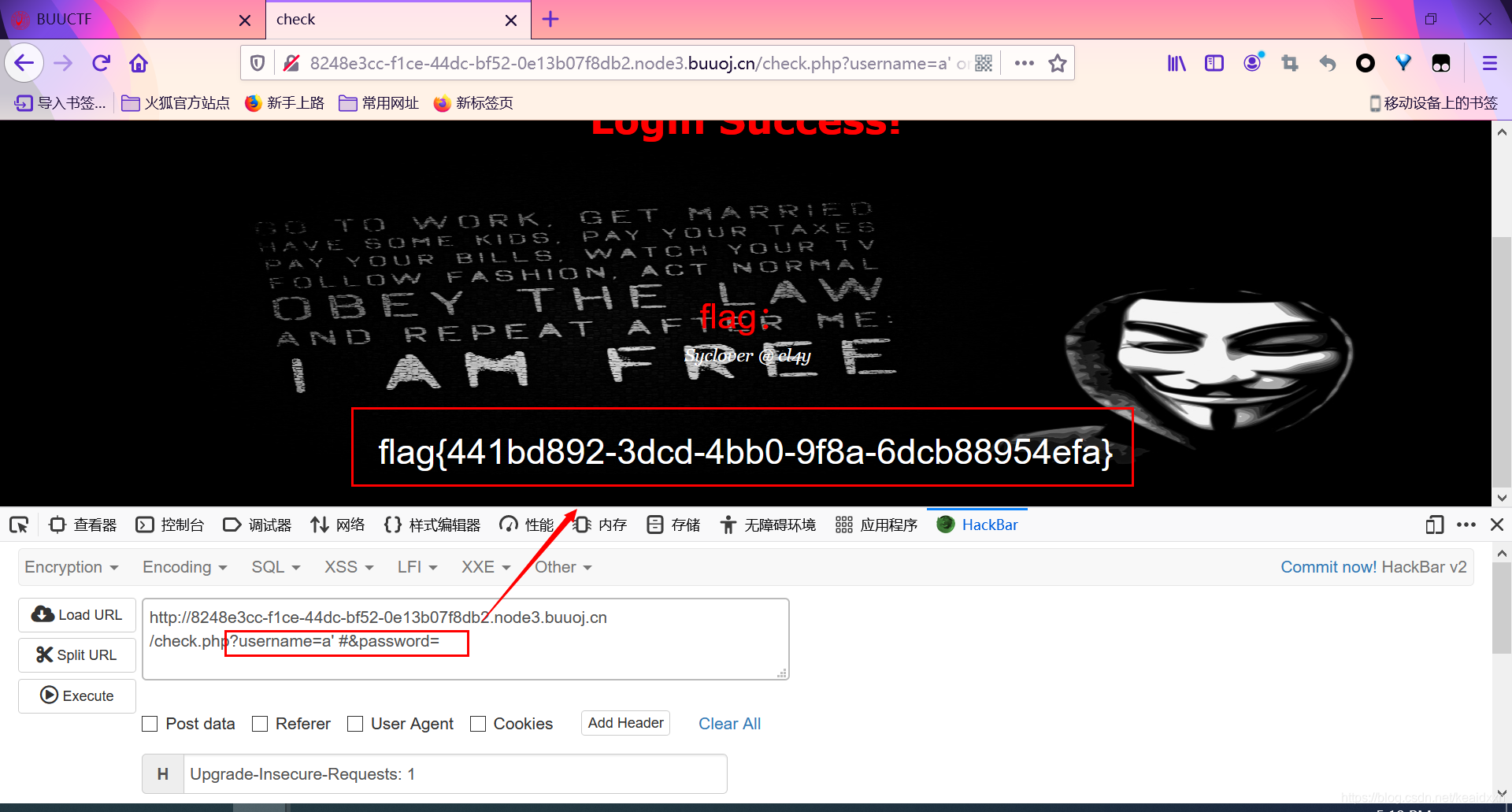

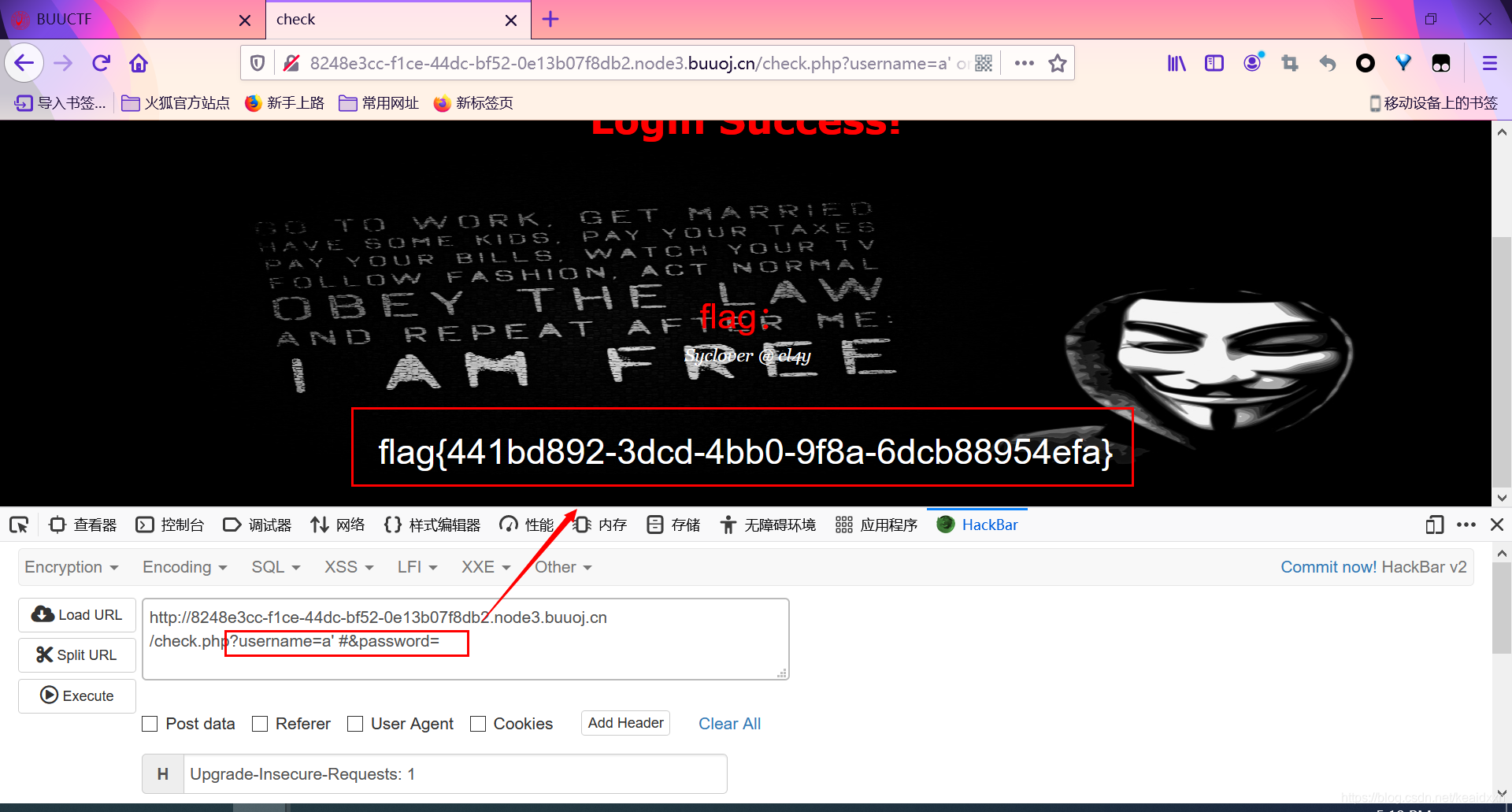

试下单引号加注释符号,前面随便写一个用户名a:

没有想到,这真的是easysql。

成功得到flag:

flag{441bd892-3dcd-4bb0-9f8a-6dcb88954efa}

刚开始看到用户名密码就尝试常用的用户名密码进行登录,发现并没有这么简单:

之后认真审题,发现是sql注入:

之后认真审题,发现是sql注入:

于是先在url处进行简单测试(这里可先随便输入账号密码,最主要的是看到它的传参处):

于是先在url处进行简单测试(这里可先随便输入账号密码,最主要的是看到它的传参处):

可以看到我们输入的账号密码都显示在url当中,因此可判断为一个get传参。

可以看到我们输入的账号密码都显示在url当中,因此可判断为一个get传参。

试下单引号加注释符号,前面随便写一个用户名a:

没有想到,这真的是easysql。

成功得到flag:

flag{441bd892-3dcd-4bb0-9f8a-6dcb88954efa}

2455

2455

300

300

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?