在拿到webshell的时候,想办法获得系统信息拿到系统权限,进入到网络系统内部之后收集内部网络的各种信息,获取内部网络有价值的人员、资产信息。

内网渗透的第一步,内网信息收集。

环境搭建

内网环境分析

-

内网基础环境判断

IP、网关、DNS、是否能联通外网、网络连接以及端口、本机host文件、机器的代理、是否在域内、域名是什么。 -

分析机器所在位置区域

DMZ区(两个防火墙之间的空间)、办公区、生产区、核心DB等 -

分析机器的角色

普通web服务器、开发服务器、文件服务器、代理服务器、DNS服务器、数据存储服务器等 -

分析进出口流量是否能连通

协议的判断:常见的TCP、DNS、HTTP、ICMP等协议

端口的判断:外网vps做监听,内网机器测试常见端口,常见能出去的端口有有80,8080,443,53,110,123等

# TCP协议:

vps: nc -lvvp 8888

target: nc vps-ip 8888

# HTTP协议:

vps: nc -lvvp 80

target: curl vps-ip 80

# ICMP协议:

vps: tcpdump icmp

target: ping vps-ip

# DNS协议:

vps: nc -u -lvp 53

target: nslookup www.baidu.com vps-ip

dig @vps-ip www.baidu.com

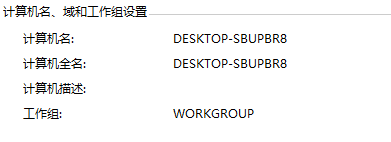

工作组信息收集

工作组

工作组(Work Group):是最常见最简单最普通的资源管理模式,就是将不同的电脑按功能分别列入不同的组中, 以方便管理。

- 默认情况下所有计算机都处在名为WORKGROUP的工作组中

- 工作组资源管理模式适合于网络中计算机不多,对管理要求不严格的情况。

- 它的建立步骤简单,使用起来也很好上手。大部分中小公司都采取工作组的方式对资源进行权限分配和目录共享。

- 相同组中的不同用户通过对方主机的用户名和密码可以查看对方共享的文件夹,默认共享的是 Users 目录。

- 不同组的不同用户通过对方主机的用户名和密码也可以查看对方共享的文件夹。

- 所以工作组并不存在真正的集中管理作用,工作组里的所有计算机都是对等的,也就是没有服务器和客户机之分的。

本机信息

操作系统、权限、内网IP地址段、杀软、端口、服务、补丁情况、网络环境情况、共享、会话等

如果是域内主机,那么操作系统、应用软件、补丁、服务、杀软一般都是批量安装的。

内网网段信息

只有找到不同网段才能进行纵向渗透,否则只能横向渗透

- 内网网段扫描

- 文件共享、FTP连接记录、浏览器访问记录、mstsc连接记录

- 渗透路由器、交换机

用户信息

# 查看本机用户列表

net user

# 获取本地管理员信息

net localgroup administrators

# 查看当前在线用户

quser

quser user

quser user || qwinsta

# 查当前用户在目标系统中的具体权限

whoami /all

#查看当前权限

whoami && whoami /priv

#查看当前机器中所有的组名,了解不同组的职能,如IT、HR、ADMIN、FILE

net localgroup

系统信息

# 查询网络配置信息,ip地址段信息收集

ifconfig /all

# 查询操作系统以及软件信息

systeminfo | findstr /B /C:"OS Name" /C:"OS Version" # 英文系统

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本" #中文系统

# 查看当前系统版本

wmic OS get Caption,CSDVersion,OSArchitecture,Version

#查看系统体系结构

echo %PROCESSOR_ARCHITECTURE%

#查询本机服务信息

wmic service list brief

#查看安装的软件的版本、路径等

wmic product get name, version

powershell "Get-WmiObject -class Win32_Product |Select-Object -Property name, version"

#查询进程信息

tasklist wmic process list brief

#查看启动程序信息

wmic startup get command,caption

#查看计划任务

at(win10之前)

schtasks /query /fo LIST /v(win10)

#查看主机开机时间

net statistics workstation

#列出或断开本地计算机与所连接的客户端的对话

net session

# 查询端口列表,本机开放的端口所对应的服务和应用程序

netstat -ano/atnp

#查看远

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8543

8543

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?