一、跨域认证的问题

互联网服务离不开用户认证。一般流程是下面这样。

1、用户向服务器发送用户名和密码。

2、服务器验证通过后,在当前对话(session)里面保存相关数据,比如用户角色、登录时间等等。

3、服务器向用户返回一个 session_id,写入用户的 Cookie。

4、用户随后的每一次请求,都会通过 Cookie,将 session_id 传回服务器。

5、服务器收到 session_id,找到前期保存的数据,由此得知用户的身份。

这种模式的问题在于,扩展性(scaling)不好。单机当然没有问题,如果是服务器集群,或者是跨域的服务导向架构,就要求 session 数据共享,每台服务器都能够读取 session。

举例来说,A 网站和 B 网站是同一家公司的关联服务。现在要求,用户只要在其中一个网站登录,再访问另一个网站就会自动登录,请问怎么实现?

一种解决方案是 session 数据持久化,写入数据库或别的持久层。各种服务收到请求后,都向持久层请求数据。这种方案的优点是架构清晰,缺点是工程量比较大。另外,持久层万一挂了,就会单点失败。

另一种方案是服务器索性不保存 session 数据了,所有数据都保存在客户端,每次请求都发回服务器。JWT 就是这种方案的一个代表。

二、JWT 的原理

JWT 的原理是,服务器认证以后,生成一个 JSON 对象,发回给用户,就像下面这样。

{

"姓名": "张三",

"角色": "管理员",

"到期时间": "2018年7月1日0点0分"

}

以后,用户与服务端通信的时候,都要发回这个 JSON 对象。服务器完全只靠这个对象认定用户身份。为了防止用户篡改数据,服务器在生成这个对象的时候,会加上签名(详见后文)。

服务器就不保存任何 session 数据了,也就是说,服务器变成无状态了,从而比较容易实现扩展。

三、jwt生成token

1.安装JWT扩展

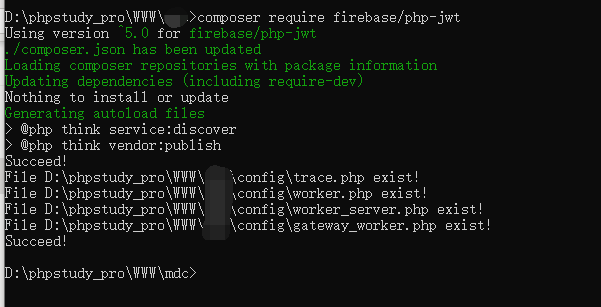

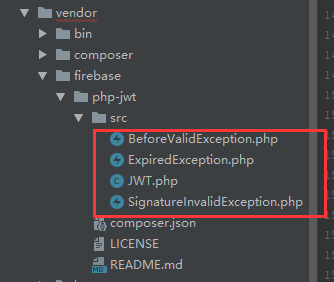

建议使用composer安装 方便 快捷

composer require firebase/php-jwt

运行成功后显示 图一 图二即安装成功:

2.调用 JWT里面的 encode 和 decode方法进行生成token和验证token

在app 目录下的 common.php 文件使用的 ,做成了公共方法

首先 引入 JWT ,然后写两个方法,生成验签和验证token。

use \Firebase\JWT\JWT;

//生成验签

function signToken($uid){

$key='!@#$%*&'; //这里是自定义的一个随机字串,应该写在config文件中的,解密时也会用,相当 于加密中常用的 盐 salt

$token=array(

"iss"=>$key, //签发者 可以为空

"aud"=>'', //面象的用户,可以为空

"iat"=>time(), //签发时间

"nbf"=>time()+3, //在什么时候jwt开始生效 (这里表示生成100秒后才生效)

"exp"=> time()+200, //token 过期时间

"data"=>[ //记录的userid的信息,这里是自已添加上去的,如果有其它信息,可以再添加数组的键值对

'uid'=>$uid,

]

);

// print_r($token);

$jwt = JWT::encode($token, $key, "HS256"); //根据参数生成了 token

return $jwt;

}

//验证token

function checkToken($token){

$key='!@#$%*&';

$status=array("code"=>2);

try {

JWT::$leeway = 60;//当前时间减去60,把时间留点余地

$decoded = JWT::decode($token, $key, array('HS256')); //HS256方式,这里要和签发的时候对应

$arr = (array)$decoded;

$res['code']=1;

$res['data']=$arr['data'];

return $res;

} catch(\Firebase\JWT\SignatureInvalidException $e) { //签名不正确

$status['msg']="签名不正确";

return $status;

}catch(\Firebase\JWT\BeforeValidException $e) { // 签名在某个时间点之后才能用

$status['msg']="token失效";

return $status;

}catch(\Firebase\JWT\ExpiredException $e) { // token过期

$status['msg']="token失效";

return $status;

}catch(Exception $e) { //其他错误

$status['msg']="未知错误";

return $status;

}

}3.使用

生成token ,这里是把用户id进行加密,当然还可以添加其他参数,比如 ip,手机号,账户名等等。把要加密的信息传给 singToken方法就可以。

$user['token'] = signToken($user['id']);

// token 返回值

//eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJtZGMhQCMkIiwiYXVkIjoiIiwiaWF0IjoxNTc5MTU3OTY4LCJuYmYiOjE1NzkxNTc5NzEsImV4cCI6MTU3OTE1ODE2OCwiZGF0YSI6eyJ1aWQiOjV9fQ.mFdRYr_sf63U5STJoxfOFFRyJj8V4N_h-sx3hQcZ2qk验证 token ,这里的token一般用 header 方式传送,接收后直接调用 直接调用 common.php 文件的 checkToken方法即可。验证成功返回加密的token信息。验证失败返回提示信息。

$token = Request::instance()->header('token');

$res = checkToken($token);四、自动续期(未搞懂)

1.实现原理

- 登录成功后将用户生成的

jwt token作为key、value存储到cache缓存里面 (这时候key、value值一样),将缓存有效期设置为 token有效时间的2倍。- 当该用户再次请求时,通过后端的一个

jwt Filter校验前端token是否是有效token,如果token无效表明是非法请求,直接抛出异常即可;- 根据规则取出cache token,判断cache token是否存在,此时主要分以下几种情况:

- cache token 不存在

这种情况表明该用户账户空闲超时,返回用户信息已失效,请重新登录。- cache token 存在,则需要使用jwt工具类验证该cache token 是否过期超时,不过期无需处理。

过期则表示该用户一直在操作(为什么过期表示该用户一直在操作,)只是token失效了,后端程序会给token对应的key映射的value值重新生成jwt token并覆盖value值,该缓存生命周期重新计算。

实现逻辑的核心原理:

前端请求Header中设置的token保持不变,校验有效性以缓存中的token为准。

问题:

如果redis里面的token过期了,被重新生成的token覆盖。那么前端的token会不会变。要不要变。

465

465

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?