一、基础环境可参看第一关内容

二、实战:

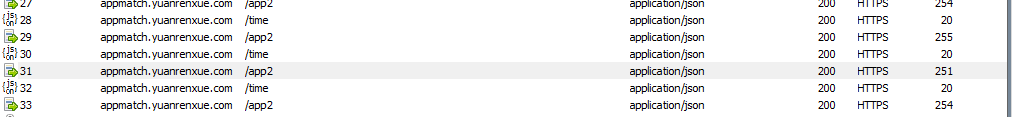

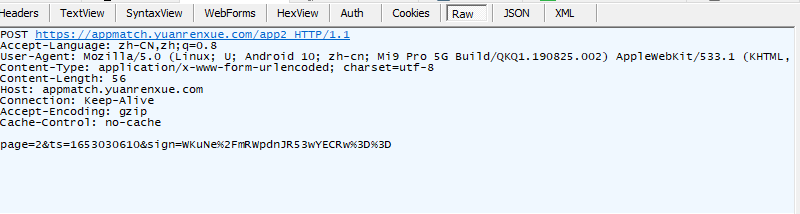

打开fiddler抓取翻页请求

这次我们不能再使用"page="关键字搜索了。 第一题中有:name = "第一题,我们直接jadx中搜索:name = "第二题"

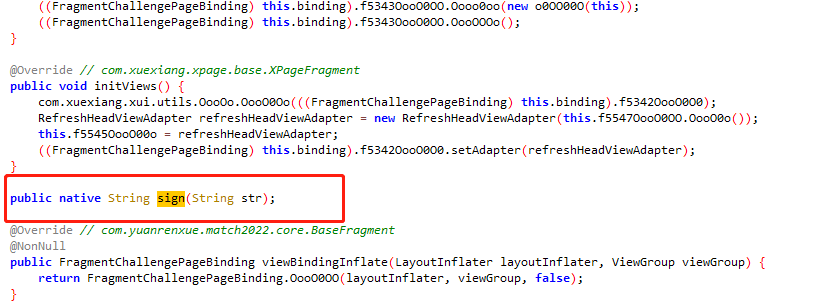

来到第二题代码处,观察代码发现和第一关基本一致,但sign函数是在native层:

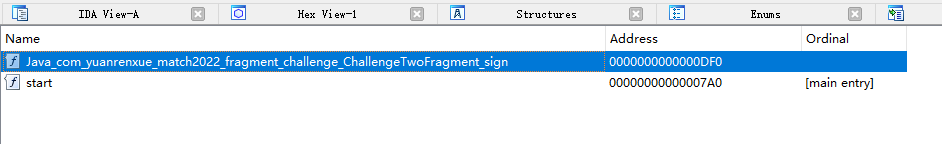

打开IDA找到sign在native层的名字并进行hook,查看它传入的参数:

导出函数中直接可以找到。开始hook

function hook_native(){

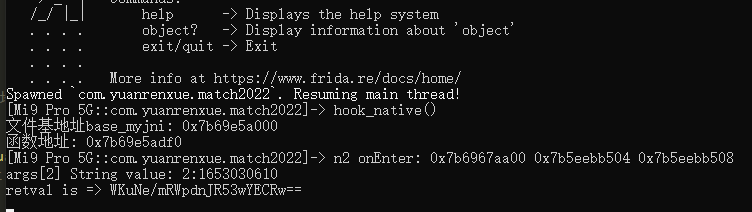

var base_myjni = Module.findBaseAddress("libmatch02.so");//获取基地址

console.log("文件基地址base_myjni:",base_myjni);

if (base_myjni){

var n2 = Module.findExportByName("libmatch02.so","Java_com_yuanrenxue_match2022_fragment_challenge_ChallengeTwoFragment_sign");//获取函数地址 函数地址 - 基地址 = 静态偏移地址(ida中看到的地址)

console.log("函数地址:",n2);//thumb模式函数,0x000011F8,实际地址:0xcc2691f9 ,thumb模式中ida看到的地址需要+1

Interceptor.attach(n2,{//根据地址 hook native层函数

onEnter: function(args){

console.log("n2 onEnter:",args[0],args[1],args[2]);

var String_java = Java.use('java.lang.String');

var args_2 = Java.cast(args[2], String_java);

console.log("args[2] String value:", args_2);

},onLeave:function(retval){

console.log("retval is =>",Java.vm.getEnv().getStringUtfChars(retval, null).readCString());

}

});

}

}

和fiddler对比一致

现在可以确定就是这个函数,并且我们也已经知道传入的参数格式。那让我们来解题吧。

import frida

import requests

def on_message(message, data):

if message['type'] == 'send':

print("[*] {0}".format(message['payload']))

else:

print(message)

js = open('hook.js', 'r', encoding='utf8').read()

# session = frida.get_usb_device().attach('me.ele')

session = frida.get_remote_device().attach('com.yuanrenxue.match2022')#frida.get_usb_device().attach('com.ss.android.ugc.aweme')

script = session.create_script(js)

script.on('message', on_message)

script.load()

import time

if __name__ == '__main__':

time_ = int(time.time())

header2 = {

'Accept-Language':'zh-CN,zh;q=0.8',

'User-Agent':'Mozilla/5.0 (Linux; U; Android 10; zh-cn; Mi9 Pro 5G Build/QKQ1.190825.002) AppleWebKit/533.1 (KHTML, like Gecko) Version/5.0 Mobile Safari/533.1',

'Content-Type':'application/x-www-form-urlencoded; charset=utf-8',

'Content-Length':'56',

'Host':'appmatch.yuanrenxue.com',

'Connection':'Keep-Alive',

'Accept-Encoding':'gzip',

'Cache-Control':'no-cache',

}

count = 0

for i in range(1,101):

s = f'{i}:' + str(time_)

print("s:",s)

res = script.exports.callsecretfunctionedy(s)

# print("python res:",res)

payload = {

'page': str(i),

'ts': time_,

'sign': res,

}

# proxies = {

# "http": "http://127.0.0.1:8888",

# "https": "http://127.0.0.1:8888",

# }

# r = requests.post("https://appmatch.yuanrenxue.com/app2", data=payload, headers = header2,proxies = proxies, verify = False )

r = requests.post("https://appmatch.yuanrenxue.com/app2", data=payload, headers = header2, verify = False )

print(r.status_code)

data = r.json()['data']

for v in data:

# print("v:",v['value'])

count += int(v['value'])

print("count:",count)

var result;

function callDYFun(str_) { //定义导出函数

Java.perform(function () {

//这里写函数对应的类名

var str_cls_name = "com.yuanrenxue.match2022.fragment.challenge.ChallengeTwoFragment";

//返回值

// var str_ret = null;

Java.choose(str_cls_name,

{

onMatch: function (instance)

{

//调试用

console.log("onMatch ");

//直接调用对象的函数 instance是找到的对象

var str = Java.use("java.lang.String");

result = instance.sign(str_);

},

onComplete: function ()

{

}

});

});

return result;

}

rpc.exports = {

callsecretfunctionedy: callDYFun,

};

遗留问题:

在第一次准备调用Sign时,我是想直接frida调用native层的函数的,但是我尝试调用一直报错,

function call_sofunc(){

Java.perform(function () {

var aes_addr = Module.findExportByName("libmatch02.so","Java_com_yuanrenxue_match2022_fragment_challenge_ChallengeTwoFragment_sign");//获取函数地址

console.log("aes_addr:",aes_addr);//如果返回值为null,大概路是so文件没有被加载

// Memory.protect(ptr("0x7a9c078df0"), 8, 'rw+');

var aes_128 = new NativeFunction(aes_addr , 'pointer', ['pointer']);//创建新函数,参数1:函数地址,参数2:返回值类型,参数3:函数参数类型

console.log("aes_128:",aes_128);

var key = Memory.allocUtf8String("2:1652953749");

console.log("The result is: ",Memory.readCString(aes_128(key)));//调用函

});

}这是我的代码,后来问群友说是要有env和jobject或jclass。但是我记得以前就是这么写得直接就调用了。哪位大佬知道什么原因,可否说一下,给个这部分的代码参考一二。万分感谢。

943

943

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?