转载请注明出处:https://blog.csdn.net/l1028386804/article/details/86682941

首先,我们创建一个后渗透脚本heartbeat.cna

内容如下:

on heartbeat_15s{

local('$sid');

foreach $sid (session_ids()){

if(-iswinmeterpreter $sid && -isready $sid){

m_cmd($sid, "getuid");

m_cmd($sid, "getpid");

on meterpreter_getuid{

println(" $3 ");

}

on meterpreter_getpid{

println(" $3 ");

}

}

}

}这个脚本中,我们使用了一个名为heartbeat_15s的函数。这个函数每隔15秒会重复执行一次。

函数local表示$sid是当前函数的一个局部变量。吓一跳foreach语句是一个队所有开放会话的循环遍历。以if开始的语句将会对每一个会话进行检查,检查内容为该会话类型是否为Windows Meterpreter控制,以及该会话是否可以进行交互并接受命令。

m_cmd函数使用$sid(会话ID)等参数和命令将命令发送给Meterpreter会话。接着,我们定义了一个meterpreter_*形式的函数,*意味着即将发送到Meterpreter会话的命令。这个函数将会打印sent命令的输出。

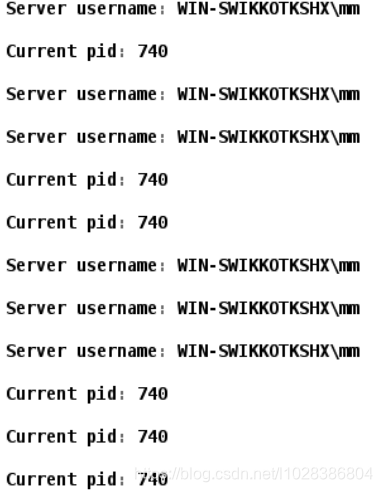

使用Cortana载入这个脚本,并对结果进行分析,如下图所示:

成功载入并执行这段脚本之后,每隔15秒就会显示目标系统的用户ID和当前使用进程的ID。

本文介绍了一种在渗透测试中用于保持与目标系统连接的心跳机制。通过创建后渗透脚本heartbeat.cna,每15秒获取目标系统用户ID和进程ID,实现对会话状态的持续监控。

本文介绍了一种在渗透测试中用于保持与目标系统连接的心跳机制。通过创建后渗透脚本heartbeat.cna,每15秒获取目标系统用户ID和进程ID,实现对会话状态的持续监控。

632

632

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?