saltstack RCE

一、漏洞介绍

SaltStack是基于Python开发的一套C/S架构配置管理工具,是一个服务器基础架构集中化管理平台,具备配置管理、远程执行、监控等功能,基于Python语言实现,结合轻量级消息队列(ZeroMQ)与Python第三方模块(Pyzmq、PyCrypto、Pyjinjia2、python-msgpack和PyYAML等)构建。

国外某安全团队披露了SaltStack存在认证绕过漏洞(CVE-2020-11651) 和目录遍历漏洞(CVE-2020-11652)。

二、漏洞危害

在CVE-2020-11651认证绕过漏洞中,攻击者通过构造恶意请求,可以绕过Salt Master的验证逻辑,调用相关未授权函数功能,从而可以造成远程命令执行漏洞。在CVE-2020-11652目录遍历漏洞中,攻击者通过构造恶意请求,读取服务器上任意文件。通过对这两个漏洞的利用可以实现RCE的效果,在控制salt-master之后,通过salt大面积控制在运维系统下的主机。

影响版本:

SaltStack < 2019.2.4

SaltStack < 3000.2

安全版本:

2019.2.4

3000.2

三、漏洞验证

靶机(172.22.8.14):

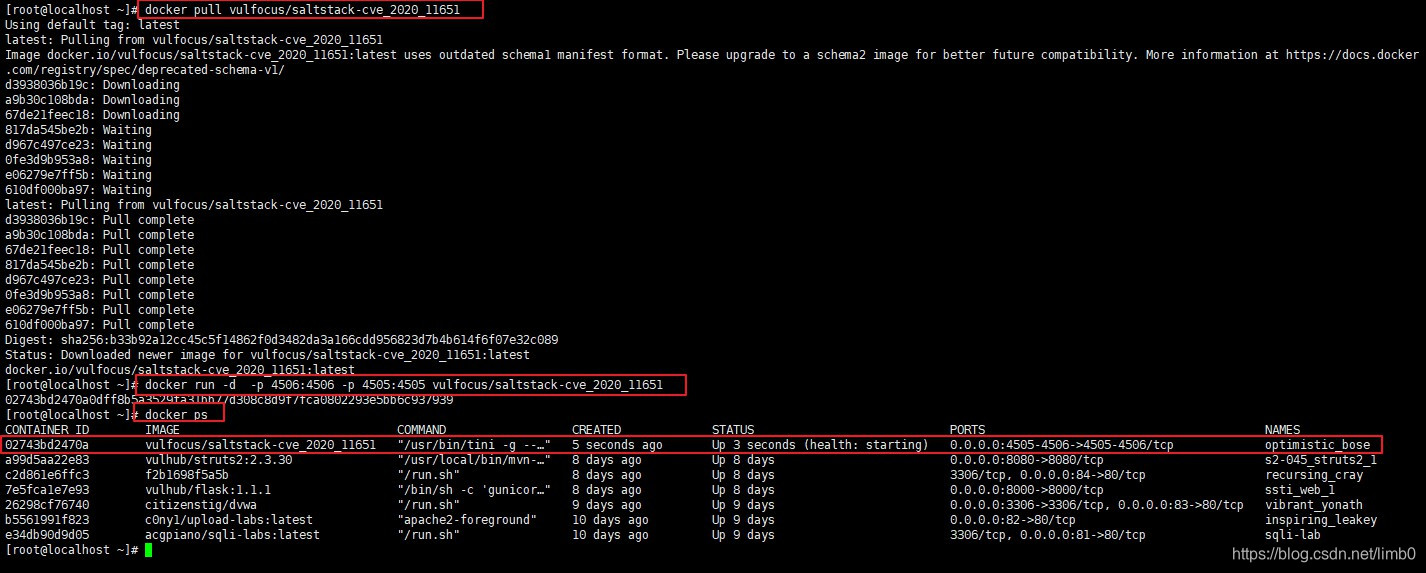

docker pull vulfocus/saltstack-cve_2020_11651 # 拖取镜像

docker run -d -p 4506:4506 -p 4505:4505 vulfocus/saltstack-cve_2020_11651 # 启动容器

攻击机:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?