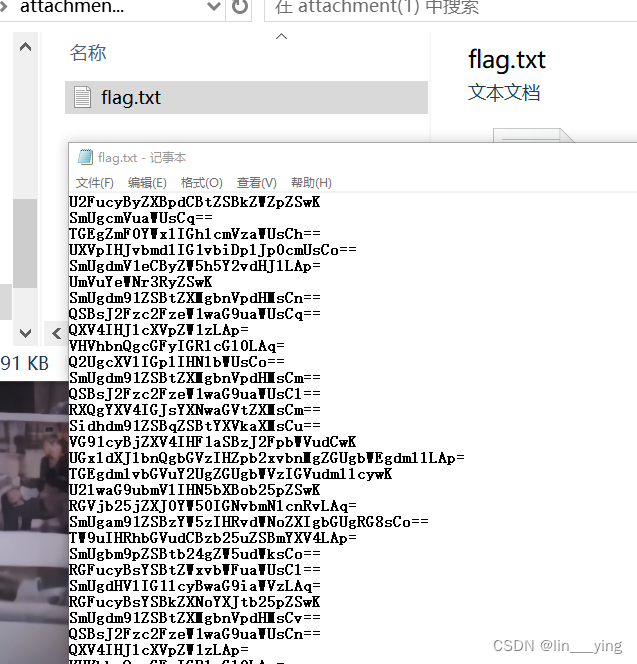

[GXYCTF2019]SXMgdGhpcyBiYXNlPw==1

1.打开附件

是一个文本文档

里面有很多字符串

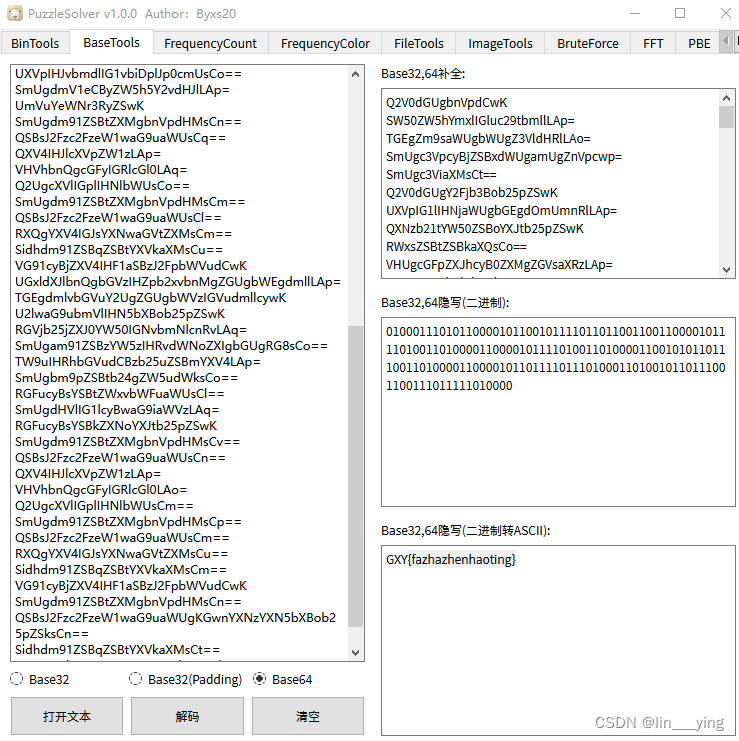

2.PuzzleSolver

用PuzzleSolver工具进行多组base64解码

3.得到flag

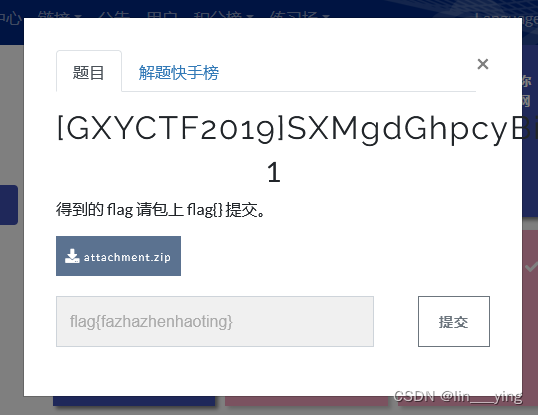

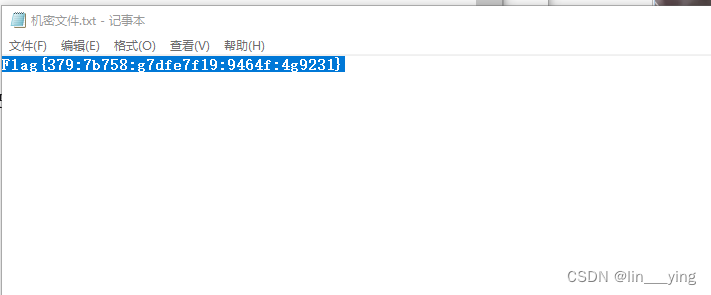

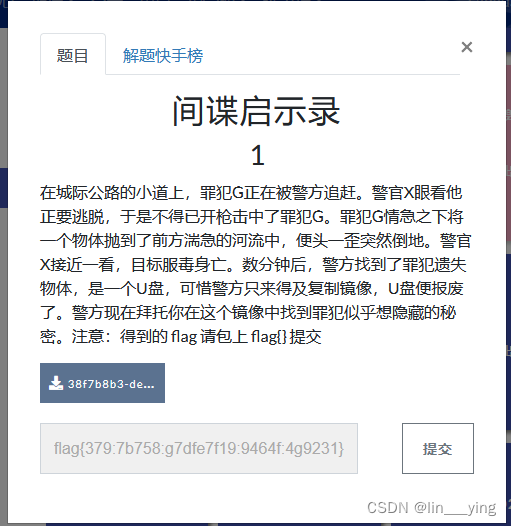

间谍启示录1

1.打开附件

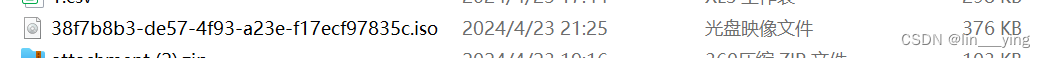

是一个.iso文件

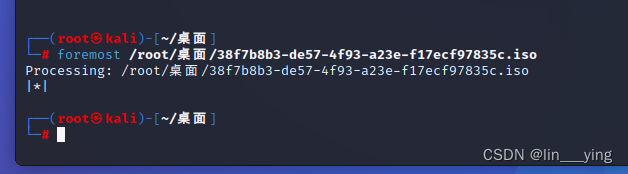

2.foremost

用foremost 分离文件

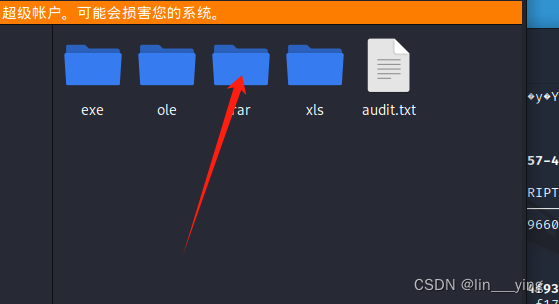

查看分离的文件

发现一个压缩包

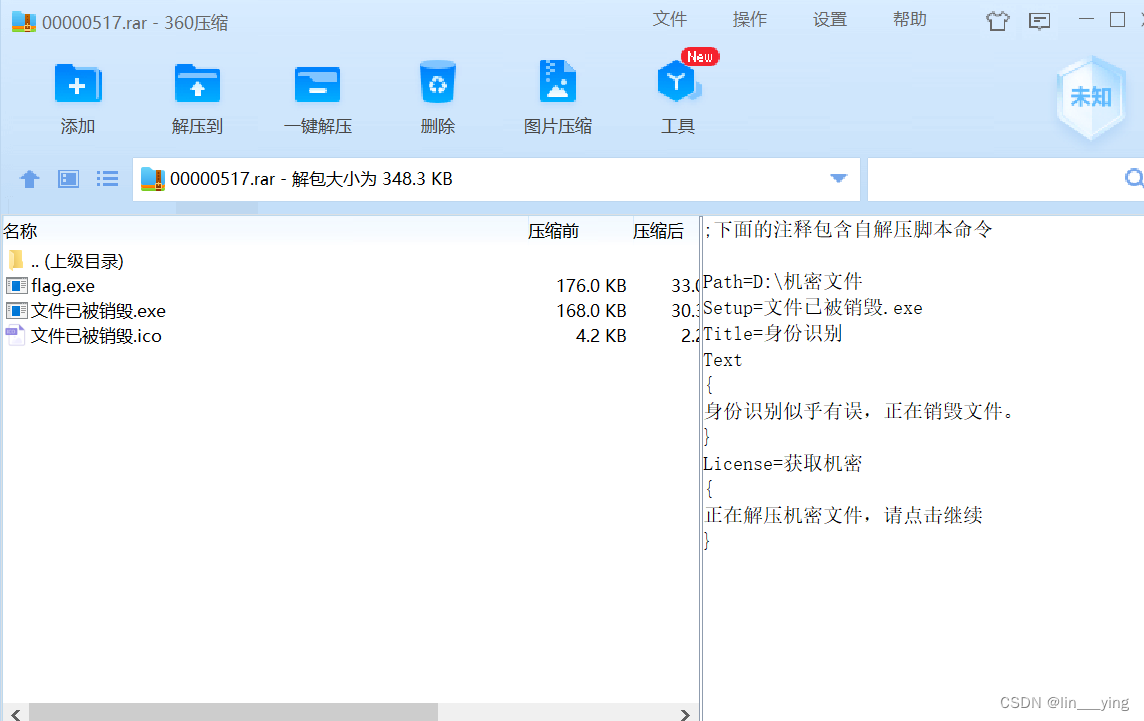

3.运行

解压之后,运行flag.exe

得到一个机密文件

4.打开机密文件

5.得到flag

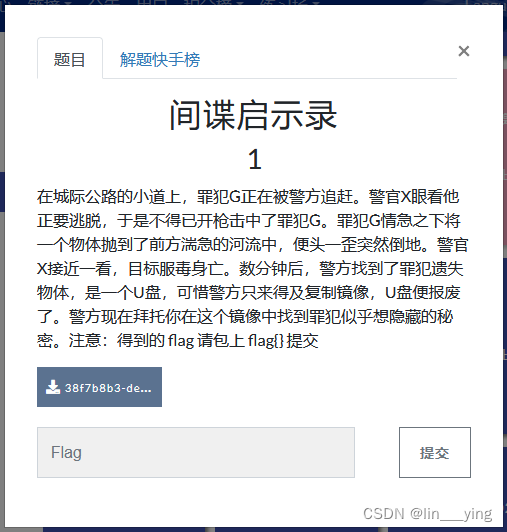

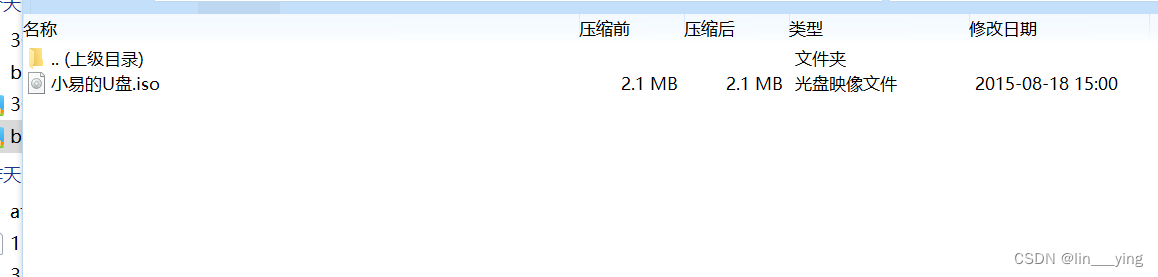

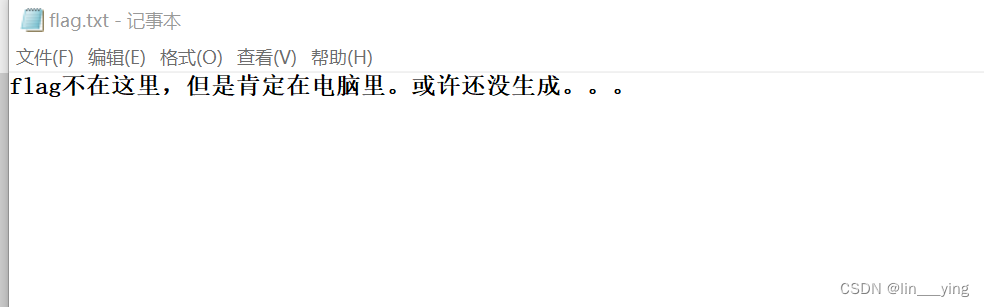

小易的U盘1

1.打开附件

是一个光盘镜像文件

2.010 Editor

用010 Editor打开,是一个以.rar结尾的文件夹

将.iso修改为.rar后缀名

并解压

查看文件下的flag.txt发现并不是flag

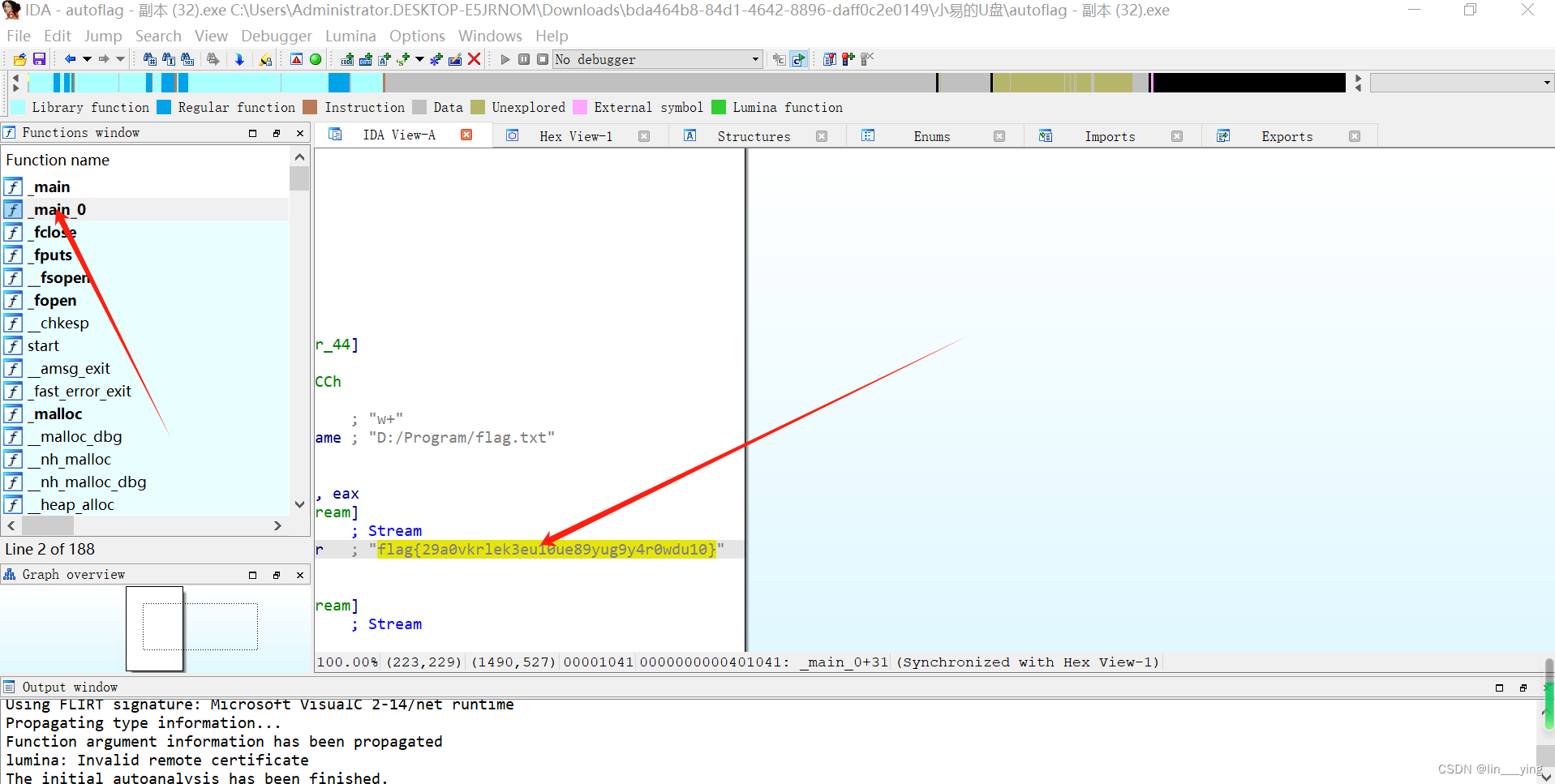

3.IDAPro

用IDA查看文件副本32

4.得到flag

[RoarCTF2019]黄金6年1

1.打开附件

是一个MP4的视频,下载保存下来

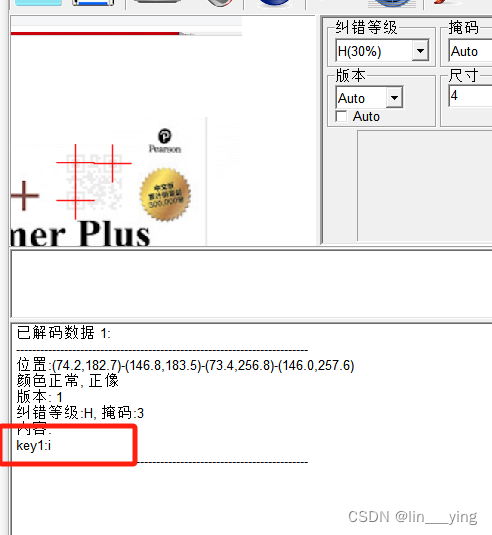

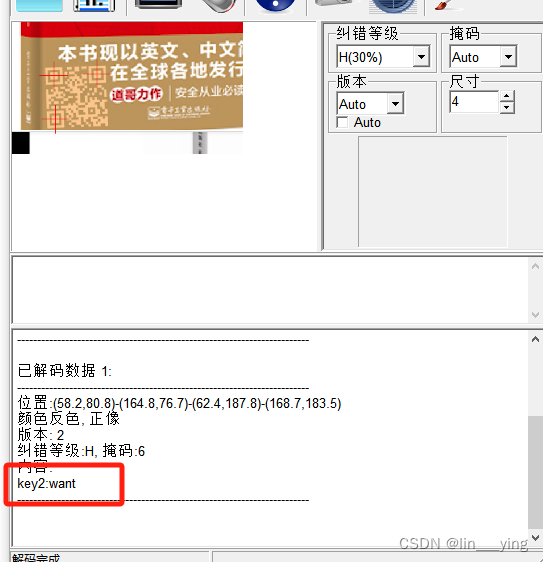

2.二维码

观察视频会发现三个明显的二维码

3.QR Research

用QR Research分析二维码

4.用Python脚本发现第四个二维码

#从MP4视频中提取图片的Python脚本

import cv2 def extract_frames(video_path, output_folder): # 打开视频文件 cap = cv2.VideoCapture(video_path) if not cap.isOpened(): print("无法打开视频文件") return frame_count = 0 # 循环读取视频帧 while True: ret, frame = cap.read() if not ret: break # 保存每一帧为图像文件 frame_count += 1 frame_filename = f"{output_folder}/frame_{frame_count}.jpg" cv2.imwrite(frame_filename, frame) print(f"保存帧 {frame_count}") # 释放视频对象 cap.release() if __name__ == "__main__": video_path = "/root/桌面/attachment.mp4" # 视频文件路径 output_folder = "frames" # 保存帧的文件夹路径 # 提取视频帧 extract_frames(video_path, output_folder)

最后得到一串字符串

iwantplayctf

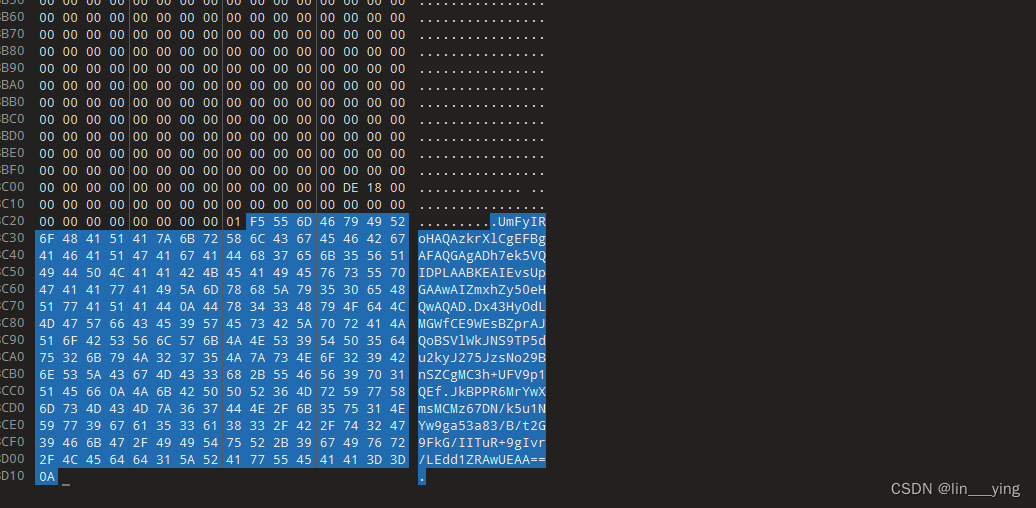

5.010Editor

用010 Editor打开MP4文件

在最后发现有一堆base64的字符串

编写base64文件得到一个加密的压缩包

import base64

code="UmFyIRoHAQAzkrXlCgEFBgAFAQGAgADh7ek5VQIDPLAABKEAIEvsUpGAAwAIZmxhZy50eHQwAQADDx43HyOdLMGWfCE9WEsBZprAJQoBSVlWkJNS9TP5du2kyJ275JzsNo29BnSZCgMC3h+UFV9p1QEfJkBPPR6MrYwXmsMCMz67DN/k5u1NYw9ga53a83/B/t2G9FkG/IITuR+9gIvr/LEdd1ZRAwUEAA=="

r=base64.b64decode(code)

test_file=open("test.rar","wb")

test_file.write(r)

test_file.close()

6.解密

iwantplayctf就是该压缩包的密码

7.得到flag

1033

1033

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?