传统的交换机设备都是支持VLAN隔离的,OpenvSwitch作为一个主流的虚拟交换机,自然也是支持VLAN相关的实现的。OVS交换机内部也可以通过VLAN ID来隔离交换机的各个端口。

例如:如果一个OVS交换机的端口设置了tag标签(该端口处于access模式),数据包从该端口进入到交换机内部时,该数据包就会被打上对应的tag,于是该数据包也就只能从设置了相同tag的端口发出,而在出交换机的时候,数据包上的tag会被删除。这样就实现了交换机内部的一个隔离。

目前OVS的端口支持四种VLAN模式,分别是trunk、access、native-tagged、native-untagged,刚创建的端口默认是不设置任何的VLAN模式。

对这几个VLAN模式的介绍如下:

默认

在默认模式下(VLAN_mode没被设置),如果指定了端口的tag属性,那么这个端口就工作在access模式,并且其trunk属性的值应该保持为空。否则,这个port就工作在trunk模式下,如果trunk被指定,则使用指定的trunk值。

trunk

trunk模式的端口允许传输所有在其trunk属性中指定的那些VLAN对应的数据包。其他VLAN的数据包就会被丢弃。从trunk模式的端口中进入的数据包其VLAN ID不会发生变化。如果进入的数据包不含有VLAN ID,则该数据包进入交换机后的VLAN为0。从trunk模式的端口出去的数据包,如果VLAN ID不为空,则依然保持该VLAN ID,如果VLAN ID为空,则出去后不再包含802.1Q头部。

access

access模式的端口只允许不带VLAN的数据包进入,不管数据包的VLAN ID是否与其tag相同,只要含有VLAN ID,这个数据包都会被端口drop。数据包进入access端口后会被打上和端口tag相同的VLAN,而再从access端口出去时,数据包的VLAN会被删除,也就是说从access的端口出去的数据包和进来时一样是不带VLAN的。

native-tagged

native-tagged端口类似于trunk端口,它们之间的区别是如果进入native-tagged端口的数据包不含有802.1Q头部,即没有指定VLAN,那么该数据包会被当作native VLAN,其VLAN ID由端口的tag指定。

native-untagged

native-untagged端口类似于native-tagged端口,不同点是native VLAN中的数据包从native-untagged端口出去时,会被去掉802.1Q头部。

使用docker容器动手实践

理论知识了解后就能动手来实践了,由于环境资源的限制,只能用更轻量级的docker容器来做实验。

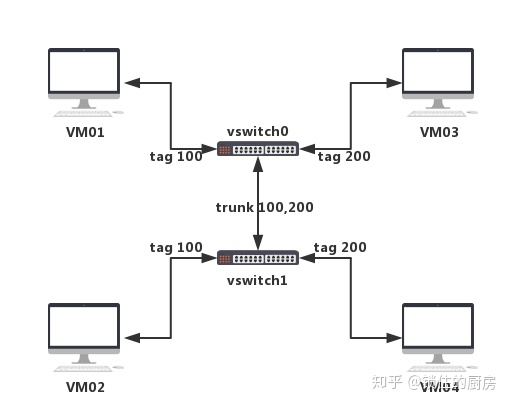

环境拓扑

使用docker创建四个不带网卡的容器

docker run -t -i -d --name vm01 --net=none --privileged sshd-centos7 /bin/bash

docker run -t -i -d --name vm02 --net=none --privileged sshd-centos7 /bin/bash

docker run -t -i -d --name vm03 --net=none --privileged sshd-centos7 /bin/bash

docker run -t -i -d --name vm04 --net=none --privileged sshd-centos7 /bin/bash

创建OVS网桥

ovs-vsctl add-br vswitch0

ovs-vsctl add-br vswitch1

使用ovs-docker工具给容器添加网卡到ovs网桥

ovs-docker add-port vswitch0 eth0 vm01 --ipaddress=192.168.1.2/24

ovs-docker add-port vswitch1 eth0 vm02 --ipaddress=192.168.1.3/24

ovs-docker add

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

414

414

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?