漏洞信息如下:

使用的tomcat版本为8.5.60。

打开解决办法中对应版本的网址:https://tomcat.apache.org/security-8.html

可以看到8.5.63及以上版本修复了这两个漏洞:

解决办法:升级tomcat到8.5.63或以上版本(不推荐升级到9及以上版本,jdk还需要检查是否对应)本例升级到到tomcat8最版本8.5.69

升级方法:

1.升级旧版本到新版本(8.5.60升级到8.5.69)

官网下载地址:https://tomcat.apache.org/download-80.cgi

下载后解压缩到服务器

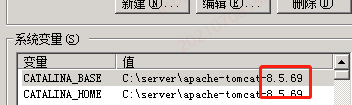

2.修改环境变量

3.修改配置文件

将原版本8.5.60的conf/server.xml复制到新版本

4.代码迁移

删除新版本的webapps下所有文件,将旧版本中的文件拷入新版本

4.关闭旧版本tomcat,启动新版本tomcat

1092

1092

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?