密码学:

- 量子算法:Shor和Grover

- 按照密码系统对明文的处理方法可以分为分组密码系统和序列密码系统

- AES采纳的算法是Rijndael,其分组密码的通用结构,对轮函数迭代,SP结构(代替/置换)

- CBC:加密会引发错误传播无界,解密错误传播有界。CBC并不利于并行计算

- PCBC:连接方式输入是前一组密文和前一组明文异或再与前一组明文异或的输入

缺点:加解密传播无界,不适合磁盘文件加密。要求数据长度为密码分组长度的整数倍,否则最后一块要特殊处理。

- RC4是加密算法,其算法软件出口秘钥长度不能超过40位

- WEP采用的RC4算法,使用40位或者64位秘钥。标准64位标准流WEP使用的秘钥和初始向量长度分别为40位和24位

- MD5、SHA-1、HMAC是报文认证算法(MD5信息分组512bit,得到128bit摘要;SHA-1为512,,160)

- 数字签名为二进制的字符串

- DSS数字签名核心为DSA,杂凑函数为SHA-1

- SM2被用来替代RSA,椭圆曲线公钥密码算法

- SM9/SM2在17年11月被通过为国际标准(SM9标识密码算法,SM2为椭圆曲线公钥密码算法)

- SM3密码杂凑算法消息分组长度为512比特,杂凑值为256比特

- 对称加密算法:DES、3DES、RC5、IDEA

- 公钥密码体质:RSA、DSA、ECC

- 密码学安全目标:

保密性:确保信息仅被合法用户访问,不泄露给非授权的用户(公开信息不适用,NA)

完整性:所有资源只能有授权方或者以授权方式进行修改

可用性:所有资源在适当的时候可以由授权方式访问

- 秘钥管理包括秘钥的产生、存储、分配、组织、使用、停用、更换、销毁等一系列技术

- 近代密码学认为,一个密码仅当它能经得起已知明文攻击时才是可取的

- WannaCry病毒加密使用AES加密文件,并使用非对称加密算法RSA加密随机秘钥,每一个加密文 件使用一个随机秘钥

- X.509标准中,不包含有加密算法标识

- Kerberos认证系统中,用户首先向认证服务器AS申请初始票据,然后从票据授予服务器TGS获得会话秘钥(加密算法为DES)

- 国家密码管理局2006年发布的“无线局域网产品须使用的系列密码算法”包括:

1.对称密码算法:SMS4

2.签名算法:ECDSA

3.秘钥协商算法:ECDH

4.杂凑算法:SHA-256

- 初级秘钥通常采用一次一密的使用形式,在将密钥的明文传输给对方时,需要用更高级的秘钥加密。对方收到加密的初级秘钥后,要二级秘钥解密才能使用

- 椭圆曲线密码ECC是公开的秘钥加密算法体制,密码由六元组T=<p,a,b,G,n,h>表示。用户的私钥d的取值范围为0~n-1的随机数,公钥Q的取值为Q=dG。利用ECC实现数字签名与利用RSA实现数字签名的主要区别的ECC签名后的内容中包含原文,而RSA签名后的内容中没有原文

- DES有8个S盒,其中每个S盒有6个输入,4个输出,分组长度64,使用56比特秘钥对64比特明文进行16轮加密。子秘钥长度为48

- 密码体制由以下五个部分组成

明文空间M:全体明文的集合

密文空间C:全体密文的集合

加密算法E:一组明文M到密文C的加密变换

解密算法D:一组密文C到明文M的加密变换

秘钥空间:包含加密密钥Ke和解密秘钥Kd的全体密钥集合

- 根据基于的数学基础的不同,非对称密码体制通常分为基于因子分解、基于离散对数、基于椭圆曲线对数

- 特别针对数字签名攻击的是选择密文攻击

- 只有CA的证书才携带CA的公开密钥

- PKI中没有AS

- 数字签名体制通常包括的两个部分:施加签名和验证签名

计算机网络:

-

ISO各层传输的数据单元名称:

物理层:比特

数据链路层:数据帧

网络层:数据分组或数据报

传输层:报文或段

-

100BASE-T2支持使用两对五类无屏蔽双绞线作为传输介质

-

私有地址

A类:10.0.0.0到10.255.255.255

B类:172.16.0.0到17.31.255.255

C类:192.168.0.0到192.168.255.255

-

ADSL虚拟机拨号接入,用户端需要安装PPPoE软件

-

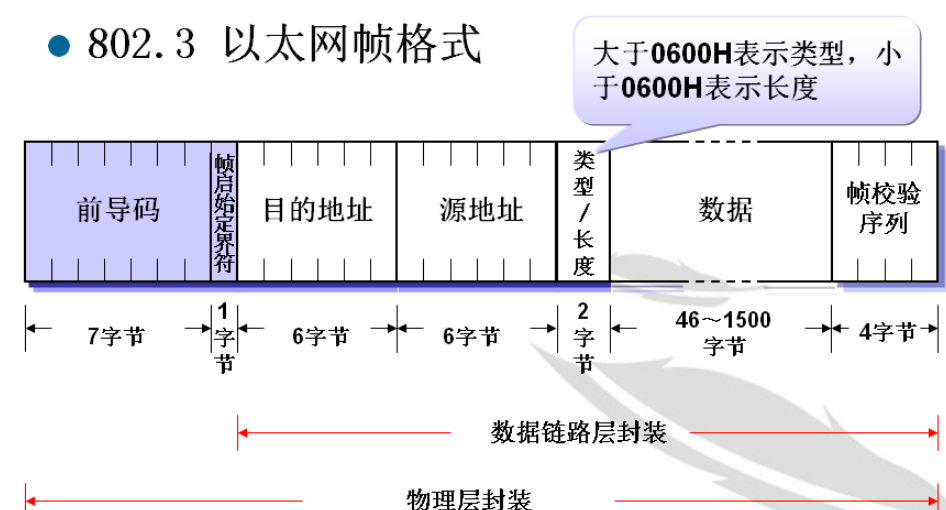

其中最小帧范围是目标地址到校验和的长度为64字节

-

IEEE 802.3ae属于万兆以太网物理层标准,不采用CSMA/CD方式,只有全双工

-

ARP数据单元封装在以太帧中传输

-

FTP:20号端口为建立在TCP上的数据连接,21位建立在TCP上的控制连接

-

SNMPv3中,管理站(Manager)和代理(Agent)统一称为SNMP实体

-

RIP更新周期为30s,OSPF没有默认周期(链路状态广播)

-

Telnet端口23,采用C/S结构,采用NVT格式实现客户端和服务端的数据传输

-

IGMP为组播协议

-

ICMP在网络层,封装在IP数据报中

-

SYN:TCP协议的发起连接位,同步信号,是TCP/IP建立连接使用的握手信号

-

PGP针对个人,S/MIME针对商业和团体

-

Radius(Remote Authentication Dial In User Service),即远程验证拨入用户服务

-

存储技术:DAS、NAS、SAN(光纤)后面两个为网络存储

-

鲁棒攻击:减少或消除数字水印的存在为目的,包括像素值失真攻击、敏感性分析攻击和梯度下降攻击。

-

表达攻击:图像水印变形而使水印存在检测性失败,包括置乱攻击、同步攻击。

-

水印不是必要满足的性质是可见性

网络安全:

-

攻击的分类

主动攻击:假冒、重放、修改信息与拒绝服务

被动攻击:窥探、窃取、分析(xss)

-

抵御重放攻击方法有时间戳、Nonce、序号(Nonce是指一个只能被使用一次的任意或非重复的随机数)

-

暴力破解不属于信息泄露,流量攻击属于信息泄露

-

蜜罐是主动防御技术

-

网闸设计方式:代理+摆渡。思想的内网网进行隔离,分时对网闸中的存储进行读写,间接实现信息交换;内外网之间不能建立网络连接,不能通过网络协议互相访问。代理功能是数据的拆卸,吧数据还原成原始的部分,拆除各种协议添加的“包头包尾”,传递净数据

-

存储技术:DAS、NAS、SAN后面两个为网络存储

-

SSL是在网络应用层和传输层之间提供加密方案的协议

-

实现数字签名最常见的方法公钥密码体制和单向安全Hash密码体制相结合

-

Snort配置(模式):嗅探、包记录、网络入侵检测

-

VPN主要隧道协议有L2F(二层)、PPTP(二层)、L2TP(二层)、GRE(三层)、IPsec(三层)、SSL VPN(四层)、TLS VPN(四层)

-

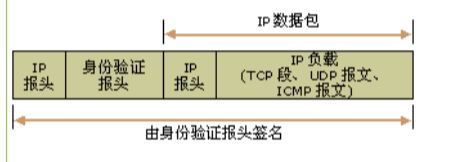

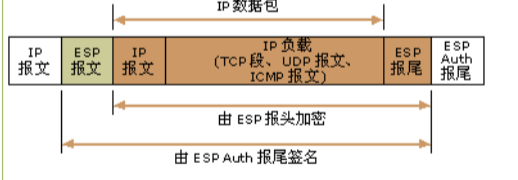

IPSec安全体系结构包括AH、ESP和ISA KMP/Oakley等协议。其中AH为IP包提供信息源验证和报文完整性验证,但不支持加密服务但可以防止重放攻击;ESP提供加密服务;ISA KMP/Oakley提供秘钥管理服务

-

IPSec数据包格式:

AH:

ESP:(ESP尾又可以称作ESP摘要)

- 深层流检测(DFI):包括流特征选择、流特征提供、分类器

- 我国制定的关于无线局域网安全的强制标准是WAPI,采用公钥密码技术,鉴权服务器AS负责证书的颁发、验证和撤销等

- 拒绝服务攻击(SYN flood)具有固定的攻击行为,特征明显,可以使用误用检测的方式进行检测。

- IPSec的加密和认证过程中所使用的秘钥由Internet秘钥交换协议(IKE)机制来生成和分发

- PDR模型包括防护、检测、响应三个部分

- 保证完整性的手段有安全协议、纠错编码、数字签名、公证

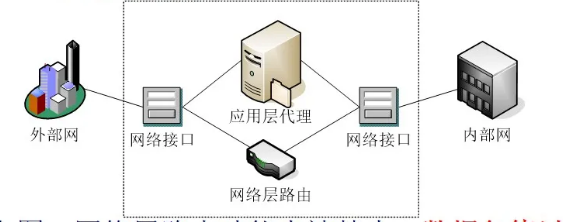

- 防火墙体系结构和特点:

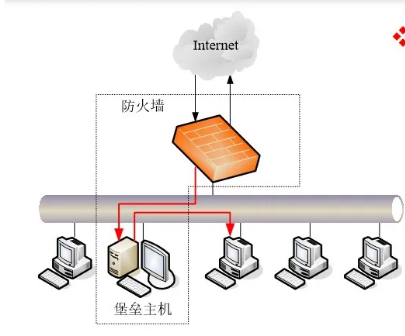

双重宿主主机体系结构:以一台双重宿主主机作为防火墙的主体,执行分离外部网络和内部网络的任务。

(被)屏蔽主机体系结构:通过一个单独的路由器和内部网络上的堡垒主机共同构成的防火墙,主要通过数据包过滤实现内外网的隔离和对内网的保护

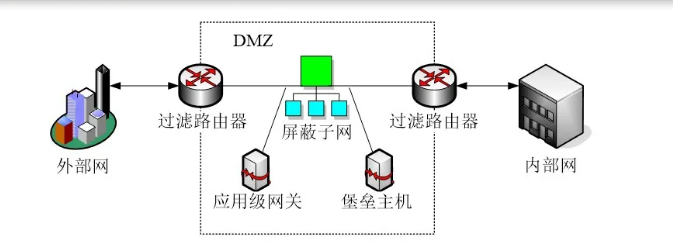

(被)屏蔽子网体系结构:由两台路由器包围起来的周边网络,并且将容易受到攻击的堡垒主机都置于这个周边网络中。(周边网络,外部路由器,内部路由器,堡垒主机)

其中内部路由器作用为:隔离周边网络和内部网络,是屏蔽子网体系结构的第二道屏障。在其上设置了针对内部用户的访问过滤规则,规则主要对内部用户访问周边网络和外部网络进行限制。

外部路由器作用:保护周边网络和内部网络,是屏蔽子网体系结构的第一到屏障。其上设置了对周边网络和内部网络进行访问的过滤规则,主要针对外网用户

双重宿主主机体系结构:

(被)屏蔽主机体系结构:

(被)屏蔽子网体系结构:

- 访问网站需要使用DNS所以需要额外设置53端口的访问规则

- 防火墙为何要在进出两个方向上对数据包进行过滤?

在进入方向过滤是为了防止被人攻击,而在出口方向过滤是为了防止内部用户通过本网络对外攻击。

- 防火墙规则中的三种数据包处理方式

accept:允许数据包通过

reject:拒绝数据包或者信息通过,并且通知信息源该信息被禁止

drop:将数据包或者信息直接丢弃,并且不通知信息源

- 防火墙访问控制内容:

服务控制:控制内部或者外部的服务,哪些可以被访问。

方向控制:决定特定方向发起的服务请求可以通过防火墙。

用户控制:决定内网或者外网用户可以访问哪些服务。

行为控制:进行内容过滤。如过滤网络流量中的病毒、木马、垃圾邮箱

- 访问控制三要素:主体、客体、授权访问

- SMTP、PoP3、IMAP都不能加密。PGP可以加密作为安全的电子邮件协议

- DDoS防范方法:

1.购买运营商流量清洗服务

2.采购DDoS设备

3.修复系统漏洞,关闭不必要开放的端口

4.购买云加速服务

5.增加出口带宽,提升硬件性能

6.CDN加速

- 异常入侵检测和误用入侵检测

异常入侵检测:把用户习惯行为特征存入特征库,将用户当前行为特征与特征数据库中存放的特征比较,若偏差较大,则认为出现异常

误用入侵检测:通常由安全专家根据攻击特征、系统漏洞进行分析,然后手动编写相应的检测规则、特征模型。误用检测假定攻击者会按照某种规则、针对同一弱点进行再次攻击

- LSB算法将信息嵌入到随机选择的图像点中最不重要的像素位上,可以保证嵌入的水印是不可见的

- Patchwork算法利用像素的统计特征将信息嵌入像素的亮度值中。该算法先对图像分块,再对每个图像进行嵌入操作,可以加入更多信息。

- 陷门、授权侵犯、旁路控制

陷门:某个系统或某个文件中设置的‘机关’,使得当提供特定的输入数据时,允许违反安全策略

授权侵犯:又称为内部威胁,授权用户将其权限用于其他未授权的目的

旁路控制:攻击者通过各种手段发现本应保密却又暴露出来的一些系统"特征",利用这些”特征“,攻击者绕过防线守卫者渗入系统内部

- 流量监控不能实现对敏感数据的过滤

- 防火墙的匹配规则不包括源端口

- SET协议没有使用流密码

- 恶意代码的共同特征:恶意的目的;计算机程序;执行发生作用

系统安全:

- 海明码可以检错和纠错,码距必须大于等于

- 循环冗余校验码只能检错,不能纠错,码距大于1

- 安全管理研究:安全标准、安全策略、安全测评

- 安卓系统架构:应用程序层、应用程序框架层、系统库和安卓运行时、Linux内核

- 隐私保护技术:数据失真、数据加密、数据匿名化

- IDS(入侵检测系统)属于被动防护,IPS(入侵防护系统)提供主动防护

- P2DR模型是基于静态模型之上的动态安全模型,该模型包括防护(Protection)、检测(Detection)、响应(Response)、安全策略(Policy)

- PDRR:纵深防御模型四道防线,防护、检测、响应、恢复

- 位置隐私保护体系结构可以分为三种:集中式体系结构、客户/服务体系结构和分布式体系结构

- 脆弱性是对信息系统的总称

- 信息系统安全风险评估是信息安全保障体系建立过程中重要的评价方法和决策机制

- 入侵检测系统的体系结构可以分为:主机型,网络型,主体型

- windows系统中的Interactive组,任何本地登录的用户都属于这个组

- 入侵检测设备由于可以使用旁路方式部署,不必是跨接方式部署,因此可以不产生流量

- 整体性原则是应用系统工程的观点、方法,分析网络系统安全防护、检测和应急恢复

- 隔离网闸的实现技术有:实时开关技术、单向连接技术、网络开关技术

- 防范缓冲溢出的策略有:

系统管理防范策略:关闭不必要的特权程序,及时打好系统补丁

软件开发的防范策略:正确编写代码、缓冲区不可执行、改写C语言函数库、程序指针完整性检查、堆栈向高地址方向增长

- 自主访问控制模型的典型代表:HRU模型(Harrison,Ruzzo,Ullman访问控制矩阵模型),Jones取予模型(Take-Grant模型),动作-实体模型等

- 强访问控制模型的典型代表有BLP模型(Bell-La Padula模型)、基于角色的存取控制模型、Clark-Wilson模型、BN模型(Brewer Nash Chinese Wall 模型)等。还有数据安全领域的Wood模型、Smith Winslett模型

- linux系统中运行日志存储的目录是:/var/log

- linux中用户名文件和口令文件的访问默认权限为:644,440

- 无线设备攻击:盗窃、克隆

- 代码静态分析方法不包括内存扫描

- 当前漏洞扫描技术的两大核心技术是端口扫描技术和漏洞扫描技术

- 审计系统的三个功能模块:审计事件收集及过滤、审计事件记录及查询、审计事件分析及响应报警

安全法律等:

- 违反国家规定,侵入国家事务、国防建设、近端科学技术领域的计算机信息系统,处3年以下有期 徒刑或者拘役。

- 《中国人名共和国网络安全法》网络运营者应当制定网络安全事件应急预案,及时处置系统漏洞、 计算机病毒、网络攻击、网路侵入等安全风险。

- 一般涉密人员脱密期为12年,重要涉密人员为23年,核心涉密人员为3~5年、

- 等级保护记忆(每一级包含上一级)

第一级:单位自己按照标准进行保护

第二级:国家监管进行指导

第三级:国家监管进行监督、检查

第四级:国家监管进行强制监督、检查

第五级:国家监管进行专门监督、检查

- 《中国人名共和国安全法》2016年11月7日发布,2017年6月1日执行

- 国家网信部门负责统筹协调网络安全工作和相关监督管理工作

- 《保密系统的通信理论》是CE.香农发布的

333

333

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?