环境说明

攻击机:kali

靶机:基于Ubuntu8的metasploitable2系统

靶机开放服务:无

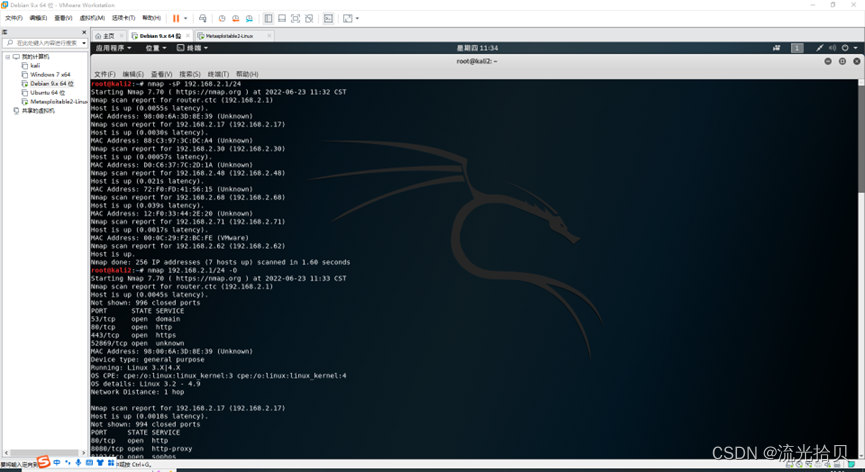

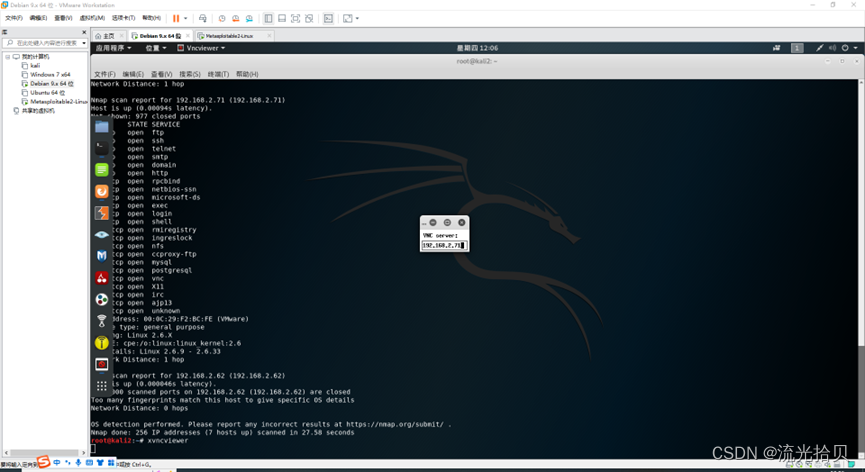

信息收集

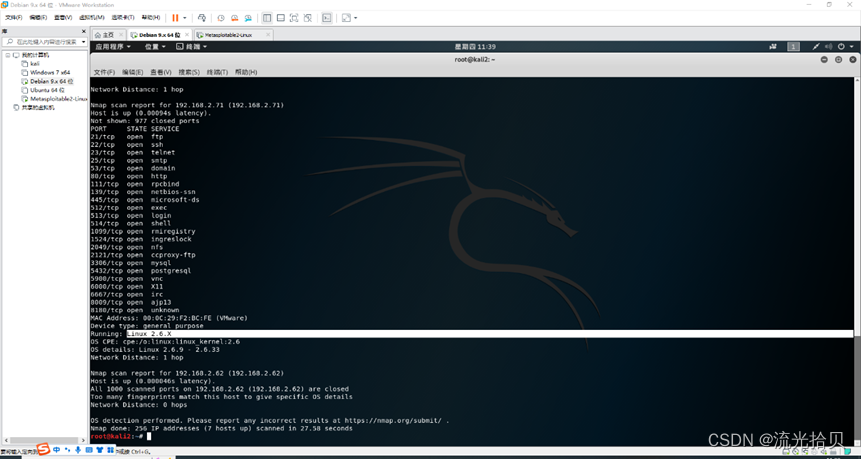

nmap扫描找到当前网段存活主机,并发现目标主机操作系统为Linux 2.6.X,IP地址为:192.168.2.71,可见靶机中开放了21、445、3306等大量端口。

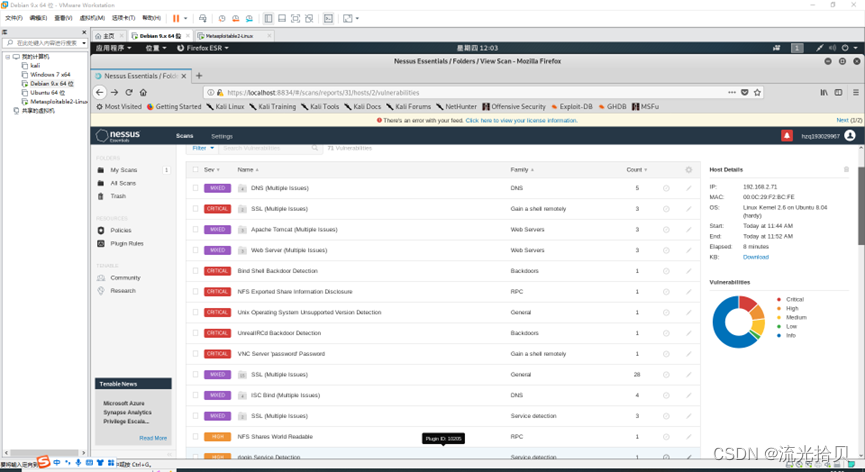

利用nessus扫描发现大量漏洞:

利用nessus扫描发现大量漏洞:

渗透测试:

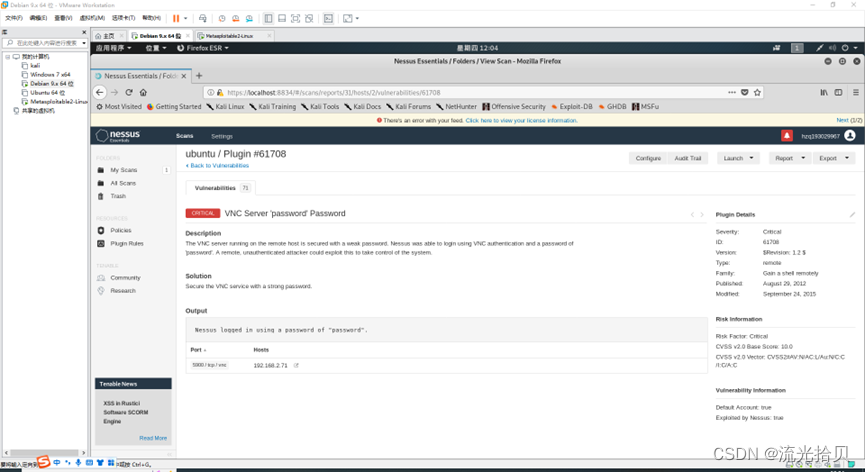

发现靶机存在VNC密码为默认的“password”情况。所以决定利用该漏洞:

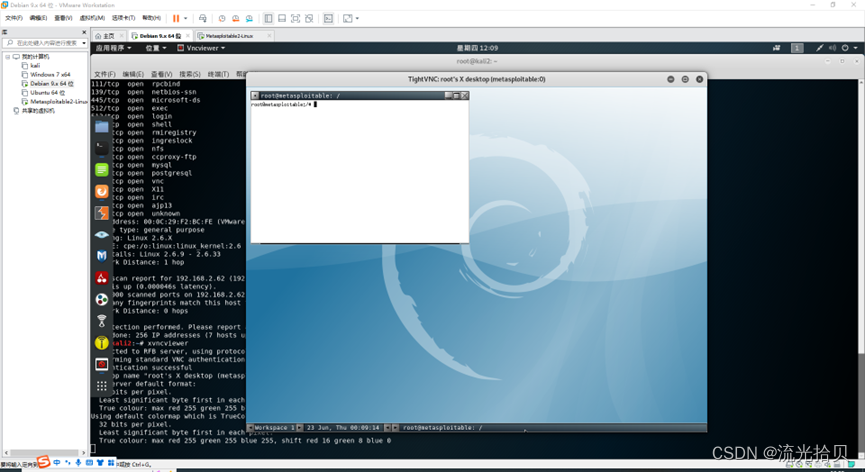

打开VNC进行链接:

Sever输入靶机的IP地址,password输入默认“password”,回车,返回靶机root权限:

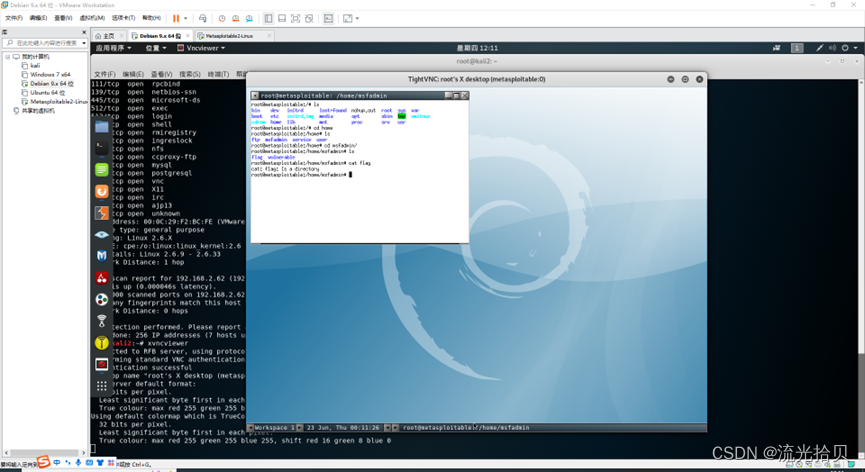

获取靶机中指定文件:

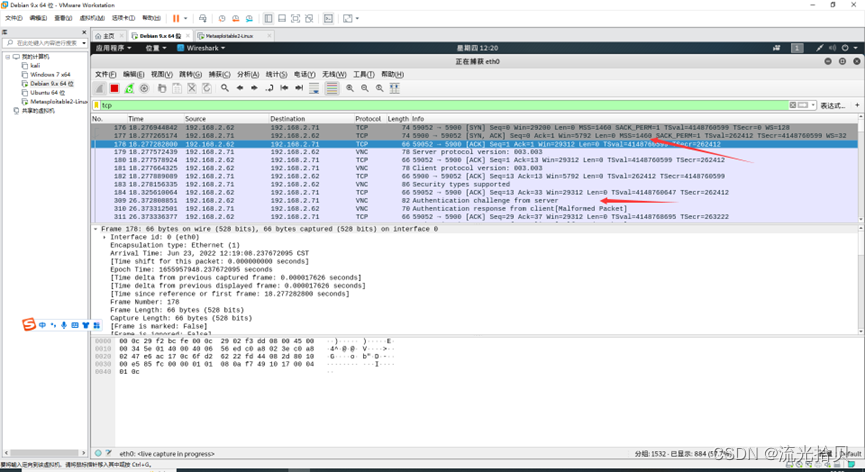

攻击流量分析

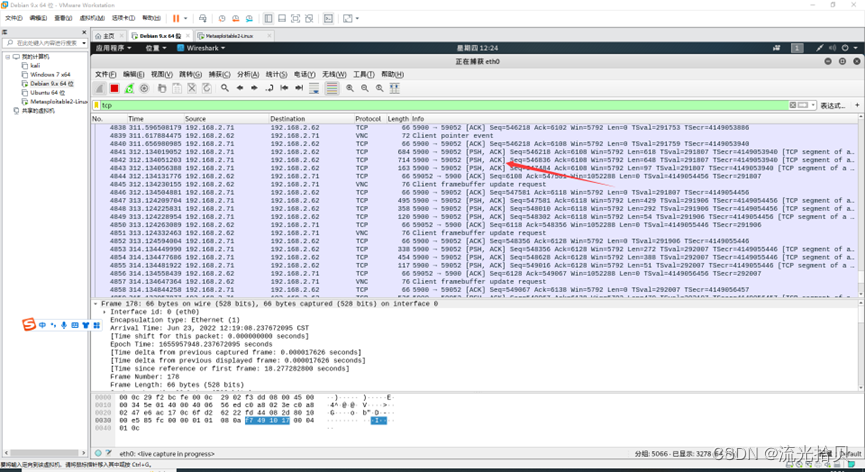

在kali中输入sever地址,通过TCP三次握手建立TCP链接,输入password密码,kali向靶机发出sever链接请求,靶机回应链接成功,成功建立VNC链接,并回传TCP确认帧ACK:

返回PSH帧,产生与靶机的数据传输:

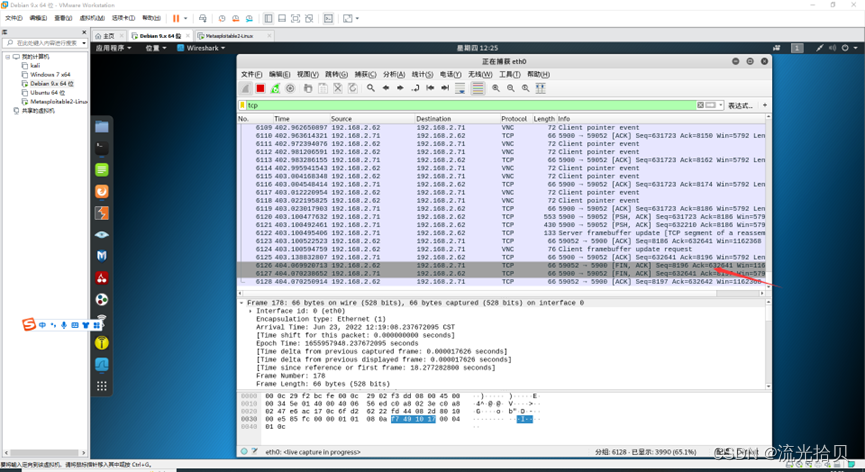

关闭VNC,返回TCP的FIN帧,链接关闭:

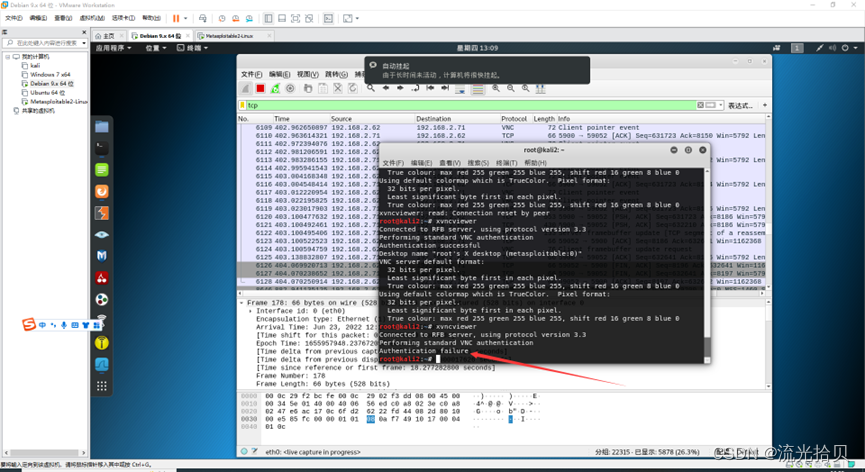

靶机防御:

在靶机中重设VNC密码:

攻击机中无法登录:

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?