文章标题

1.环境搭建

靶机环境搭建

攻击渗透机: kali IP地址:192.168.33.139

靶机:EVM IP地址未知

靶机下载地址:https://www.vulnhub.com/entry/evm-1,391/

2.信息收集

2.1 主机发现

我们要进行渗透,首先得知道目标靶机的IP地址,否则将无从做起

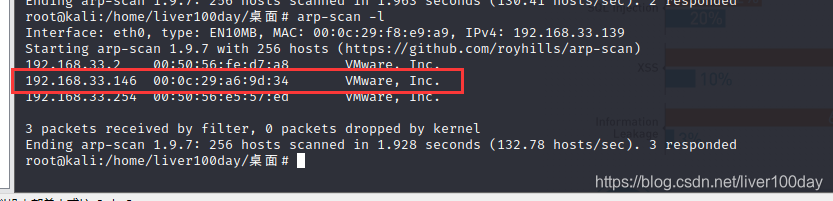

arp-scan -l

扫描获取到目标靶机IP地址为:192.168.33.146

若扫描不到目标靶机IP地址,可查阅我写的这篇文章进行解决https://blog.csdn.net/liver100day/article/details/119109320

2.2 端口扫描

既然知道了目标靶机IP地址,那就继续扫描获取目标靶机开放的端口,服务和版本信息

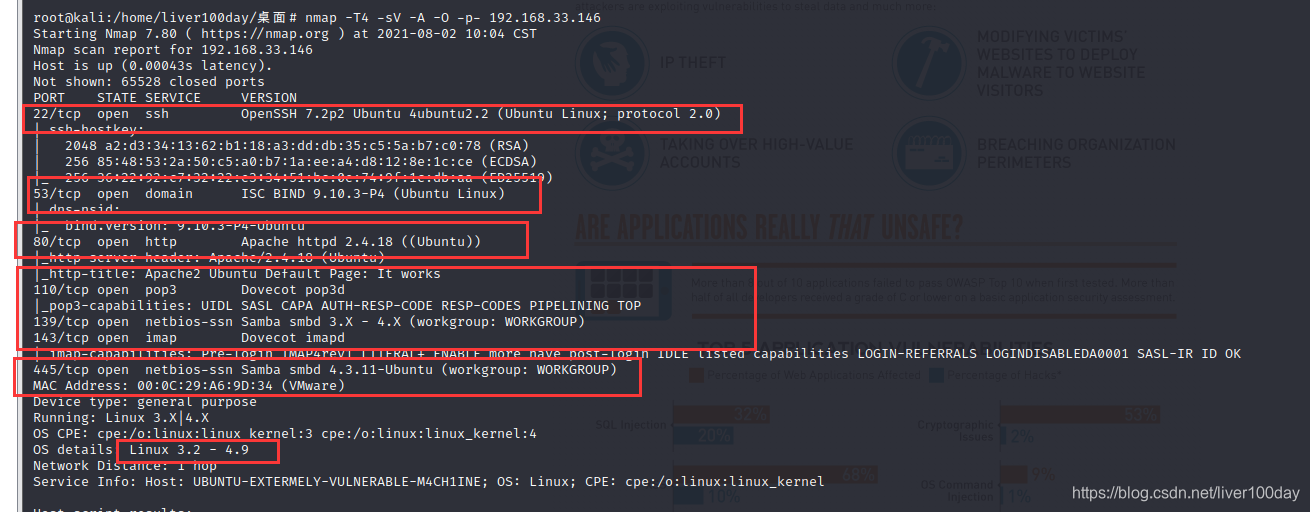

nmap -T4 -sV -A -O -p- 192.168.33.146

#这样写的话扫描会花一部分时间,耗时并且被发现风险很大,建议仅在靶机练习时使用

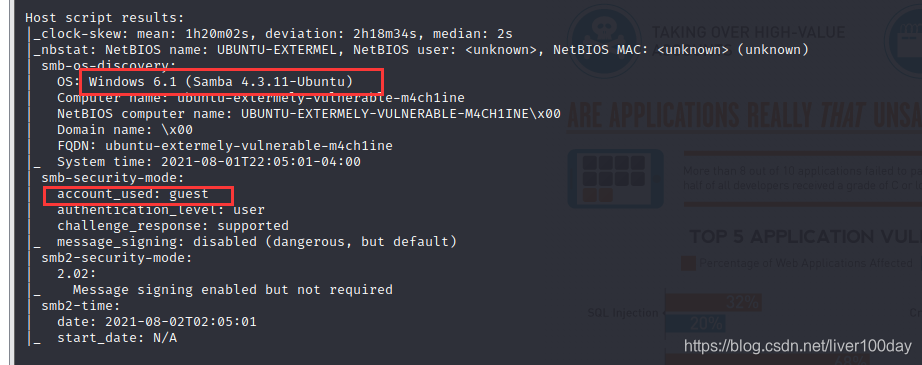

扫描发现目标靶机开放了很多端口,有22端口(ssh服务),80端口(http服务),53端口,110端口,139端口,143端口和445端口和其他系统有关信息

53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。通过DNS服务器可以实现域名与IP地址之间的转换,只要记住域名就可以快速访问网站。

110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的,目前POP3使用的比较多,许多服务器都同时支持POP2和POP3, 单单POP3服务在用户名和密码交换缓冲区溢出的漏洞就不少于20个,比如WebEasyMail POP3 Server合法用户名信息泄露漏洞,通过该漏洞远程攻击者可以验证用户账户的存在

139端口是NetBIOS Session端口,用来文件和打印共享,注意的是运行samba的unix机器也开放了139端口,功能一样。

143端口主要是用于“Internet Message AccessProtocol”v2(Internet消息访问协议,简称IMAP),和POP3一样,是用于电子邮件的接收的协议。

445端口默认开启

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3336

3336

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?