这里写目录标题

计算机网络实验

1.验证性实验

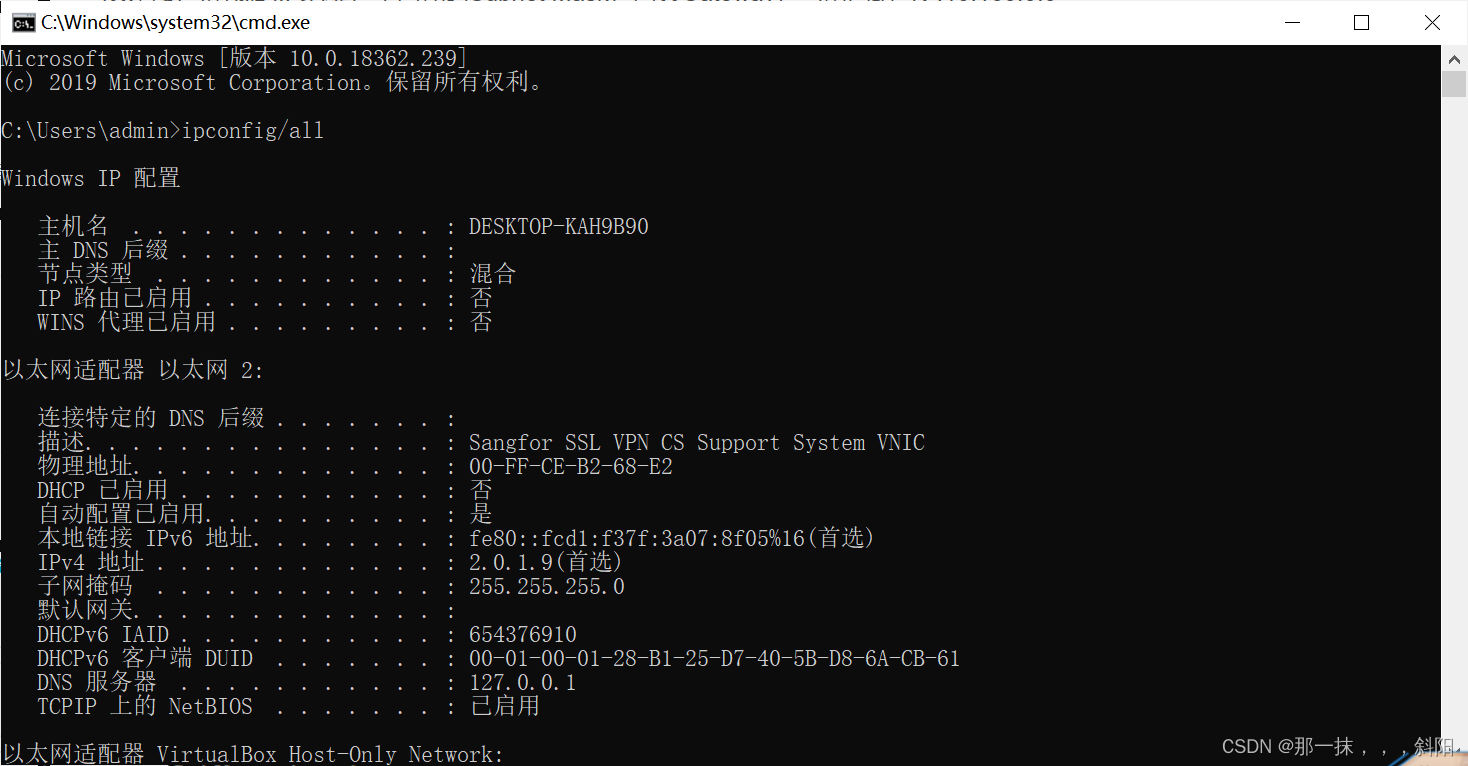

ipconfig/all

使用 ipconfig/all 查看自己计算机的网络配置,尽可能明白每行的意思,特别注意 IP 地址:192.168.56.1、子网掩码 Subnet Mask:255.255.255.0、网关 Gateway:192.168.242.229。

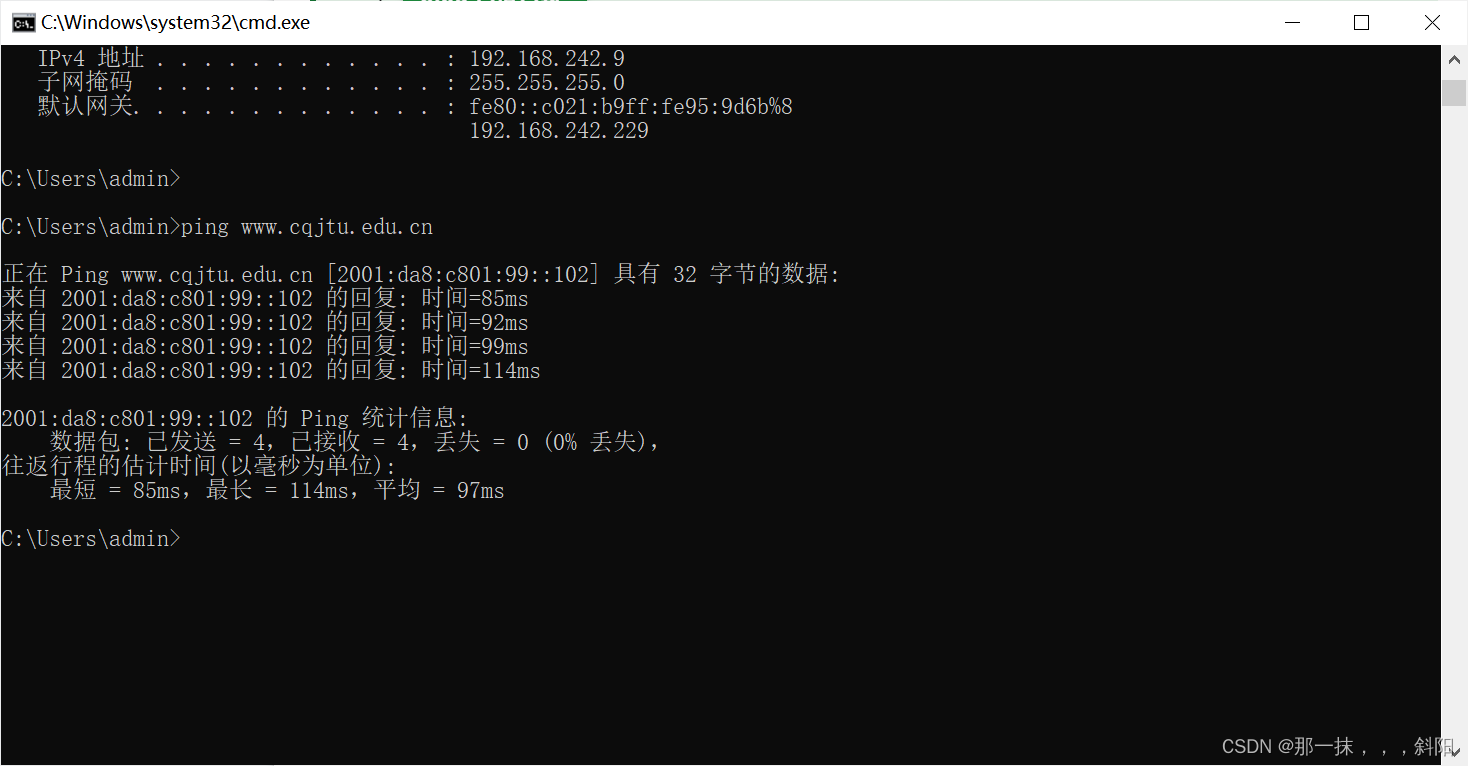

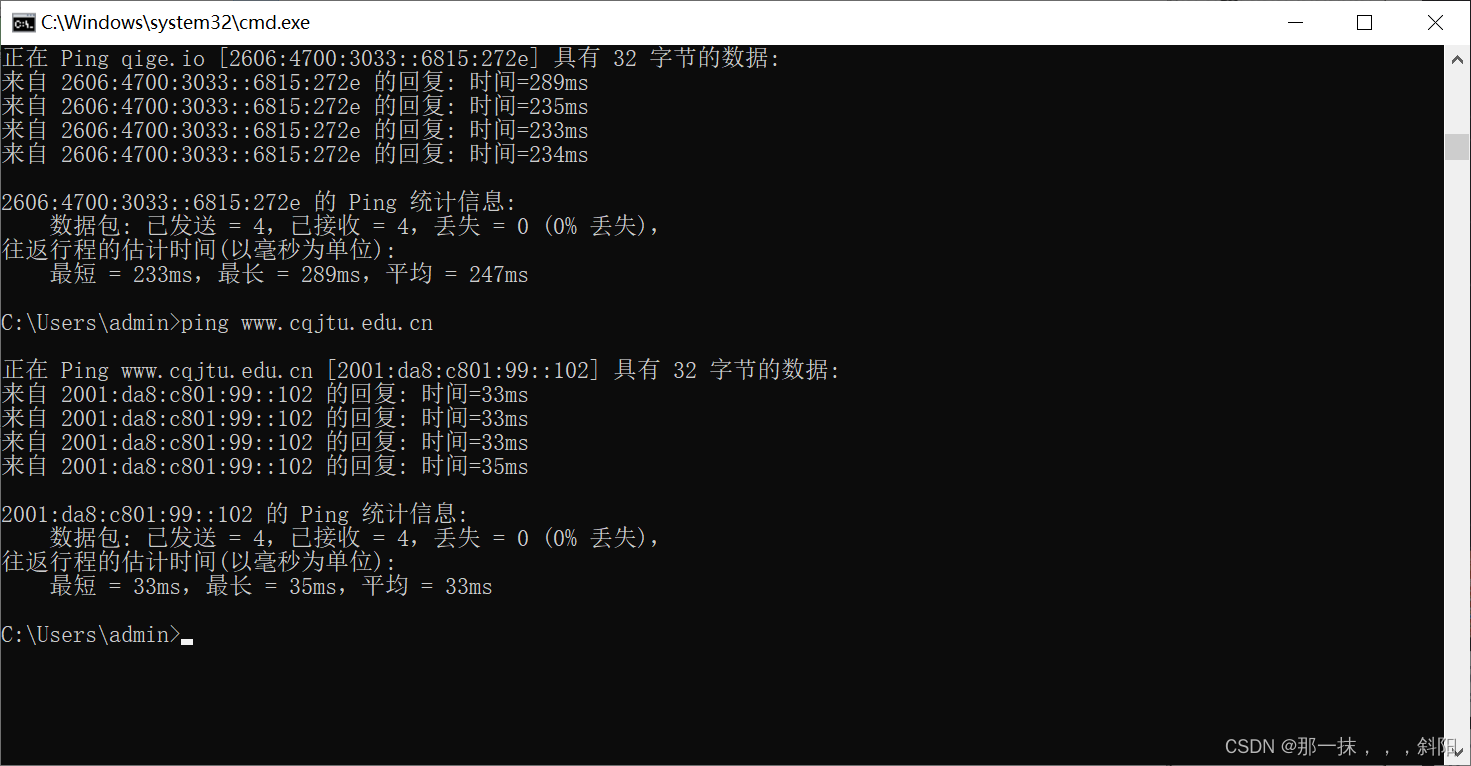

ping

PING (Packet Internet Groper),因特网包探索器,用于测试网络连接量的程序 。ping 是工作在 TCP/IP 网络体系结构中应用层的一个服务命令, 主要是向特定的目的主机发送 ICMP(Internet Control Message Protocol 因特网报文控制协议)Echo 请求报文,测试目的站是否可达及了解其有关状态。

时间:**ms(为到达改站点时间)

时间:**ms(为到达改站点时间)

TTL:生存周期,即能够经历多少个路由器,这里经过了4个路由器。

使用 ping/? 命令了解该命令的各种选项并实际使用。

假设你不能 ping 通某计算机或 IP,但你确定该计算机和你之间的网络是连通的,那么可能的原因是什么?该如何处理能保证 ping 通?

逐级检查连通性,即ping命令从本机开始到子网内部,到网关,到目标地址。

1)ping127.0.0.1,测试自己计算机的连通性,如果可以,说明本机网络软件硬件工作正常,否则,问题在本机,检查本机

TCP/IP配置即网卡状态等

2)ping子网内部任一主机,测试子网内连通性,如果可以,说明本子网内部工作正常,否则,问题在本机网络出口到交换机之间,检查本机网卡到交换机的连线等

3)ping网关,测试网关的连通性,如果可以,说明本子网出口工作正常,否则,问题在网关,需要报告给有权限的人来搞定

4)ping目标地址,测试目标地址的连通性,如果可以,那就完成工作,否则,问题在网关以外,需要报告给有权限的人来搞定

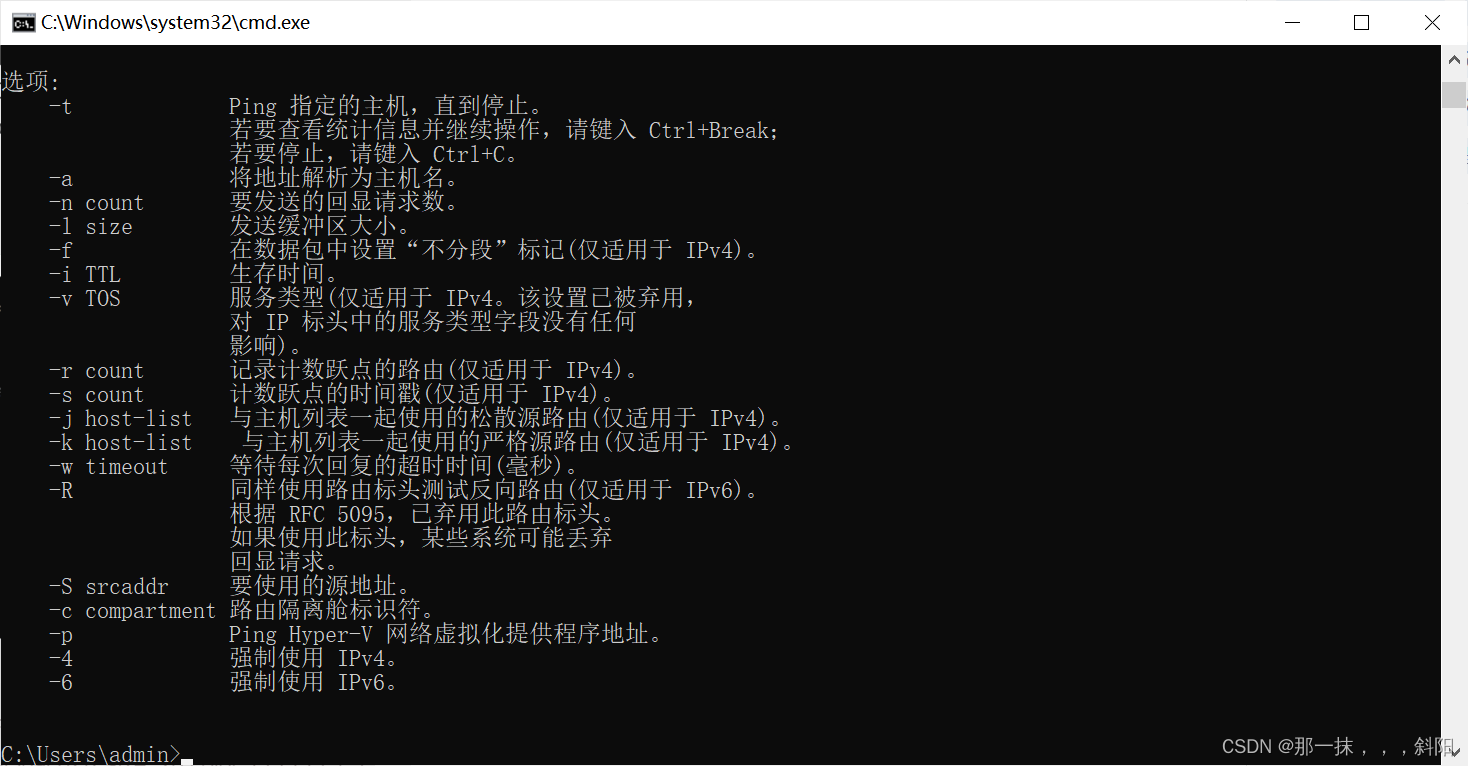

tracert

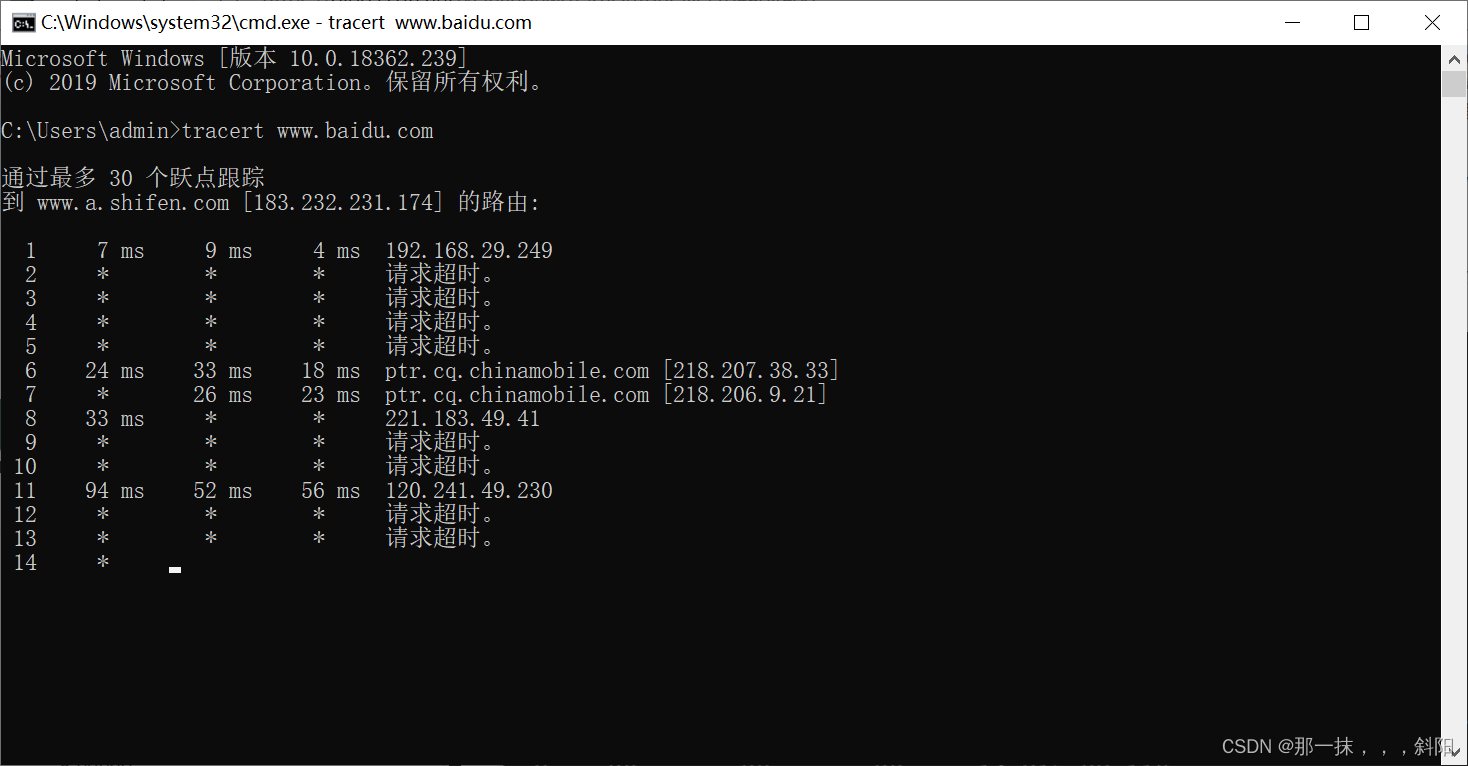

TRACERT (Trace Route 的组合缩写),也称为路由追踪,该命令行程序可用于跟踪 Internet 协议 (IP) 数据包传送到目标地址时经过的路径。

要了解到某计算机如 www.baidu.com 中间经过了哪些节点(路由器)及其它状态,可使用 tracert www.baidu.com 命令,查看反馈的信息,了解节点的个数。

这里差不多跟踪了16个站点。

可通过网站 http://ip.cn 查看这些节点位于何处,是哪个公司的,大致清楚本机到百度服务器之间的路径。

根据经过站点ip查询

经过重庆站点

经过广东站点

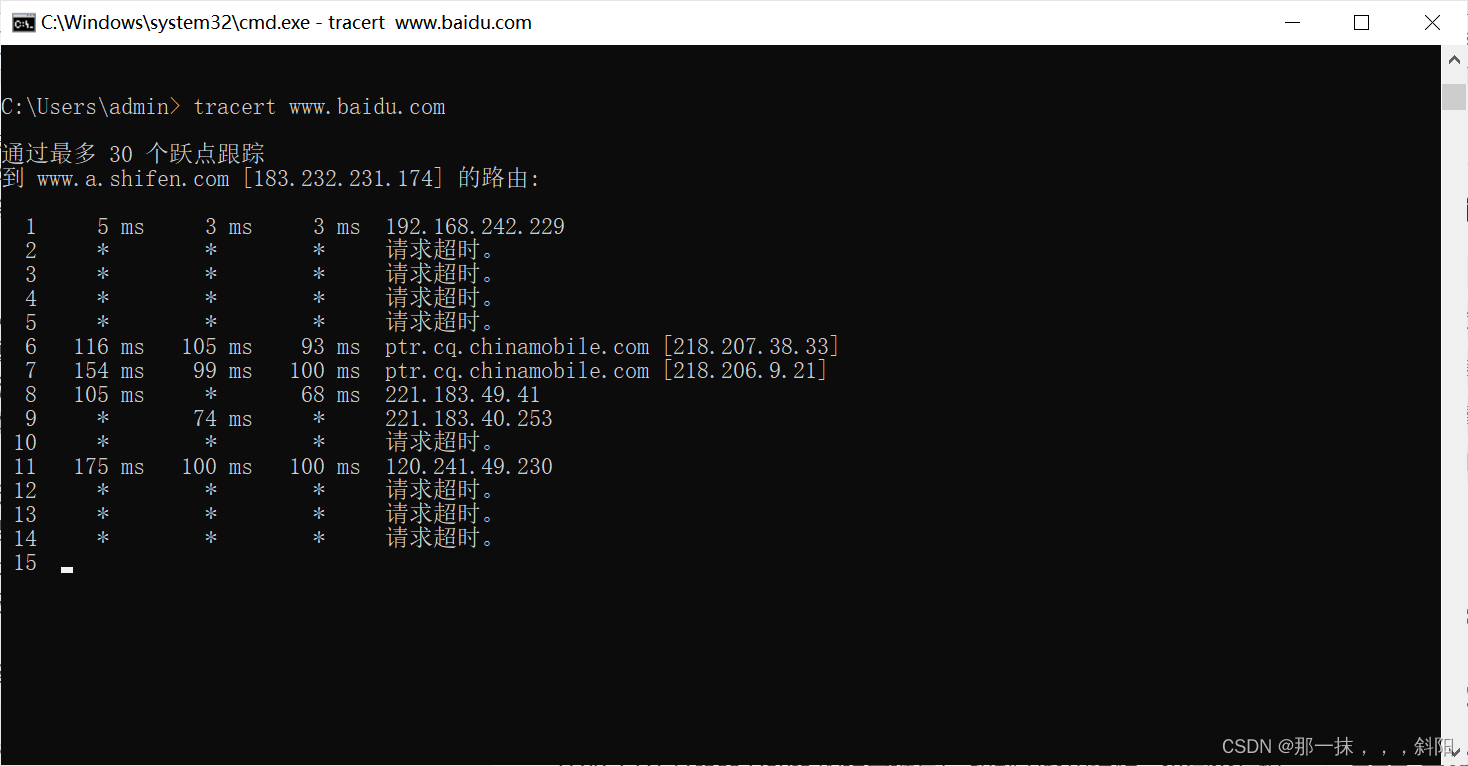

tracert 能告诉我们路径上的节点以及大致的延迟等信息,那么它背后的原理是什么?本问题可结合第二部分的 Wireshark 实验进行验证。

原理是向目标地址发送不同生存时间(TTL)的ICMP包,Tracert诊断程序确定到目标采取的路由。

因为路径上的每一个路由器在转发数据包之前至少将数据包上的 TTL 递减1,数据包上的 TTL 减为 0 时,路由器应该将“ICMP

已超时”的消息发回源系统。 Tracert 先发送 TTL 为1的回应数据包,并在随后的每次发送过程将TTL递增 1,直到目标响应或 TTL

达到最大值,从而确定路由。通过检查中间路由器发回的“ICMP已超时”的消息确定路由。某些路由器不经询问直接丢弃 TTL

过期的数据包,这在Tracert 实用程序中看不到。

在以上两个实作中,如果你留意路径中的节点,你会发现无论是访问百度还是棋歌教学网,路径中的第一跳都是相同的,甚至你应该发现似乎前几个节点都是相同的,你的解释是什么?

因为我们都处于子网中,所以当我们访问外网时,第一步都是访问网关,然后由网关给我i们进行下一步连接,所以,访问外网的路径中的第一跳都是相同的,即所在子网的网关。

在追踪过程中,你可能会看到路径中某些节点显示为 * 号,这是发生了什么?

因为某些路由器对于TTL为零的数据包没有发出“ICMP已超时”的消息,不经询问直接丢弃 TTL 过期的数据包,导致某些路径显示*号。

ARP

ARP(Address Resolution Protocol)即地址解析协议,是用于根据给定网络层地址即 IP

地址,查找并得到其对应的数据链路层地址即 MAC地址的协议。 ARP 协议定义在 1982 年的 RFC 826。

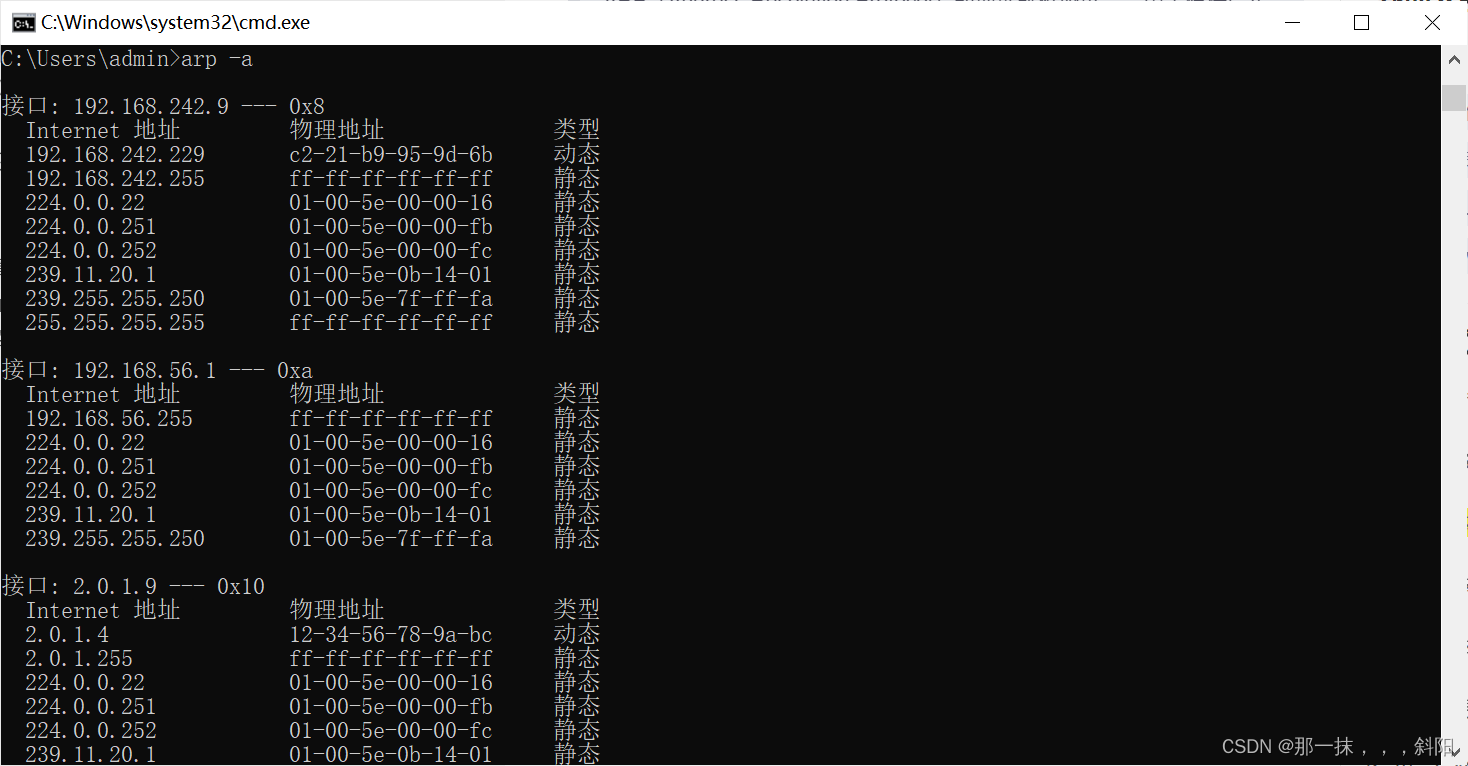

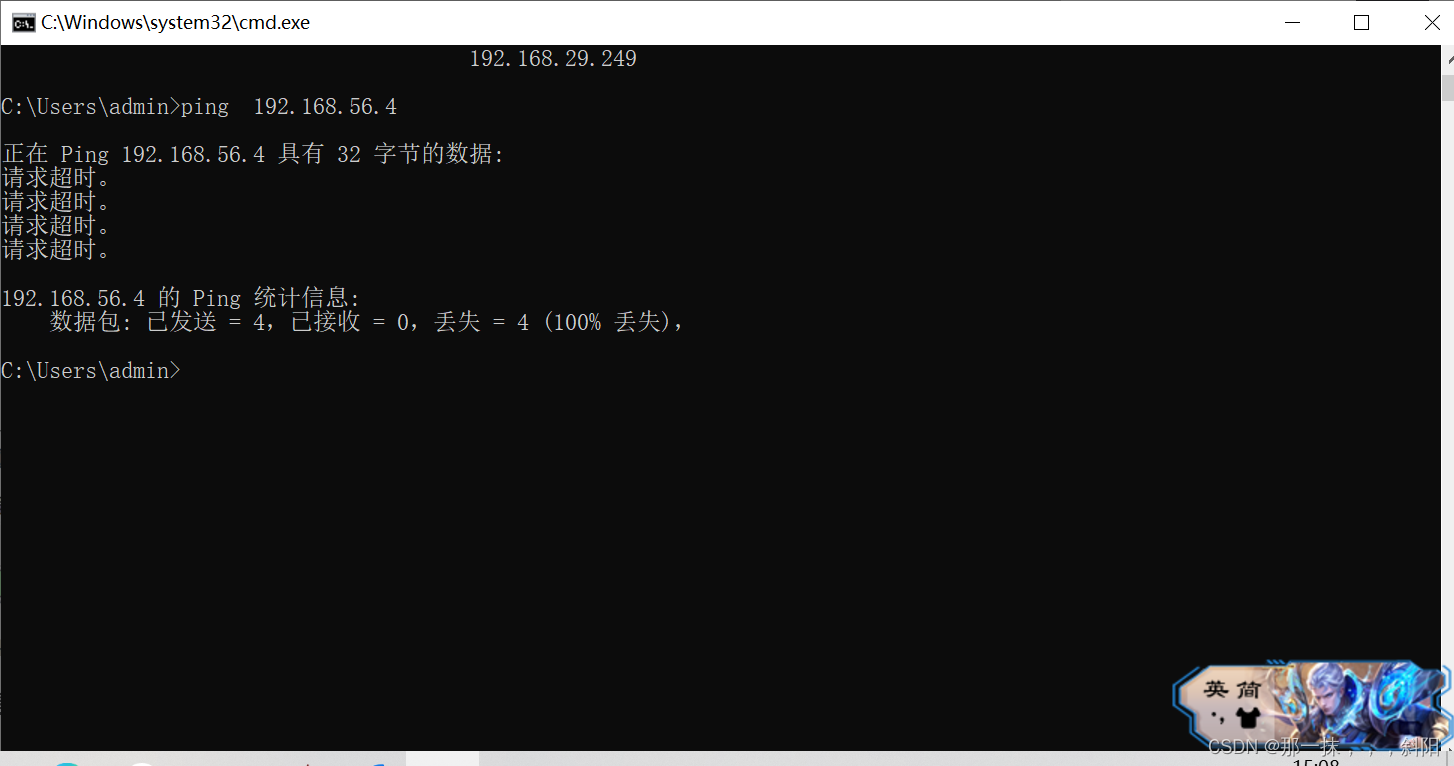

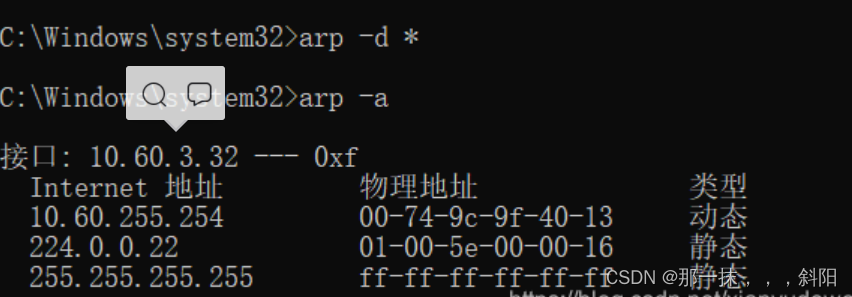

运行 arp -a 命令查看当前的 arp 缓存, 请留意缓存了些什么。

缓存了,你ping访问过的主机的IP地址

然后 ping 一下你旁边的计算机 IP(注意,需保证该计算机的 IP 没有出现在 arp 缓存中,或者使用 arp -d * 先删除全部缓存),再次查看缓存,你会发现一些改变,请作出解释。

如果再次ping一个在缓存里不存在的ip,那么缓存就会多出一个动态缓存,计算机会把首次ping过的ip地址放入缓存

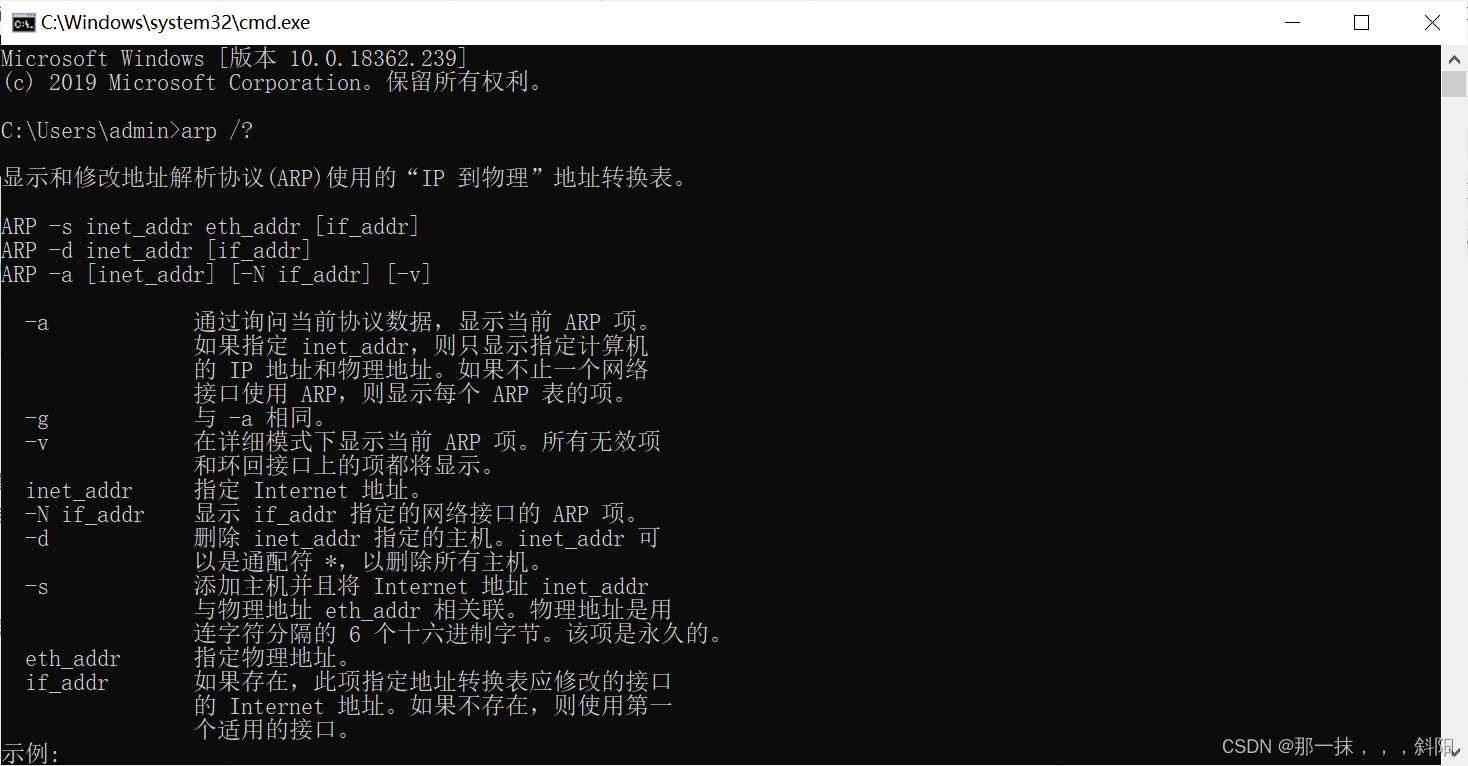

请使用 arp /? 命令了解该命令的各种选项。

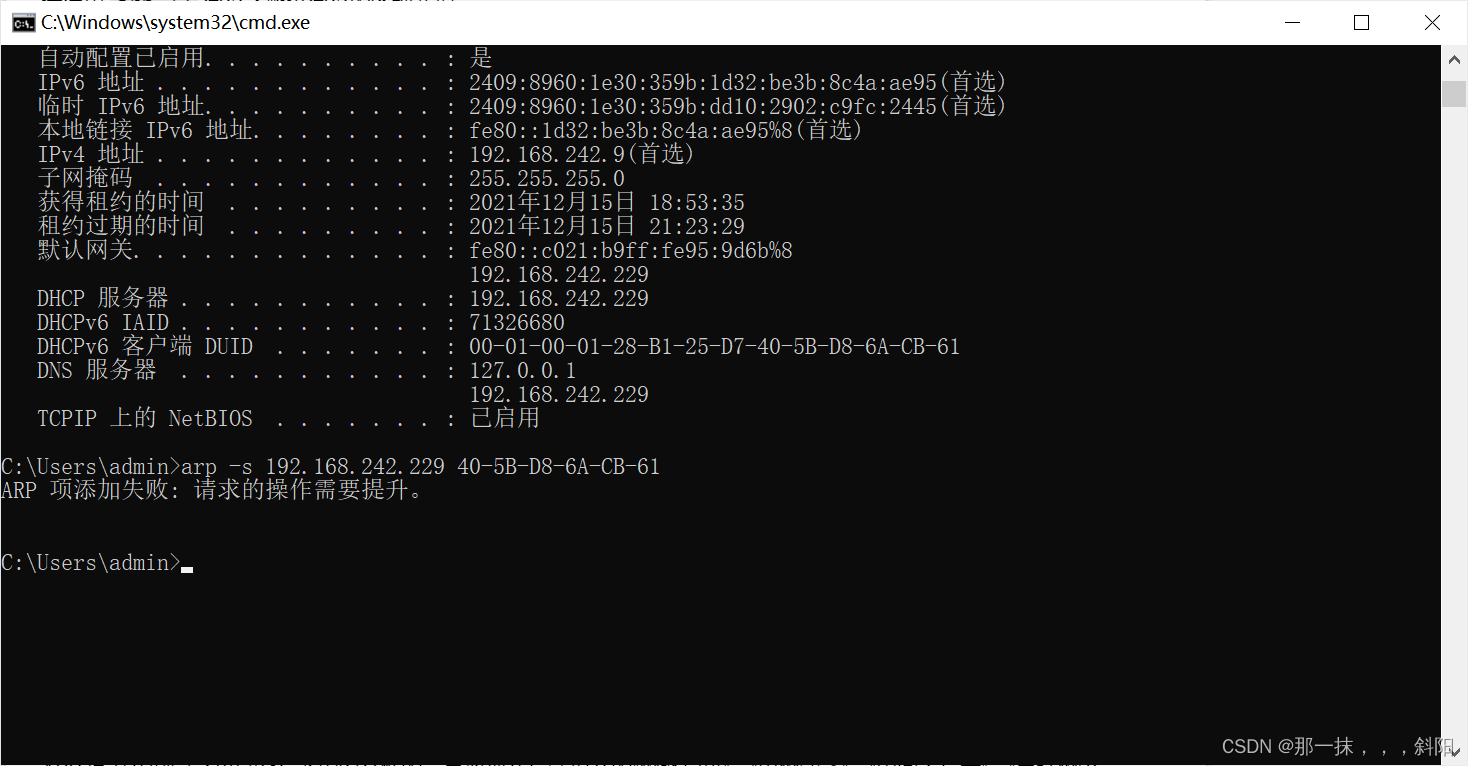

一般而言,arp 缓存里常常会有网关的缓存,并且是动态类型的。

假设当前网关的 IP 地址是192.168.242.229 ,MAC 地址是 40-5B-D8-6A-CB-61,使用 arp -s 192.168.0.1 5c-d9-98-f1-89-64 命令设置其为静态类型的。

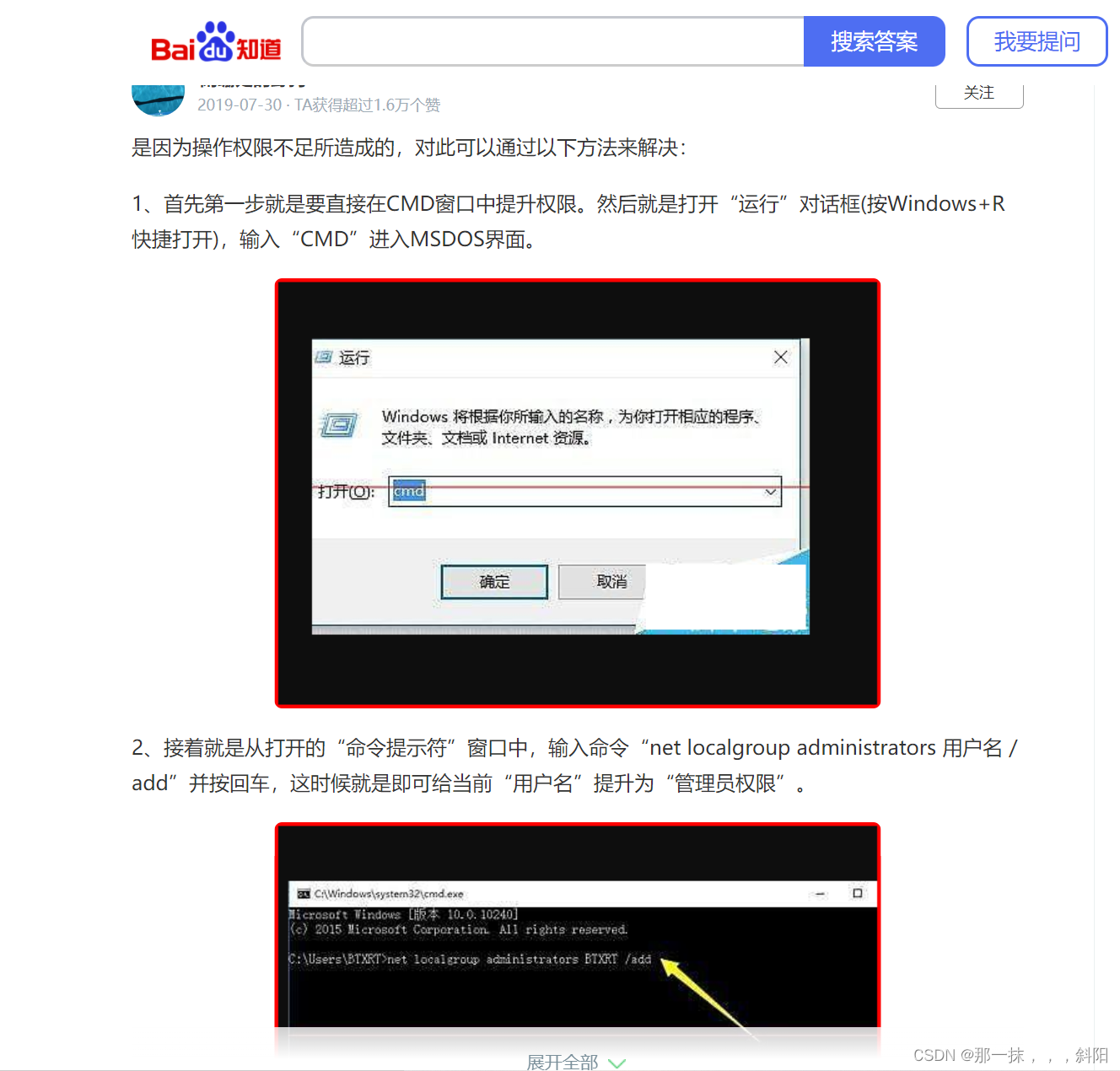

提示权限不足要提升权限

DHCP

DHCP(Dynamic Host Configuration Protocol)即动态主机配置协议,是一个用于 IP 网络的网络协议,位于 OSI 模型的应用层,使用 UDP 协议工作,主要有两个用途:

用于内部网或网络服务供应商自动分配 IP 地址给用户

用于内部网管理员对所有电脑作中央管理

简单的说,DHCP 可以让计算机自动获取/释放网络配置。

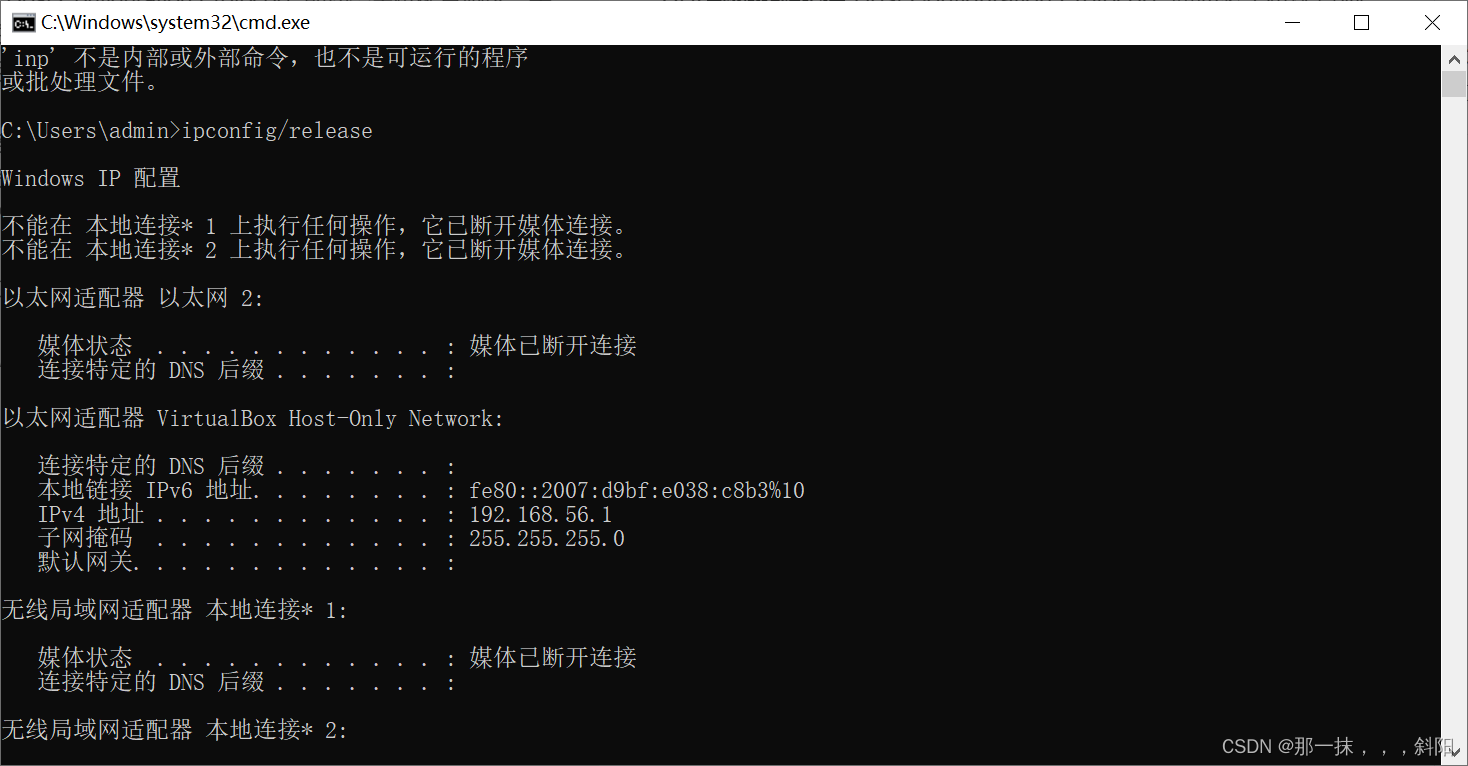

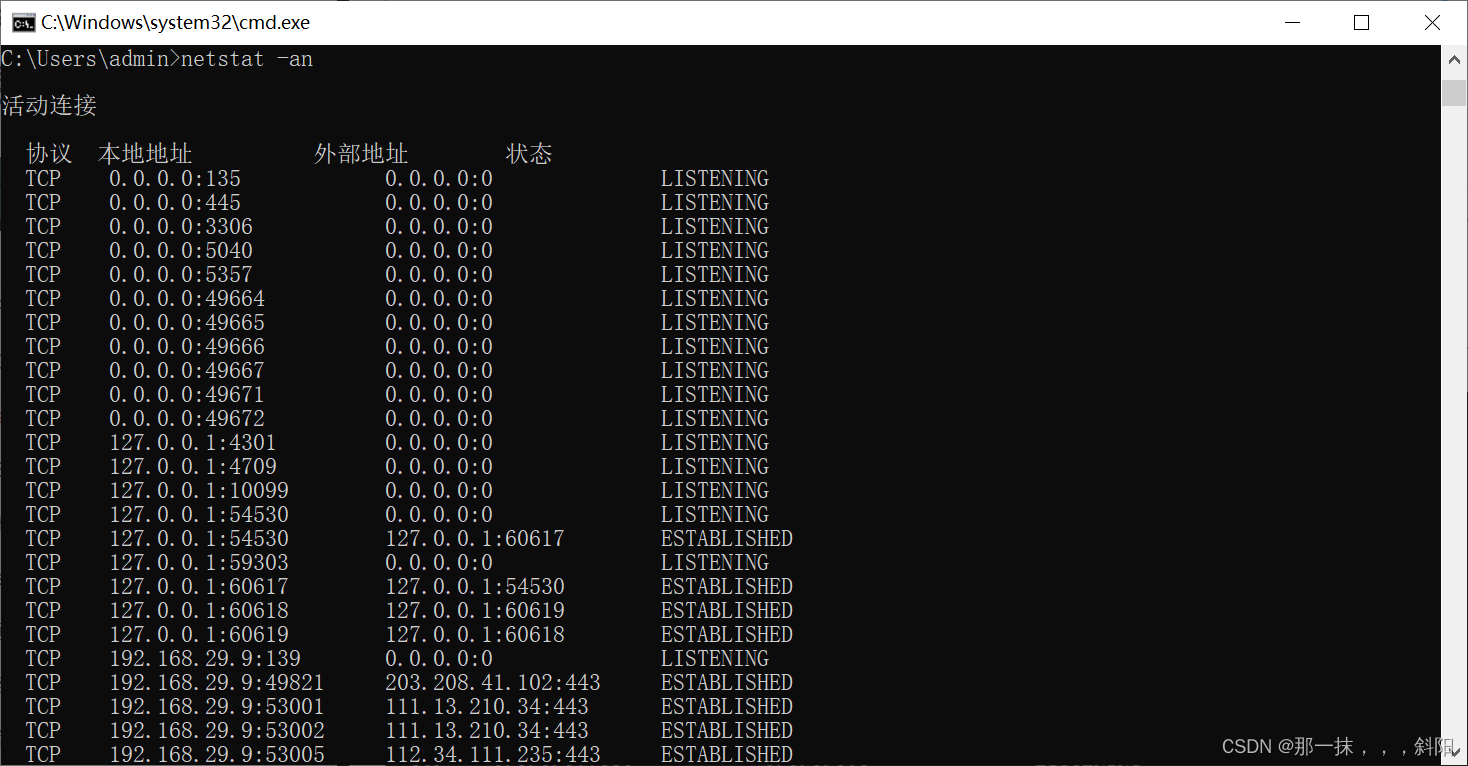

一般地,我们自动获取的网络配置信息包括:IP 地址、子网掩码、网关 IP 以及 DNS 服务器 IP 等。使用 ipconfig/release 命令释放自动获取的网络配置,并用 ipconfig/renew 命令重新获取,了解 DHCP 工作过程和原理。

先断网了

再重新获取网络

在Windows系统下,如果由于某种原因计算机不能获取 DHCP 服务器的配置数据,那么Windows将会根据某种算法自动配置为

169.254.x.x 这样的 IP 地址。显然,这样的 IP 以及相关的配置信息是不能让我们真正接入 Internet 的,为什么?既然不能接入 Internet,那么Winodws系统采用这样的方案有什么意义?因为自动配置的IP地址和信息只是短暂性的解决计算机不能获取 DHCP

服务器的配置数据的问题,要真正的接入Internet还是得本身计算机的正确IP地址。

netstat

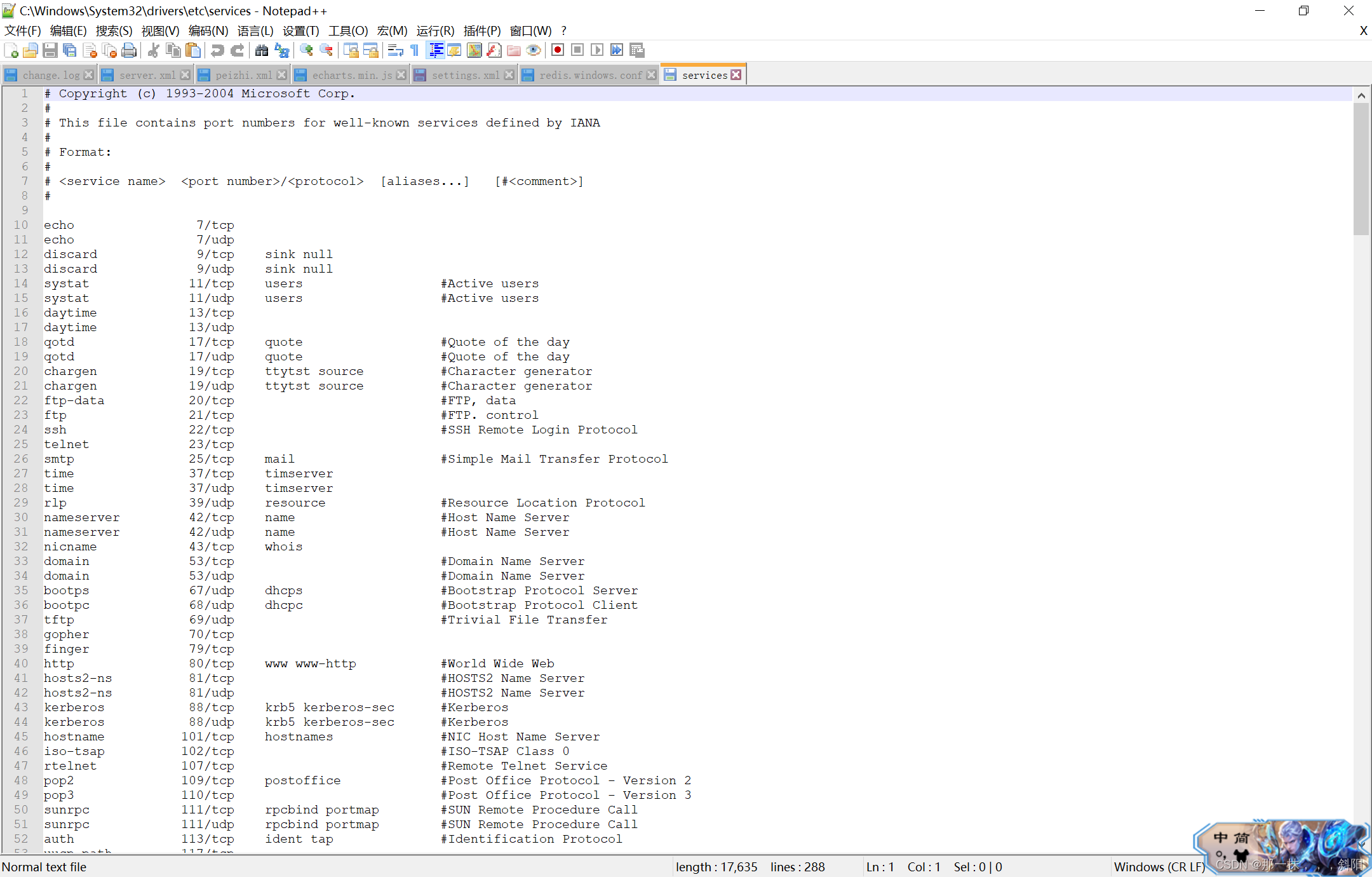

无论是使用 TCP 还是 UDP,任何一个网络服务都与特定的端口(Port Number)关联在一起。因此,每个端口都对应于某个通信协议/服务。

netstat(Network Statistics)是在内核中访问网络连接状态及其相关信息的命令行程序,可以显示路由表、实际的网络连接和网络接口设备的状态信息,以及与 IP、TCP、UDP 和 ICMP 协议相关的统计数据,一般用于检验本机各端口的网络服务运行状况。

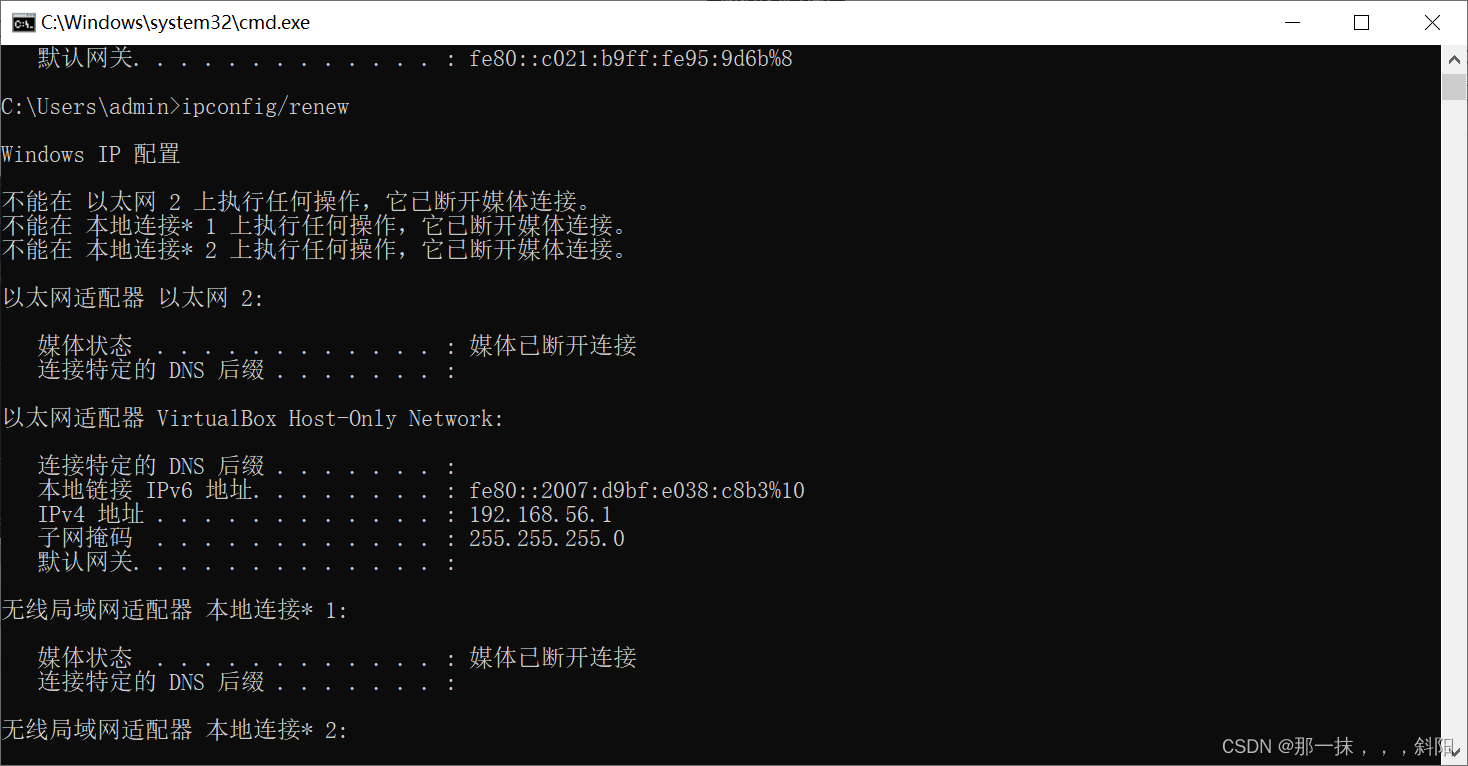

Windows 系统将一些常用的端口与服务记录在 C:\WINDOWS\system32\drivers\etc\services 文件中,请查看该文件了解常用的端口号分配。

使用 netstat -an 命令,查看计算机当前的网络连接状况。更多的 netstat 命令选项,可参考上面链接 4 和 5 。

DNS

DNS(Domain Name System)即域名系统,是互联网的一项服务。它作为将域名和 IP 地址相互映射的一个分布式数据库,能够使人更方便地访问互联网。DNS 使用 TCP 和 UDP 的 53 号端口。

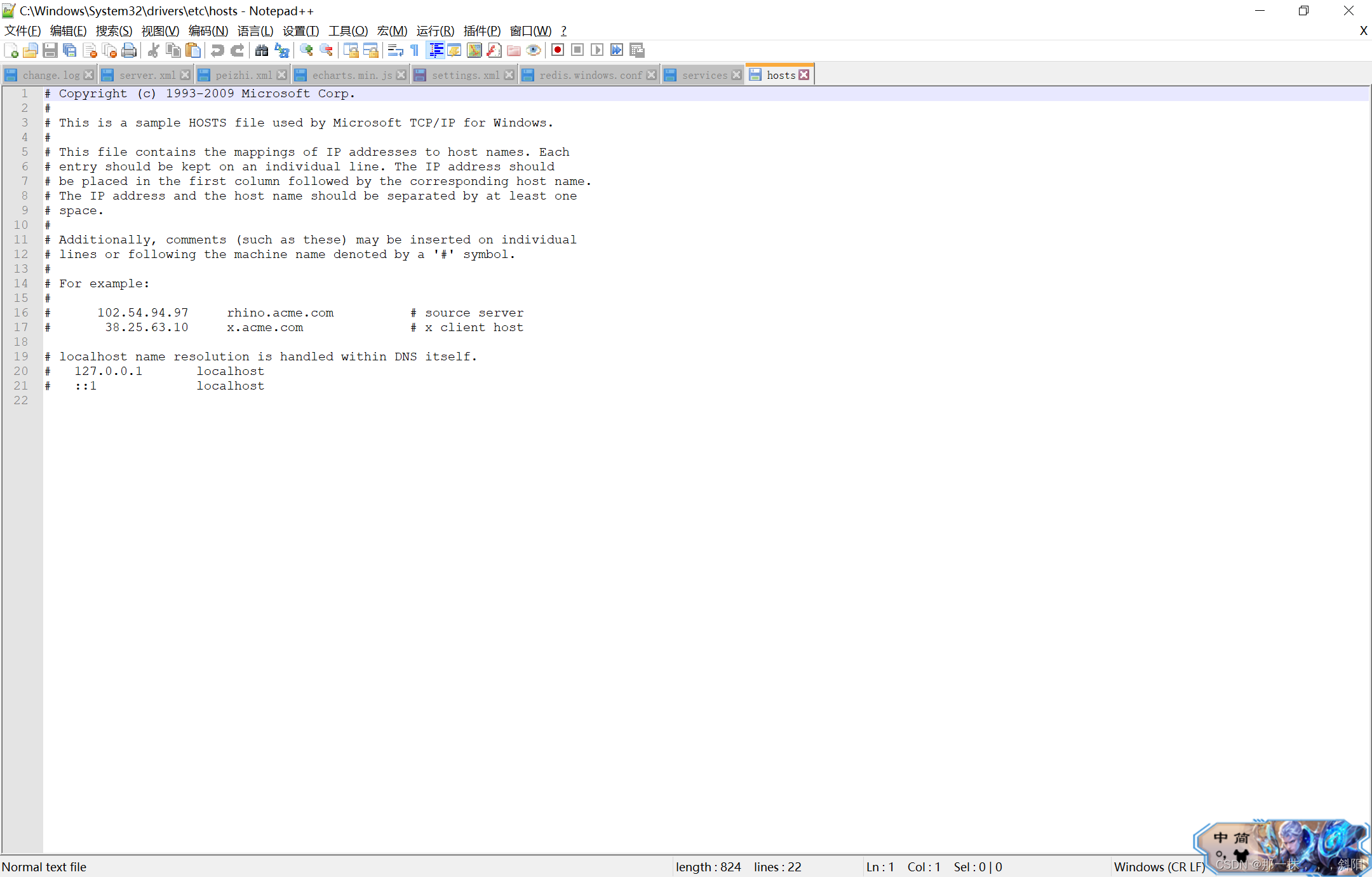

Windows 系统将一些固定的/静态的 DNS 信息记录在 C:\WINDOWS\system32\drivers\etc\hosts 文件中,如我们常用的 localhost 就对应 127.0.0.1 。请查看该文件看看有什么记录在该文件中。

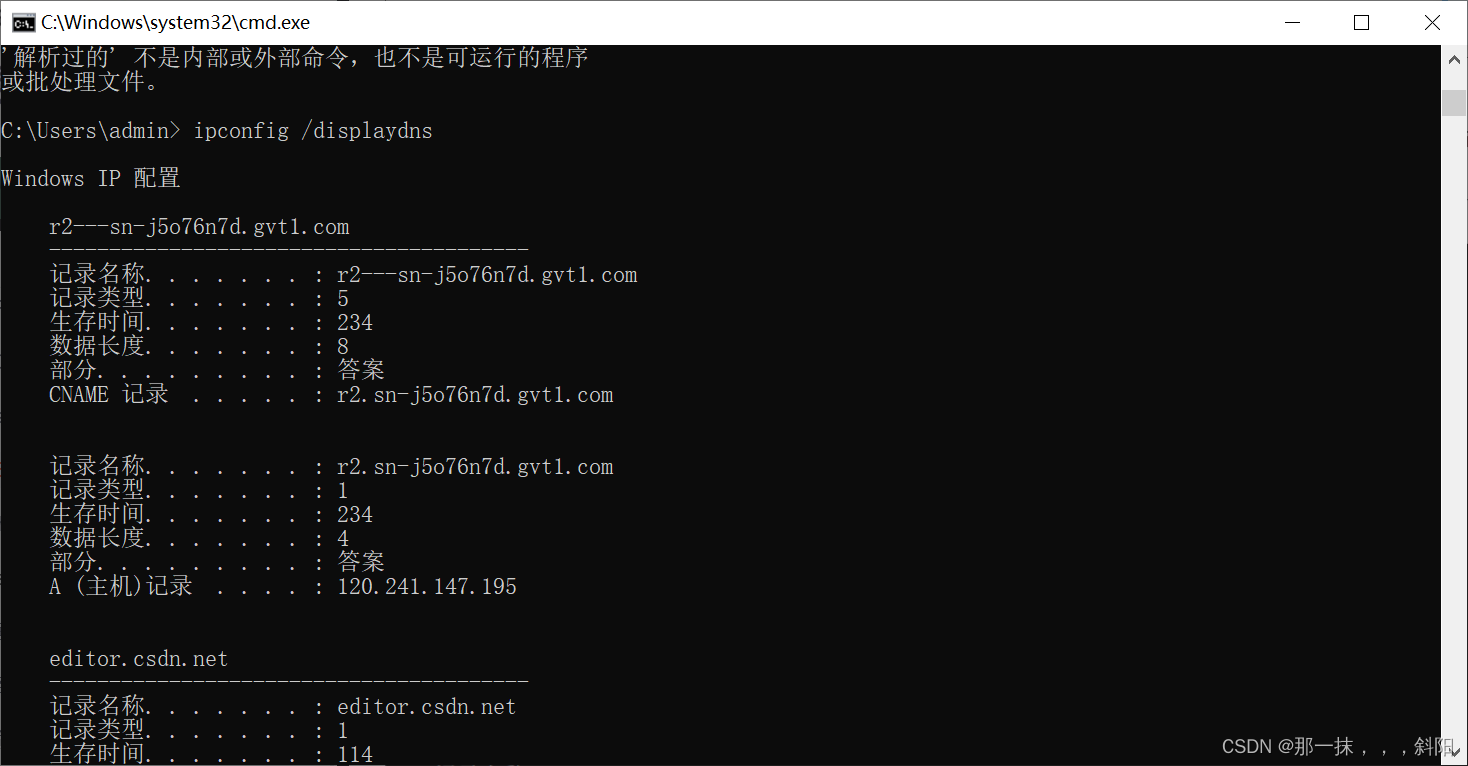

解析过的 DNS 记录将会被缓存,以利于加快解析速度。请使用 ipconfig /displaydns 命令查看。我们也可以使用 ipconfig /flushdns 命令来清除所有的 DNS 缓存。

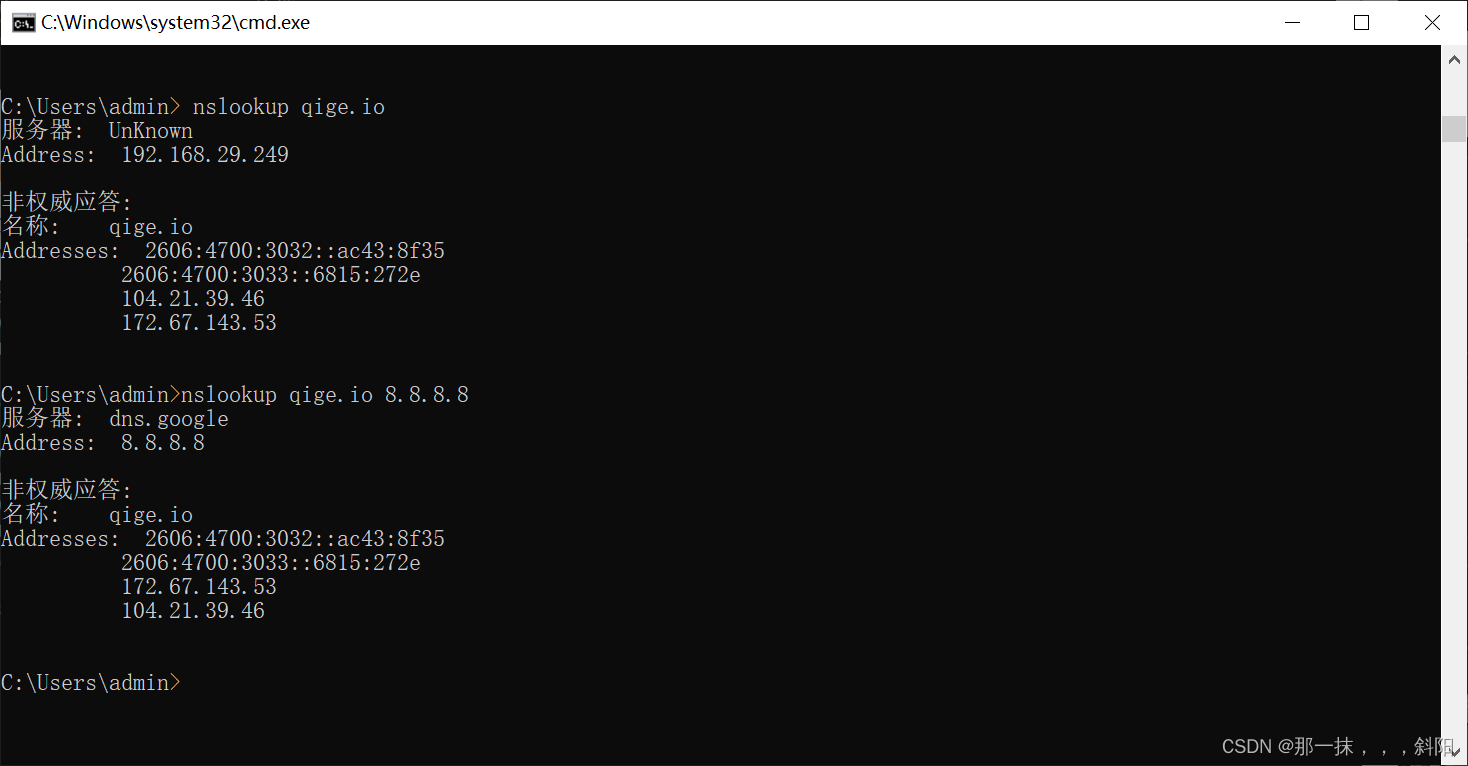

使用 nslookup qige.io 命令,将使用默认的 DNS 服务器查询该域名。当然你也可以指定使用 CloudFlare(1.1.1.1)或 Google(8.8.8.8) 的全球 DNS 服务器来解析,如:nslookup qige.io 8.8.8.8,当然,由于你懂的原因,这不一定会得到正确的答案。

上面秘籍中我们提到了使用插件或自己修改 hosts

文件来屏蔽广告,思考一下这种方式为何能过滤广告?如果某些广告拦截失效,那么是什么原因?你应该怎样进行分析从而能够成功屏蔽它?原理是再hosts文件中将广告域名对应的ip写为本机(0.0.0.0)。

如果某些广告拦截失效,可能是这个广告域名改了,而我们的hosts文件中有没有写入这个新域名对应本机,所以拦截失败,这是就需要向hosts文件中写入这个新域名对应为本机,这样就可以屏蔽这个之前屏蔽失败的广告了

cache

cache 即缓存,是 IT 领域一个重要的技术。我们此处提到的 cache 主要是浏览器缓存。

浏览器缓存是根据 HTTP 报文的缓存标识进行的,是性能优化中简单高效的一种优化方式了。一个优秀的缓存策略可以缩短网页请求资源的距离,减少延迟,并且由于缓存文件可以重复利用,还可以减少带宽,降低网络负荷

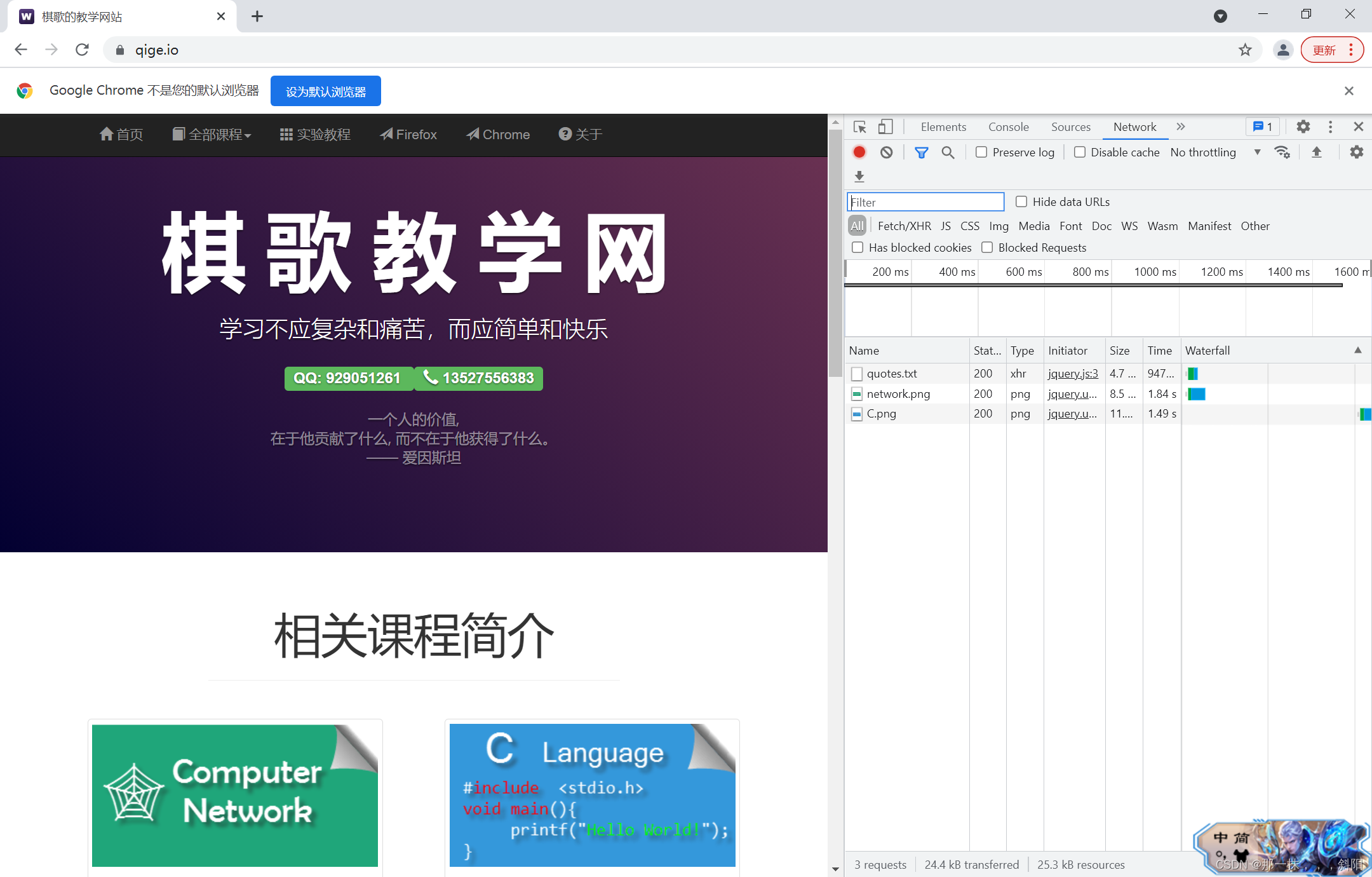

打开 Chrome 或 Firefox 浏览器,访问 https://qige.io ,接下来敲 F12 键 或 Ctrl + Shift + I 组合键打开开发者工具,选择 Network 面板后刷新页面,你会在开发者工具底部看到加载该页面花费的时间。请进一步查看哪些文件被 cache了,哪些没有。

接下来仍在 Network 面板,选择 Disable cache 选项框,表明当前不使用 cache,页面数据全部来自于 Internet,刷新页面,再次在开发者工具底部查看加载该页面花费的时间。你可比对与有 cache 时的加载速度差异。

2.Wireshark实验

本部分按照数据链路层、网络层、传输层以及应用层进行分类,共有 10 个实验。需要使用协议分析软件 Wireshark

进行,请根据简介部分自行下载安装。准备 请自行查找或使用如下参考资料,了解 Wireshark 的基本使用:

选择对哪块网卡进行数据包捕获 开始/停止捕获 了解 Wireshark 主要窗口区域 设置数据包的过滤 跟踪数据流

数据链路层

熟悉 Ethernet 帧结构

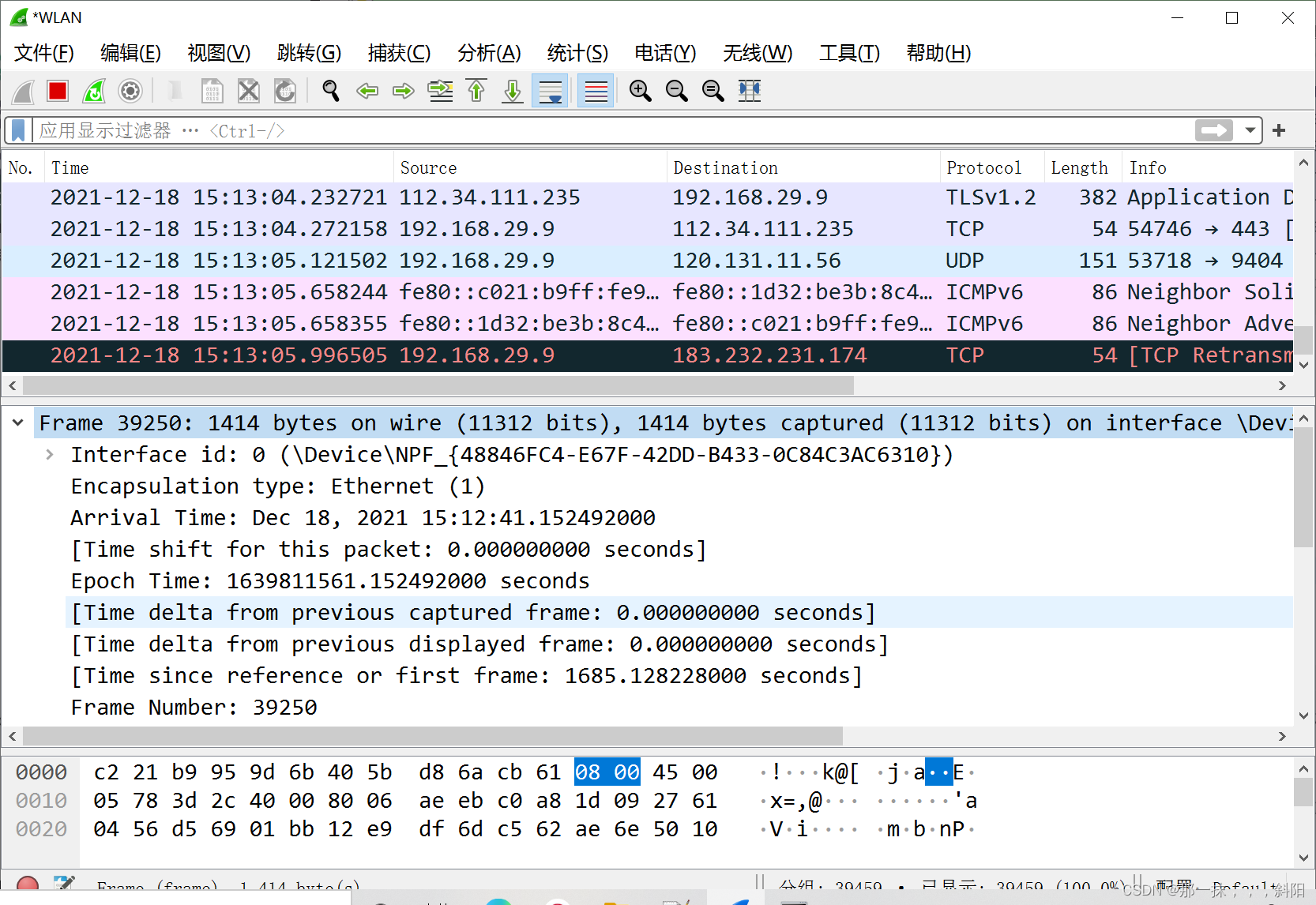

使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等。

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

因为一般来说校验和会由网卡计算,这时wireshark抓到的本机发送的数据包的校验和是错误的,所以WireShark默认关闭了自己的校验

。

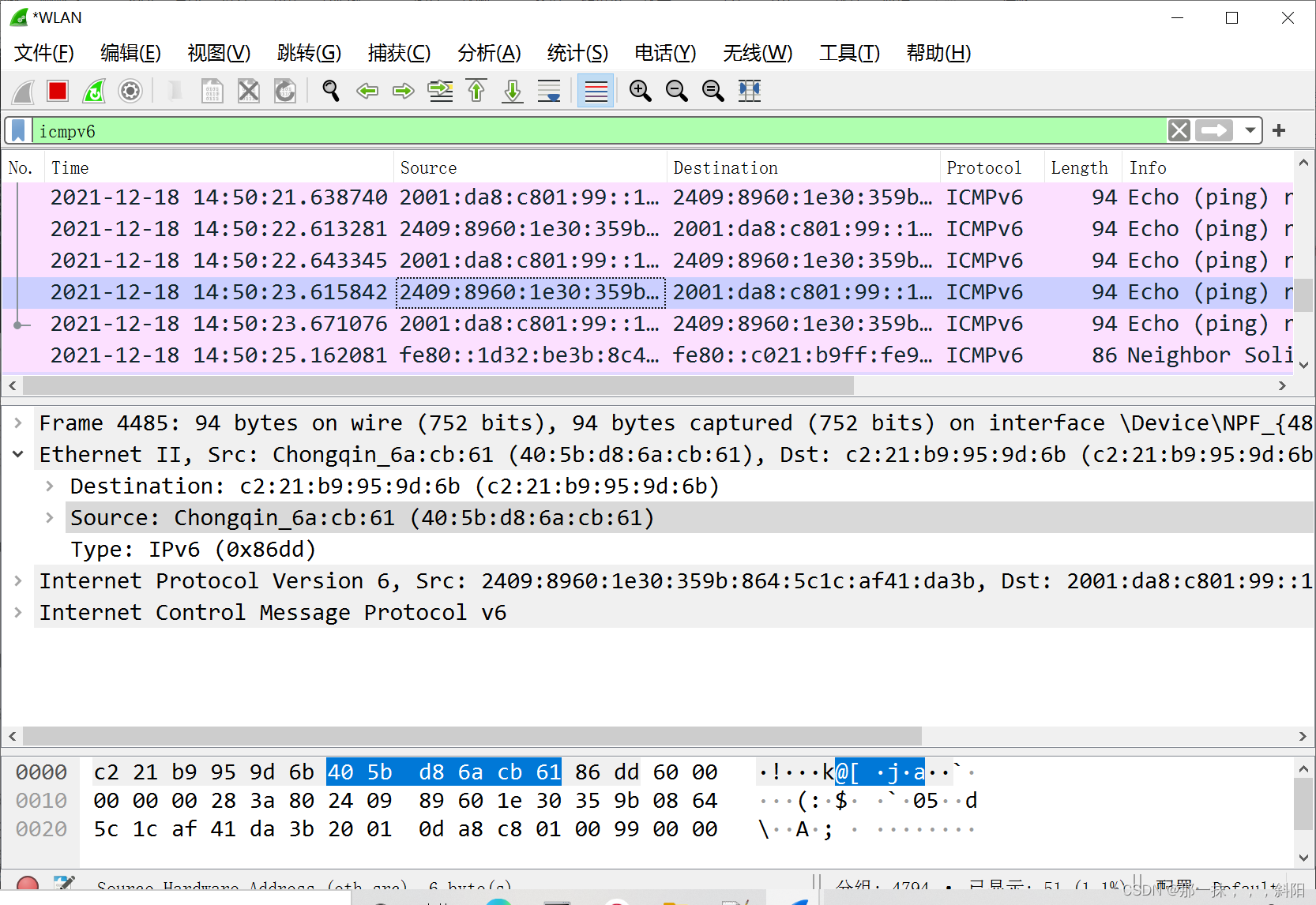

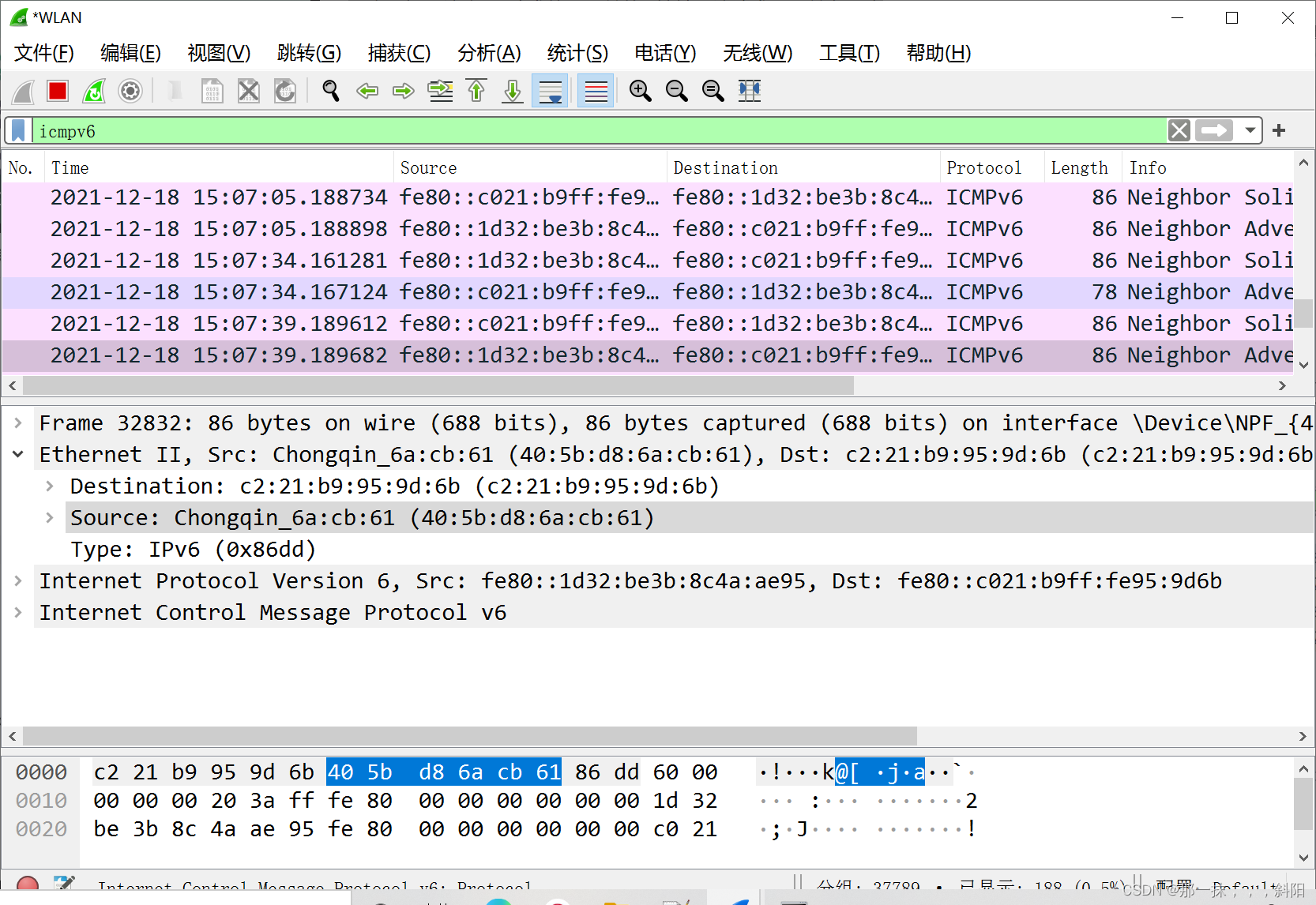

了解子网内/外通信时的 MAC 地址

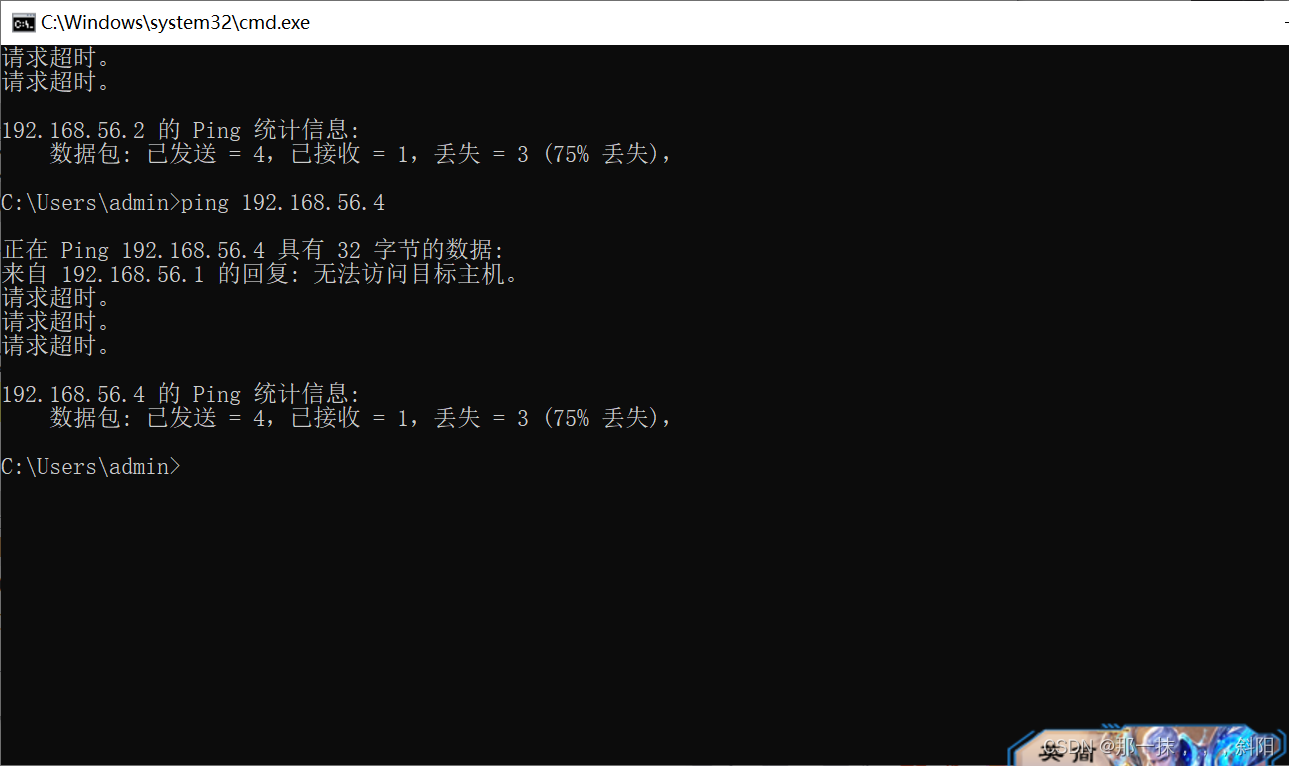

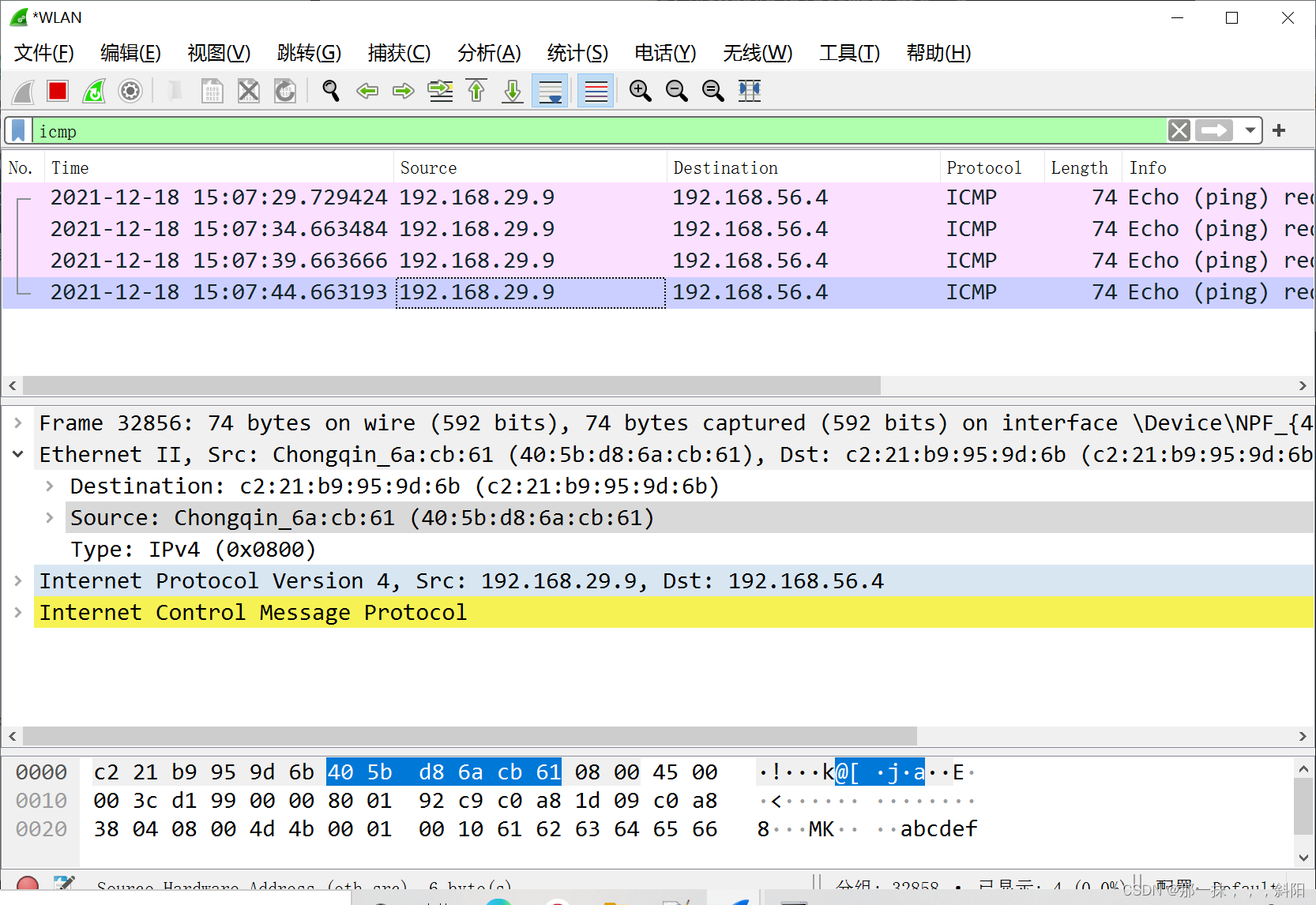

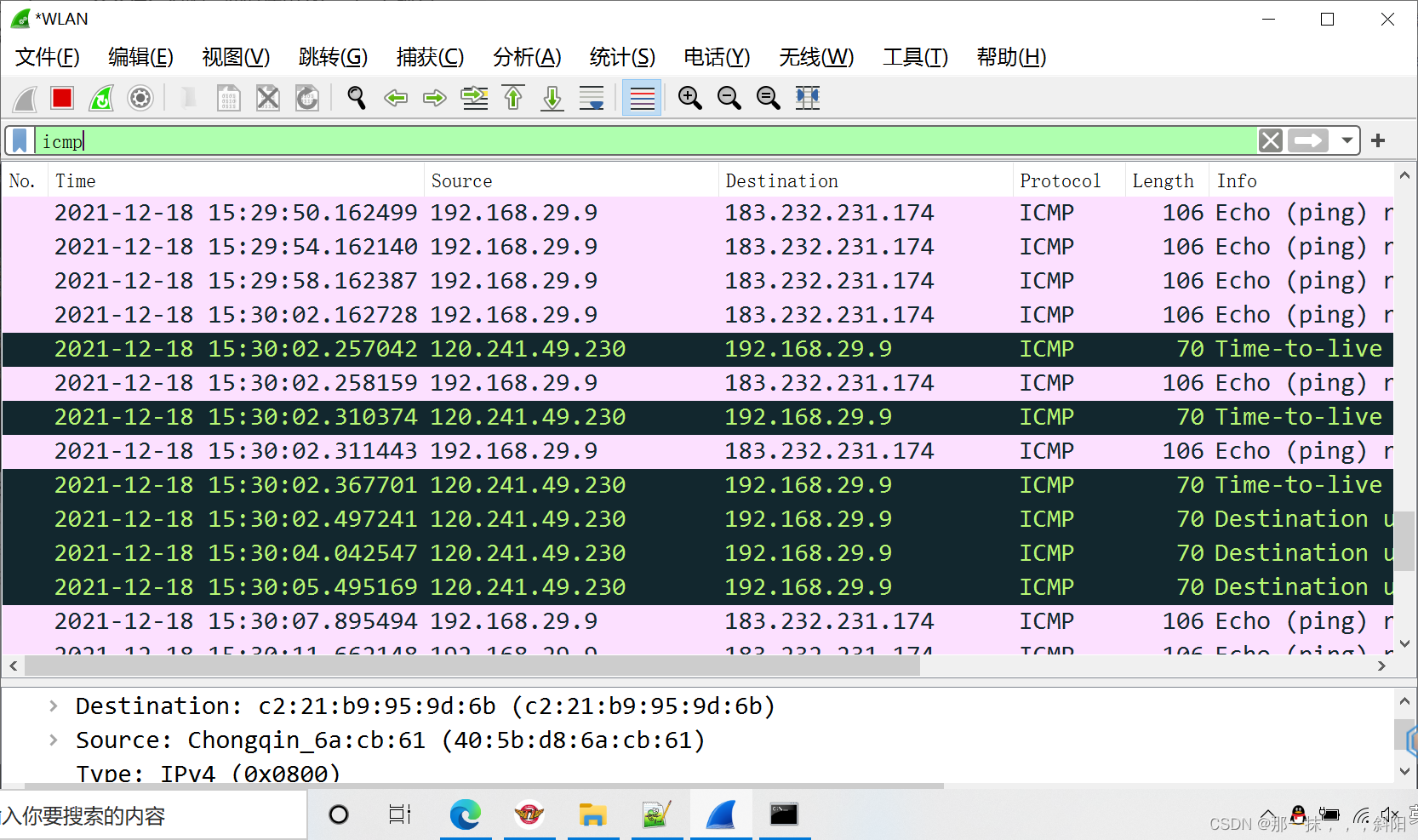

1.ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

源mac为自己电脑的mac,目的mac为旁边主机的mac,

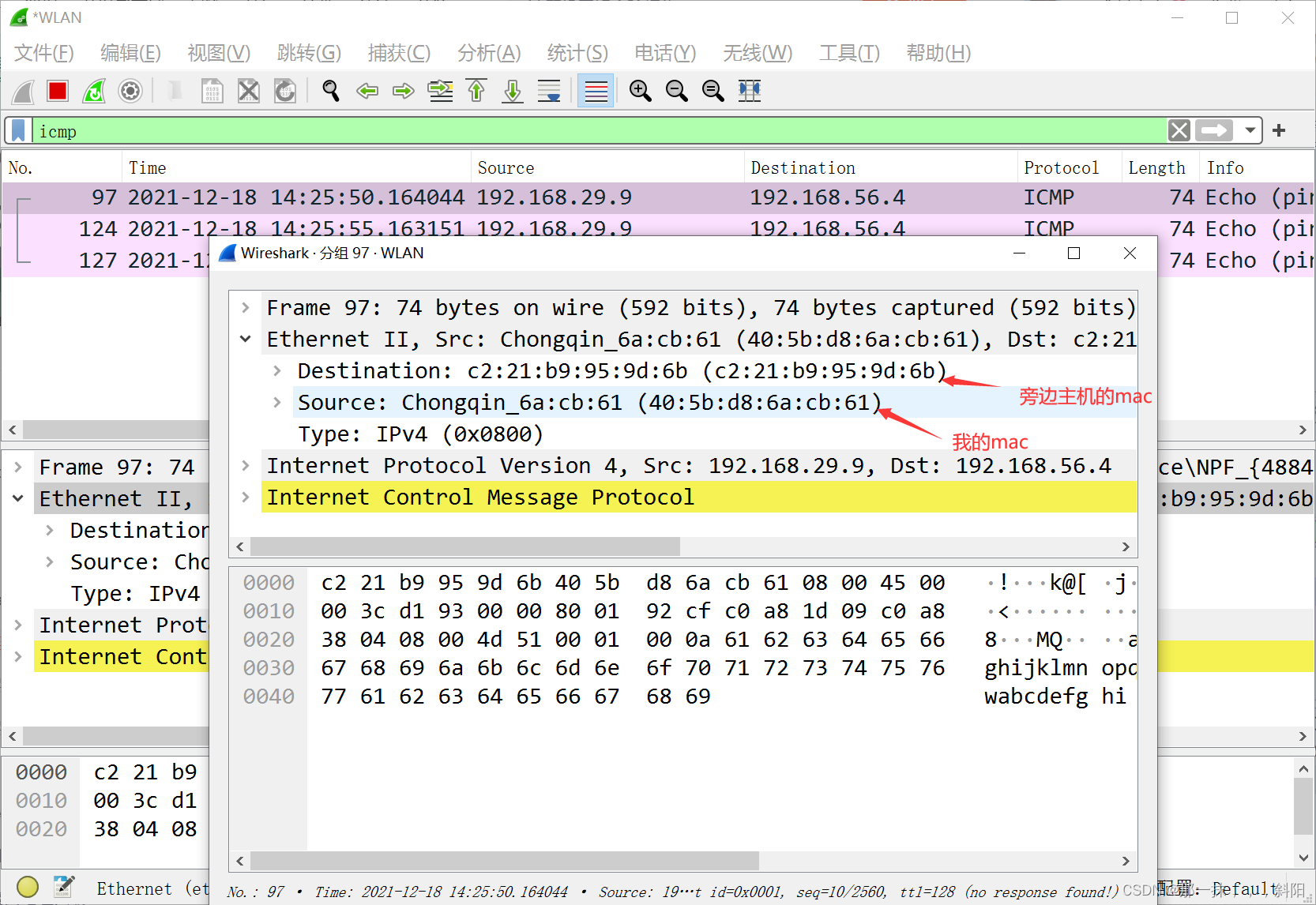

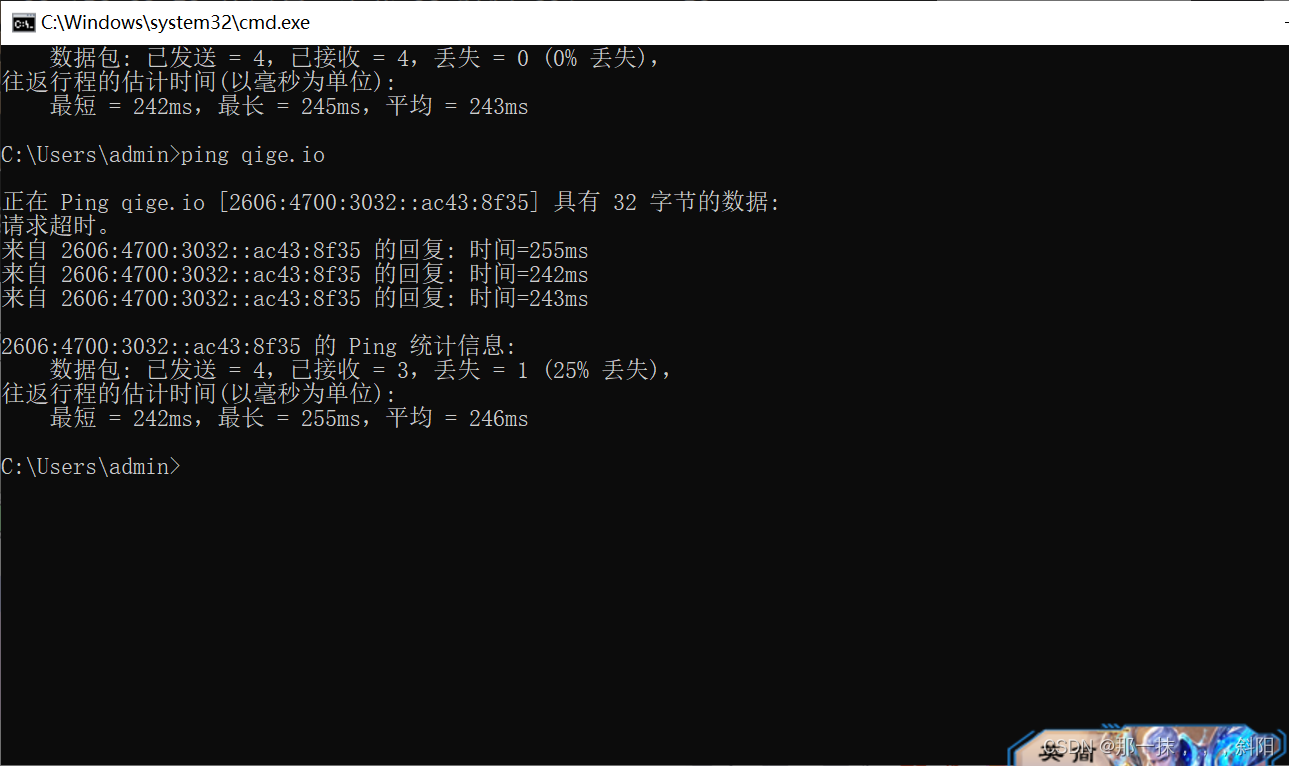

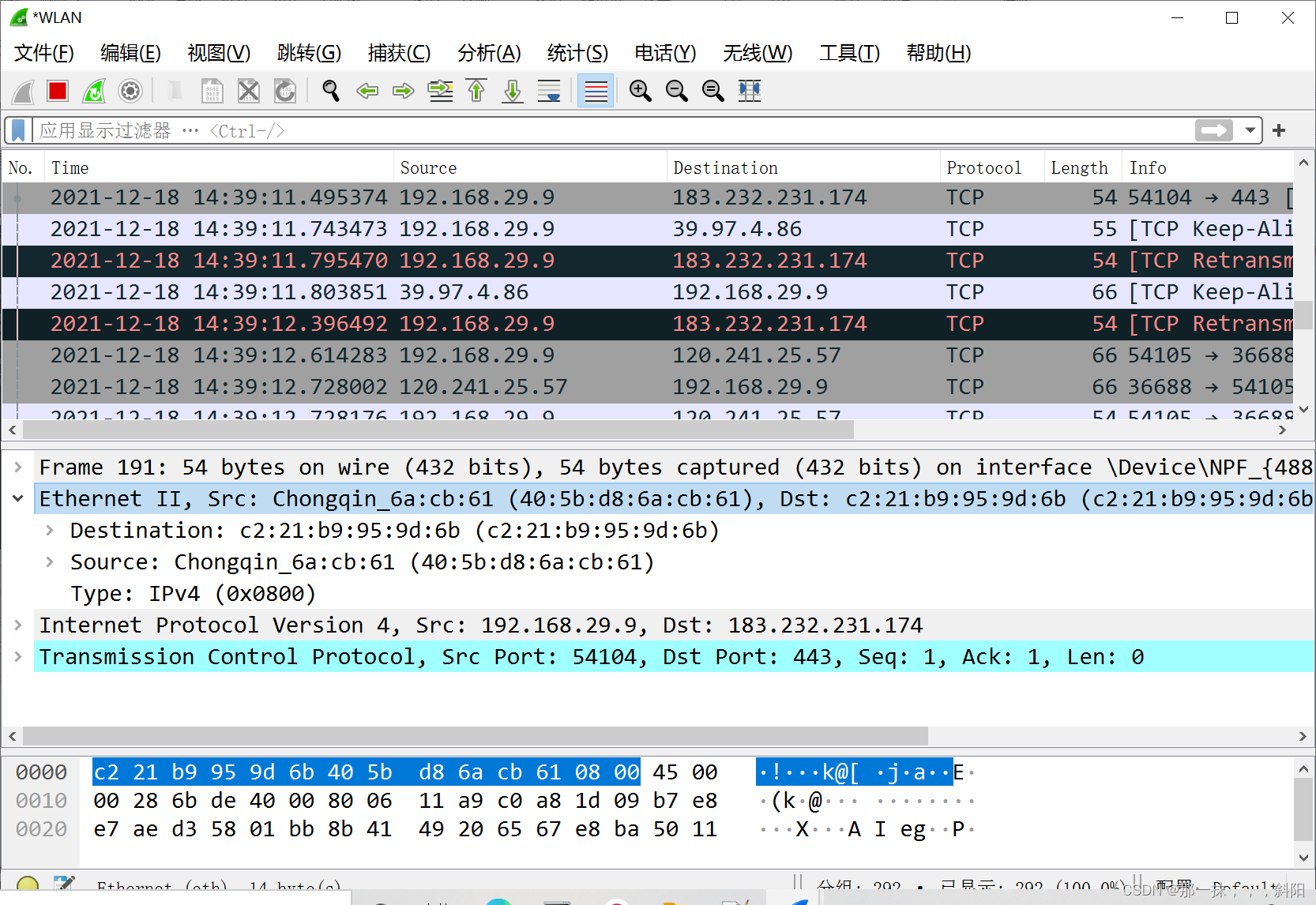

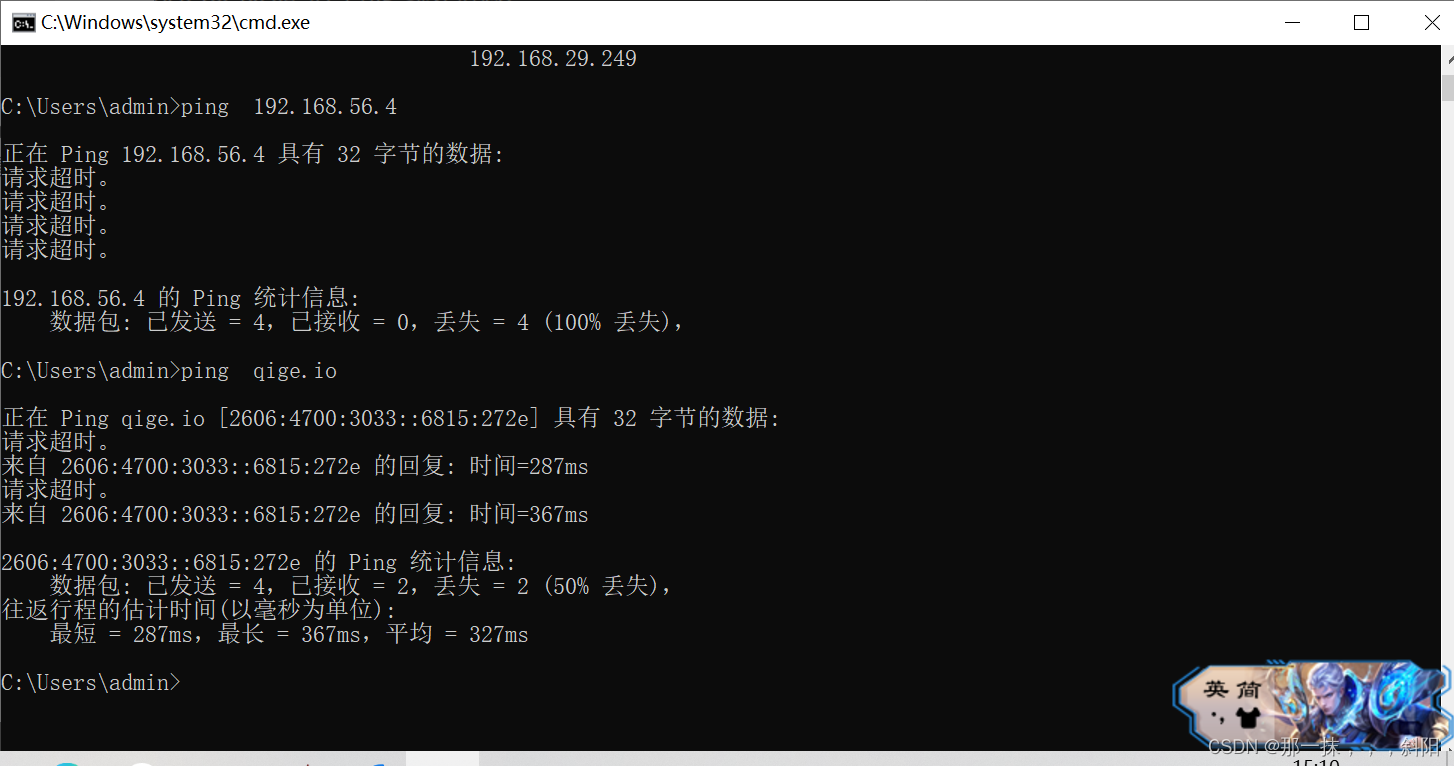

然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

目的mac是自己主机所在子网的网关的mac地址,源mac依然是自己主机的mac地址

目的mac是自己主机所在子网的网关的mac地址,源mac依然是自己主机的mac地址

此时目的mac是自己主机所在子网的网关的mac地址,源mac还是自己主机的mac地址

通过以上的实验,你会发现:

访问本子网的计算机时,目的 MAC 就是该主机的 访问非本子网的计算机时,目的 MAC 是网关的 请问原因是什么?

访问本子网的计算机时,可以直接访问。

访问非本子网的计算机时,需要通过网关,网关负责下一步的发送和接受,因为网关是一个子网内主机访问外网的出入口

掌握 ARP 解析过程

1.为防止干扰,先使用 arp -d * 命令清空 arp 缓存

2.ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可 arp 过滤),查看 ARP 请求的格式以及请求的内容,注意观察该请求的目的 MAC 地址是什么。再查看一下该请求的回应,注意观察该回应的源 MAC 和目的 MAC 地址是什么。

~ 硬件类型:占两字节,表示ARP报文可以在哪种类型的网络上传输,值为1时表示为以太网地址。

~上层协议类型:占两字节,表示硬件地址要映射的协议地址类型,映射IP地址时的值为0x0800。 ~

MAC地址长度:占一字节,标识MAC地址长度,以字节为单位,此处为6。 ~

IP协议地址长度:占一字节,标识IP得知长度,以字节为单位,此处为4。 ~

操作类型:占2字节,指定本次ARP报文类型。1标识ARP请求报文,2标识ARP应答报文。 ~

源MAC地址:占6字节,标识发送设备的硬件地址。 源IP地址:占4字节,标识发送方设备的IP地址。 ~

目的MAC地址:占6字节,表示接收方设备的硬件地址,在请求报文中该字段值全为0,即00-00-00-00-00-00,表示任意地址,因为现在不知道这个MAC地址。

~ 目的IP地址:占4字节,表示接受方的IP地址。以太网帧头的三个字段:

目的MAC地址:占6字节,如果是ARP请求帧,因为它是一个广播帧,所以要填上广播MAC地址(FF-FF-FF-FF-FF-FF),其目标主机是网络上的所有主机。

源MAC地址:占6字节,这是发送ARP帧的节点MAC地址。

帧类型:占两字节,这里用来标识帧封装的上层协议,因为本帧的数据部分是ARP报文,所以直接用ARP的协议号0x0806表示就可以了。

3.再次使用 arp -d * 命令清空 arp 缓存

4.然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 arp 过滤)。查看这次 ARP 请求的是什么,注意观察该请求是谁在回应。

观察可知,这次arp请求的是网关的ip地址,该请求是网关在回应

通过以上的实验,你应该会发现,

ARP 请求都是使用广播方式发送的 如果访问的是本子网的 IP,那么 ARP 解析将直接得到该 IP 对应的 MAC;如果访问的非本子网的

IP, 那么 ARP 解析将得到网关的 MAC。 请问为什么?询问的目的是为了在网络上找到拟送信息的目标,在无法确定的时候会发起询问广播。等待目标主机的回答建立通信。

访问本子网内的主机时,本机发送arp请求报文,目标主机可以直接收到,目标主机则可以直接应答,所以arp解析将直接得到该 IP 对应的

MAC;如果访问的非本子网的

ip时,本机发送arp报文,会在网关处停下,网关直接回应本机,后续找到外网地址的工作将由网关完成,这时arp报文发送出去,目的ip则是网关,回应的也是网关,所以arp解析将得到网关的mac

网络层

熟悉 IP 包结构

使用 Wireshark 任意进行抓包(可用 ip 过滤),熟悉 IP 包的结构,如:版本、头部长度、总长度、TTL、协议类型等字段。

版本号(Version):长度4比特。标识目前采用的IP协议的版本号。一般的值为0100(IPv4),IPv6的值(0110)

IP包头长度(Header

Length):长度4比特。这个字段的作用是为了描述IP包头的长度,因为在IP包头中有变长的可选部分。IP包头最小长度为20字节,由于变长的可选部分最大长度可能会变成24字节。服务类型(Type of

Service):长度8比特。这个子段可以拆分成两个部分:Precedence和TOS。TOS目前不太使用。而Precedence则用于QOS应用。(TOS字段的详细描述RFC

1340 1349)IP包总长(Total Length):长度16比特。IP包最大长度65535字节。

标识符(Identifier):长度16比特。该字段和Flags和Fragment

Offest字段联合使用,对大的上层数据包进行分段(fragment)操作。标记(Flags):长度3比特。该字段第一位不使用。第二位是DF位,DF位设为1时表明路由器不能对该上层数据包分段。如果一个上层数据包无法在不分段的情况下进行转发,则路由器会丢弃该上层数据包并返回一个错误信息。第三位是MF位,当路由器对一个上层数据包分段,则路由器会在除了最后一个分段的IP包的包头中将MF位设为1。

分段序号(Fragment

Offset):长度13比特。该字段对包含分段的上层数据包的IP包赋予序号。由于IP包在网络上传送的时候不一定能按顺序到达,这个字段保证了目标路由器在接受到IP包之后能够还原分段的上层数据包。到某个包含分段的上层数据包的IP包在传送是丢失,则整个一系列包含分段的上层数据包的IP包都会被要求重传。生存时间(TTL):长度8比特。当IP包进行传送时,先会对该字段赋予某个特定的值。当IP包经过每一个沿途的路由器的时候,每个沿途的路由器会将IP包的TTL值减少1。如果TTL减少为0,则该IP包会被丢弃。这个字段可以防止由于故障而导致IP包在网络中不停被转发。

协议(Protocol):长度8比特。标识了上层所使用的协议。

头部校验(Header Checksum):长度16位,由于IP包头是变长的,所以提供一个头部校验来保证IP包头中信息的正确性。

起源和目标地址(Source and Destination Addresses

):这两个地段都是32比特。标识了这个IP包的起源和目标地址。为提高效率,我们应该让 IP 的头部尽可能的精简。但在如此珍贵的 IP 头部你会发现既有头部长度字段,也有总长度字段。请问为什么?

用来确定ip包数据的大小

IP 包的分段与重组

根据规定,一个 IP 包最大可以有 64K 字节。但由于 Ethernet 帧的限制,当 IP 包的数据超过 1500 字节时就会被发送方的数据链路层分段,然后在接收方的网络层重组。

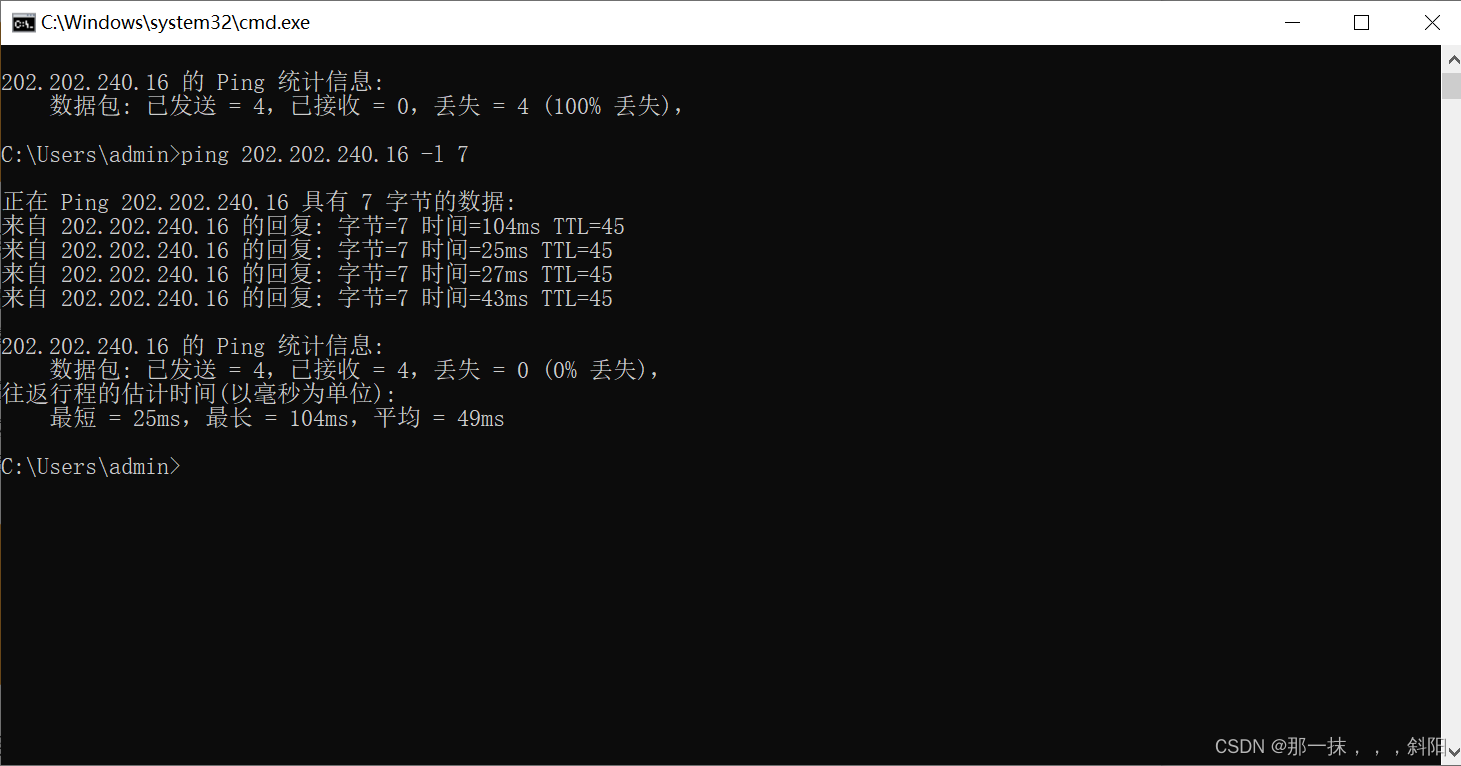

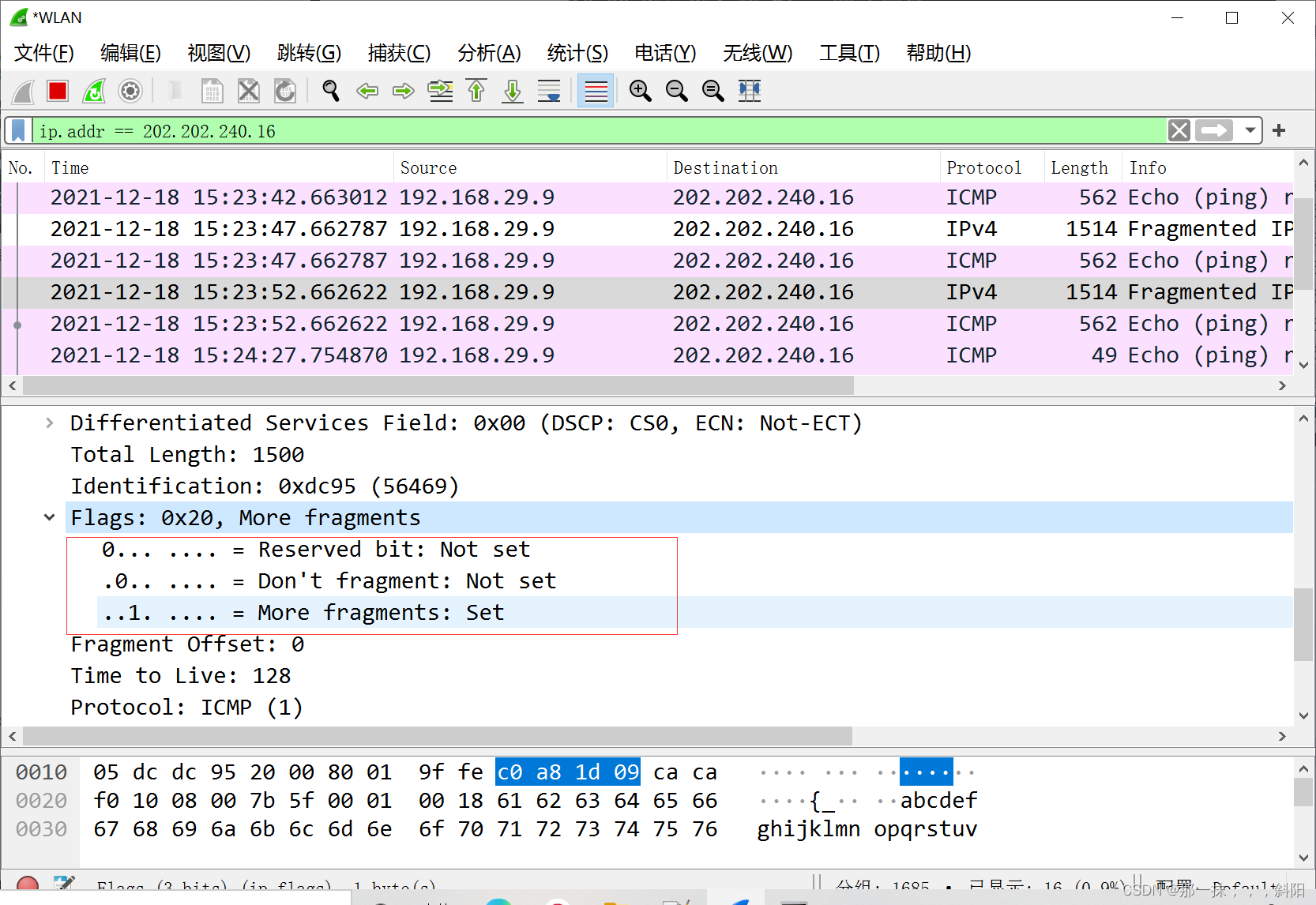

缺省的,ping 命令只会向对方发送 32 个字节的数据。我们可以使用 ping 202.202.240.16 -l 7 命令指定要发送的数据长度。此时使用 Wireshark 抓包(用 ip.addr == 202.202.240.16 进行过滤),了解 IP 包如何进行分段,如:分段标志、偏移量以及每个包的大小等

分段与重组是一个耗费资源的操作,特别是当分段由传送路径上的节点即路由器来完成的时候,所以 IPv6 已经不允许分段了。那么 IPv6

中,如果路由器遇到了一个大数据包该怎么办?转发至能支持该数据报的出链路上

考察 TTL 事件

在 IP 包头中有一个 TTL 字段用来限定该包可以在 Internet上传输多少跳(hops),一般该值设置为 64、128等。

在验证性实验部分我们使用了 tracert 命令进行路由追踪。其原理是主动设置 IP 包的 TTL 值,从 1 开始逐渐增加,直至到达最终目的主机。

请使用 tracert www.baidu.com 命令进行追踪,此时使用 Wireshark 抓包(用 icmp 过滤),分析每个发送包的 TTL 是如何进行改变的,从而理解路由追踪原理。

在 IPv4 中,TTL 虽然定义为生命期即 Time To Live,但现实中我们都以跳数/节点数进行设置。如果你收到一个包,其 TTL

的值为 50,那么可以推断这个包从源点到你之间有多少跳?假设设置TTL时大小为64,则推断这个包从源点到我之间有64-50=14跳

传输层

在 IPv4 中,TTL 虽然定义为生命期即 Time To Live,但现实中我们都以跳数/节点数进行设置。如果你收到一个包,其 TTL 的值为 50,那么可以推断这个包从源点到你之间有多少跳?

假设设置TTL时大小为64,则推断这个包从源点到我之间有64-50=14跳

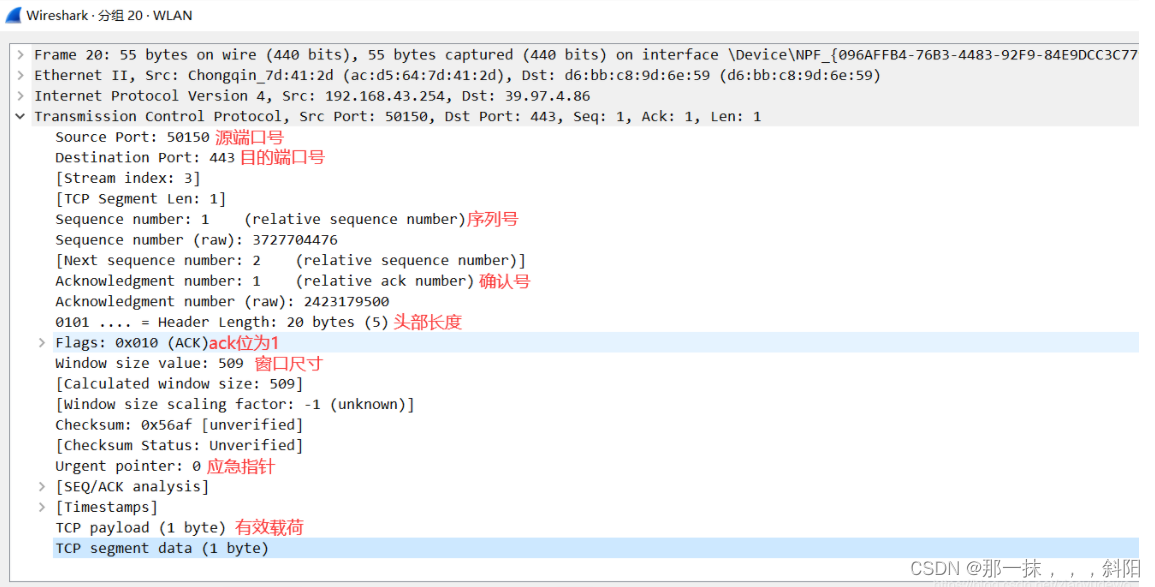

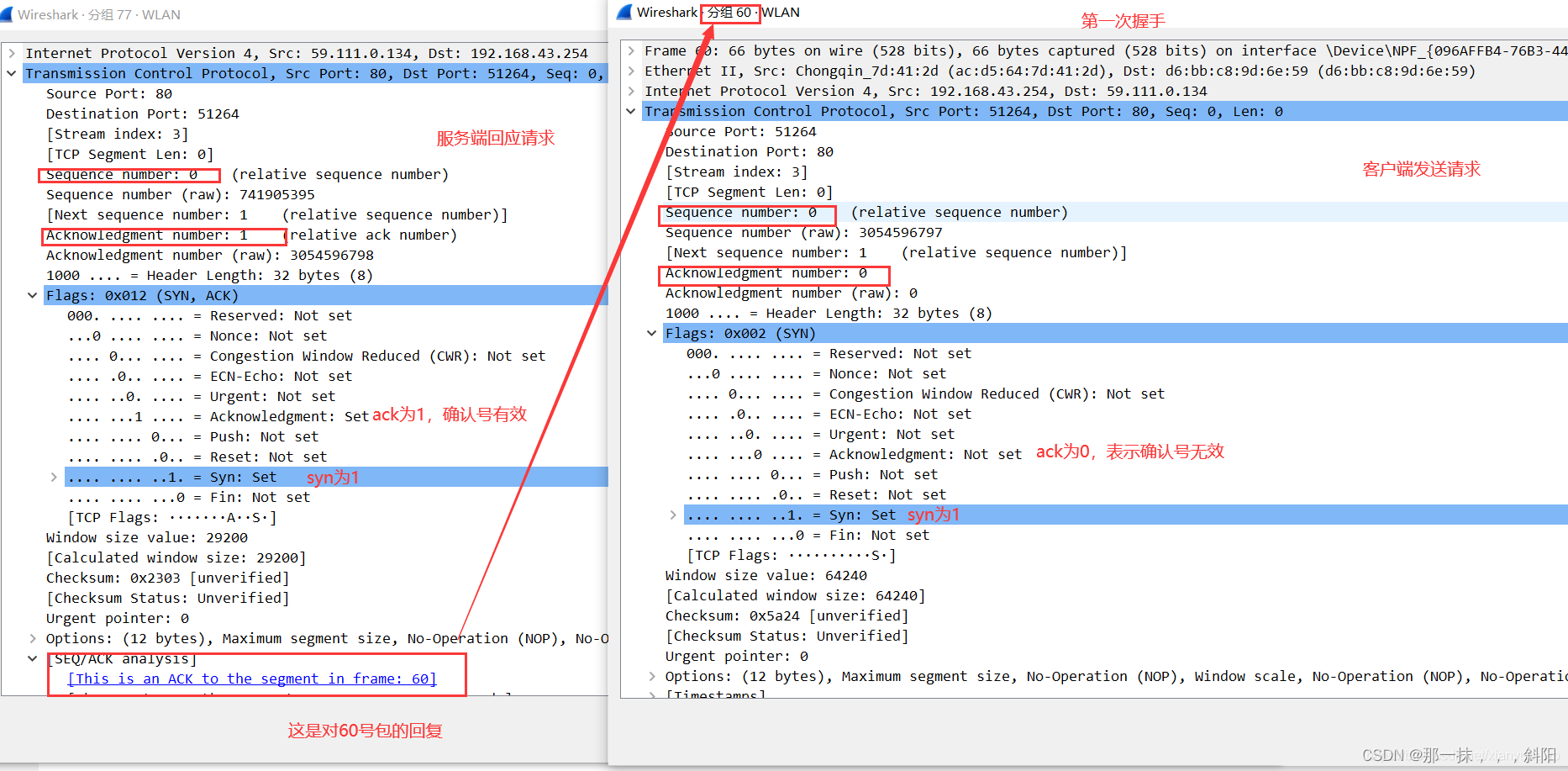

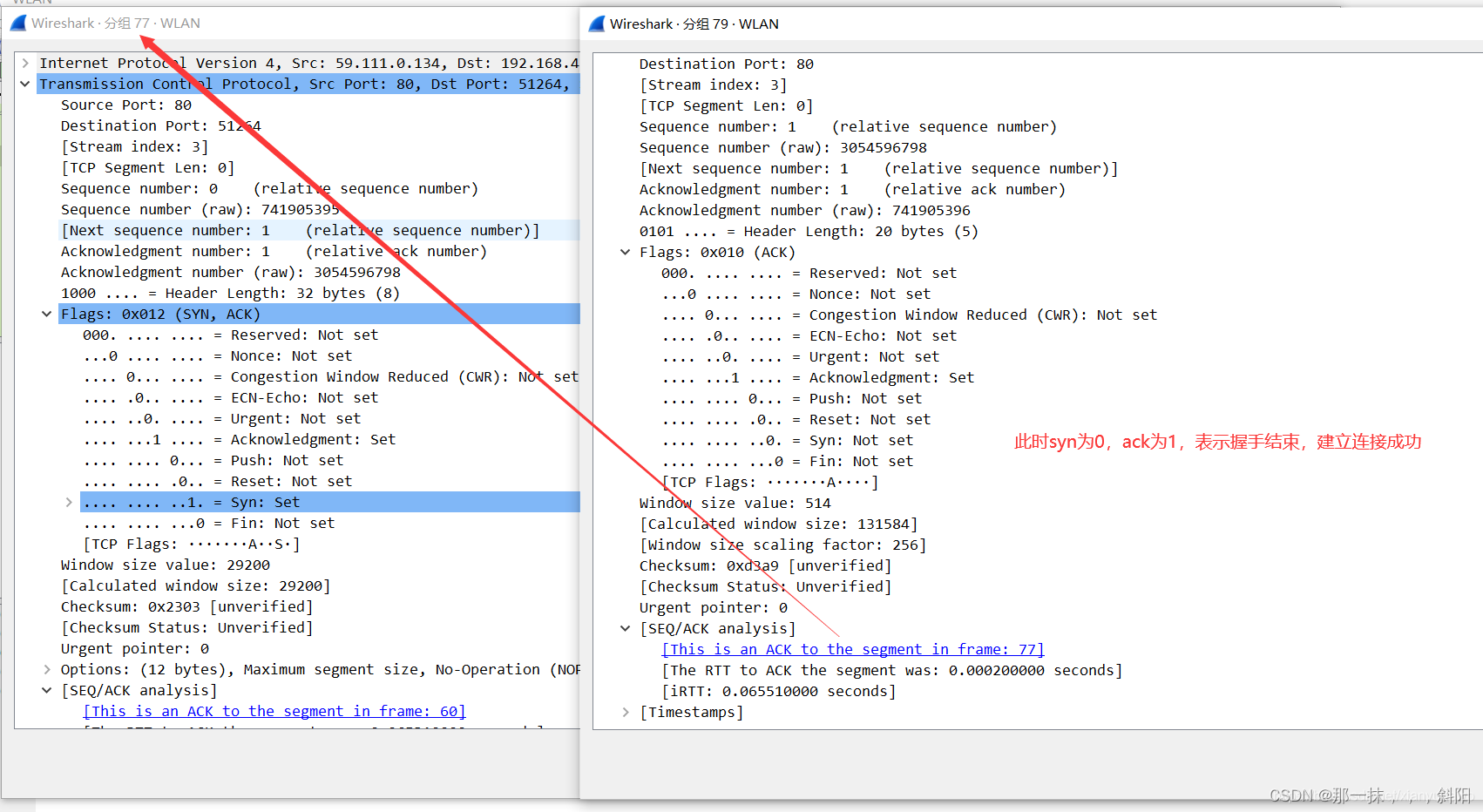

tcp

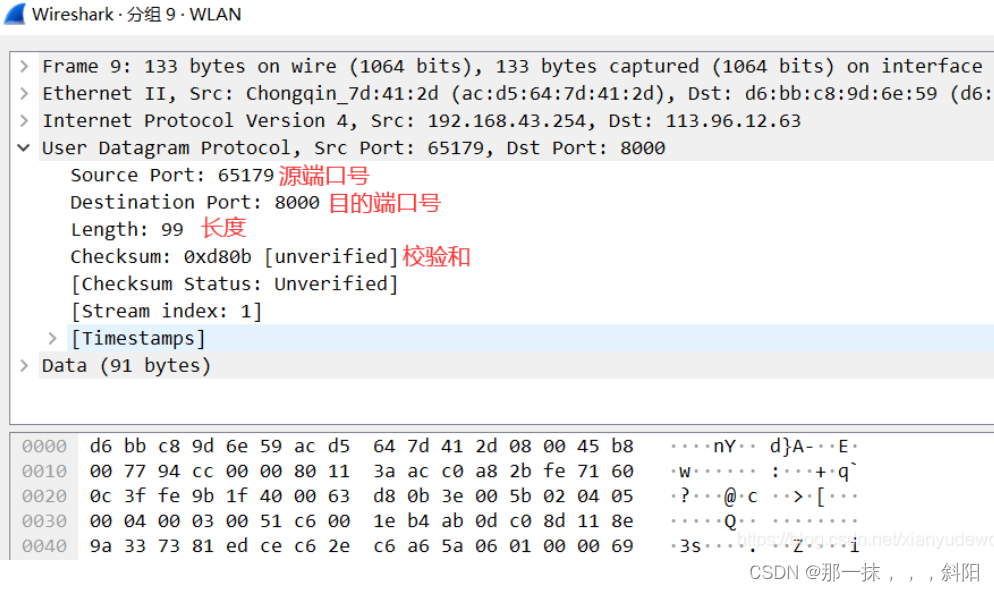

udp

由上大家可以看到 UDP 的头部比 TCP 简单得多,但两者都有源和目的端口号。请问源和目的端口号用来干什么?

用来给指定的应用程序发送和接受数据

由上大家可以看到 UDP 的头部比 TCP 简单得多,但两者都有源和目的端口号。请问源和目的端口号用来干什么?

用来给指定的应用程序发送和接受数据

3.抓包没有成功 挥手释放包即fin包,因为tcp连接时是全双工的,因此,每个方向都必须要单独进行关闭。 1)首先客户端发送一个fin值为1的包,用来关闭客户机到服务端的数据传送, 2)服务端收到这个fin包,发回一个ack包,表示收到这个请求

3)服务端发送一个fin包,用来关闭服务端到客户机的数据传送 4)客户机收到这个fin包,发回一个ack包

去掉 Follow TCP Stream,即不跟踪一个 TCP 流,你可能会看到访问 qige.io 时我们建立的连接有多个。请思考为什么会有多个连接?作用是什么?

多个连接可以加快数据的传输效率,使我们上网更流畅,同时资源消耗也比单单建立一个tcp连接要大

我们上面提到了释放连接需要四次挥手,有时你可能会抓到只有三次挥手。原因是什么?

上面挥手的第三步和第四步可能会被服务端和并发送,即当服务端没有数据要发送时,服务端收到来自客户机的fin包后,会发送一个ack和fin同时为1的包

应用层

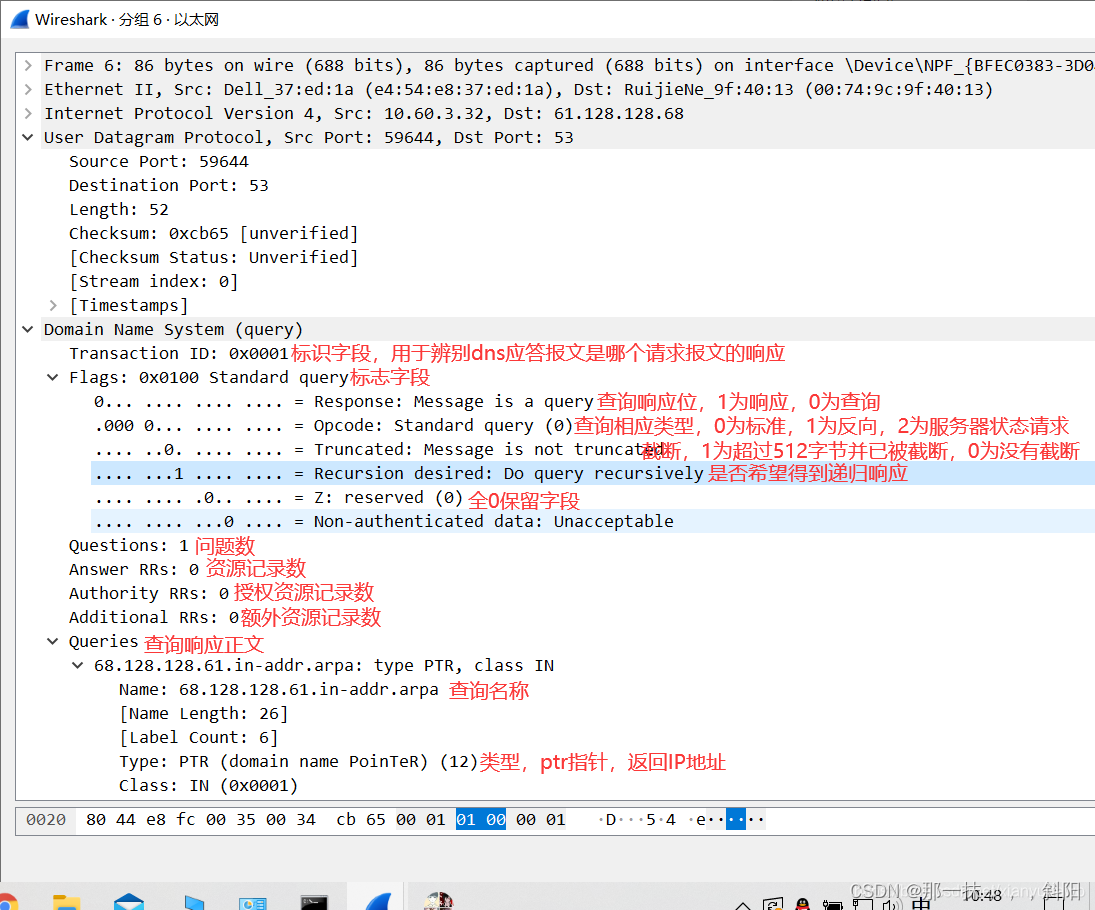

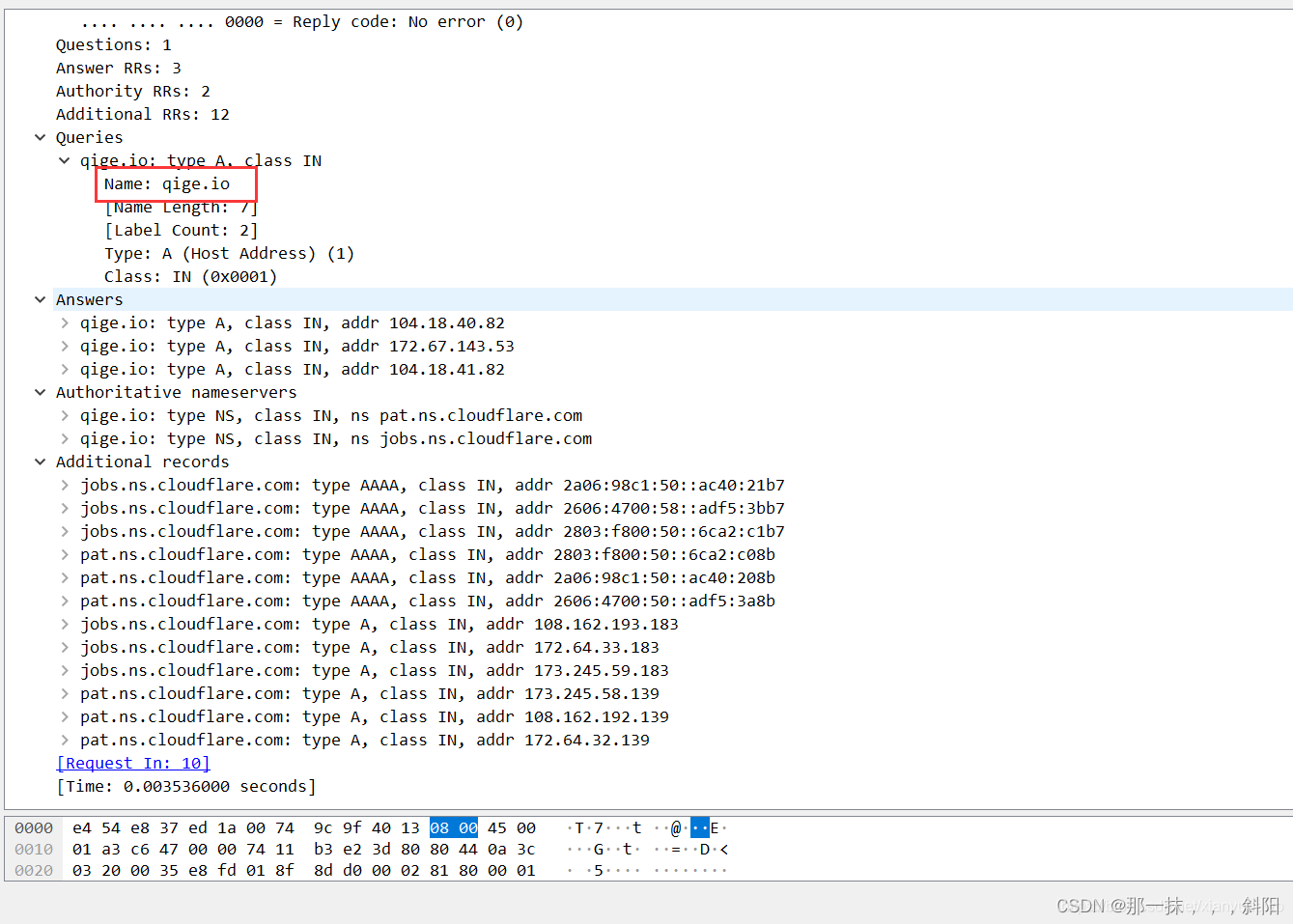

实作一 了解 DNS 解析

先使用 ipconfig /flushdns 命令清除缓存,再使用 nslookup qige.io 命令进行解析,同时用

Wireshark 任意抓包(可用 dns 过滤)。 你应该可以看到当前计算机使用 UDP,向默认的 DNS 服务器的 53号端口发出了查询请求,而 DNS 服务器的 53 号端口返回了结果。

可了解一下 DNS 查询和应答的相关字段的含义

主机向dns服务器发送的查询请求(抓包错误,这里不是查询的qige.io)

你可能会发现对同一个站点,我们发出的 DNS 解析请求不止一个,思考一下是什么原因?

我认为是因为请求问题不一样,同一个站点,我们会请求它的ipv4地址和ipv6地址

了解 HTTP 的请求和应答

打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用http 过滤再加上 Follow TCPStream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间以将释放连接的包捕获。 请在你捕获的包中找到

HTTP 请求包,查看请求使用的什么命令,如:GET, POST。并仔细了解请求的头部有哪些字段及其意义。

请在你捕获的包中找到HTTP 应答包,查看应答的代码是什么,如:200, 304, 404 等。并仔细了解应答的头部有哪些字段及其意义。

一个HTTP请求报文由四个部分组成:请求行、请求头部、空行、请求数据。 HTTP响应报文也由三部分组成:响应行、响应头、响应体

刷新一次 qige.io 网站的页面同时进行抓包,你会发现不少的 304 代码的应答,这是所请求的对象没有更改的意思,让浏览器使用本地缓存的内容即可。那么服务器为什么会回答 304 应答而不是常见的 200 应答?

当用户第一次请求index.html时,服务器会添加一个名为Last-Modified响应头,这个头说明了index.html的最后修改时间,

浏览器会把index.html内容,以及最后响应时间缓存下来。当用户第二次请求index.html时,在请求中包含一个名为If-Modified-Since请求头,

它的值就是第一次请求时服务器通过Last-Modified响应头发送给浏览器的值,即index.html最后的修改时间,

If-Modified-Since请求头就是在告诉服务器,我这里浏览器缓存的index.html最后修改时间是这个,

您看看现在的index.html最后修改时间是不是这个,如果还是,那么您就不用再响应这个index.html内容了,

我会把缓存的内容直接显示出来。而服务器端会获取If-Modified-Since值,与index.html的当前最后修改时间比对,

如果相同,服务器会发响应码304,表示index.html与浏览器上次缓存的相同,无需再次发送(节省传输成本),

浏览器可以显示自己的缓存页面,如果比对不同,那么说明index.html已经做了修改,服务器会响应200。

3. Cisco Packet Tracer 实验

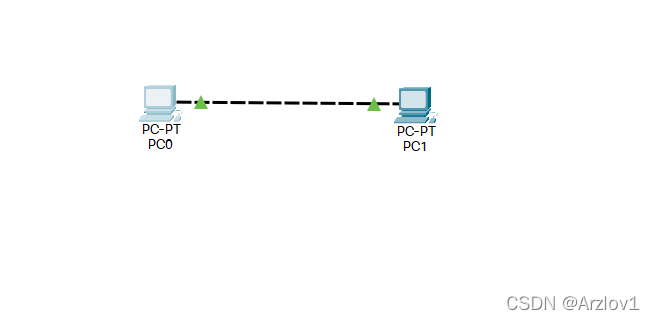

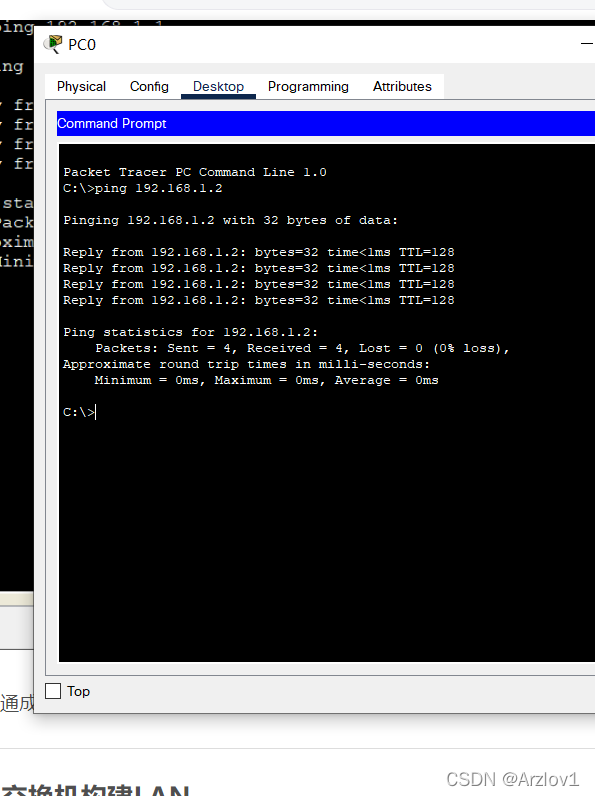

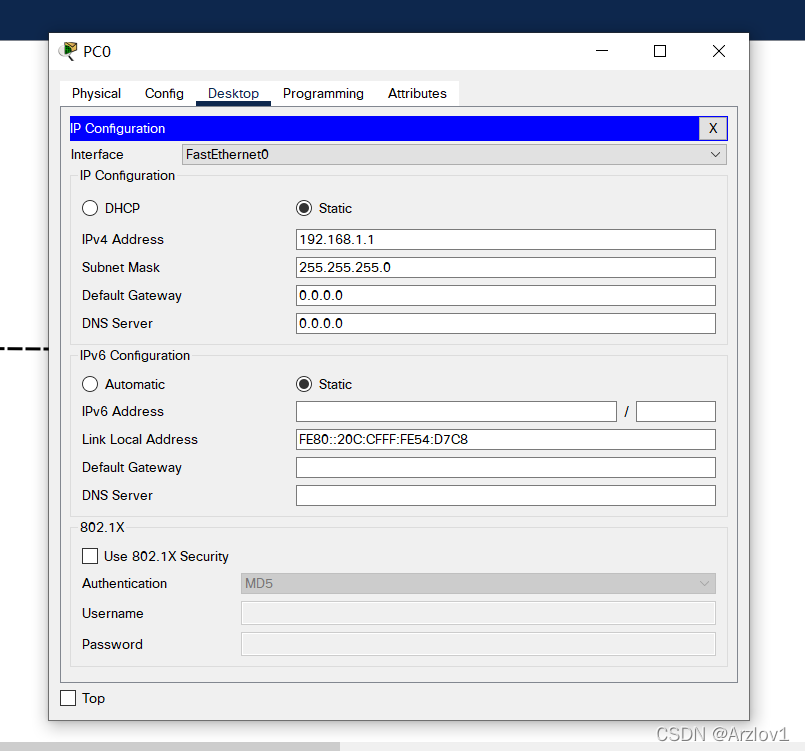

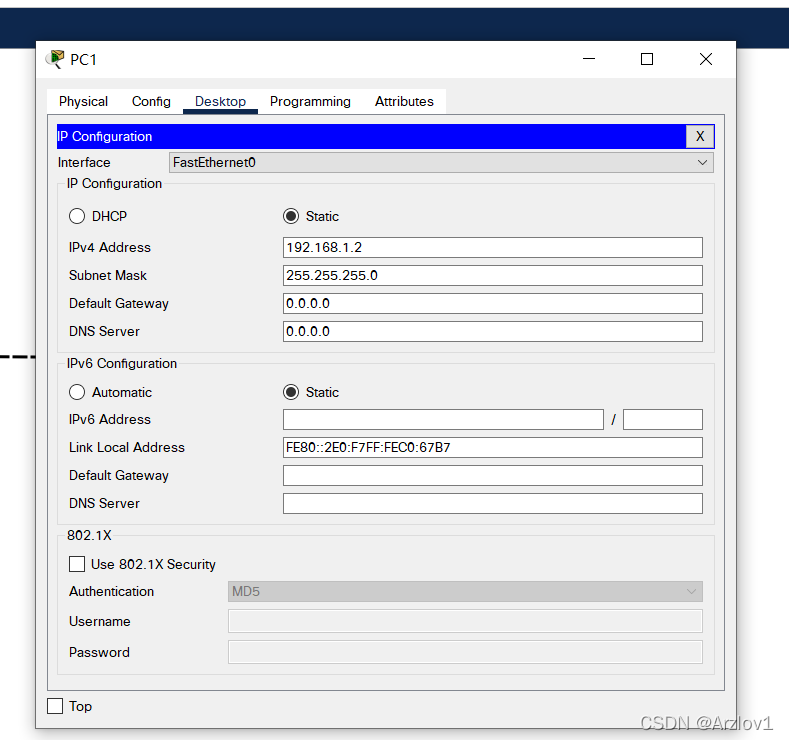

直接连接两台 PC 构建 LAN

将两台 PC 直接连接构成一个网络。注意:直接连接需使用交叉线。

进行两台 PC 的基本网络配置,只需要配置 IP 地址即可,然后相互 ping 通即成功。

用交换机构建 LAN

构建如下拓扑结构的局域网:

✎ 问题

1.PC0 能否 ping 通 PC1、PC2、PC3 ?

回答:PC0能ping通PC1,但不能ping通PC2、PC3.

2.PC3 能否 ping 通 PC0、PC1、PC2 ?为什么?

回答:PC3能ping通PC2,但不能ping通PC1、PC0,因为它与PC0,PC1不属于同一个子网。

3.将 4 台 PC 的掩码都改为 255.255.0.0 ,它们相互能 ping 通吗?为什么?

回答:互相之间可以ping通,因为处于同一个子网255.255.255.0中,所以可以互相ping通。

4.使用二层交换机连接的网络需要配置网关吗?为什么?

回答:需要,因为网关用于在2个网络间建立传输连接,使不同网络上的主机间可以建立起跨越多个网络的级联的、点对点的传输连接,这两个子网通过配置网关可以进行连接。

✎ 试一试

集线器 Hub 是工作在物理层的多接口设备,它与交换机的区别是什么?请在 CPT 软件中用 Hub 构建网络进行实际验证。

回答:1.从两者的工作原理来看,交换机和集线器是有很大差别的。首先,从OSI体系结构来看,集线器属于OSI的第一层物理层设备,而交换机属于OSI的第二层数据链路层设备。

2.从工作方式来看,集线器采用一种“广播”模式,因此很容易产生“广播风暴”,当网络规模较大时性能会受到很大的影响。而当交换机工作的时候,只有发出请求的端口和目的端口之间相互响应而不影响其他端口,因此交换机能够在一定程度上隔离冲突域和有效抑制“广播风暴”的产生。

3.从带宽来看,集线器不管有多少个端口,所有端口都是共享一条带宽,在同一时刻只能有两个端国传送数据,其他端口只能等待,同时集线器只能工作在半双工

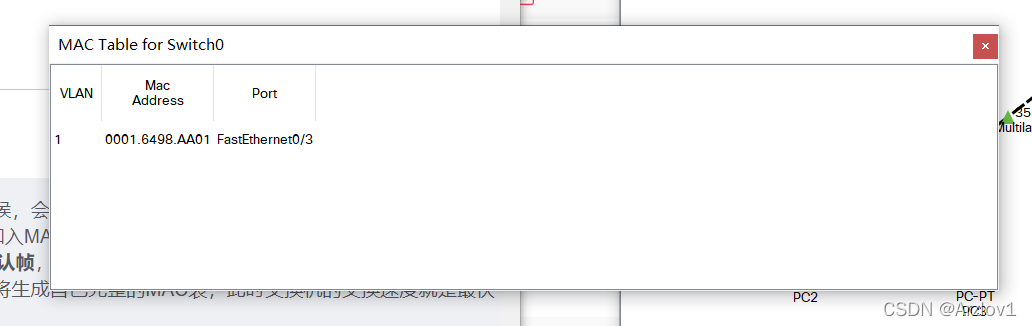

交换机接口地址列表

二层交换机是一种即插即用的多接口设备,它对于收到的帧有 3 种处理方式:广播、转发和丢弃(请弄清楚何时进行何种操作)。那么,要转发成功,则交换机中必须要有接口地址列表即 MAC 表,该表是交换机通过学习自动得到的!

仍然构建上图的拓扑结构,并配置各计算机的 IP 在同一个一个子网,使用工具栏中的放大镜点击某交换机如左边的 Switch3,选择 MAC Table,可以看到最初交换机的 MAC 表是空的,也即它不知道该怎样转发帧(那么它将如何处理?),用 PC0 访问(ping)PC1 后,再查看该交换机的 MAC 表,现在有相应的记录,请思考如何得来。随着网络通信的增加,各交换机都将生成自己完整的 MAC 表,此时交换机的交换速度就是最快的!

当一个交换机收到一个数据帧的时候,会查看自己的MAC表,如果MAC表中没有数据帧的源MAC和目的MAC,则会将源MAC加入MAC表,并且广播这个数据帧。

目的MAC收到这个帧后返回一个确认帧,交换机把这个帧转发给源MAC和记录目的MAC

随着网络通信的增加,各交换机都将生成自己完整的MAC表,此时交换机的交换速度就是最快的!

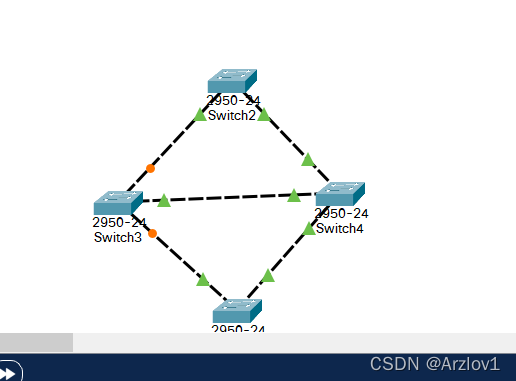

生成树协议(Spanning Tree Protocol)

交换机在目的地址未知或接收到广播帧时是要进行广播的。如果交换机之间存在回路/环路,那么就会产生广播循环风暴,从而严重影响网络性能。

而交换机中运行的 STP 协议能避免交换机之间发生广播循环风暴。

只使用交换机,构建如下拓扑:

这是初始时的状态。我们可以看到交换机之间有回路,这会造成广播帧循环传送即形成广播风暴,严重影响网络性能。

随后,交换机将自动通过生成树协议(STP)对多余的线路进行自动阻塞(Blocking),以形成一棵以 Switch4 为根(具体哪个是根交换机有相关的策略)的具有唯一路径树即生成树!

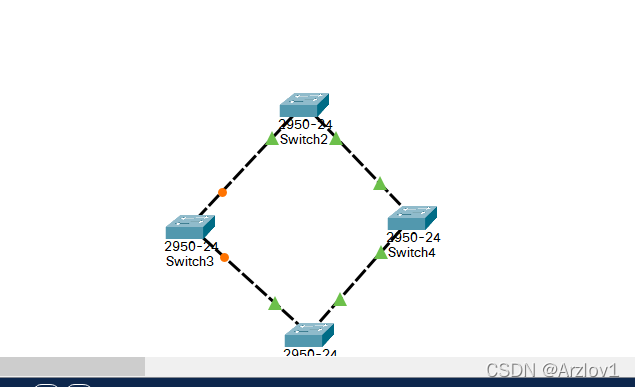

经过一段时间,随着 STP 协议成功构建了生成树后,Switch5 的两个接口当前物理上是连接的,但逻辑上是不通的,处于Blocking状态(桔色)如下图所示:

在网络运行期间,假设某个时候 Switch4 与 Switch5 之间的物理连接出现问题(将 Switch4 与 Switch5 的连线剪掉),则该生成树将自动发生变化。Switch5 上方先前 Blocking 的那个接口现在活动了(绿色),但下方那个接口仍处于 Blocking 状态(桔色)。如下图所示:

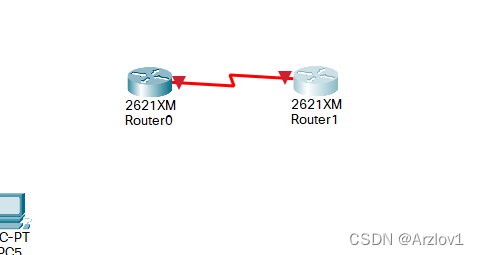

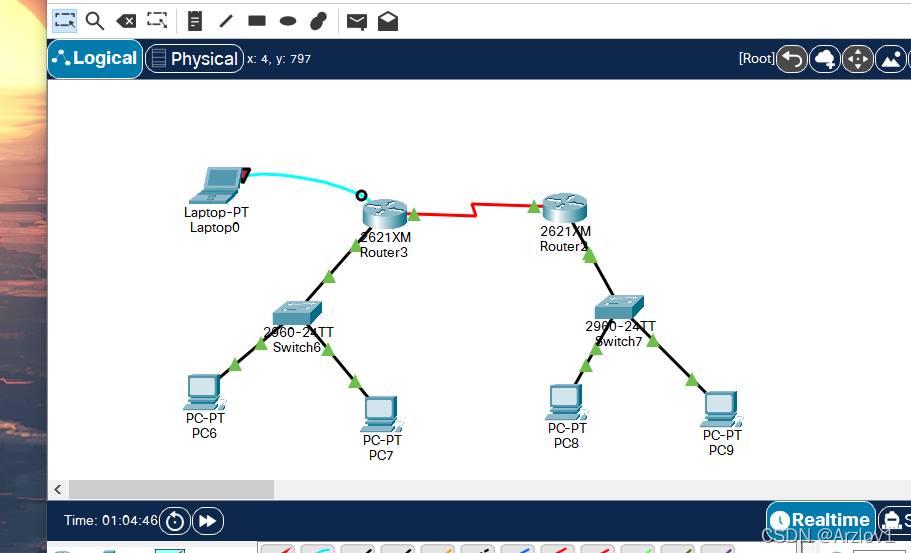

路由器配置初步

我们模拟重庆交通大学和重庆大学两个学校的连接,构建如下拓扑:

说明一

交通大学与重庆大学显然是两个不同的子网。在不同子网间通信需通过路由器。

路由器的每个接口下至少是一个子网,图中我们简单的规划了 3 个子网:

1.左边路由器是交通大学的,其下使用交换机连接交通大学的网络,分配网络号 192.168.1.0/24,该路由器接口也是交通大学网络的网关,分配 IP 为 192.168.1.1

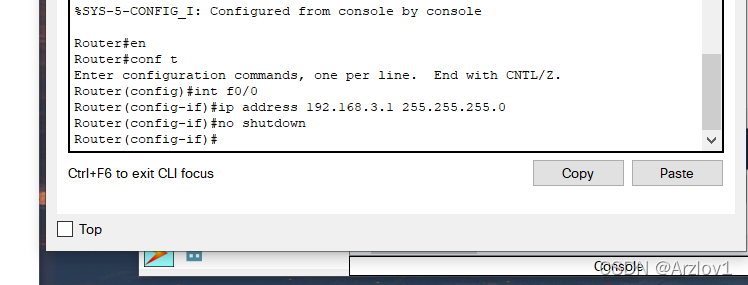

2.右边路由器是重庆大学的,其下使用交换机连接重庆大学的网络,分配网络号 192.168.3.0/24,该路由器接口也是重庆大学网络的网关,分配 IP 为 192.168.3.1

3.两个路由器之间使用广域网接口相连,也是一个子网,分配网络号 192.168.2.0/24

说明二

现实中,交通大学和重庆大学的连接是远程的。该连接要么通过路由器的光纤接口,要么通过广域网接口即所谓的 serial 口(如拓扑图所示)进行,一般不会通过双绞线连接(为什么?)。

回答:双绞线一般传输距离较短,为100m,且中间需要连接交换机

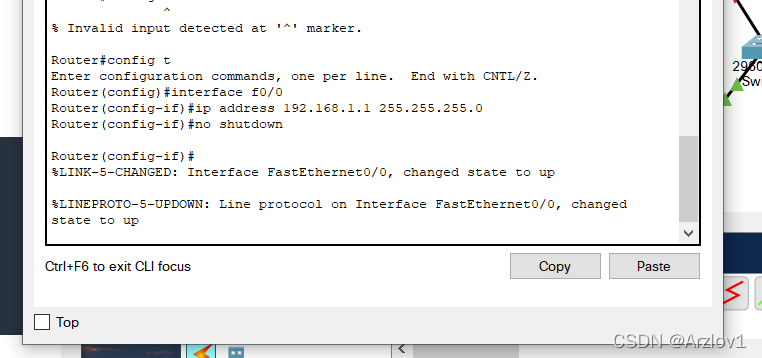

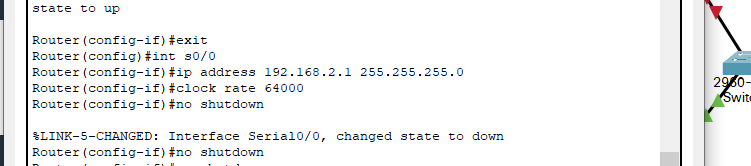

下面我们以通过路由器的广域网口连接为例来进行相关配置。请注意:我们选用的路由器默认没有广域网模块(名称为 WIC-1T 等),需要关闭路由器后添加,然后再开机启动。

说明三

在模拟的广域网连接中需注意 DCE 和 DTE 端(连线时线路上有提示,带一个时钟标志的是 DCE 端。有关 DCE 和 DTE 的概念请查阅相关资料。),在 DCE 端需配置时钟频率 64000

说明四

路由器有多种命令行配置模式,每种模式对应不同的提示符及相应的权限。

请留意在正确的模式下输入配置相关的命令。

User mode:用户模式

Privileged mode:特权模式

Global configuration mode:全局配置模式

Interface mode:接口配置模式

Subinterface mode:子接口配置模式

说明五

在现实中,对新的路由器,显然不能远程进行配置,我们必须在现场通过笔记本的串口与路由器的 console 接口连接并进行初次的配置(注意设置比特率为9600)后,才能通过网络远程进行配置。这也是上图左上画出笔记本连接的用意。

说明六

在路由器的 CLI 界面中,可看到路由器刚启动成功后,因为无任何配置,将会提示是否进行对话配置(Would you like to enter the initial configuration dialog?),因其步骤繁多,请选择 NO

✎ 问题

现在交通大学内的各 PC 及网关相互能 ping 通,重庆大学也类似。但不能从交大的 PC ping 通重大的 PC,反之亦然,也即不能跨子网。为什么?

回答:广播消息只能在同一个虚拟子网中传播,而无法进行跨子网传播,而重交和重大服务器不在同一个子网中,出子网都需要通过鸽子的网关,所以不能互相ping通。

静态路由

静态路由是非自适应性路由协议,是由网络管理人员手动配置的,不能够根据网络拓扑的变化而改变。 因此,静态路由简单高效,适用于结构非常简单的网络。

在当前这个简单的拓扑结构中我们可以使用静态路由,即直接告诉路由器到某网络该怎么走即可。

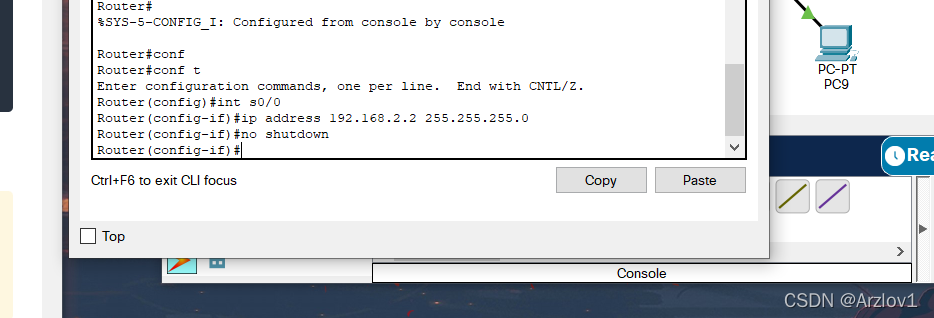

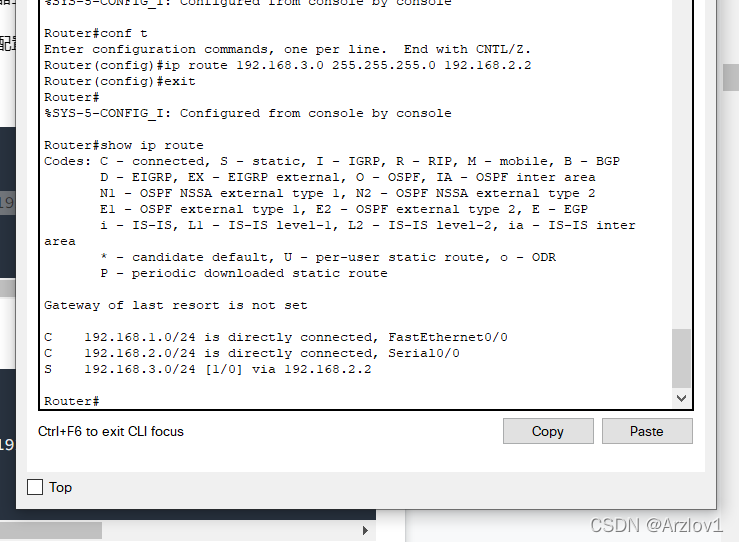

在前述路由器基本配置成功的情况下使用以下命令进行静态路由协议的配置:

交通大学路由器静态路由配置:

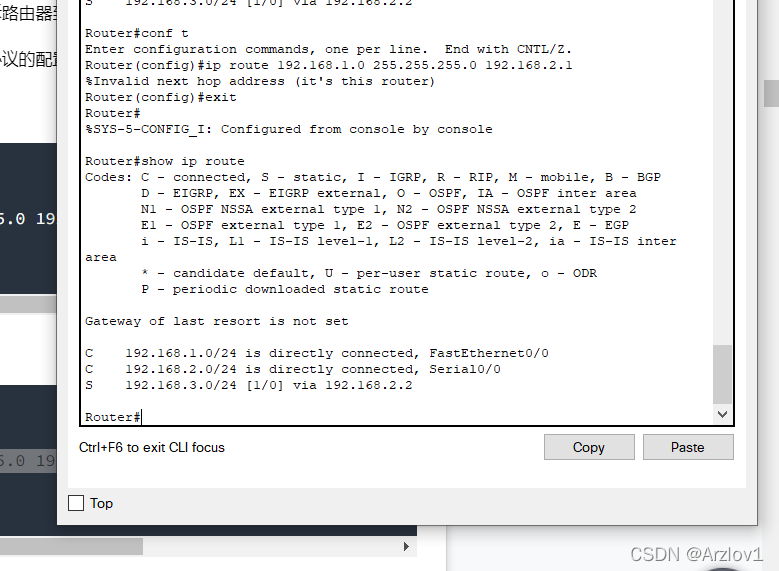

重庆大学路由器静态路由配置:

查看路由表你可看到标记为 S 的一条路由,S 表示 Static 。

至此,这些 PC 能全部相互 ping 通!

🗣 注意

我们的拓扑只模拟了 3 个网络。在现实中,路由器连接的网络数量非常多,我们还需要配置一条缺省路由,否则其它网络皆不能到达!当然,我们的拓扑可以不考虑。

Router(config)#ip route 0.0.0.0 0.0.0.0 ... // 缺省全部转发给 ... 这个IP

动态路由 RIP

动态路由协议采用自适应路由算法,能够根据网络拓扑的变化而重新计算机最佳路由。

RIP 的全称是 Routing Information Protocol,是距离矢量路由的代表(目前虽然淘汰,但可作为我们学习的对象)。使用 RIP 协议只需要告诉路由器直接相连有哪些网络即可,然后 RIP 根据算法自动构建出路由表。

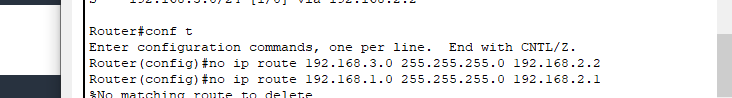

因为我们模拟的网络非常简单,因此不能同时使用静态和动态路由,否则看不出效果,所以我们需要把刚才配置的静态路由先清除掉。

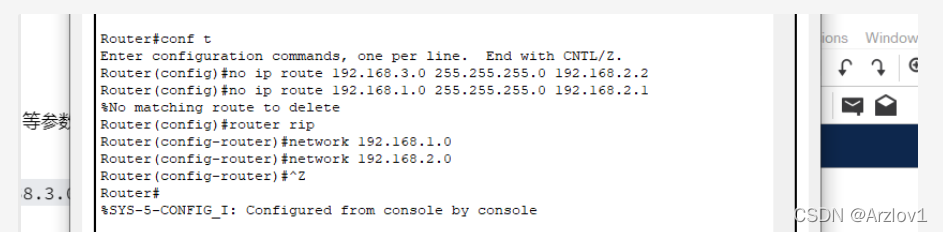

清除静态路由配置:

直接关闭路由器电源。相当于没有保存任何配置,然后各接口再按照前面基本配置所述重新配置 IP 等参数(推荐此方法,可以再熟悉一下接口的配置命令);

使用 no 命令清除静态路由。在全局配置模式下,交通大学路由器使用:no ip route 192.168.3.0 255.255.255.0 192.168.2.2,重庆大学路由器使用:no ip route 192.168.1.0 255.255.255.0 192.168.2.1 。相当于使用 no 命令把刚才配置的静态路由命令给取消。

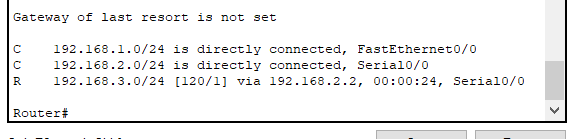

交通大学路由器 RIP 路由配置:

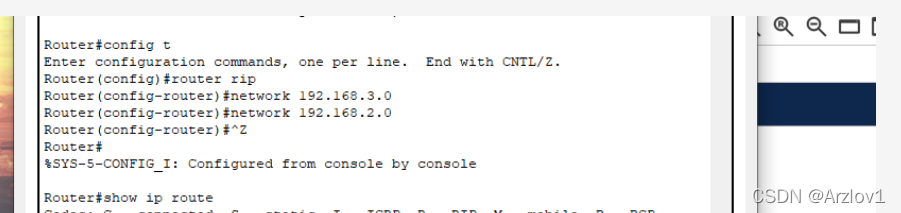

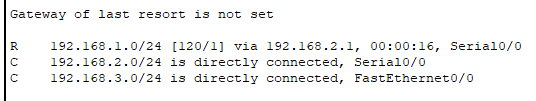

重庆大学路由器 RIP 路由配置:

查看路由表你可看到标记为 R 的一条路由,R 表示 RIP 。

至此,这些 PC 也能全部相互 ping 通!

动态路由 OSPF

OSPF(Open Shortest Path First 开放式最短路径优先)是一个内部网关协议(Interior Gateway Protocol,简称 IGP), 用于在单一自治系统(Autonomous System,AS)内决策路由。OSPF 性能优于 RIP,是当前域内路由广泛使用的路由协议。

同样的,我们需要把刚才配置的 RIP 路由先清除掉。

清除 RIP 路由配置:

直接关闭路由器电源。相当于没有保存任何配置,然后各接口再按照前面基本配置所述重新配置 IP 等参数

使用 no 命令清除 RIP 路由。在全局配置模式下,各路由器都使用:no router rip 命令进行清除

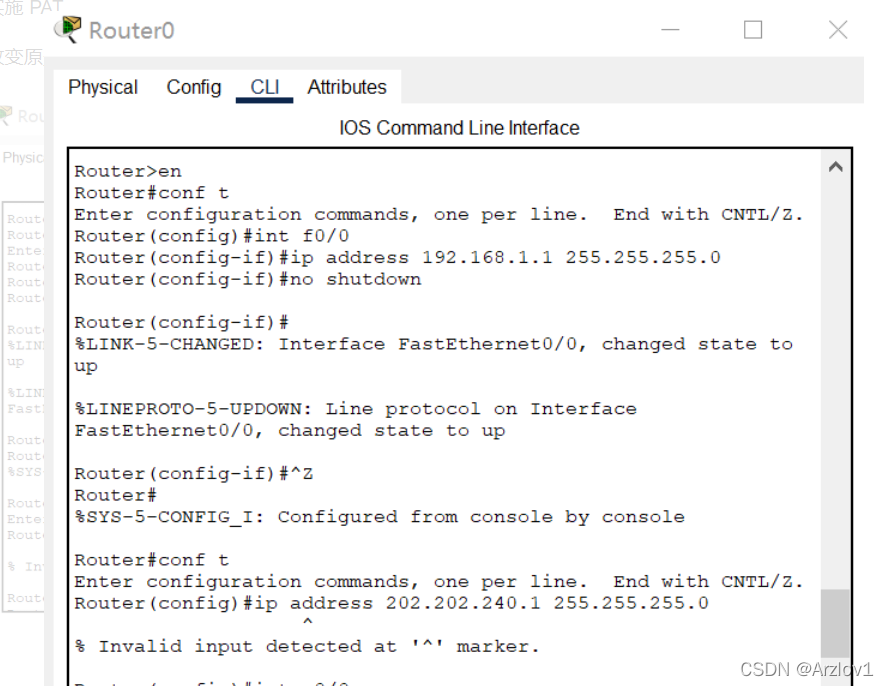

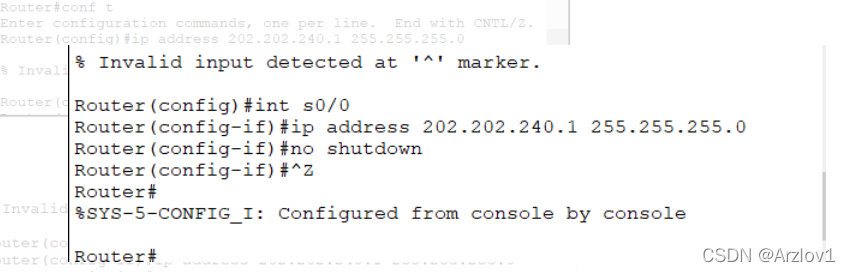

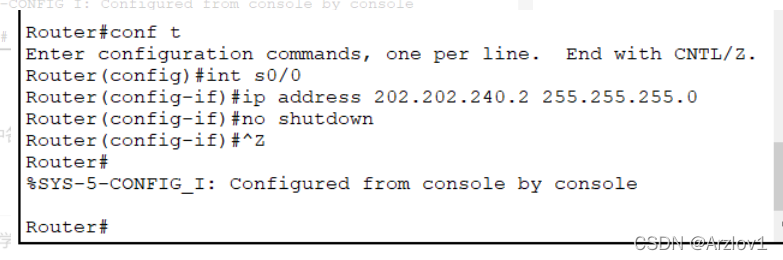

交通大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1(可暂不理会进程号概念)

Router(config-router)#network 192.168.1.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.1.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

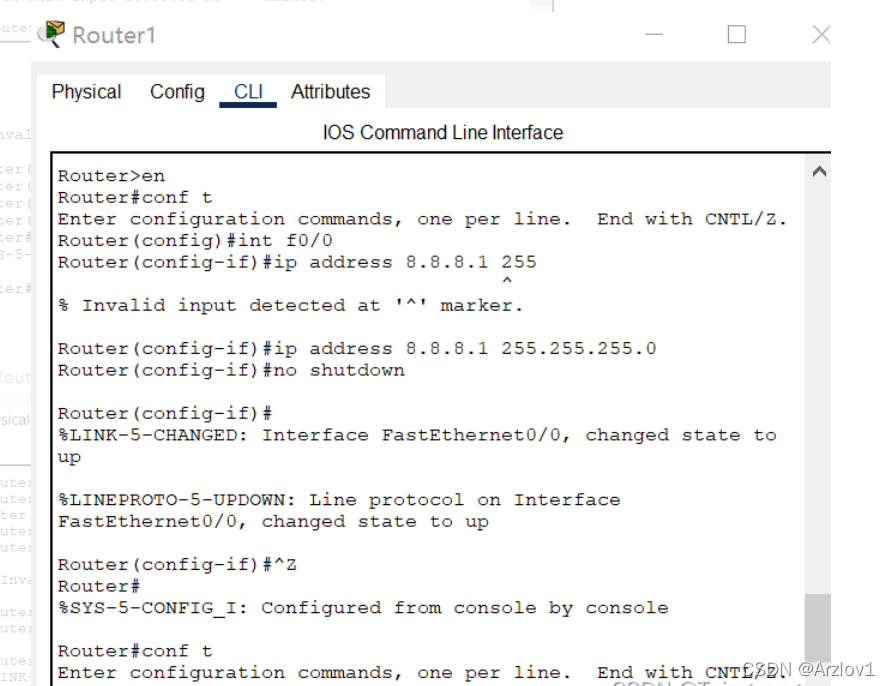

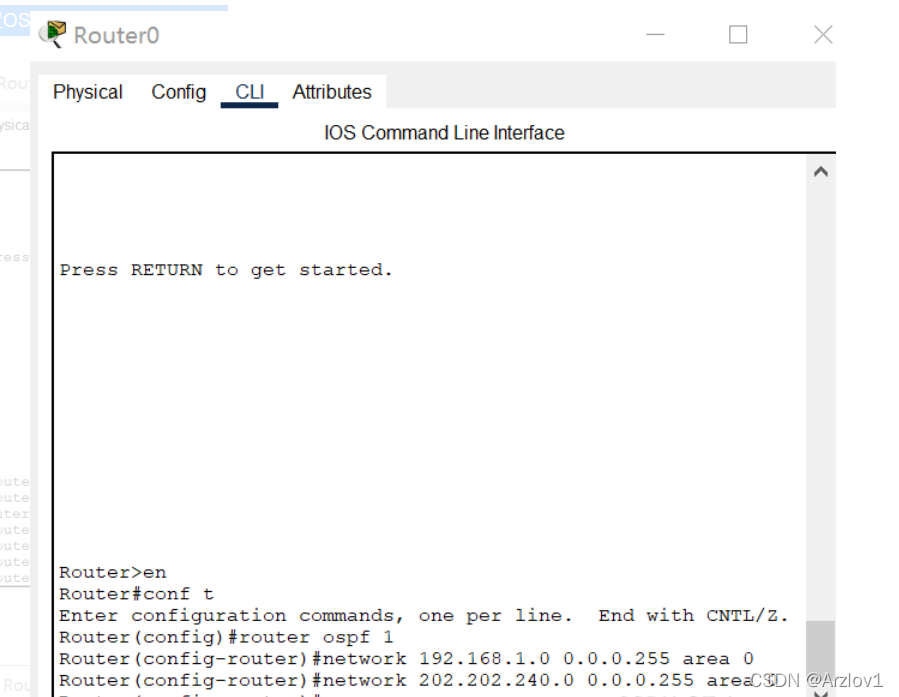

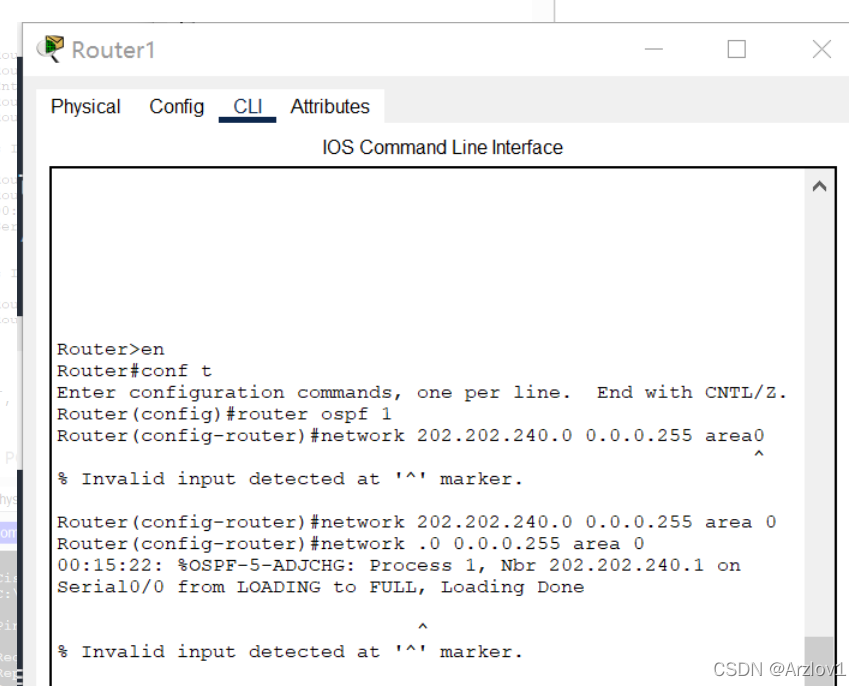

重庆大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1

Router(config-router)#network 192.168.3.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.3.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

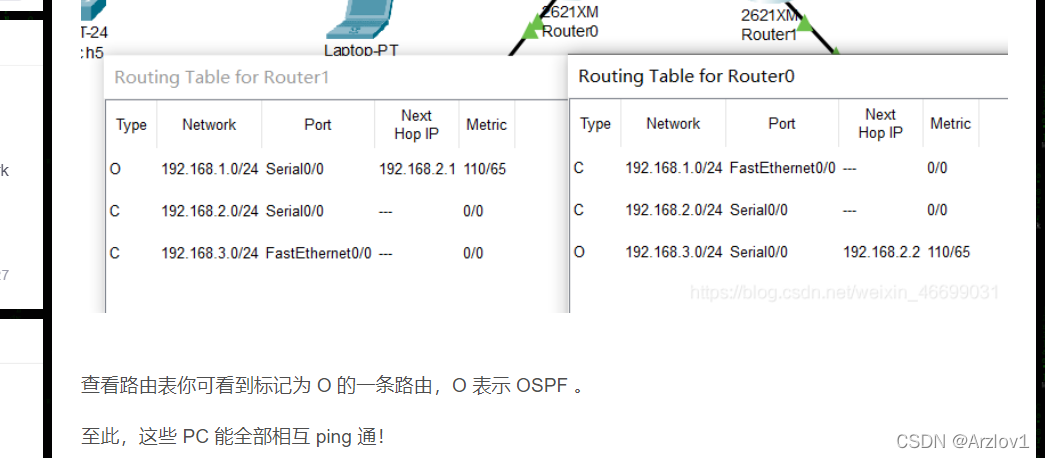

查看路由表你可看到标记为 O 的一条路由,O 表示 OSPF 。

至此,这些 PC 能全部相互 ping 通!

基于端口的网络地址翻译 PAT

网络地址转换(NAT,Network Address Translation)被各个 Internet 服务商即 ISP 广泛应用于它们的网络中,也包括 WiFi 网络。 原因很简单,NAT 不仅完美地解决了 lP 地址不足的问题,而且还能够有效地避免来自网络外部的攻击,隐藏并保护网络内部的计算机。

NAT 的实现方式一般有三种:

静态转换: Static NAT

动态转换: Dynamic NAT

端口多路复用: OverLoad

端口多路复用使用最多也最灵活。OverLoad 是指不仅改变发向 Internet 数据包的源 IP 地址,同时还改变其源端口,即进行了端口地址转换(PAT,Port Address Translation)。

采用端口多路复用方式,内部网络的所有主机均可共享一个合法外部 IP 地址实现对 Internet 的访问,从而可以最大限度地节约IP地址资源。 同时,又可隐藏网络内部的所有主机,有效避免来自 Internet 的攻击。因此,目前网络中应用最多的就是端口多路复用方式。

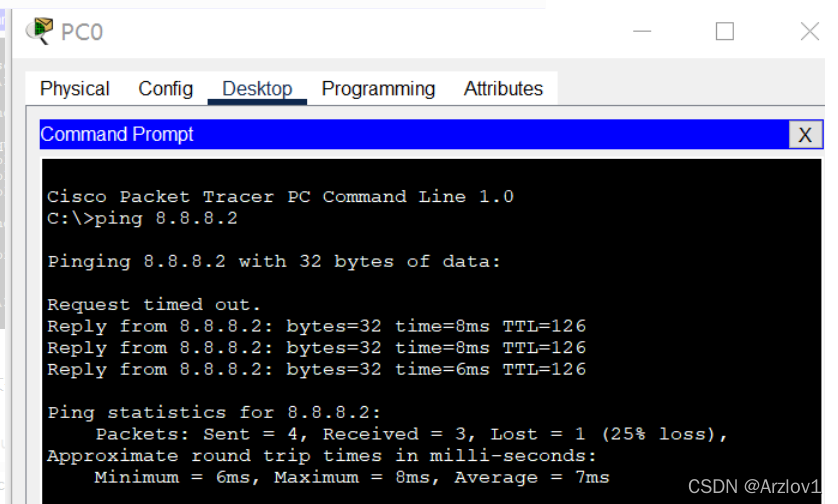

我们仍然使用重庆交通大学和重庆大学两个学校的拓扑进行 PAT 实验。我们需要保证两个学校的路由已经配置成功,无论使用静态路由还是动态路由,以下我们给出完整的配置过程:设定这两个学校的路由器使用 OSPF 协议,模拟交通大学使用内部 IP 地址(192.168.1.0/24),模拟重庆大学使用外部 IP 地址(8.8.8.0/24),两个路由器之间使用外部 IP 地址(202.202.240.0/24),在交通大学的出口位置即广域网口实施 PAT。

配置OSPF路由,如下图所示。

此时,这些PC可以全部相互ping通。比如,用PC0 ping PC2可以成功,如图所示。

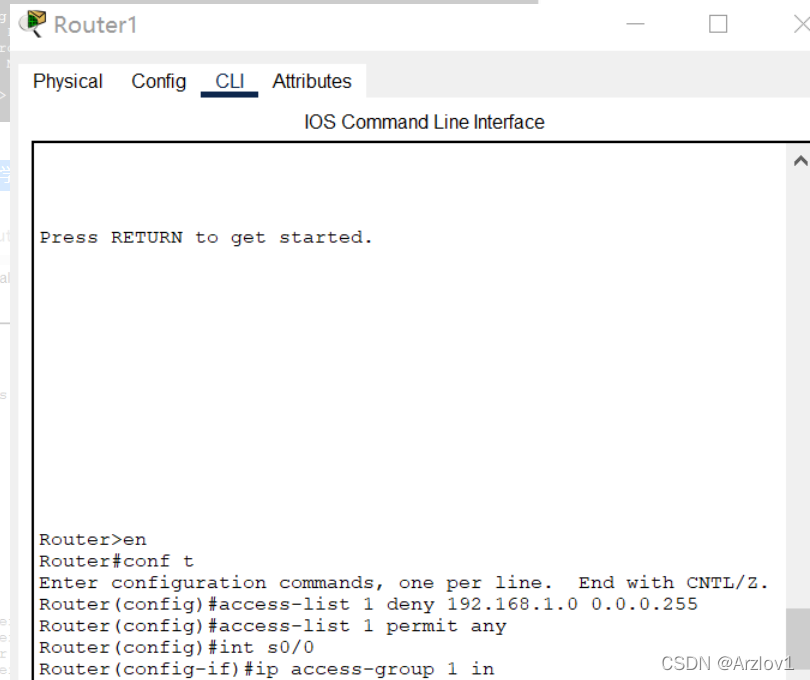

重庆大学路由器丢包配置如下图所示。

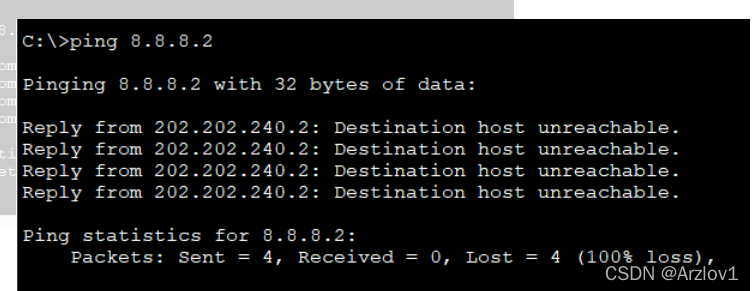

此时,再用PC0 ping PC2就不成功,显示目的主机不可到达信息。如图所示。

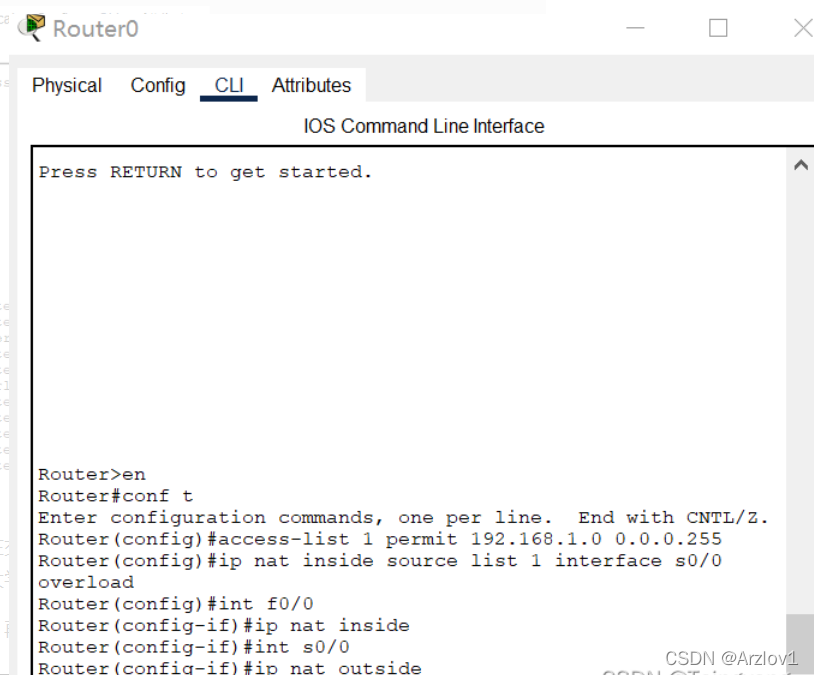

最后在交通大学路由器的广域网口实施PAT,如下图所示。

我们在交通大学路由器的出口上将内部/私有IP地址转换为外部/公开IP,从而包的源IP发生了改变,就不会被重庆大学路由器丢弃,因此网络连通。

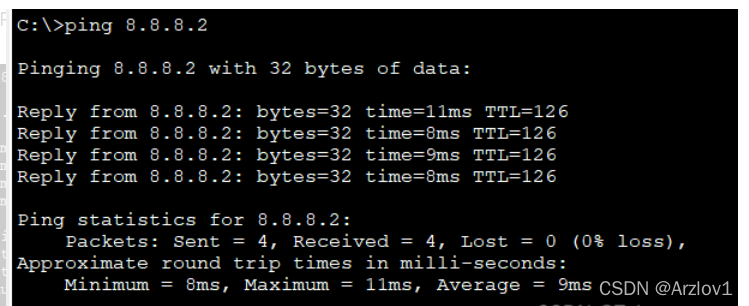

现在,再用PC0 ping PC2则会成功,如图所示。

虚拟局域网 VLAN

在实际网络中(如),你可看到路由器一般位于网络的边界,而内部几乎全部使用交换机连接。

前面我们分析过,交换机连接的是同一个子网! 显然,在这样一个大型规模的子网中进行广播甚至产生广播风暴将严重影响网络性能甚至瘫痪。

另外我们也已经知道,其实学校是划分了 N 多个子网的,那么这些交换机连接的就绝不是一个子网!这样矛盾的事情该如何解释呢?我们实际上使用了支持 VLAN 的交换机!而前述的交换机只是普通的 2 层交换机(或者我们把它当作 2 层交换机在使用。

VLAN(Virtual Local Area Network)即虚拟局域网。通过划分 VLAN,我们可以把一个物理网络划分为多个逻辑网段即多个子网。

划分 VLAN 后可以杜绝网络广播风暴,增强网络的安全性,便于进行统一管理等。

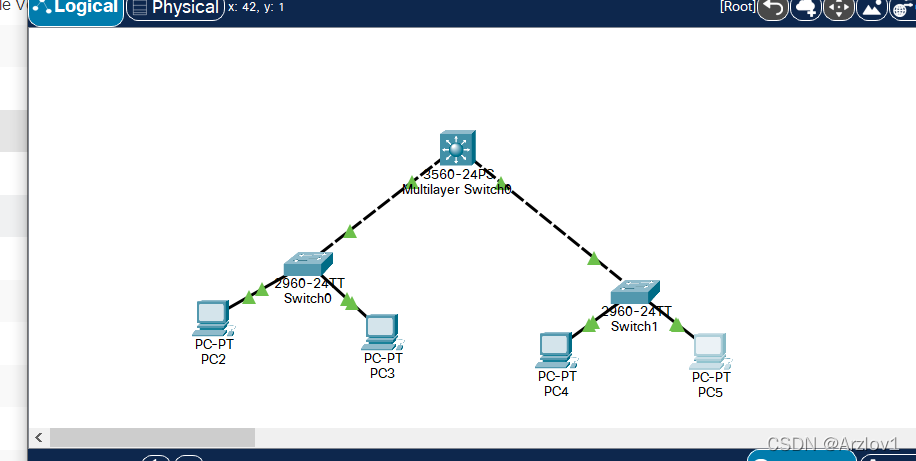

在 CPT 中构建如下图所示拓扑:

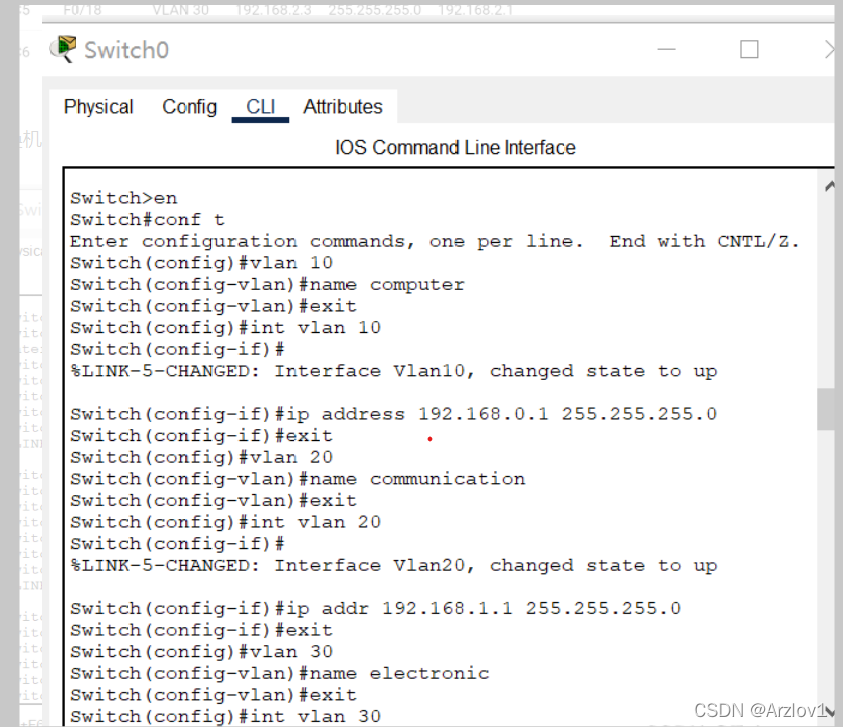

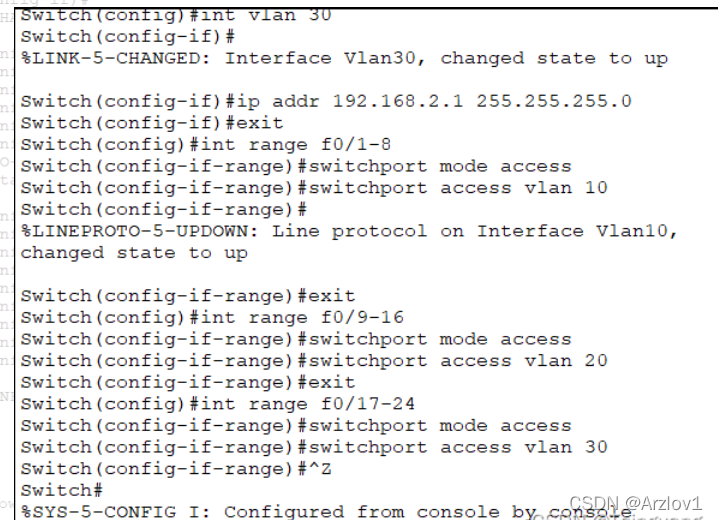

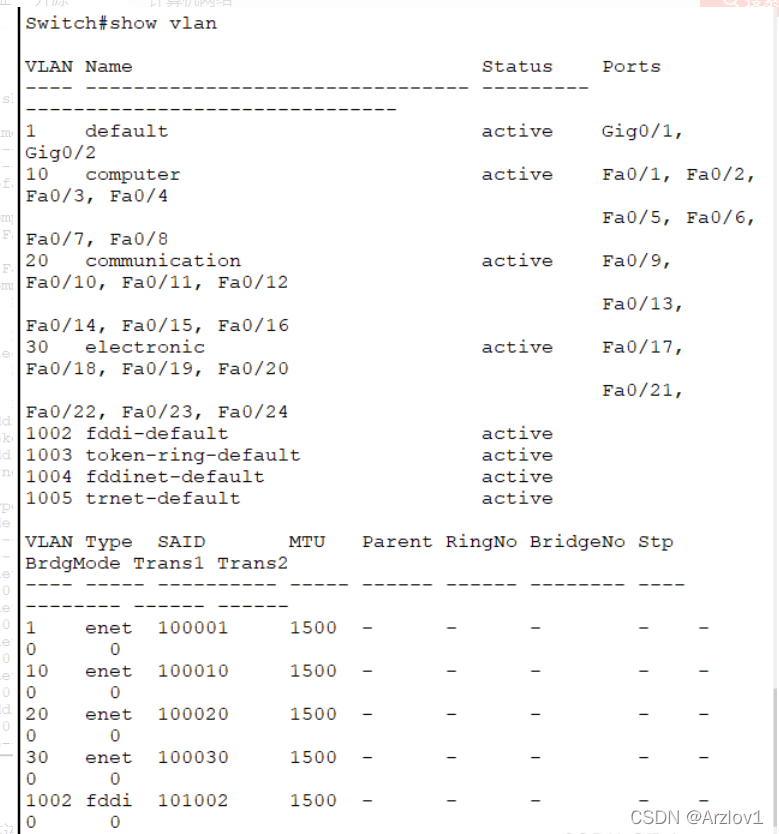

至此,在该交换机上我们划分了3个VLAN(不包括缺省的VLAN1)。

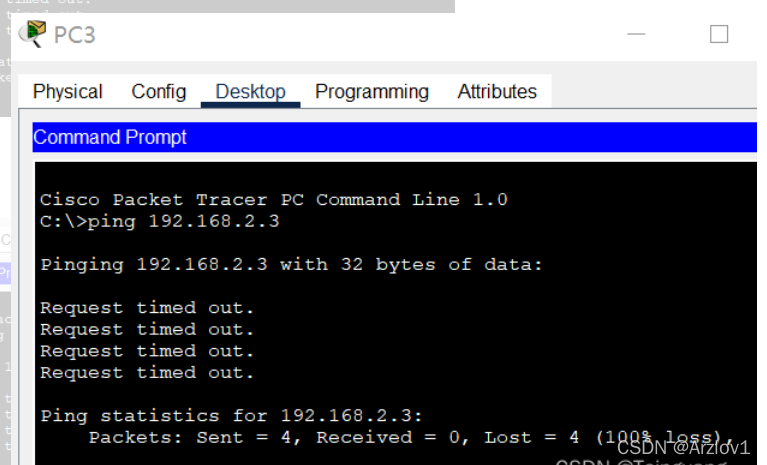

此时用ping命令进行测试,发现只有在同一VLAN中的PC才能通信,且广播也局限于该VLAN。例如,用PC0 ping PC2,PC3 ping PC5,PC6 ping PC1都无法ping通,如图所示。

✎ 思考

分析一下当前为何不同 VLAN 中的 PC 不能通信?网关在此起什么作用?我们的网关又在何处?如何发起广播测试?

回答:①VLAN可以分割网络,因此不能通信;

②VLAN只是数据链路层的协议,划分广播域,从而不需要考虑IP;

③网关是进行协议转换的,通信一定需要通过网关;

④若要发起广播测试,要引入三层设备。

VLAN 间的通信

VTP 只是给我们划分和管理 VLAN 提供了方便,由上面的测试得知,目前我们仍然不能在 VLAN 间通信。

默认的VLAN间不允许进行通信,此时我们需要独臂路由器在VLAN间为其进行转发。由于我们使用的核心交换机3560是3层交换机,可以工作在网络层,也称路由交换机,即具有路由功能,能进行这种转发操作。

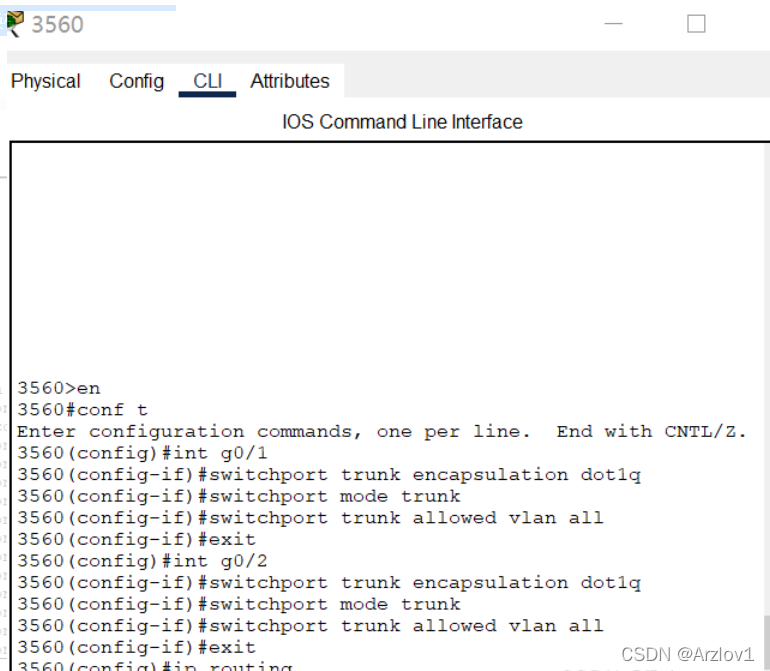

3560交换机配置如下图所示。

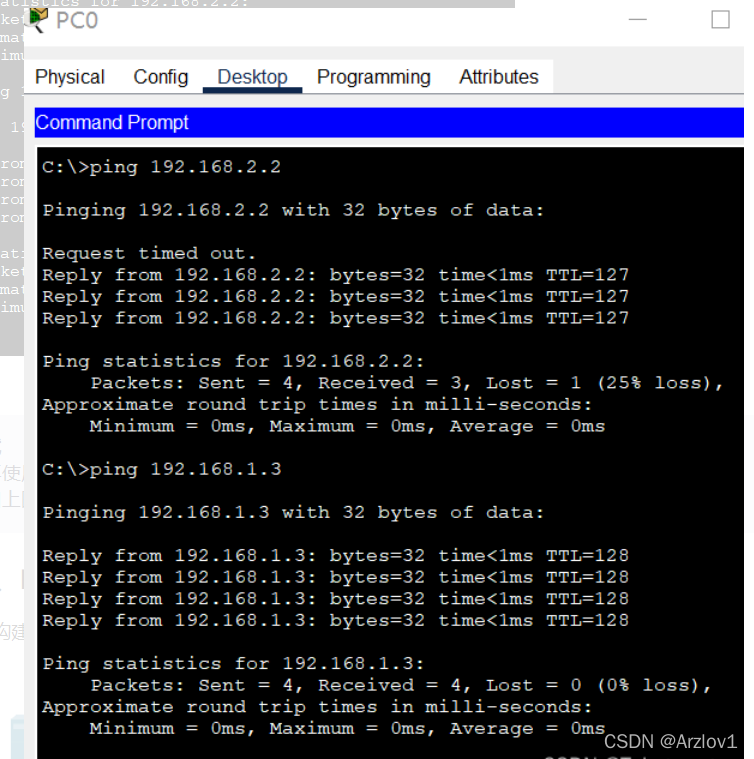

至此,各VLAN中的PC可以正常通信。ping结果如下图所示。

WLAN初步配置

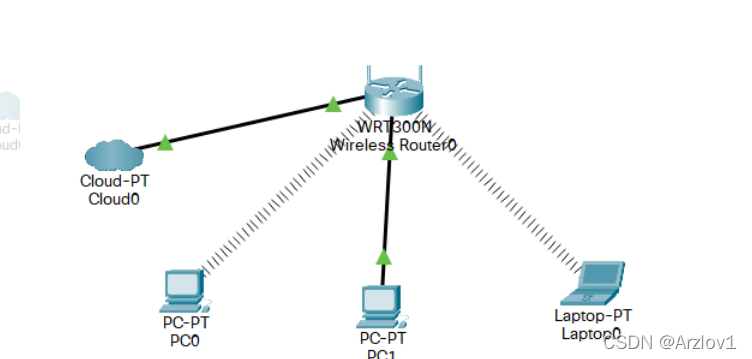

按照要求构建拓扑结构,如图所示。

连接时,台式电脑和笔记本需要将开关关掉,将有线网卡删除,并将无线网卡添加,再打开开关。

构建完拓扑结构后,按照前述部分的步骤进行无线路由器的基本网络配置(IP、掩码、网关、DNS等)和无线路由器的无线访问部分配置如连接密码及加密类型等,并且要开启DHCP功能,让其自动为各主机分配网络配置,彼此进行通信练习。

1051

1051

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?