Wireshark,这款广受欢迎的开源网络协议分析工具,堪称网络管理员、网络安全专家和网络爱好者的“显微镜”!它可以帮助我们捕获网络中的数据包,并提供详细的解码和分析能力。本文将为您全面剖析 Wireshark 的强大功能,从基础到高级,让你快速掌握这个神器!💡

Wireshark 是一款功能强大的网络协议分析器,最早由 Gerald Combs 于 1998 年开发,经过多年发展,已成为网络诊断和分析的首选工具。它支持实时捕获数据包并提供详尽的解码信息,适用于多种操作系统,包括 Windows、macOS 和 Linux。

为什么选择 Wireshark?

-

全面的协议支持:Wireshark 能够解析数百种协议(HTTP、DNS、SSL/TLS 等)。

-

实时数据捕获:支持实时数据包捕获和离线分析。

-

图形化界面:界面直观,易于使用。

-

强大的过滤功能:提供多种过滤器,帮助用户快速找到目标数据。

-

跨平台支持:可运行在多种操作系统上。

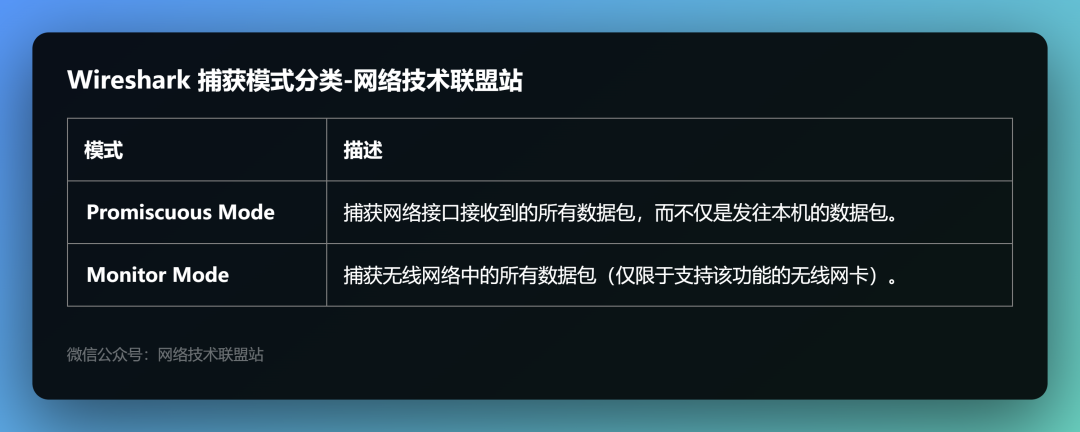

Wireshark 捕获模式

在 Wireshark 中,数据包捕获是最核心的功能之一。根据需求,可以选择以下捕获模式:

Wireshark 捕获模式分类

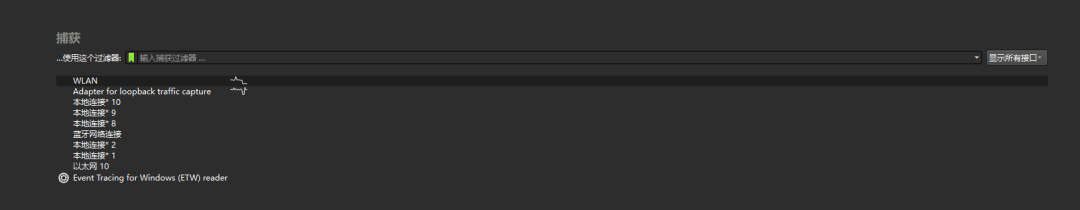

Wireshark 启动后会列出可用的网络接口。选择一个接口并点击“Start”,Wireshark 即开始捕获该接口上的数据包。

💡小提示:

如果不确定选择哪个接口,可以先观察接口旁边的流量图。

无线网络捕获需要支持“监控模式”的网卡。

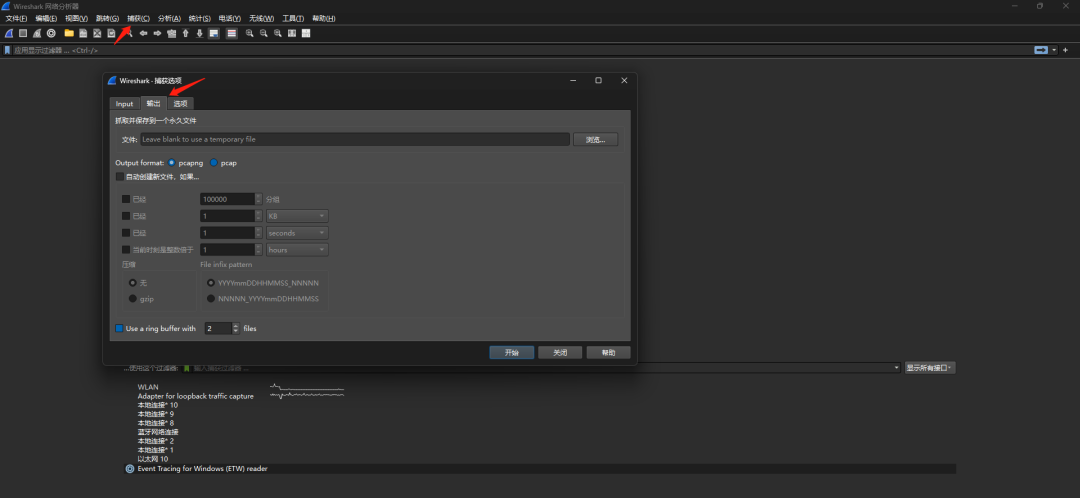

在捕获数据包之前,可以设置一些参数来优化捕获过程:

-

文件输出:将捕获的数据保存到文件。

-

捕获过滤器:在捕获阶段过滤不需要的数据包。

-

环形缓冲区:限制捕获文件的大小,避免占用过多存储空间。

Wireshark 过滤器解析大全

Wireshark 提供了强大的过滤功能,包括捕获过滤器和显示过滤器。合理使用过滤器可以极大地提高分析效率。

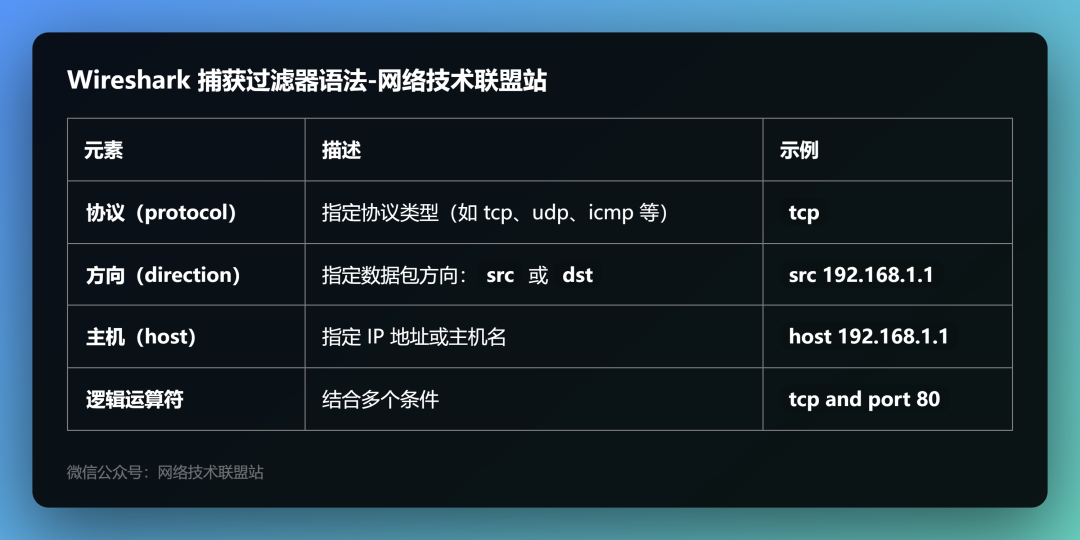

1. 捕获过滤器(Capture Filter)

捕获过滤器在数据包捕获时生效,用于减少捕获的数据量。

Wireshark 捕获过滤器语法

示例

-

捕获所有 TCP 数据包:

tcp -

捕获来自 192.168.1.1 的数据包:

src 192.168.1.1 -

捕获发往特定端口的数据包:

port 80

2. 显示过滤器(Display Filter)

显示过滤器用于分析阶段,仅影响数据包的显示,不会改变捕获的数据。

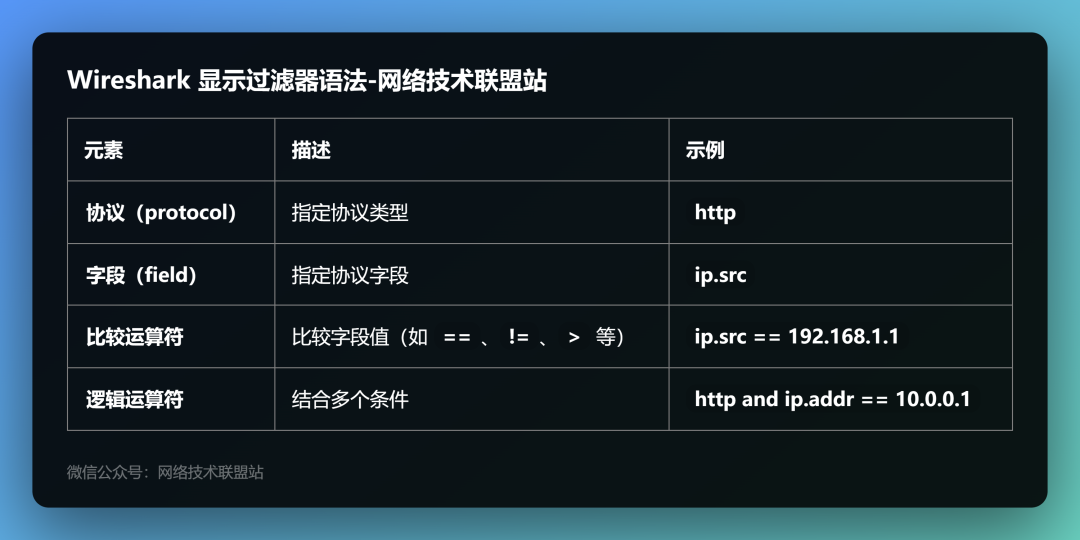

Wireshark 显示过滤器语法

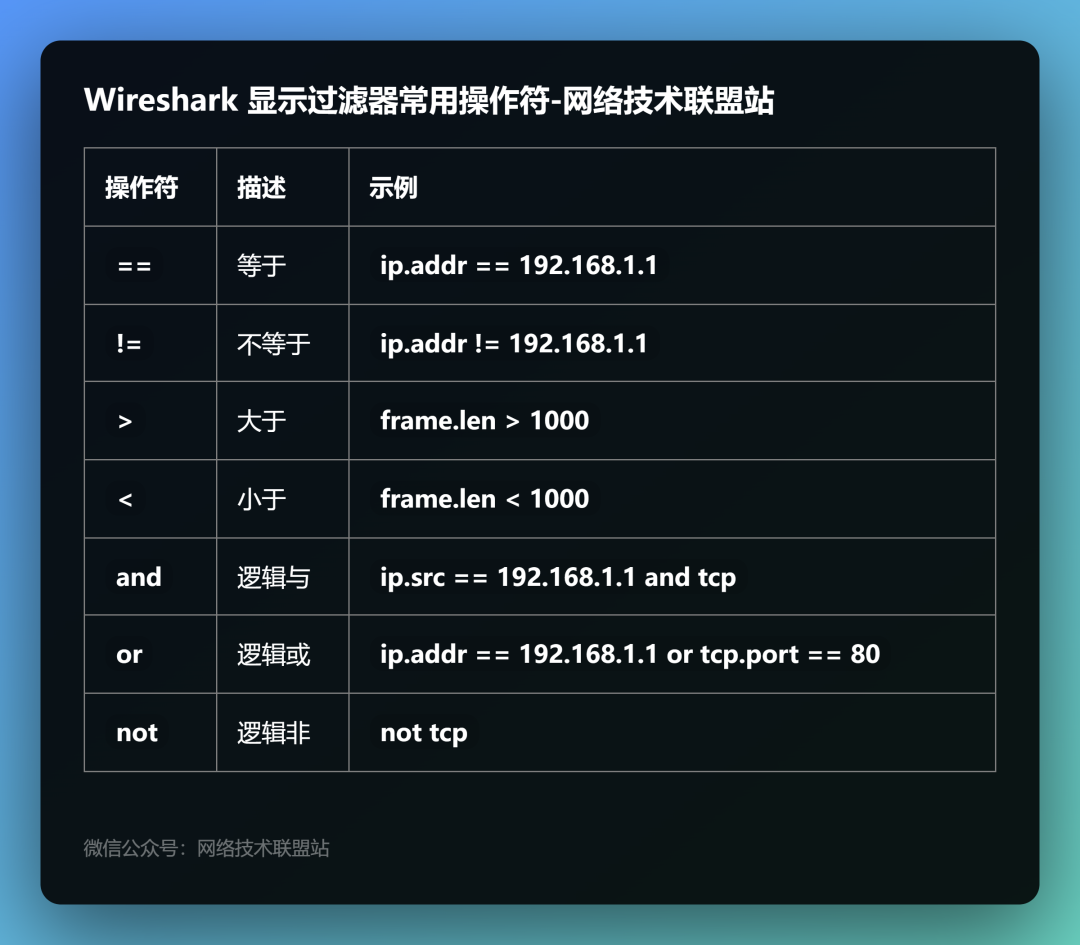

Wireshark 显示过滤器常用操作符

示例

-

过滤 IP 地址为 10.10.50.1 的数据包:

ip.addr == 10.10.50.1 -

过滤特定端口的数据包:

tcp.port == 25 -

过滤多个条件:

ip.addr == 10.0.0.1 and tcp.port == 80

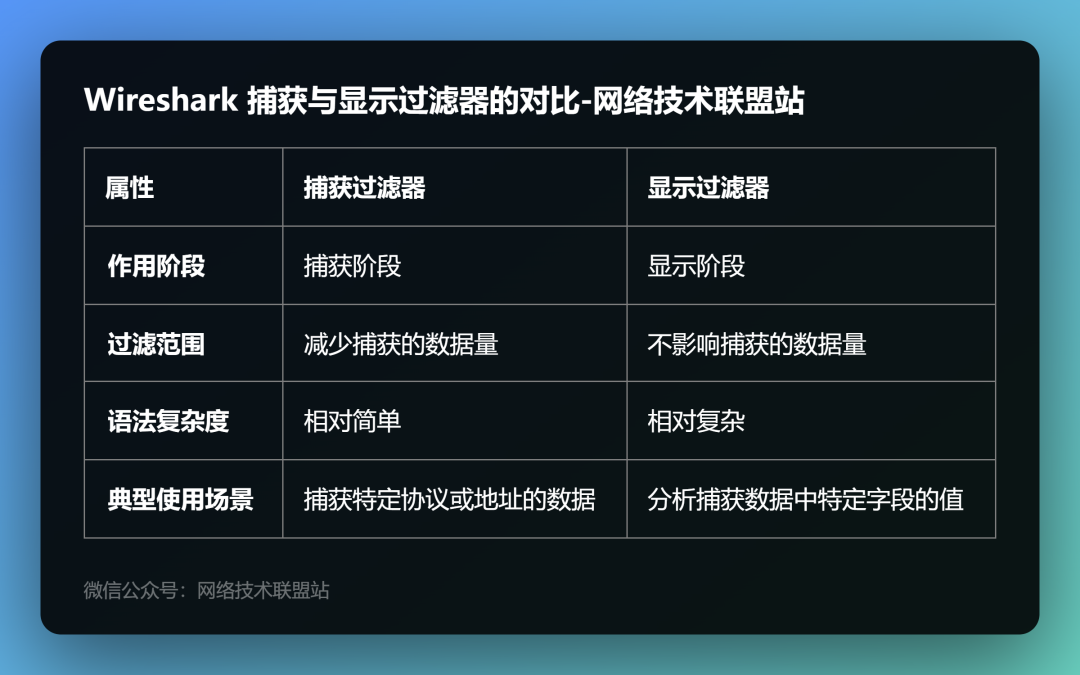

3. 捕获与显示过滤器的对比

| 属性 | 捕获过滤器 | 显示过滤器 |

|---|---|---|

| 作用阶段 | 捕获阶段 | 显示阶段 |

| 过滤范围 | 减少捕获的数据量 | 不影响捕获的数据量 |

| 语法复杂度 | 相对简单 | 相对复杂 |

| 典型使用场景 | 捕获特定协议或地址的数据 | 分析捕获数据中特定字段的值 |

捕获与显示过滤器的对比表格图

Wireshark 快捷键与常用功能

为了提高操作效率,Wireshark 提供了丰富的快捷键和功能模块。

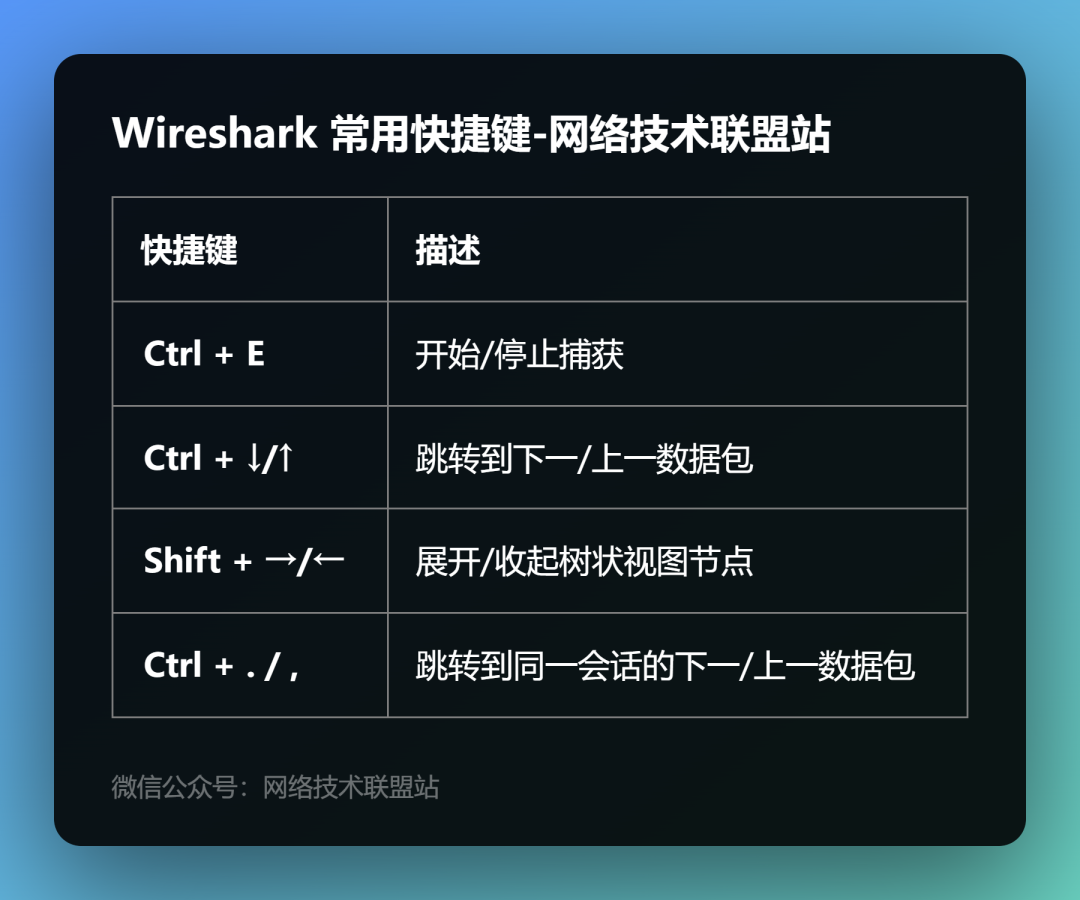

1. 常用快捷键

Wireshark 常用快捷键

2. 数据包信息列

默认情况下,Wireshark 会显示以下列信息:

-

No.:数据包编号

-

Time:时间戳

-

Source:源地址

-

Destination:目的地址

-

Protocol:协议类型

-

Length:数据包长度

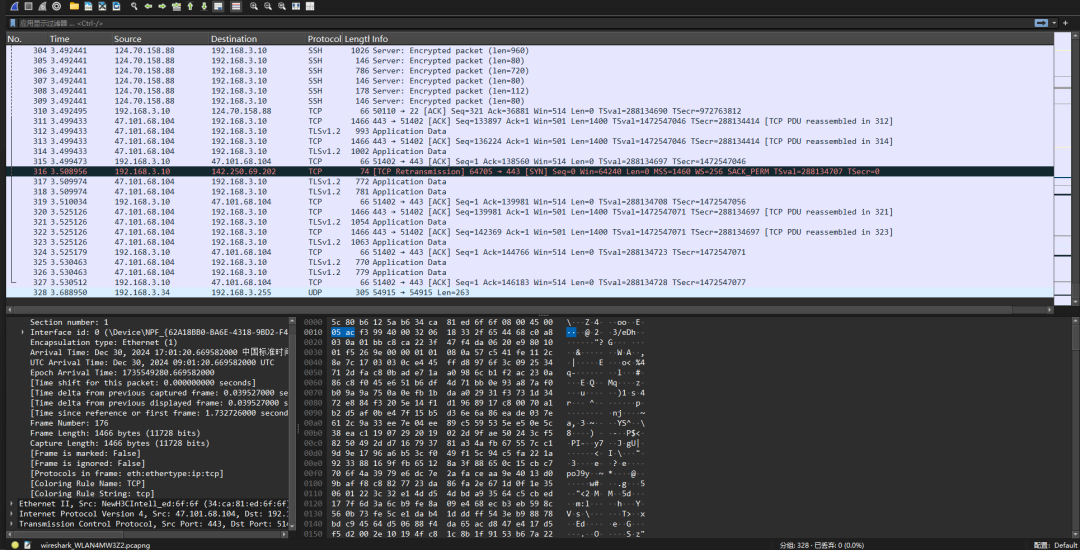

3. 数据包内容查看

点击任意数据包,可以在下方的“Packet Details”窗口查看详细内容,包括:

-

帧信息:以太网帧的基本信息。

-

协议信息:如 IP、TCP 的详细字段。

-

原始数据:数据包的十六进制和 ASCII 表示。

Wireshark 高级功能

Wireshark 不仅仅是一个简单的网络协议分析工具,它还拥有许多高级功能,能够帮助用户在复杂的网络环境中快速定位问题。

Wireshark 高级显示过滤器

Wireshark 的显示过滤器支持复杂的逻辑条件,可以帮助用户快速定位感兴趣的流量。

以下是一些高级用法:

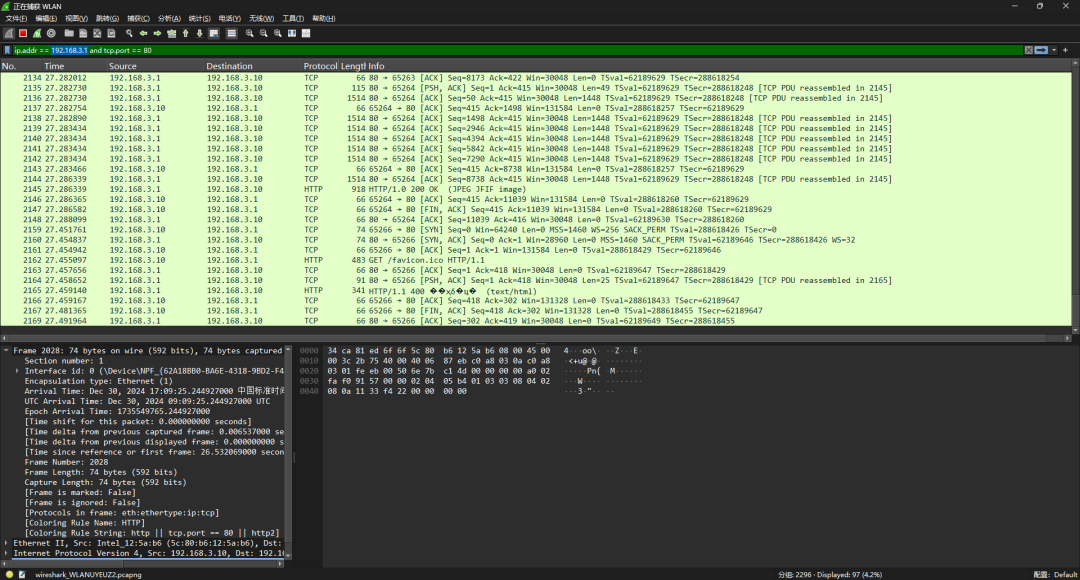

组合条件

- 按 IP 和端口过滤:

ip.addr == 192.168.3.1 and tcp.port == 80

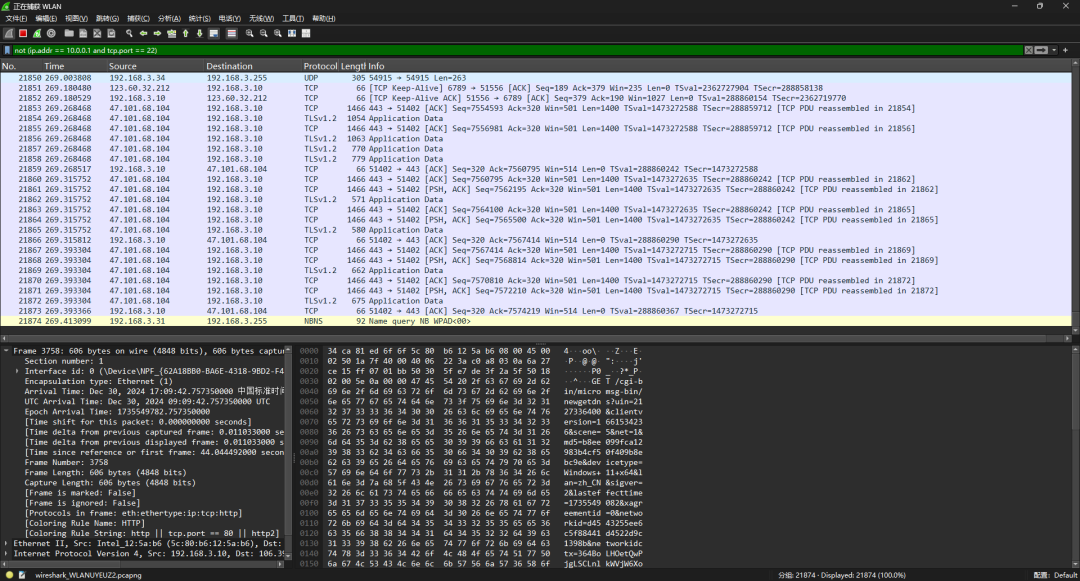

- 排除特定流量:

not (ip.addr == 10.0.0.1 and tcp.port == 22)

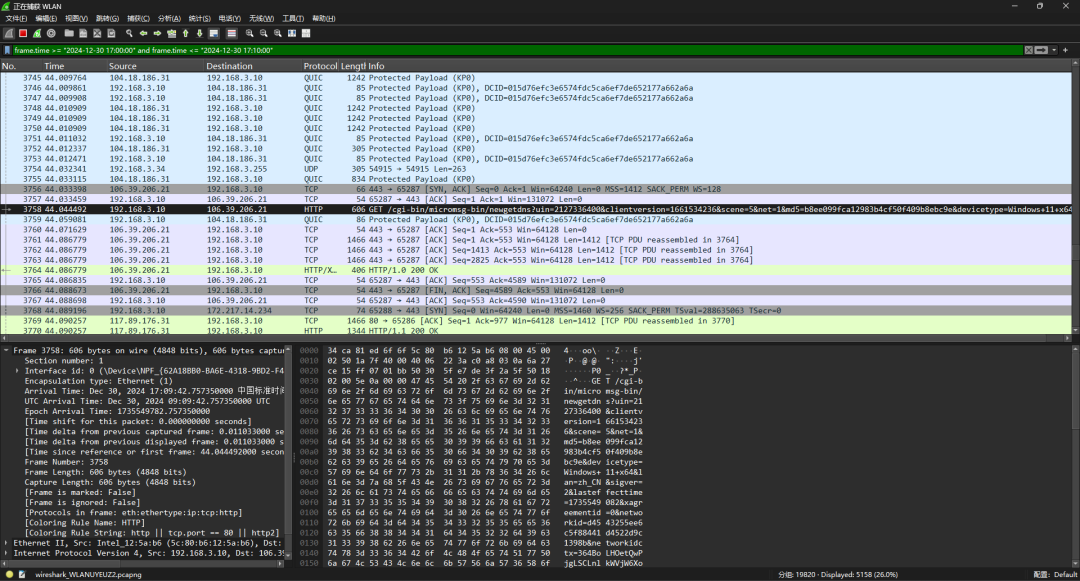

时间过滤

- 过滤特定时间段的流量:

frame.time >= "2024-12-30 17:00:00" and frame.time <= "2024-12-30 17:10:00"

协议层字段

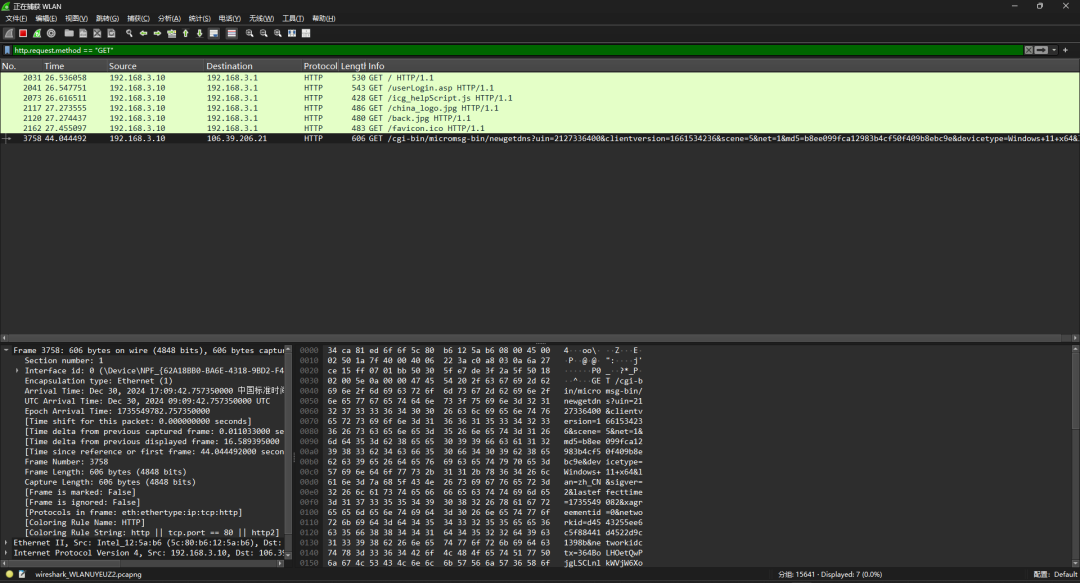

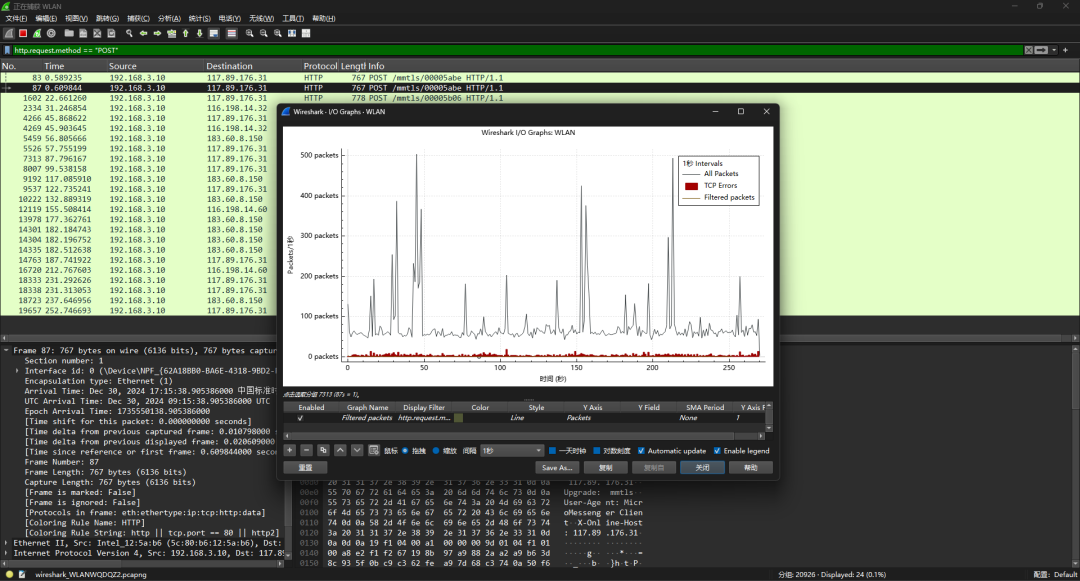

- 过滤 HTTP 请求方法:

http.request.method == "GET"

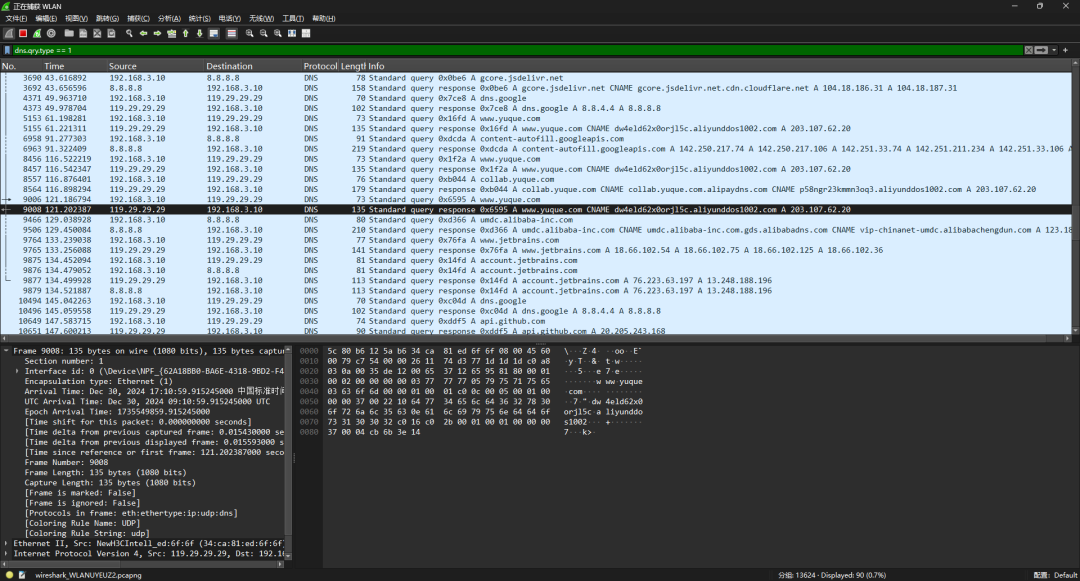

- 过滤 DNS 查询类型:

dns.qry.type == 1

位操作符

Wireshark 的位操作符非常适合用于过滤特定标志位。

例如:

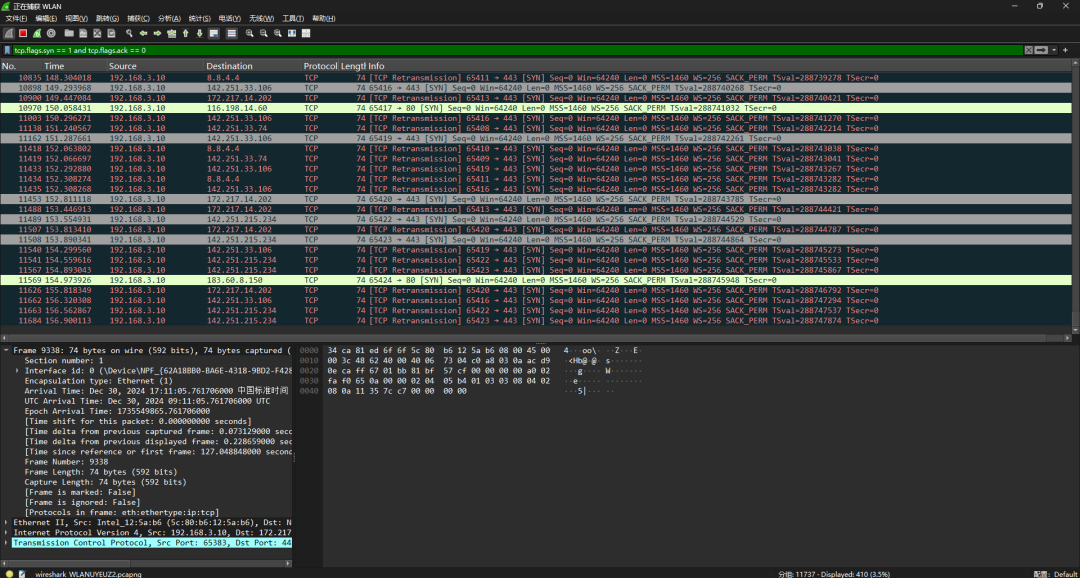

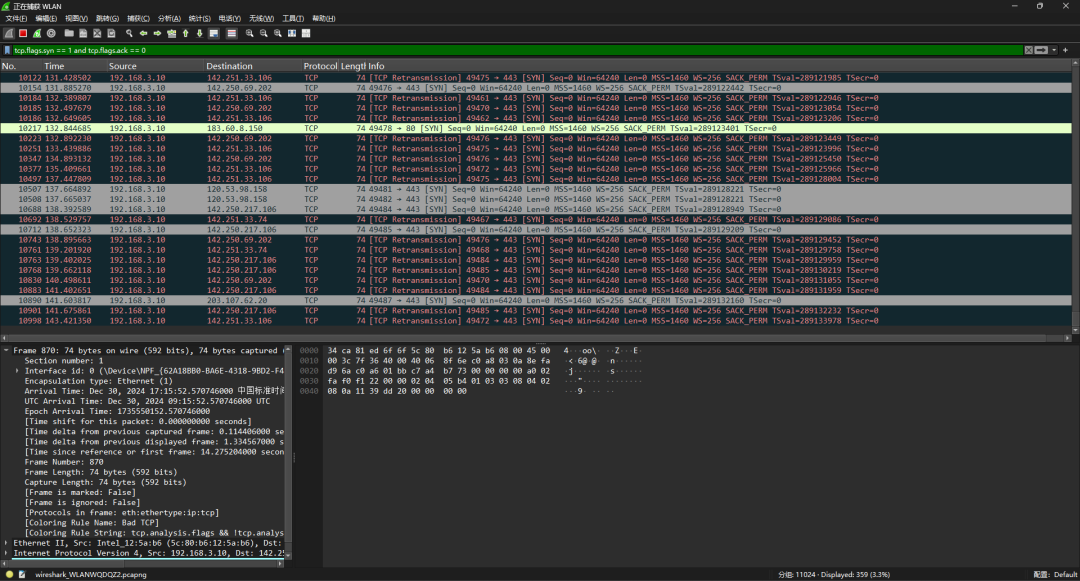

- 过滤 TCP SYN 数据包:

tcp.flags.syn == 1 and tcp.flags.ack == 0

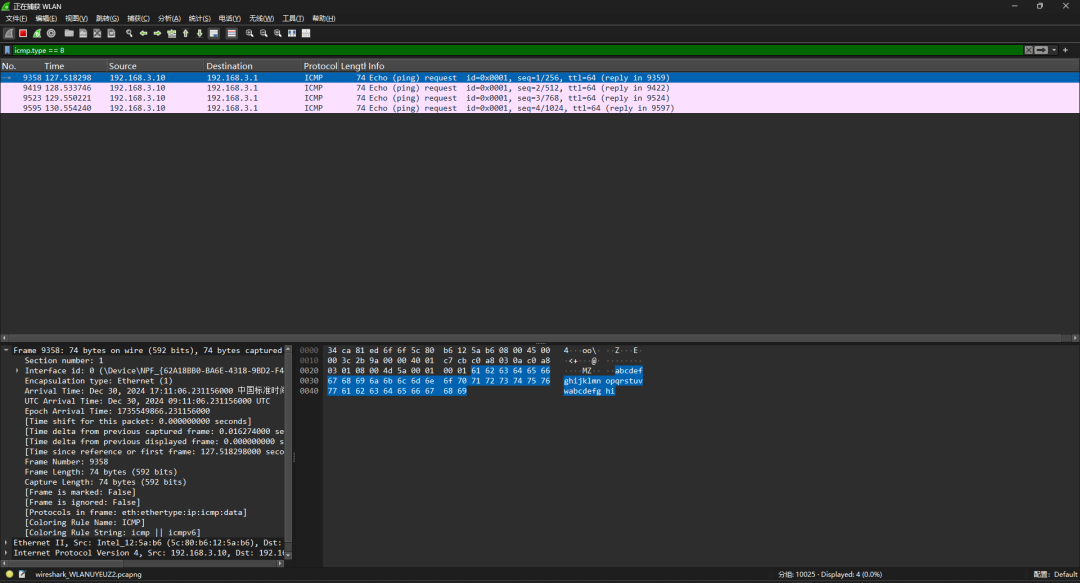

- 过滤 ICMP Echo 请求:

icmp.type == 8

网络性能分析

Wireshark 可以帮助分析网络性能瓶颈。

延迟分析

使用 Wireshark 可以测量两个数据包之间的时间差:

-

通过 TCP 时间戳:查看

tcp.analysis.ack_rtt字段。 -

通过 ICMP 延迟:计算

frame.time_delta的值。

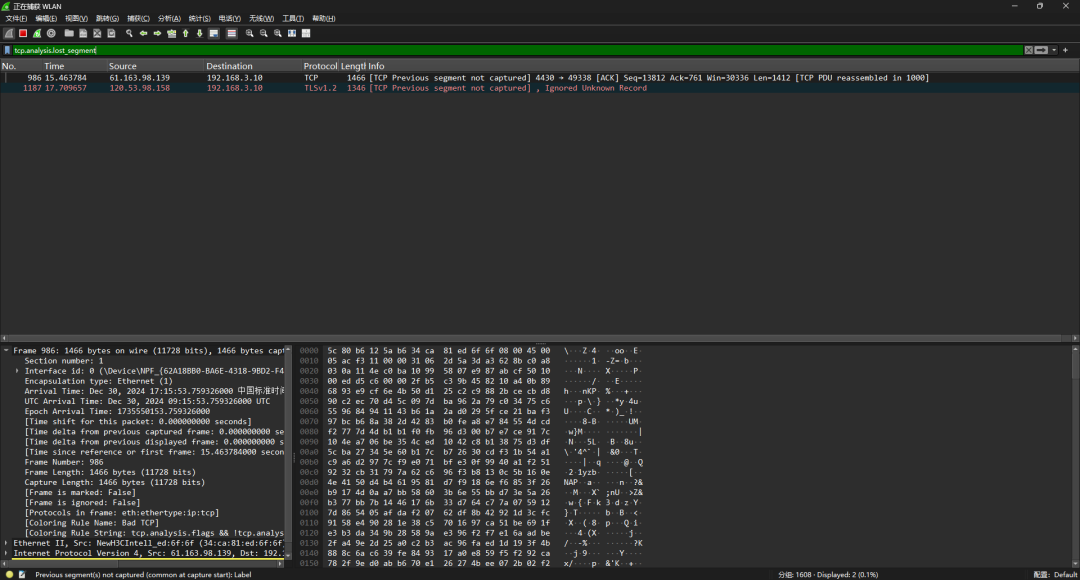

丢包检测

- 标记丢失的 TCP 数据包:

tcp.analysis.lost_segment

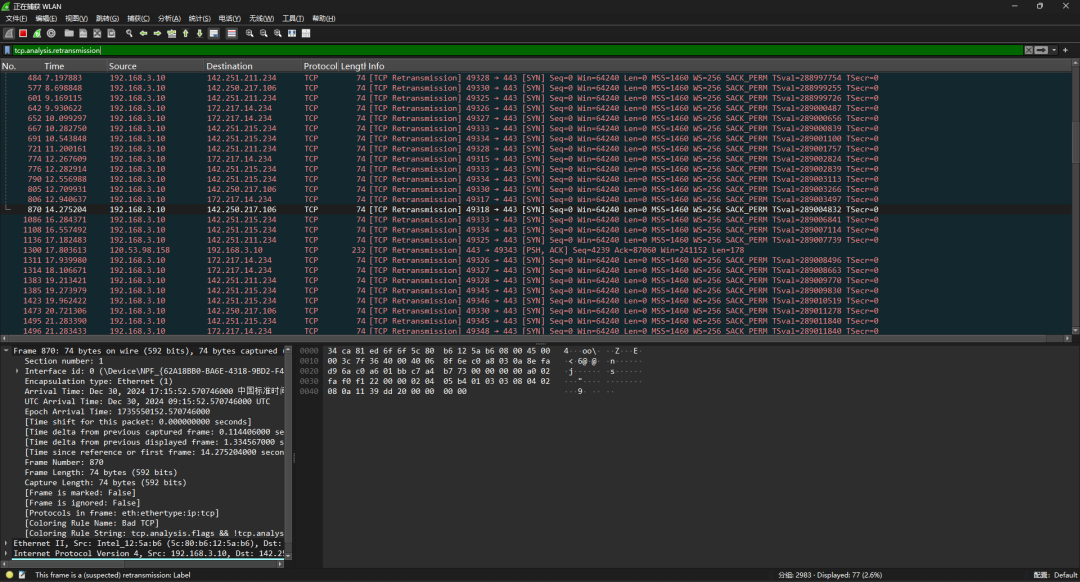

- 检查重传数据包:

tcp.analysis.retransmission

带宽分析

通过统计功能(Statistics 菜单),可以生成网络带宽利用率的图表:

-

I/O 图表:用于分析网络流量变化趋势。

-

流量统计:统计每个协议的流量占比。

安全性分析与威胁检测

Wireshark 是网络安全分析的利器,尤其在以下几个方面:

恶意流量检测

- 检测端口扫描:

tcp.flags.syn == 1 and tcp.flags.ack == 0

观察源 IP 是否同时访问多个端口。

- 检测 DNS 隧道:

dns.qry.name contains "example.com"

检测可疑通信

-

未知协议:观察使用非标准端口的通信流量。

-

长时间连接:过滤出持续时间异常长的 TCP 会话。

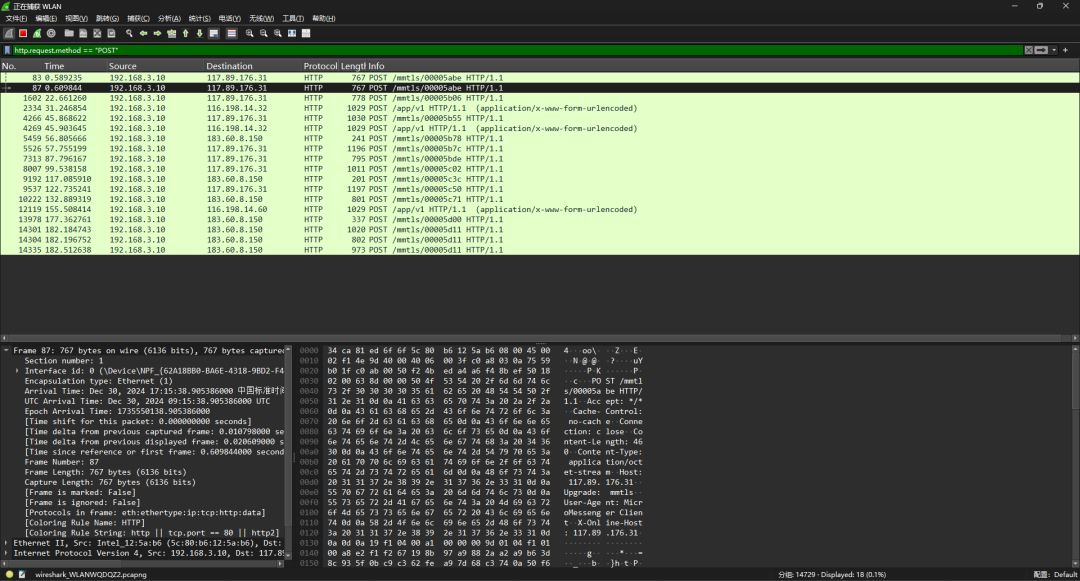

密码嗅探

- HTTP 明文密码捕获:过滤 HTTP POST 数据包,查看其中的表单字段:

http.request.method == "POST"

加密协议分析

Wireshark 支持部分加密协议的解密功能,例如:

-

SSL/TLS 解密:需要获取服务器的私钥并配置 Wireshark 的解密选项。

-

WPA2 解密:需要输入无线网络的 PSK。

流量可视化与报告

Wireshark 提供了一些内置的可视化工具,帮助用户更直观地理解网络流量。

I/O 图表

-

功能:展示网络流量随时间的变化趋势。

-

用法:点击菜单

Statistics -> I/O Graph,可以自定义显示的字段和统计方法。

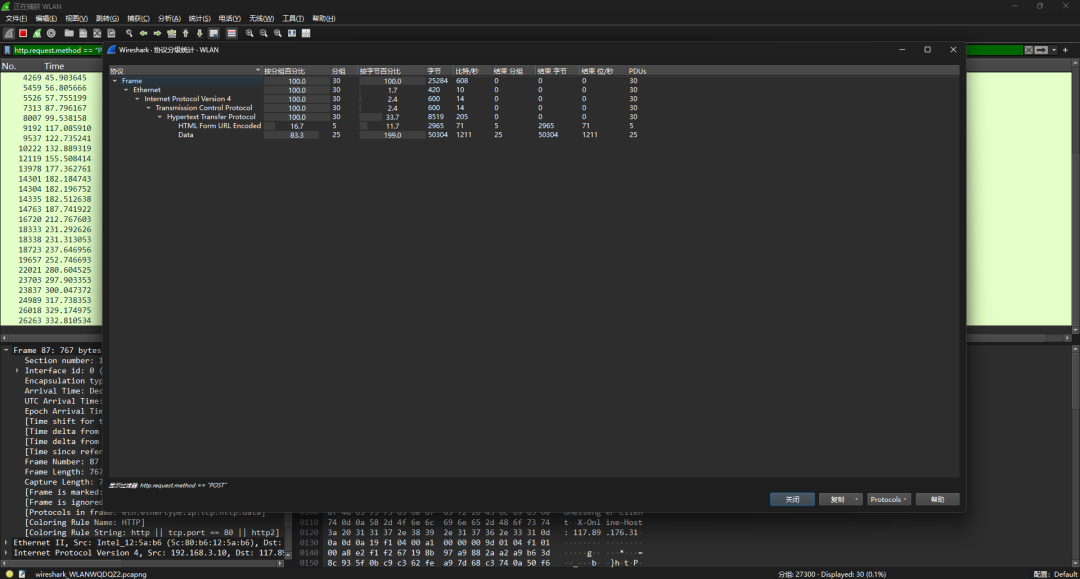

协议层分布

-

功能:统计捕获流量中不同协议的分布情况。

-

用法:点击菜单

Statistics -> Protocol Hierarchy。

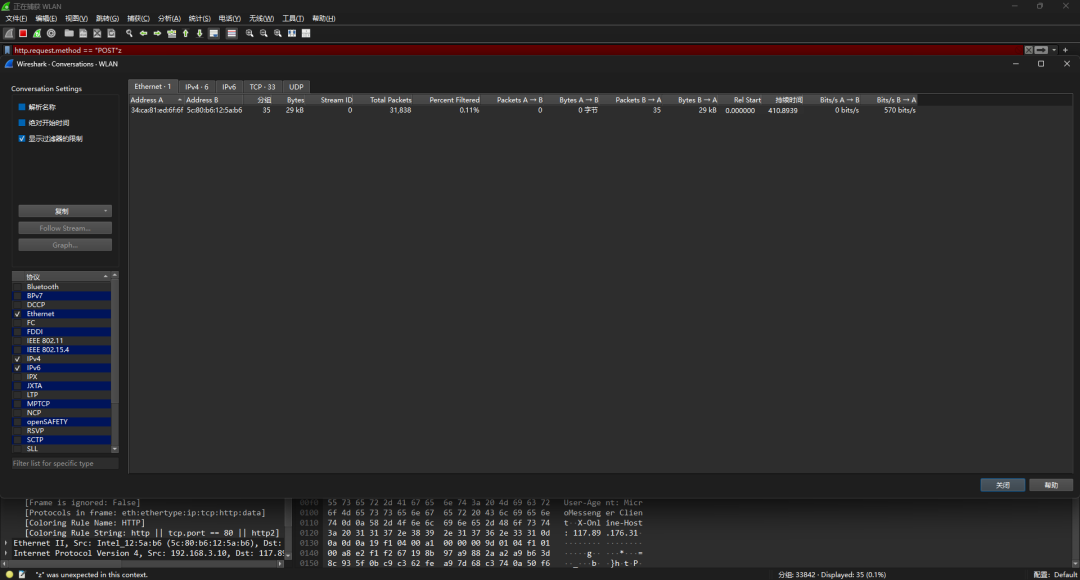

流量对话

-

功能:分析源和目的地址之间的通信。

-

用法:点击菜单

Statistics -> Conversations。

计算机热门就业方向

从目前市场情况来讲,网络安全的就业前景是非常不错的,2022年的统计数据,网络安全专业的缺口已经增长到140万人。

1、就业岗位多,发展方向广

①就业环境:网络安全可以在计算机科学与技术、信息通信、电子商务、互联网金融、电子政务等领域从事相关工作,还可以在政府机关事业单位、银行、保险、证券等金融机构,电信、传媒等行业从事相关工作。

②就业岗位:网络安全工程师、渗透测试工程师、代码审计工程师、等级保护工程师、安全运维工程师、安全运营工程师、安全服务工程师等。

2、薪资待遇可观,提升较快

作为一个新兴行业,网络安全人才的市场需求远远大于供给,企业想真正招到人才,就必须在薪酬福利上有足够的竞争优势。因此,网络安全领域的薪资近年来也呈现稳步增长的态势。

根据工信部发布的《网络安全产业人才发展报告》显示,网络安全人才平均年薪为21.28万元,整体薪资水平较高。数据显示,网络安全人才年薪主要集中在10-20万元,占比40.62%,与往年持平;其次是20-30万元,占比为38.43%,较2020年占比19.48%有显著提高;而年薪在10万以下人才占比由2020年的19.74%下降至2022年的9.08%。由此可见,网络安全行业作为新兴赛道,尚在快速发展阶段,从业人员薪资水平提升较快,也显示出网络安全行业相对更重视人才留存。

3、职业发展空间大

从网络安全专业学习的主要内容来看,包括linux运维、Python开发、渗透测试、代码审计、等级保护、应急响应、风险评估等。可见该网络安全专业的技术性很强,具有鲜明的专业特点,是一门能够学到真正技术的工科类专业之一。

因此,在职业发展上,网络安全专业除了就业岗位众多之外,由于专业技术性较强,在工作单位将处于技术核心骨干地位,职业发展空间很大。

盘点网络安全的岗位汇总

0****1

岗位一:渗透测试工程师

**岗位释义:**模拟黑客攻击,利用黑客技术,挖掘漏洞,提出修复建议。有些大厂,例如奇安信,甚至会将渗透岗位分为红蓝两方,对候选人的技术要求比较高,大部分刚入行的新人,也将渗透岗位作为后期的发展目标。

岗位职责:

-

负责对客户网络、系统、应用进行渗透测试、安全评估和安全加固

-

在出现网络攻击或安全事件时,提供应急响应服务,帮助用户恢复系统及调查取证

-

针对客户网络架构,建议合理的网络安全解决方案

**工作难度:**5颗星

薪资现状:

0****2

岗位二:安全运维工程师

**岗位释义:**维护网络系统的正常、安全运行,如果受到黑客攻击,则需要进行应急响应和入侵排查安全加固。很多刚毕业入行的新人,基本都从运维做起。

岗位职责:

-

日常终端维护,操作系统安装加固

-

完成网络安全设备故障排查、处置

-

完成相关管理制度文档的编写和提交

**工作难度:**3颗星

薪资现状:

0****3

岗位三:安全运营工程师

**岗位释义:**在运维的基础上,高效可持续地不断提升企业的安全防御能力。

岗位职责:

-

负责监控、扫描等各类安全策略的制定和优化

-

负责信息安全事件的应急响应

-

参与网络安全评估工作、安全加固工作和监控等等

**工作难度:**3颗星

薪资现状:

0****4

岗位四:安全开发工程师

**岗位释义:**顾名思义,对安全产品及平台、策略等进行开发工作。

岗位职责:

-

负责网络安全产品的系统技术设计、代码开发与实现、单元测试、静态检查、本地构建等工作;

-

参与公司其他产品的系统技术设计以及研发工作。

**工作难度:**5颗星

薪资现状:

0****5

岗位五:等保测评工程师

**岗位释义:**等保测评也叫等级保护测评,主要负责开展信息安全等级保护测评、信息安全风险评估、应急响应、信息安全咨询等工作 。

岗位职责:

-

网络安全等级保护测评项目实施;

-

Web渗透测试、操作系统安全加固等安全项目实施配合

**工作难度:**3颗星

薪资现状:

0****6

岗位六:安全研究工程师

**岗位释义:**网络安全领域的研究人才。

岗位职责:

-

跟踪和分析国内外安全事件、发展趋势和解决方案

-

承担或参与创新型课题研究

-

参与项目方案设计,组织推动项目落实,完成研究内容、

-

负责网络安全关键技术攻关和安全工具研发

**工作难度:**5颗星

薪资现状:

0****7

岗位七:漏洞挖掘工程师

**岗位释义:**主要从事逆向、软件分析、漏洞挖掘工作

岗位职责:

-

通过模拟实施特定方法所获得的结果,评估计算机网络系统安全状况;

-

通过特定技术的实施,寻找网络安全漏洞,发现但不利用漏洞。

**工作难度:**5颗星

薪资现状:

0****8

岗位八:安全管理工程师

**岗位释义:**负责信息安全相关流程、规范、标准的制定和评审,负责公司整体安全体系建设。

岗位职责:

-

全业务系统网络安全技术体系的规划和建设,优化网络安全架构;

-

负责网络安全相关流程、规范、标准的指定和评审,高效处置突发事件;

-

负责网络安全防护系统的建设,提升网络安全保障水平;

**工作难度:**4颗星

0****9

岗位九:应急响应工程师

**岗位释义:**主要负责信息安全事件应急响应、攻击溯源、取证分析工作,参与应急响应、攻击溯源、取证分析技术的研究,提升整体重大信息安全事件应急处置能力。

岗位职责:

-

负责信息安全事件应急响应、攻击溯源、取证分析工作;

-

对安全事件的应急处置进行经验总结,开展应急响应培训;

-

负责各业务系统的上线前安全测试(黑盒白盒)及渗透测试工作;

-

参与应急响应、攻击溯源、取证分析技术的研究,提升整体重大信息安全事件应急处置能力。

-

跟踪国内外安全热点事件、主流安全漏洞、威胁情报、黑灰产动态并进行分析研究,形成应对方案;

**工作难度:**4颗星

薪酬现状:

10

岗位十:数据安全工程师

**岗位释义:**主要对公司的数据安全的日常维护和管理工作,确保公司数据安全。

岗位职责:

-

负责数据安全日常维护和管理工作,包括数据安全审核、数据安全事件的监控与响应、安全合规的审计与调查等;

-

负责数据安全标准规范的制定和管理,包括数据安全需求识别、风险分析、数据分级分类、数据脱敏、数据流转、泄露防护、权限管控等;推进相关安全管控策略在平台落地、执行。

-

负责开展与数据全生命周期管理有关的各项数据安全工作;

-

负责跨平台、跨地域数据传输、交互等数据安全方案制定与落地

-

定期组织开展数据安全自评工作,发现潜在数据安全风险,制定相应的管控措施,并推进落实整改。

**工作难度:**4颗星

薪酬现状:

题外话

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,之前都是内部资源,专业方面绝对可以秒杀国内99%的机构和个人教学!全网独一份,你不可能在网上找到这么专业的教程。

内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,200多G的资源,不用担心学不全。

因篇幅有限,仅展示部分资料,需要见下图即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

————————————————

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

侵权,请联系删除。

8万+

8万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?