一、实验目的:

登录某一个网站,捕获包含账号和密码的MAC帧,对照层次模型,分析账号和密码的封装层次。

二、实验操作

- 启动wireshark,选用无线网络连接,启动抓取功能,打开目标网站,并且输入账号密码。

这里使用的网站是m.6lk.net。账号和密码分别为ab666,654321

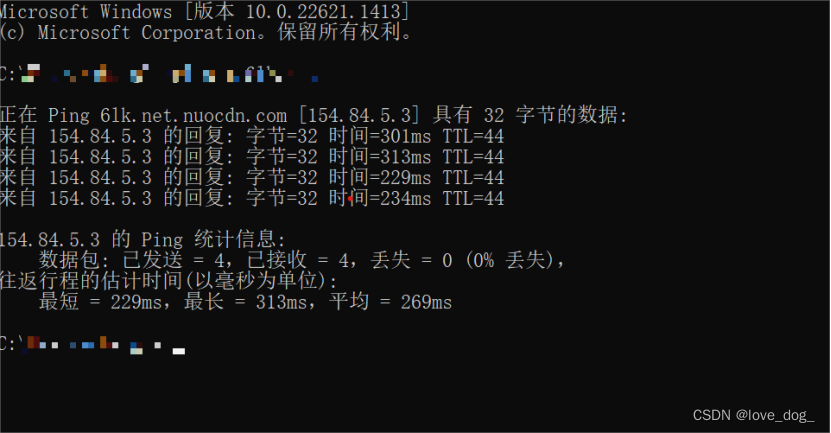

2.使用wireshark的筛选功能,首先利用ping测试,得到网站的IP地址,并且将其用于过滤器中筛选。Ping测试的具体操作为win+R输入cmd使用运行命令,使用ping命令得到网站的IP地址

此处可知该网站的IP地址为154.84.5.3

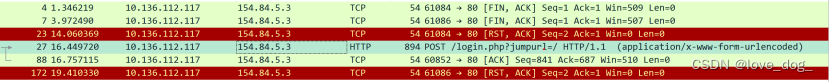

3.在wireshark过滤器中输入ip.dst==154.84.5.3,共找到6条帧信息,逐一翻找

实际上,此步不需要逐一翻找,因为包含账号和密码的信息显然在HTTP协议所对应的包中,查阅如下

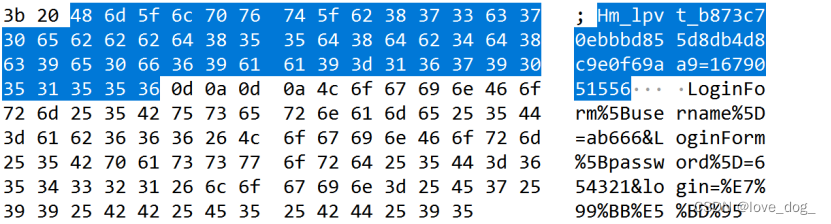

从数据栏可看出账号为ab666,密码为654321

三、判断账号和密码的封装层次

用户名和密码显然位于应用层,原因是

1、用户名和密码都属于应用程序之间的相互沟通

2、此处使用的协议为HTTP

这里要说明一下,OSI七层参考模型,从低到高分别是物理层、数据链路层、网络层、传输层、会话层、表示层和应用层,这是一种已经淘汰的网络体系结构标准,目前应用的是TCP/IP(传输控制协议/网际协议)协议簇,从低到高分别是物理层、网络层、传输层、应用层。

四、实验总结

这是一个非常简单的实验,实验的唯一操作难度在于如何从抓取的大量包中找到需要的那些,而此操作完成的方式也多种多样。

1、利用ping测试获得目标网站的IP地址

2、直接将协议类型固定为http进行过滤

五、问题提出与解决

- 如果是https型协议,是否能够解析出账号与密码?原因是?

HTTPS(超文本传输安全)协议可以说是HTTP协议的升级版,它利用SSL/TLS来加密数据包,然后经由HTTP进行通信,属于一种加密通信,所以简单的wireshark抓包无法解析账号和密码。

2.注意到包含用户名和密码的包种除了用户名和密码之外仍有许多信息,分析其中内容?

1)Host:m.6lk.net,此处是目标网址

2)connection:keep-alive 存活检测机制

3)content-length 服务器返回数据长度

4)ache-control 缓存

5)upgrade-insecure-reques 请求头部,表示客户端优先选择加密和带有身份验证的响应

6)content-type 连接类型

7)user agent 用户代理,包含操作系统及版本、浏览器及版本、渲染类型、包括页面上的各类信息

8)用户名及密码

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?