1.Docker的4种网络通信模式

由于Docker 容器彼此之间是逻辑隔离的,所以,在安装 Docker 时会在容器中创建隔

离的网络环境。在该隔离的网络模式环境中,运行在宿主机上的各个容器具有完全独立的网

络栈,并自Docker 容器的网络环境与宿主机相互隔离。通过使用 Docker 的不同网络模

式,可以使 Docke容器共享宿主机的网络命名空间,也可以实现Docker容器间的相互访

问。

Docker一共提供了4种网络通信模式:bridge、container、host和none。如下表,对比了

这4种模式的特点。

下面分别介绍这四种模式

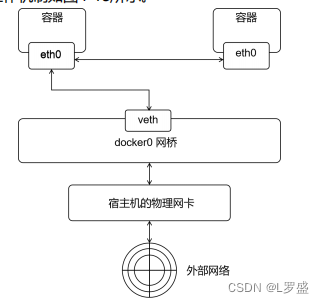

1.)bridge模式

bridge模式是Docker默认的网络通信模式,是开发者最常用的模式。

在bridge模式下,Docker引擎会创建独立的网络命名空间。这样就可以保证运行在每

一个命名空间中的容器具有独立的网卡等网络资源。

利用bridge 模式,可以非常方便地实现容器与容器之间、容器与宿主机之间的网络隔

离。通过使用宿主机上的 docker0 网桥,可以实现 Docker 容器与宿主机(乃至外部网络)的

网络通信。下面通过示例演示如何使用bridge模式。

1.使用bridge模式创建容器

1)使用busybox的镜像创建容器

[root@node01 ~]# docker pull busybox //拉取busybox镜像

[root@node01 ~]# docker images //查看是否拉取成功

##使用bridge网络模式并用/bin/sh解释器启动容器

[root@node01 ~]# docker run -it --network=bridge busybox /bin/sh

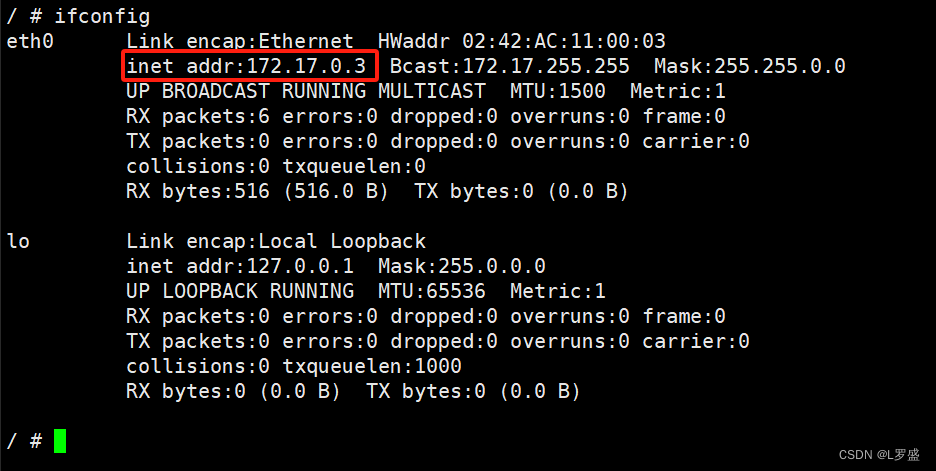

2)在容器内执行 “ifconfig” 命令查看容器的网络信息

2.实例:用户自定义bridge网络

在默认情况下,Docker 引擎会自动创建一个bridge网络。Docker引擎也为用户提供了自定义bridge网络的方式,利用该方式,用户可以自定义bridge网络的子网地址和网关等参数

1)执行以下命令自定义bridge网络

[root@node01 ~]# docker network create -d bridge --ip-range=192.168.1.0/24 \

> --gateway=192.168.1.1 --subnet=192.168.1.0/24 bridge2

af227e7dd4f659e2f95dbcde9154037c2b3790c709a32cf833f9b4d0d4f895b7 //表示创建成功参数 说明:

- -d:指定网络通信模式,默认是bridge。

- --ip-range:指定子网IP地址的范围

- --subnet:指定子网的IP地址。

- bridge2:指定bridge 网络的名称。

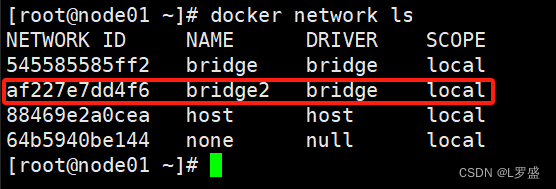

2)查看Docker的网络,可以看到新创建的bridge2 输入以下命令

[root@node01 ~]# docker network ls

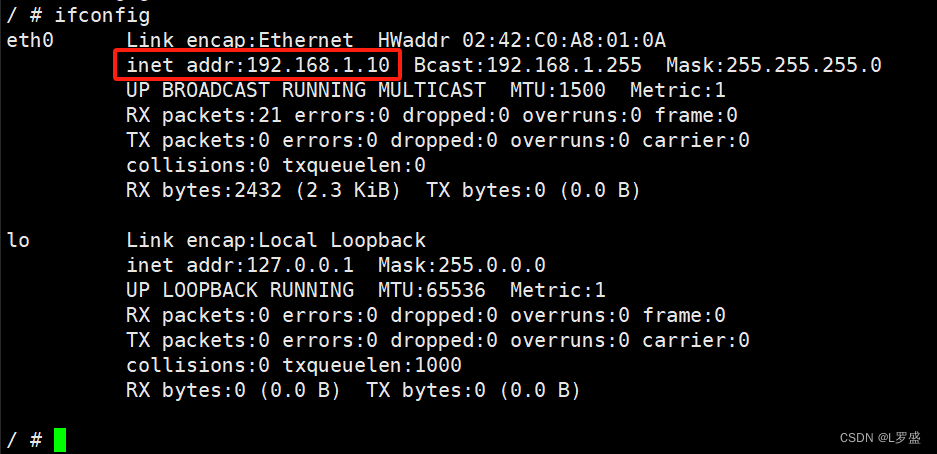

3)使用bridge创建一个容器,这里通过参数 --ip 指定了容器的IP地址

[root@node01 ~]# docker run -it --network=bridge2 --ip=192.168.1.10 busybox4)在容器内执行 “ifconfig” 命令查看网络信息

2)host模式

在使用host模式时,容器与宿主机共享同一个网络命名空间,容器的IP地址与宿主机的

IP地址相同。如果宿主机具有公网的IP 地址,则容器也拥有这个公网的IP 地址。即这时容

器可以直接使用宿主机的IP 地址与外界进行通信,且容器内服务的端口也可以直接使用宿主

机的端口,无须进行任何的转换。

由于在host模式下不再需要宿主机的转发,因此其性能得到了极大的提高。图4-11 说

明了host模式的工作机制。

使用host模式来创建容器,如下命令

[root@node01 ~]# docker run -it --network=host busybox /bin/sh

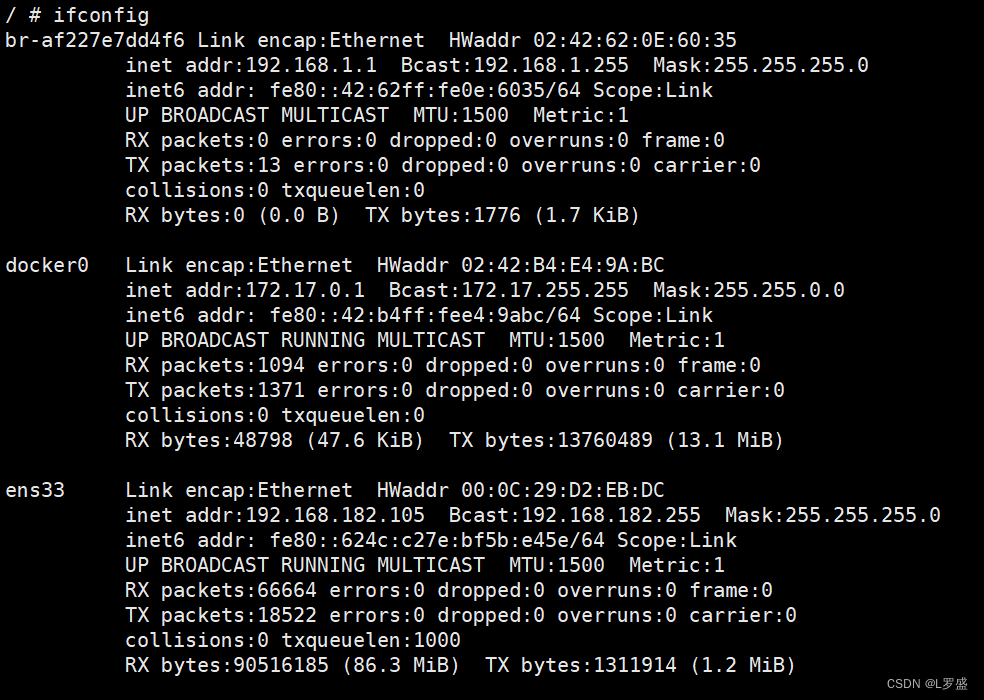

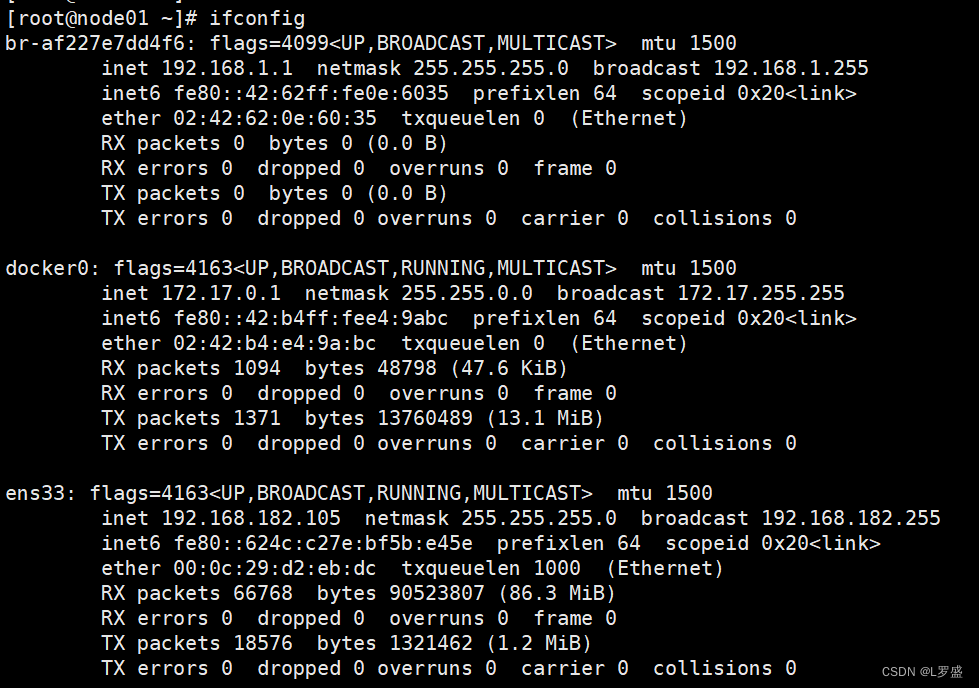

对比一下容器内的网络信息和宿主机的网络信息,如图所示,可以发现,容器与

宿主机共享了同一个网络命名空间,即容器使用了宿主机的网络配置信息。

容器内部

宿主机

尽管使用host模式可以很方便地通过localhost或者127.0.0.1实现容器与宿主机的相互

访问并且性能也比较好。但是这种模式也存在以下两个问题。

-

由于容器使用了宿主机的网络环境,因此网络环境的隔离性功能被减弱,从而造成宿主机和容器争用网络资源。容器本身也不再拥有所有的网络资源,而是与宿主机共享网络资源。

-

宿主机和容器使用了相同的IP地址,这不利于网络的配置和管理。

3)container模式

在container模式下,容器之间会共享网络环境。即一个容器会使用另一个容器的网络

命名空间。因此,在这种模式下,容器之间可以通过 localhost 或者 127.0.0.1 进行相互间

的访问,从而提高了传输的效率。

container模式在一些特殊场景中非常有用。例如在 Kubernetes 中创建Pod时,会首

先创建Pod的基础容器;而Pod 中的其他容器则采用 container 模式与基础容器进行通信。

Pod中的各个容器采用localhost或者127.0.0.1进行通信,从而将 Pod中的所有容器形成一

个逻辑整体。

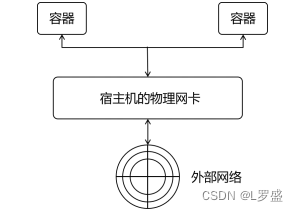

container模式工作机制如图

下面来演示如何使用container模式。

1)使用busybox 的镜像创建一个容器A,并查看容器的网络信息,如图

[root@node01 ~]# docker run -it busybox /bin/sh

/ #

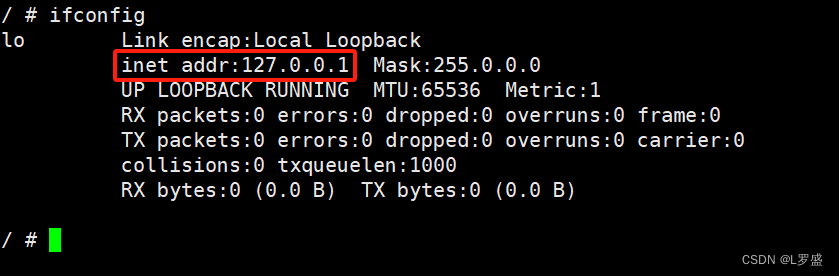

/ # ifconfig

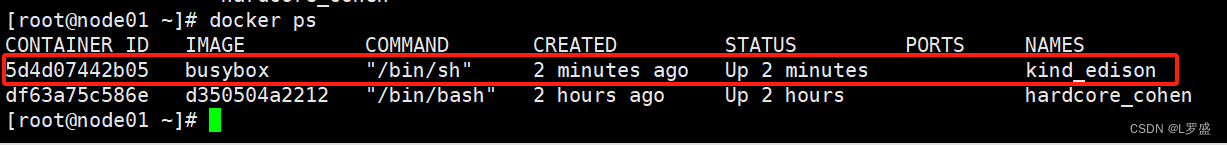

2)开启一个新的命令行仓库查看容器A 的ID 如图 可以看到容器 A的ID是 5d4d07442b05

3)开启一个新的命令窗口,并使用container模式创建一个新的容器B

[root@node01 ~]# docker run -it --network=container:5d4d07442b05 busybox /bin/sh其中,参数 --network 用于指定新容器使用哪一个容器的网络信息,这里指定的是容器A

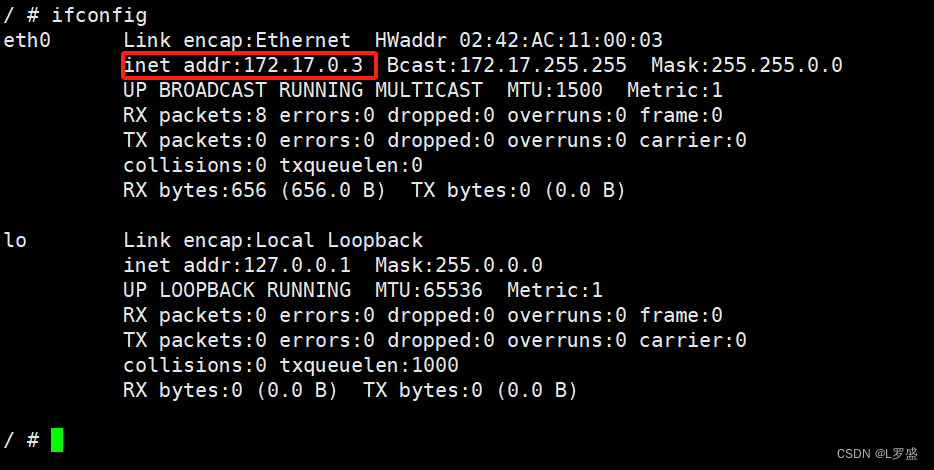

4)查看容器B的网络信息

5)对比第一步图ip和第二步图ip会发现容器A和容器B使用了相同的网络命名空间这是因为在

创建容器B时使用了container模式,使得容器B不再创建自己的网络命名空间,而直接使用

容器A的网络命名空间。

4)none模式

none模式下的容器具有独立的网络命名空间,但不包含任何网络配置,只能通过 Local

Loopback 网卡与容器进行通信,即只能使用localhost或者127.0.0.1访问容器。

在none模式下需要手动进行网络配置,例如使用pipwork工具指定容器的IP地址等

下面使用none模式来创建一个容器。

[root@node01 ~]# docker run -it --network=none busybox /bin/sh

由于none模式不包含任何网络配置,所以在其网络配置信息中就只包含一个127.0.0.1

的IP地址,如图

111

559

559

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?