一、交换机的核心工作机制

1.1 数据帧处理全流程

-

物理层信号接收

-

光电转换模块将光信号转换为电信号

-

前导码(7字节)和帧起始符(1字节)同步时钟

-

-

数据帧结构解析

plaintext

| 目标MAC (6B) | 源MAC (6B) | 以太类型 (2B) | 载荷 (46-1500B) | CRC校验 (4B) |

-

CRC校验机制

-

多项式计算:CRC-32 (x³² + x²⁶ + x²³ + x²² + x¹⁶ + x¹² + x¹¹ + x¹⁰ + x⁸ + x⁷ + x⁵ + x⁴ + x² + x + 1)

-

校验失败率:低于10^-12

-

1.2 MAC地址表动态学习

自学习算法流程:

python

def mac_learning(in_port, src_mac):

if src_mac not in mac_table:

mac_table[src_mac] = in_port

start_aging_timer(src_mac)

else:

refresh_aging_timer(src_mac)

-

老化时间机制:默认300秒,可配置范围10-1000000秒

-

地址表容量:企业级交换机通常支持16K-128K条目

1.3 转发决策引擎

| 转发方式 | 延迟 | 错误检测 | 适用场景 |

|---|---|---|---|

| 直通转发 | <10μs | 无 | 高频交易系统 |

| 存储转发 | 50-100μs | 完整检测 | 企业核心网络 |

| 无碎片转发 | 30-50μs | 部分检测 | 工业控制系统 |

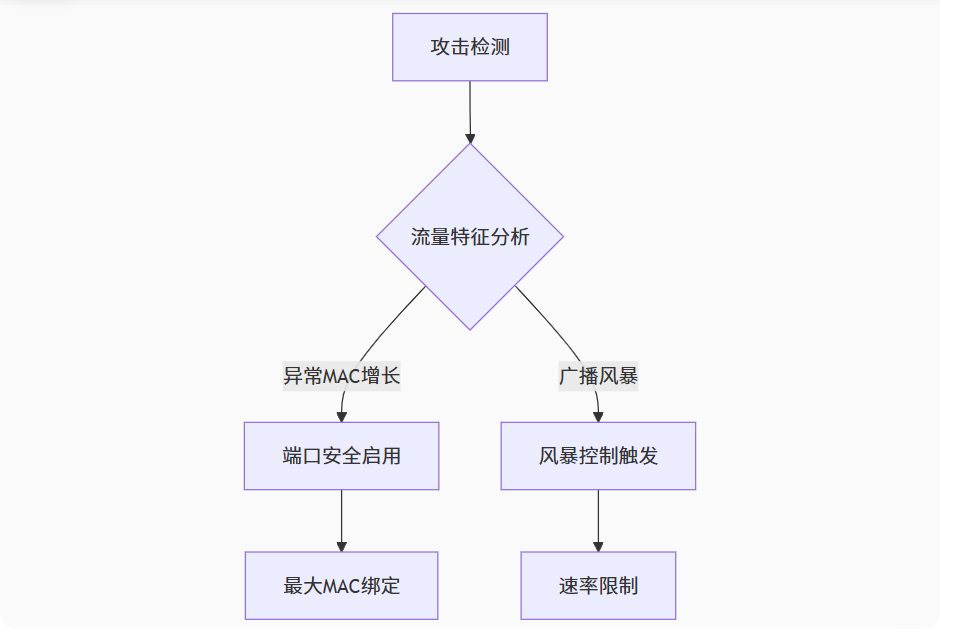

二、网络安全防护机制深度解析

2.1 防MAC泛洪攻击

防御策略矩阵:

配置实例(Cisco):

cisco

interface GigabitEthernet0/1 switchport mode access switchport port-security switchport port-security maximum 3 switchport port-security violation restrict

2.2 VLAN安全隔离

典型企业VLAN架构:

VLAN 10: 管理层(访问控制:IP/MAC绑定) VLAN 20: 研发部(协议过滤:禁止SMB) VLAN 30: 访客网络(带宽限制:5Mbps) VLAN 99: 管理接口(ACL:仅允许IT运维IP)

2.3 DHCP防护体系

四层防护机制:

-

DHCP Snooping:构建合法服务器数据库

-

IP Source Guard:绑定表动态验证

-

DAI(动态ARP检测):阻断中间人攻击

-

Rate Limiting:抑制DHCP风暴

三、企业级应用场景分析

3.1 金融交易网络

-

要求:亚微秒级延迟+零丢包

-

方案:采用Cut-Through转发+Precision Time Protocol

-

安全配置:MACsec加密+硬件TCAM防护

3.2 工业物联网

-

挑战:协议多样性(Modbus, PROFINET)

-

解决方案:协议感知型交换引擎

-

防护重点:LLDP协议加固,防范拓扑欺骗

四、前沿技术演进

-

P4可编程交换机:动态流量分析能力

-

AI异常检测:基于LSTM的流量预测模型

-

零信任架构:基于SDP的微分段策略

结语

理解交换机的工作原理是构建安全网络的基石。现代交换机已从简单的二层设备演变为具备深度包检测、流量整形、加密传输等高级安全功能的智能节点。建议网络管理员重点关注:

-

定期审查MAC地址表异常

-

启用动态ARP检测(DAI)

-

实施基于角色的VLAN访问控制

-

保持固件版本更新(CVE漏洞修复率提升40%)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?