第一步找到链接:https://adworld.xctf.org.cn/challenges/list)

点击XCTF进入

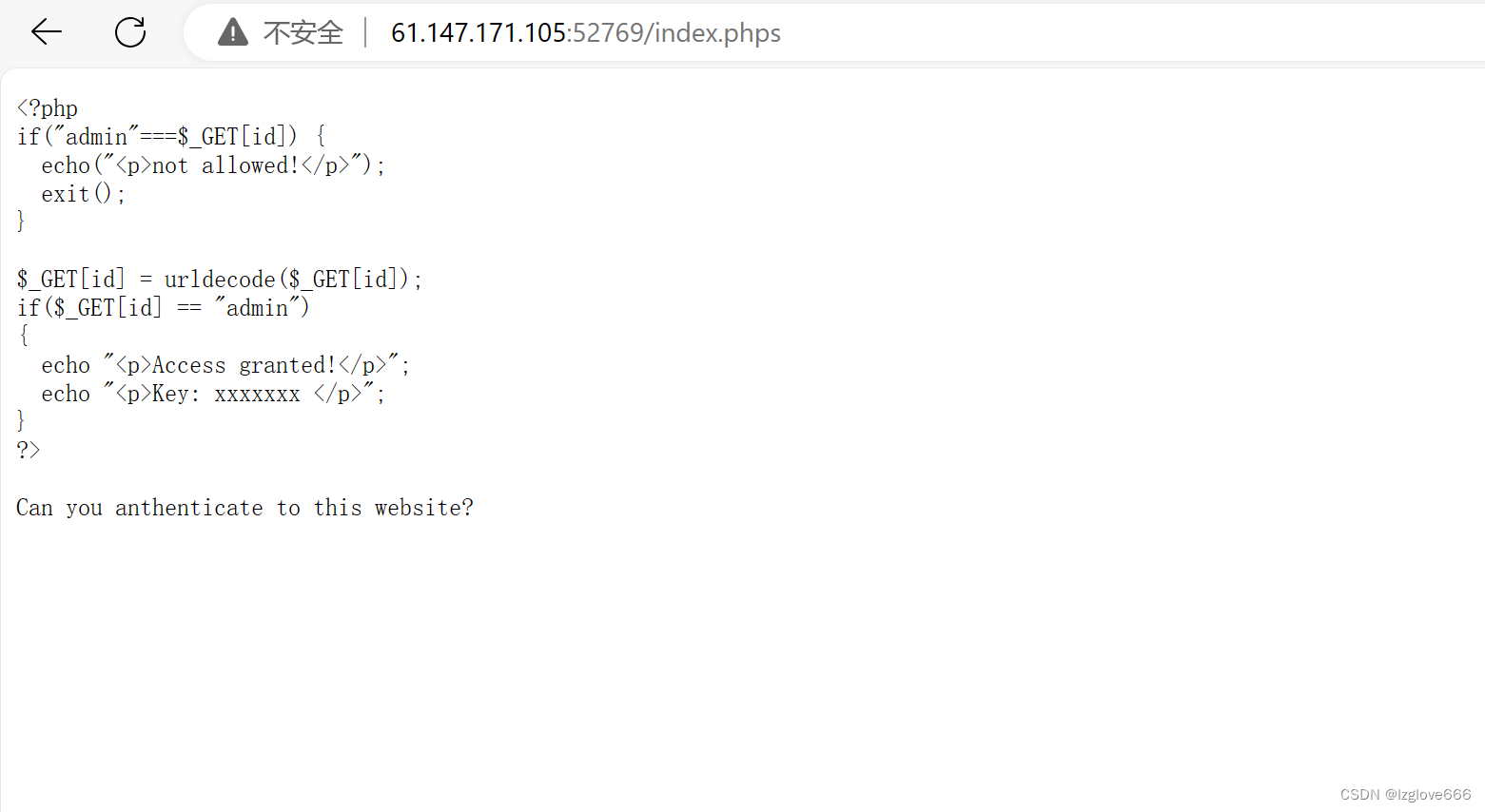

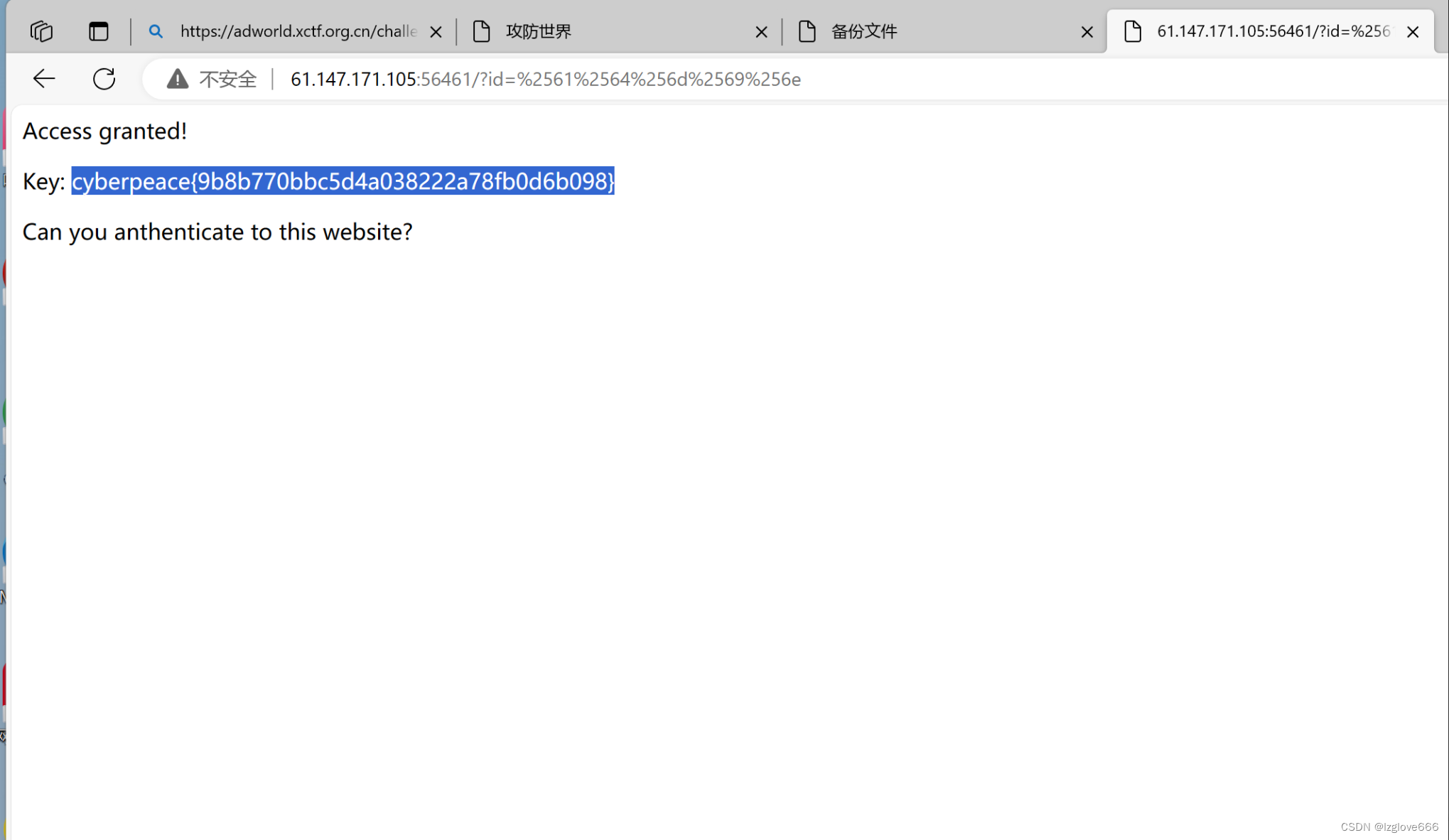

1、PHP2

这题的要求是对admiin进行url编码因为$_GET本身自带一次urldecode,题目本身又进行了一次urldecode,所以要对id赋的值admin进行两次url编码,这是结果%2561%2564%256d%2569%256e

即可完成

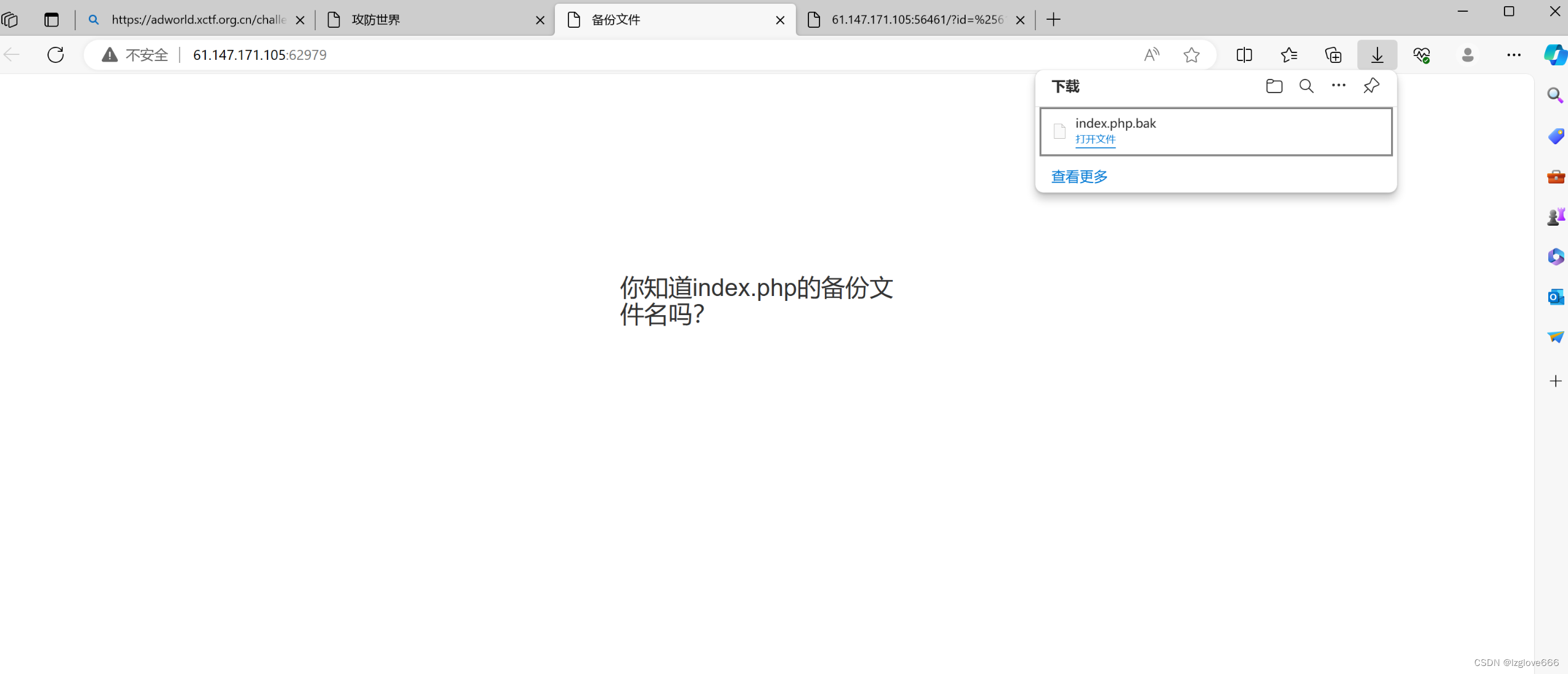

2、backup

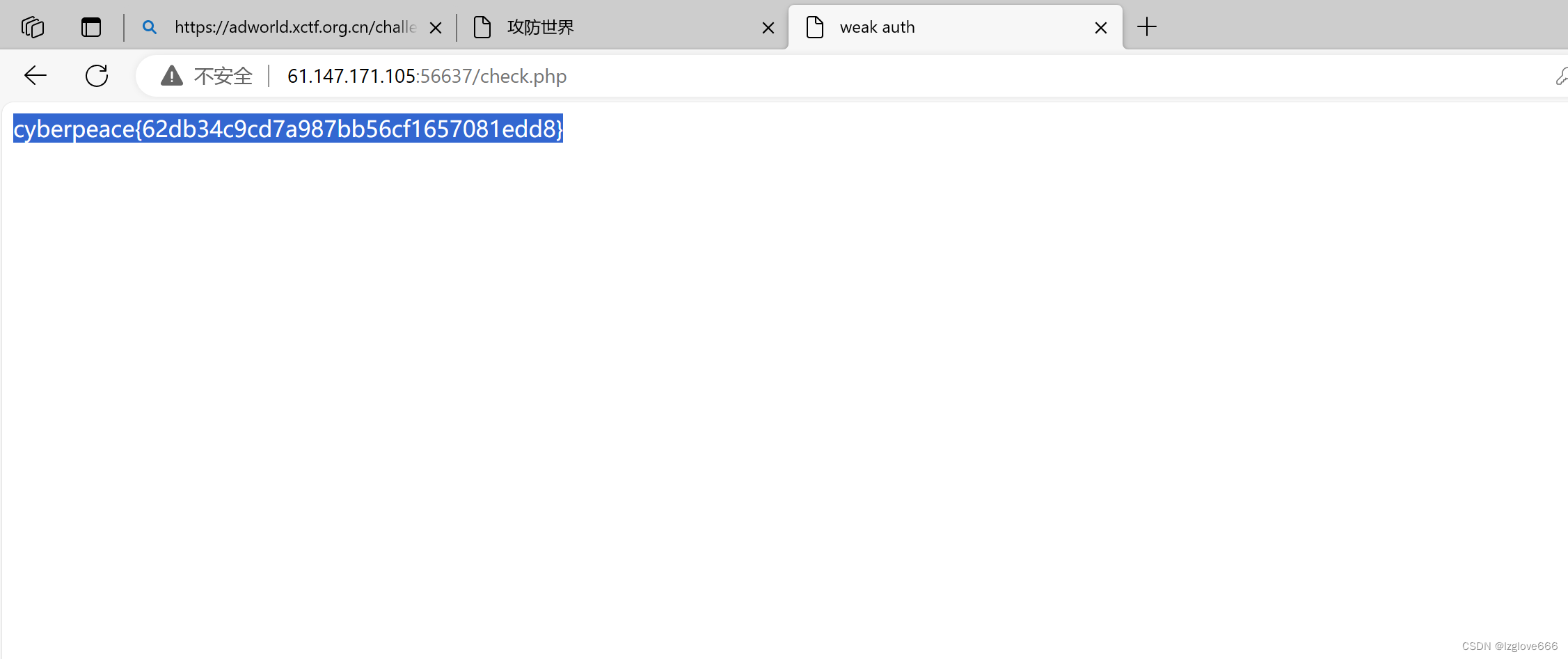

3、weak_auth、

输入爆破密码后使用bp进行抓包

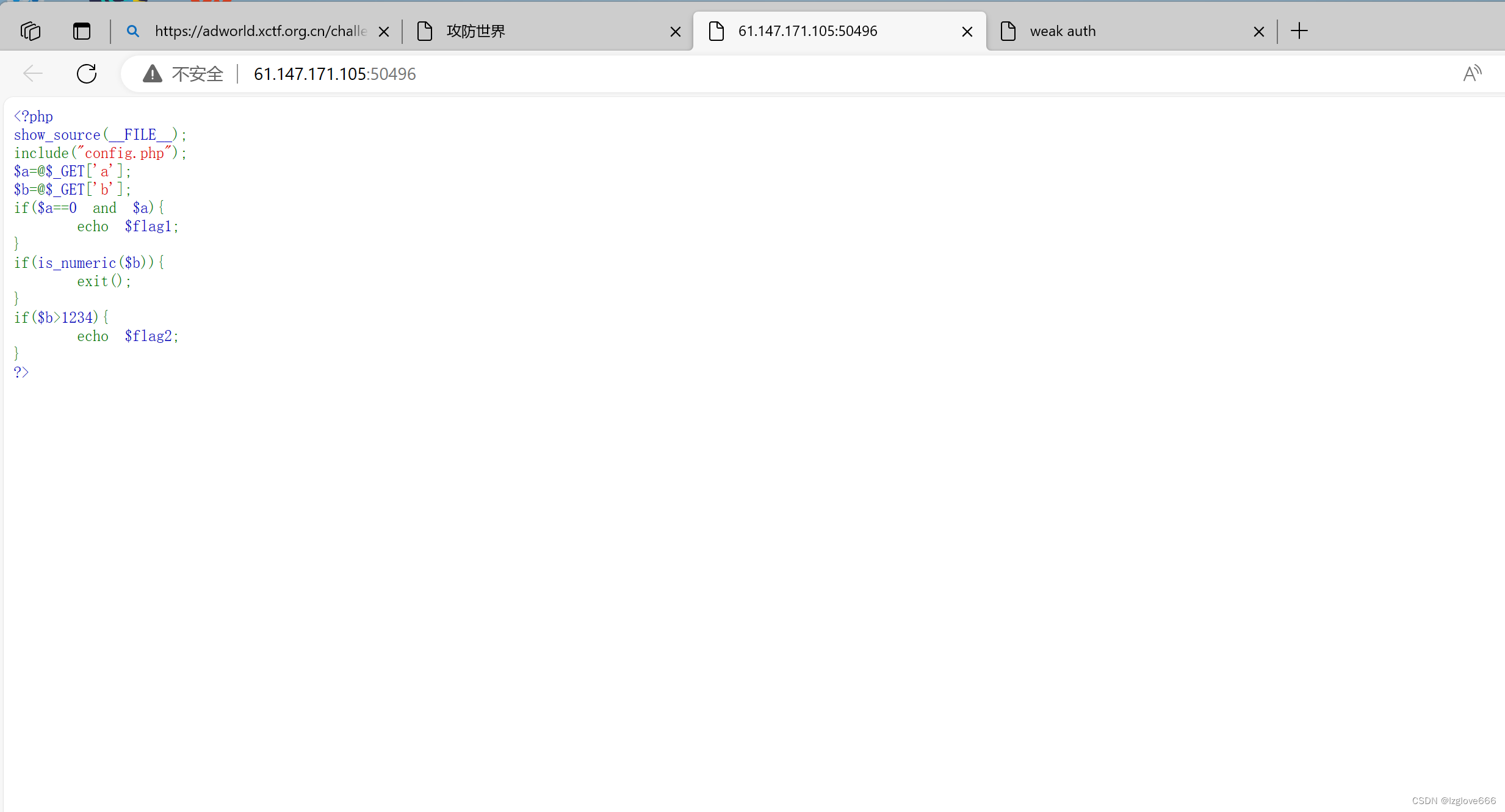

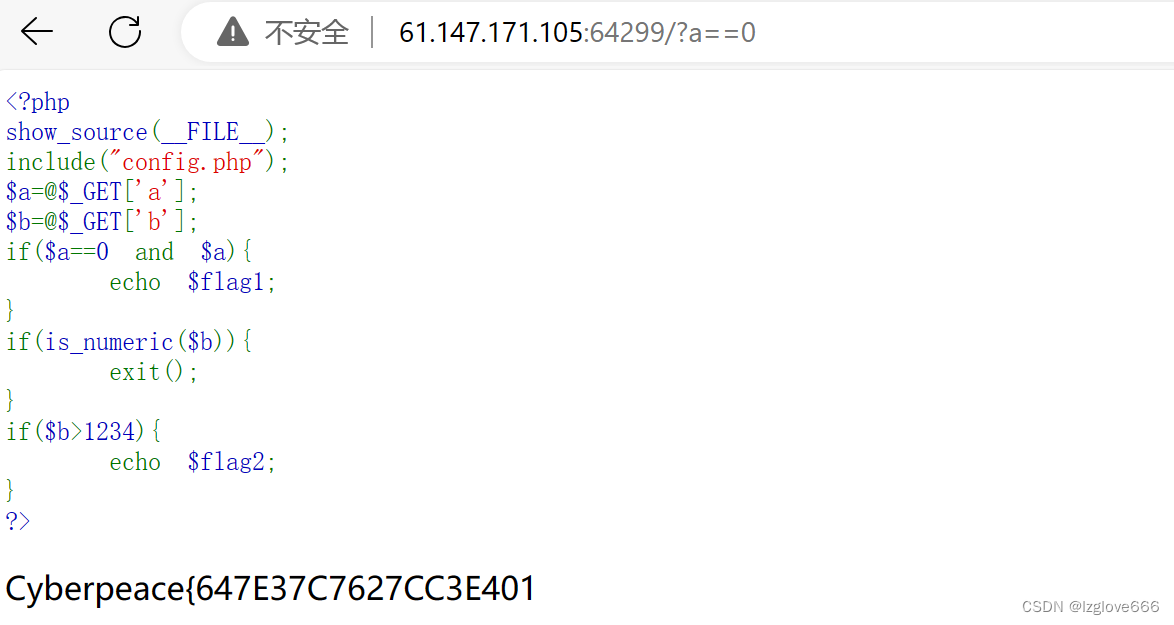

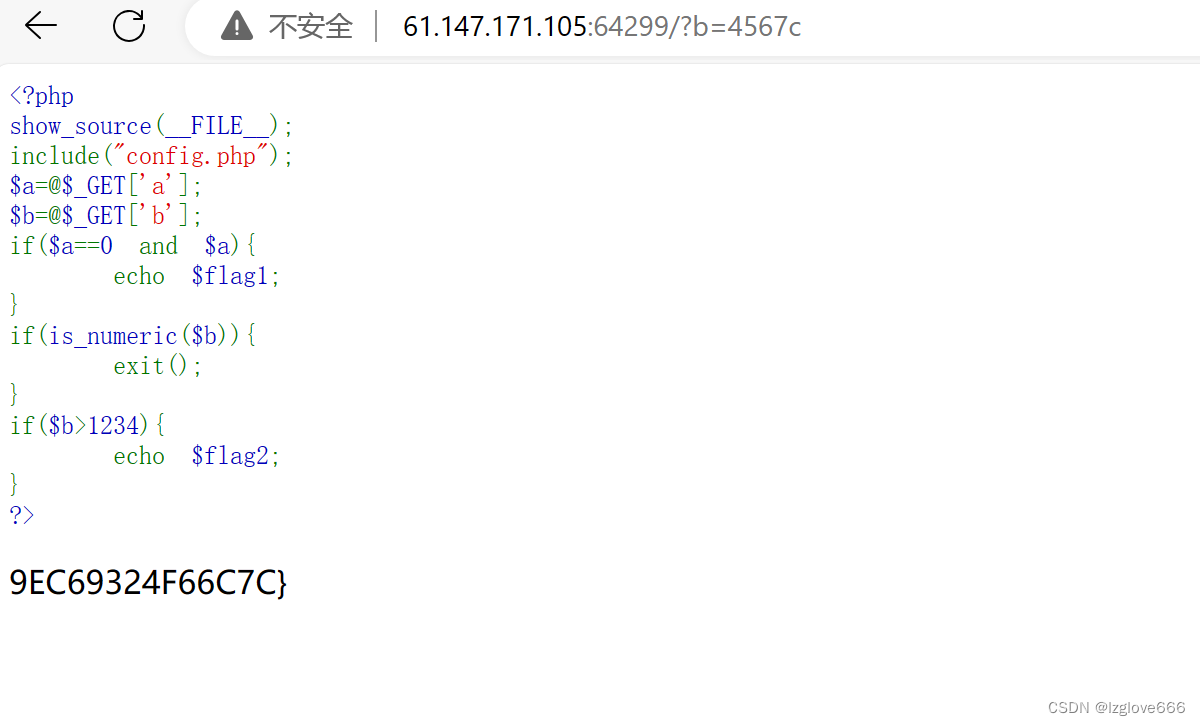

4、simple_php

第一步把a的值赋零就可以得到flag1

第二步就是使b的值大于1234且还要加上一个字符,这样就可以得出flag2了,把两个flag结合起来就得到答案了。

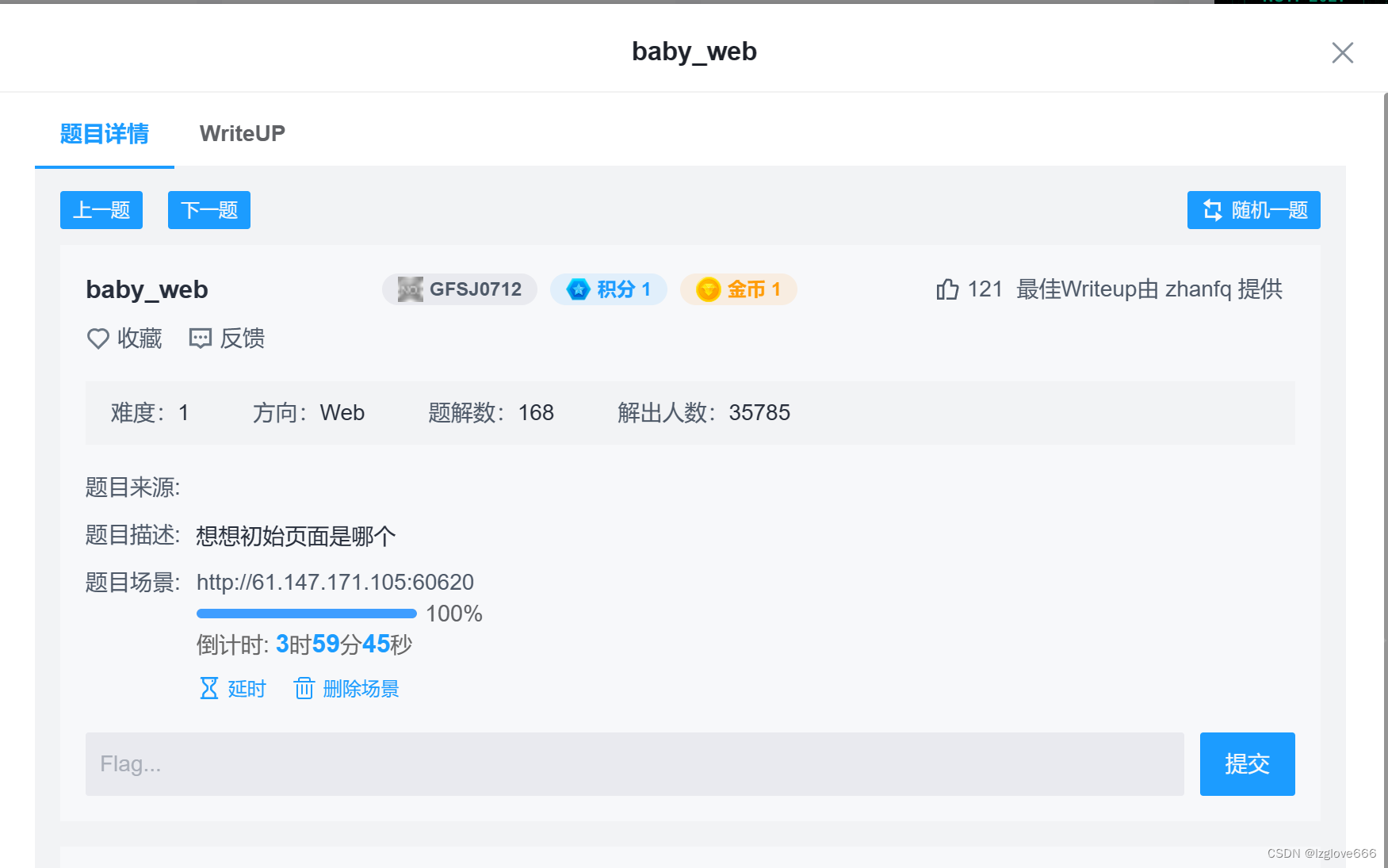

5、baby_web

题目让我们想想初页面是哪一个

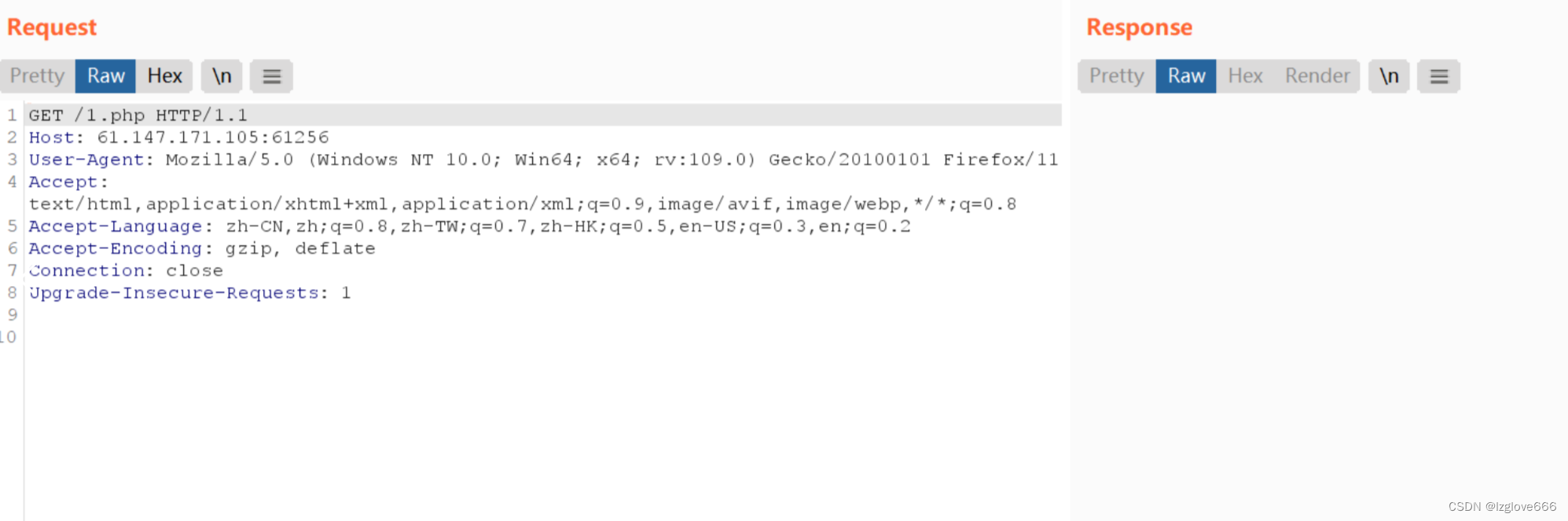

点开链接发现是一个1.php的文件,并有hello word,初始应该是index.php,所以我们要进行改包

然后改成index.php并send就能得出flag了。

即可完成

551

551

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?