前言:

无线通信这玩意是看不见摸不着的,比较炫幻,不像串口通信,想知道通信的数据,直接接一个USB转串口线,打开PC串口助手就可以看到数据了。

无线不同的地方就是,这玩意还有加密,即使知道密钥,有的软件也不能看到数据。这就奇葩了,这个软件大家都懂得,是TI的PacketSnifferSmartRF,这软件看不了加密数据。

所以就给了其他抓包软件活命的机会,今天主要想介绍的是付费软件ubiqua,这玩意确实好用,怎样才能使用呢。

还有一个开源免费的软件wireshark,下次再说。

必备工具:

CC2531 USB Dongle无线网络分析仪(抓包工具,淘宝38-78元之间)

推荐一个https://item.taobao.com/item.htm?spm=a1z10.1-c-s.w137644-22763241871.38.3b874cf1pObmsR&id=619556678252

ZIGBEE抓包工具Ubiqua使用介绍

一、软件安装

双击UbiquaToolbox_1.4.2244.msi,如果出现.net框架错误,则需要百度一个.net框架安装即可。然后一直下一步直至安装完成。复制破解包Ubiqua.exe 到安装目录C:\Program Files (x86)\Ubilogix\Ubiqua Protocol Analyzer (根据自己的目录)就OK了,简单吧。。。

二、安装CC2531抓包驱动

一般会自动安装,如果安装不成功就下一个驱动精灵安装。

三、软件使用

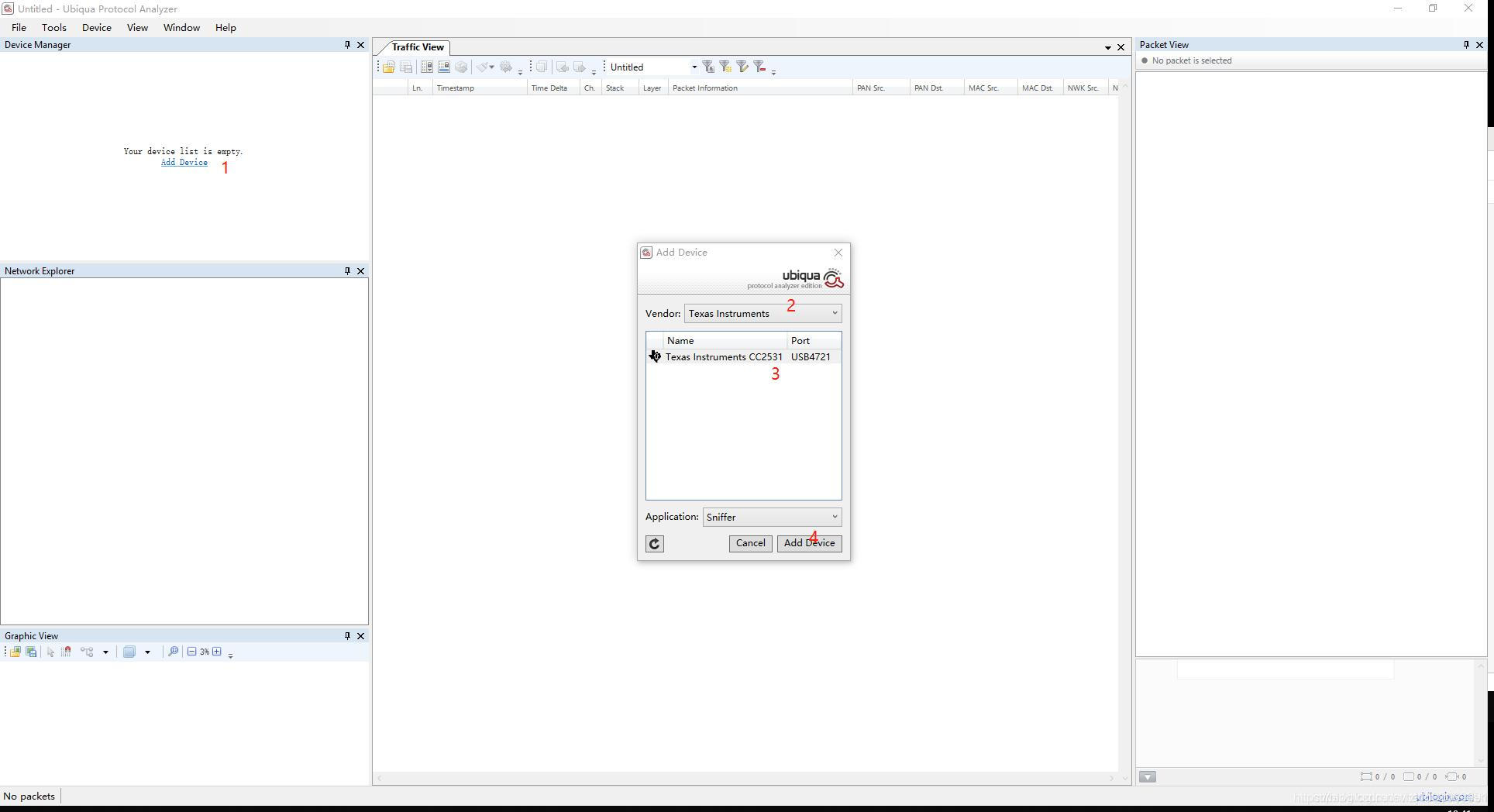

1.添加Dongle设备

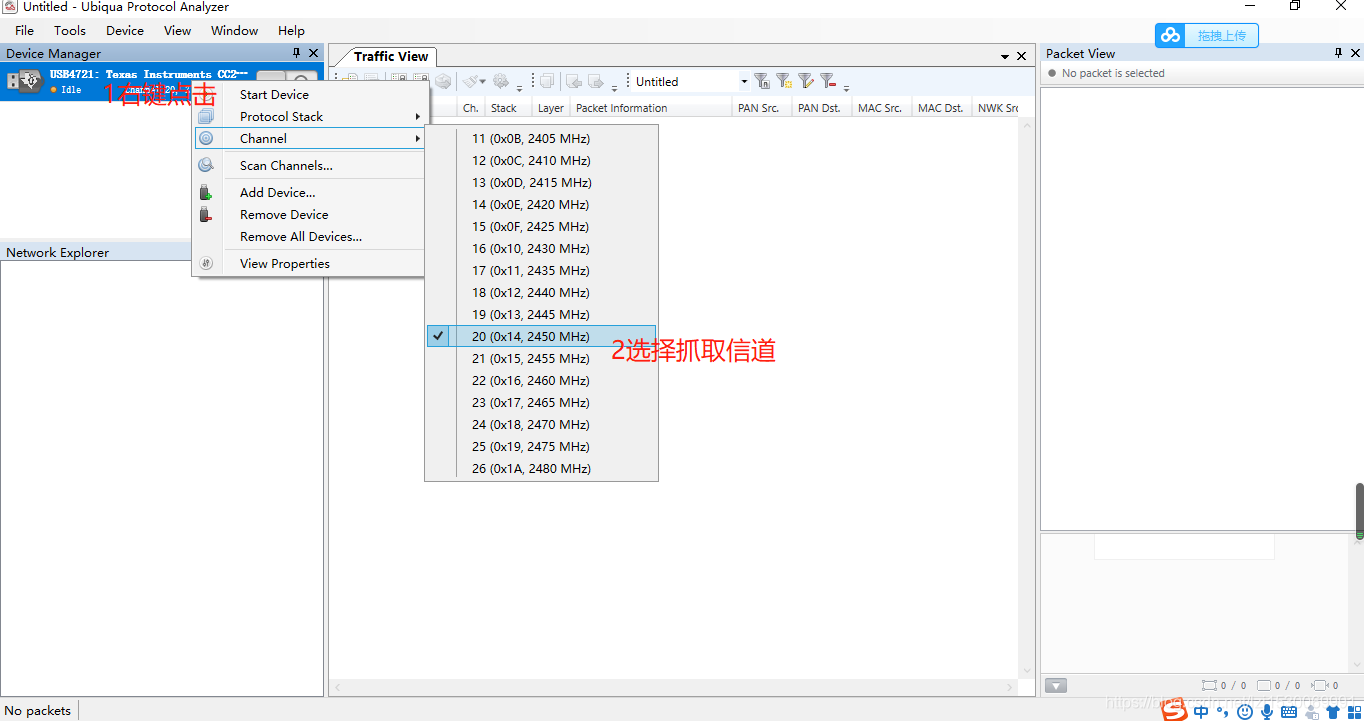

2.设置zigbee抓包信道

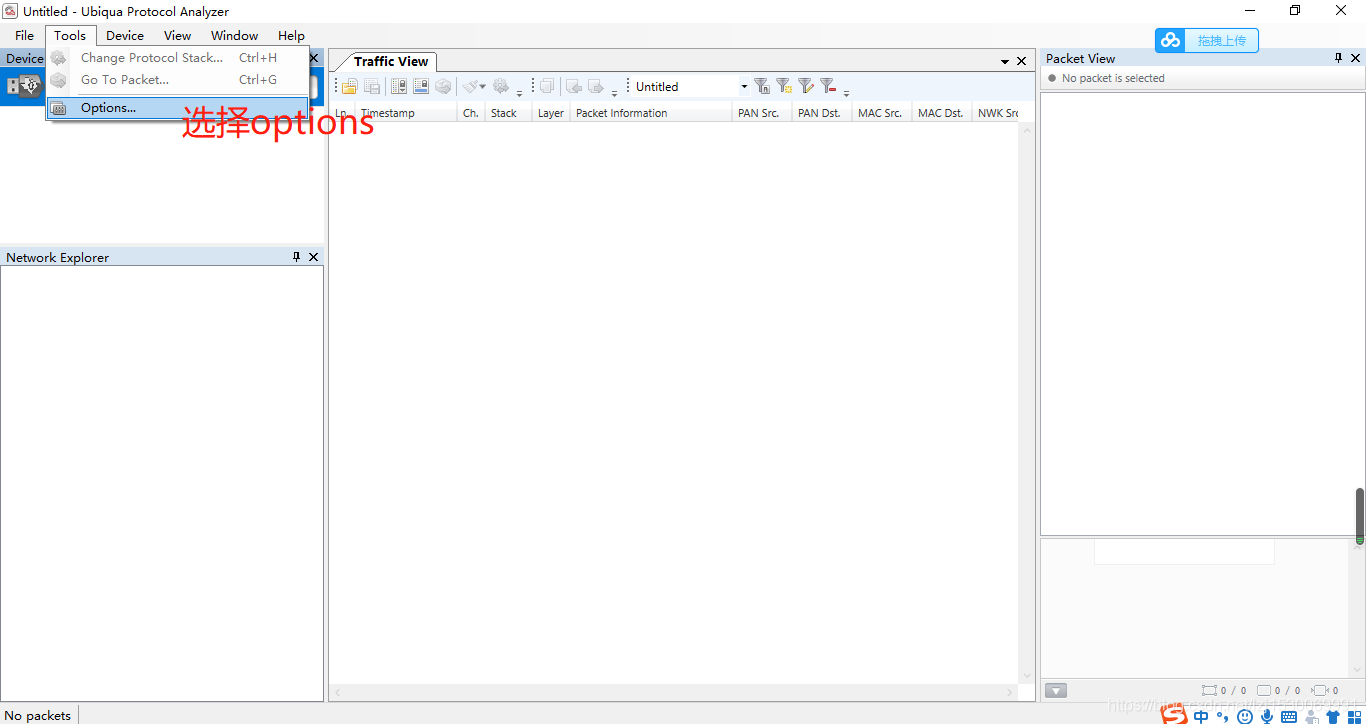

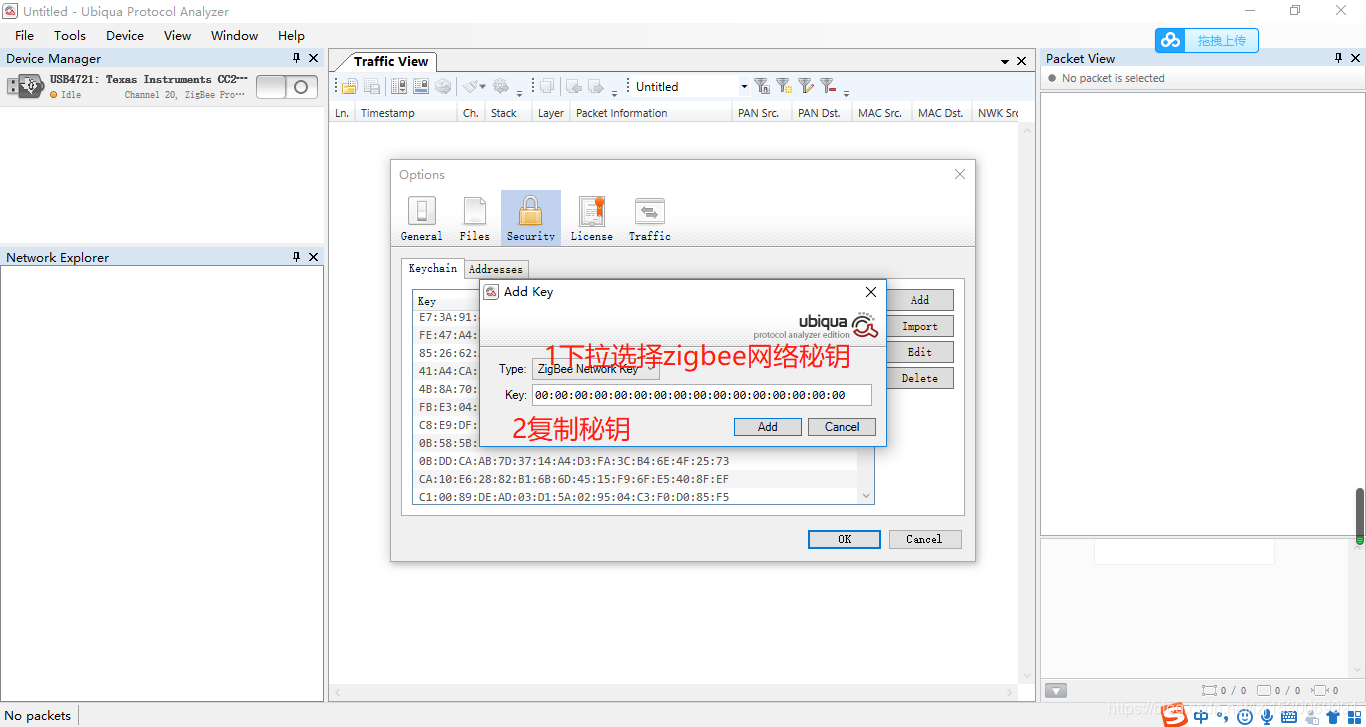

3.添加 Zigbee密钥

设备入网后会生成network key,如果软件没有添加key讲无法解析入网后的数据包

添加秘钥

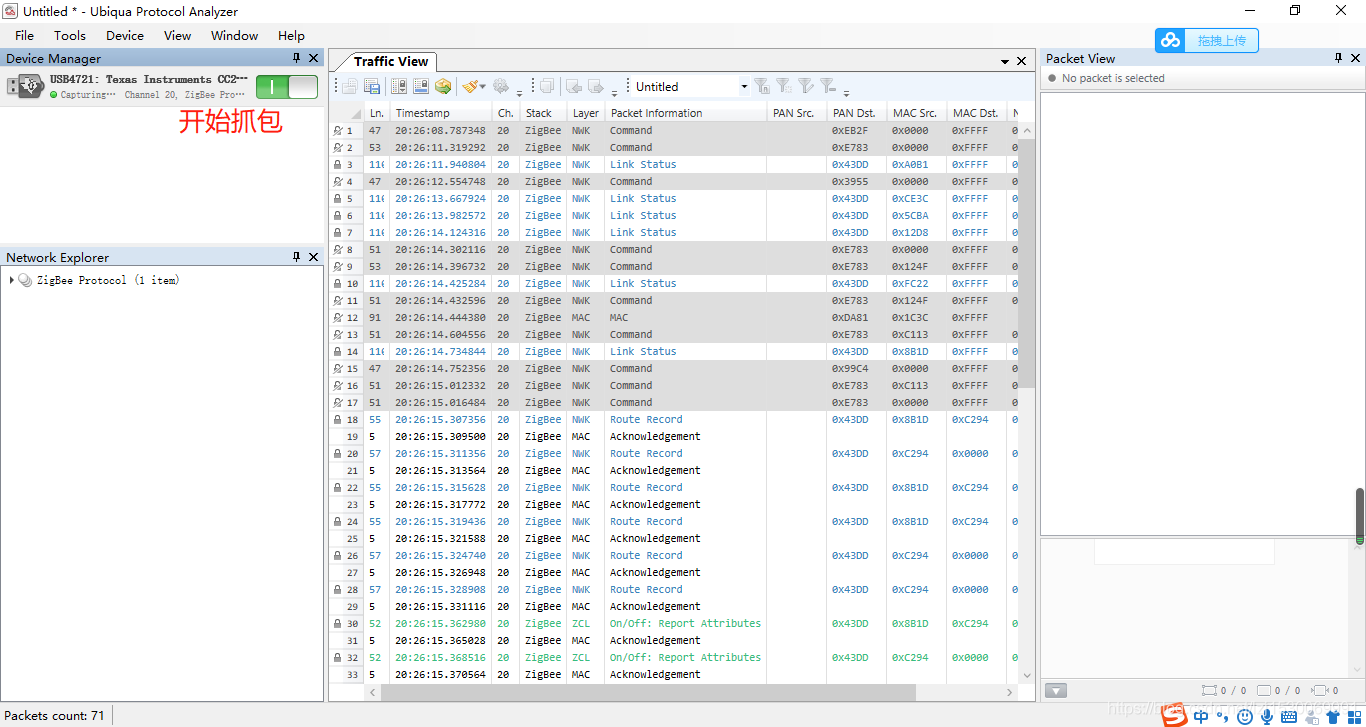

4.开始抓包

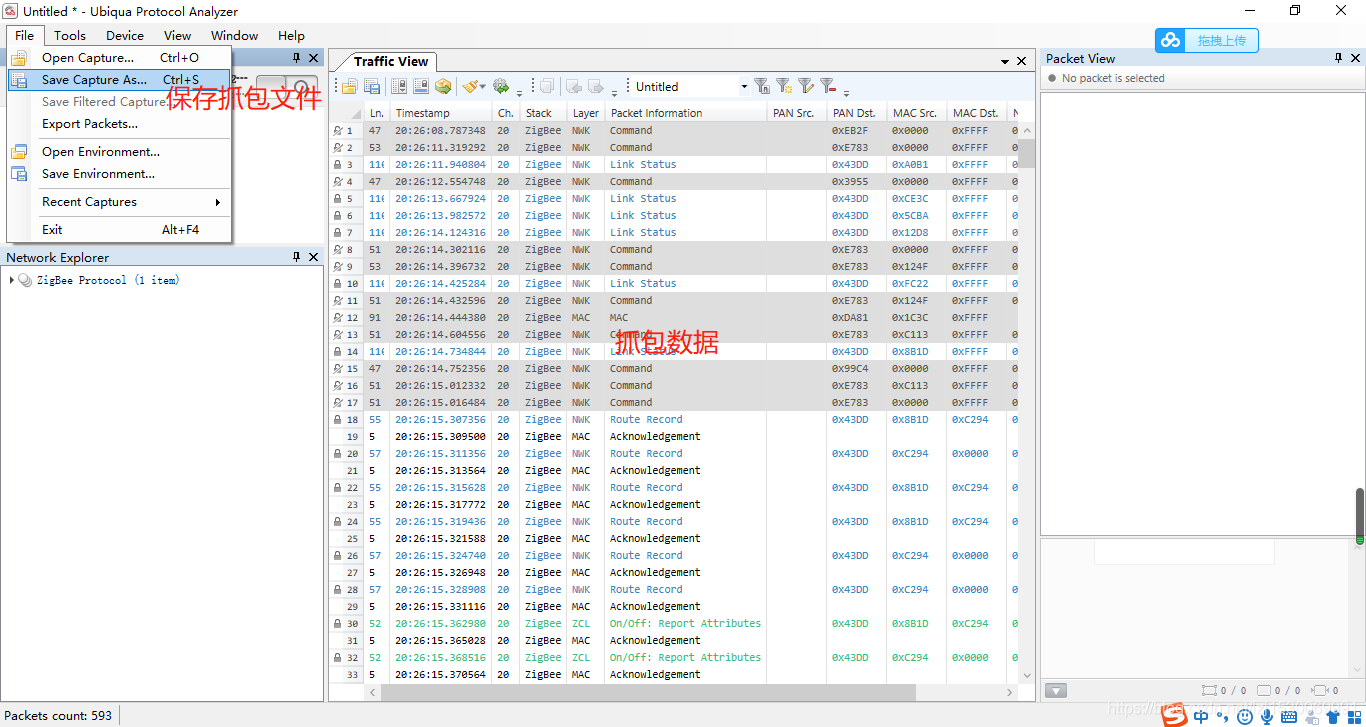

5.保存抓包文件

四、抓包筛选

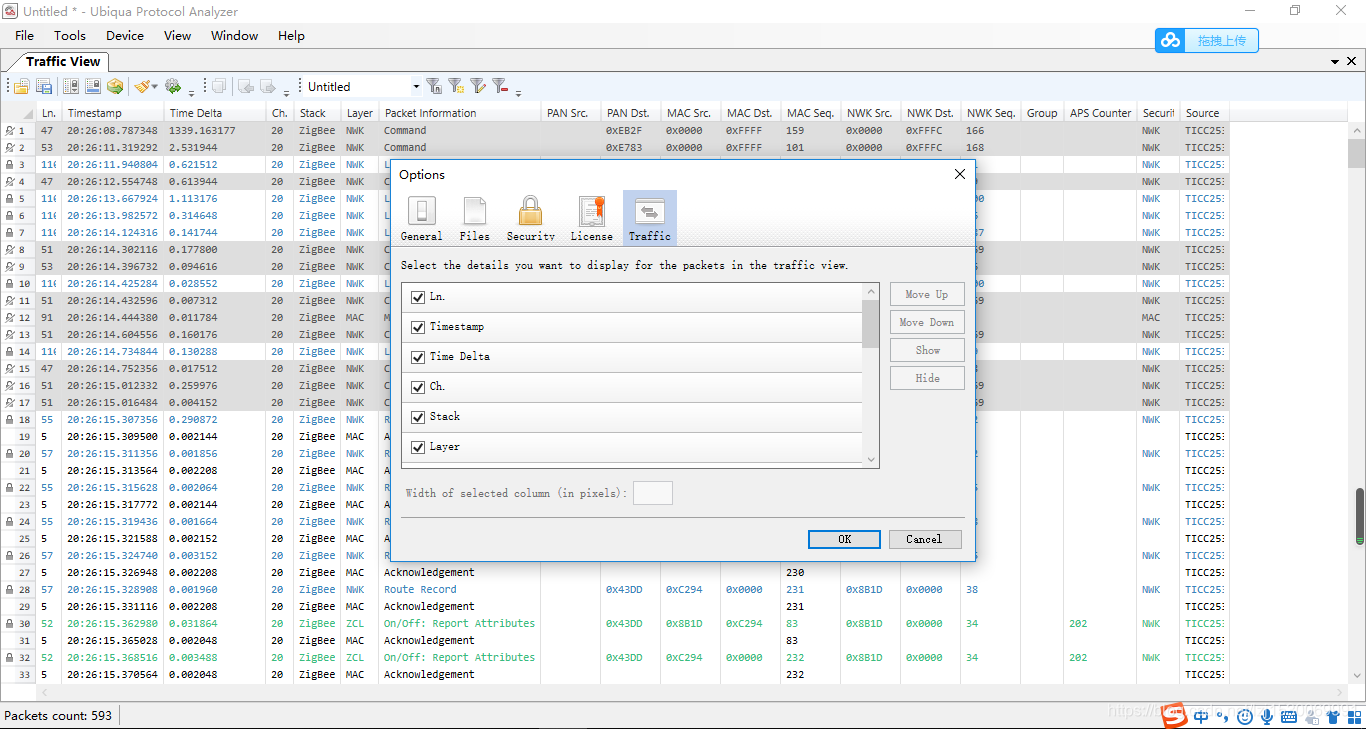

1.Traffic显示

添加或者隐藏Traffic View中的内容:在抓包左上角中选择“tools” → “options”→ “Traffic”,即可勾选在抓包Traffic View上要显示内容。

Traffic显示如下

Timestamp:发出该条包的时间

Time delta:这条包和上一条包的时间间隔

Ch.:网关的当前信道

Layer:层(MAC/NWK/APS/ZCL/ZDP)

Packet information:数据包信息。

PAN Dst:显示网关的PAN ID,网关PAN ID可在ZLL Test中查看。

MAC Src:可通过查看到包的短地址,判断该条包是由哪个设备发出。

MAC Dst:MAC层目的地址,可查看到发出包的设备走的中继。

MAC seq:包的序号。

NWK Src:NWK层原地址,可查看某条是由哪个设备发出。

NWK Dst:NWK层目的地址,可查看到某条包的发送目的是给哪个设备。

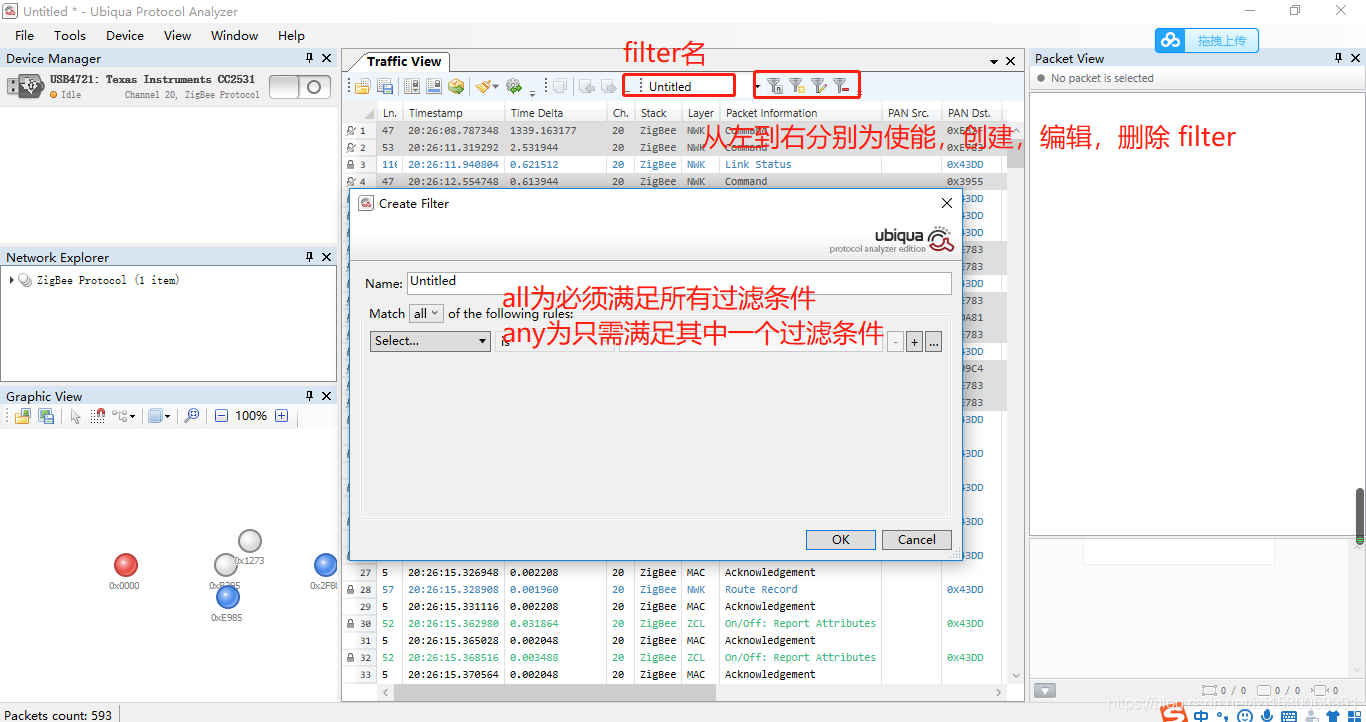

2.抓包过滤

创建新的过滤设置

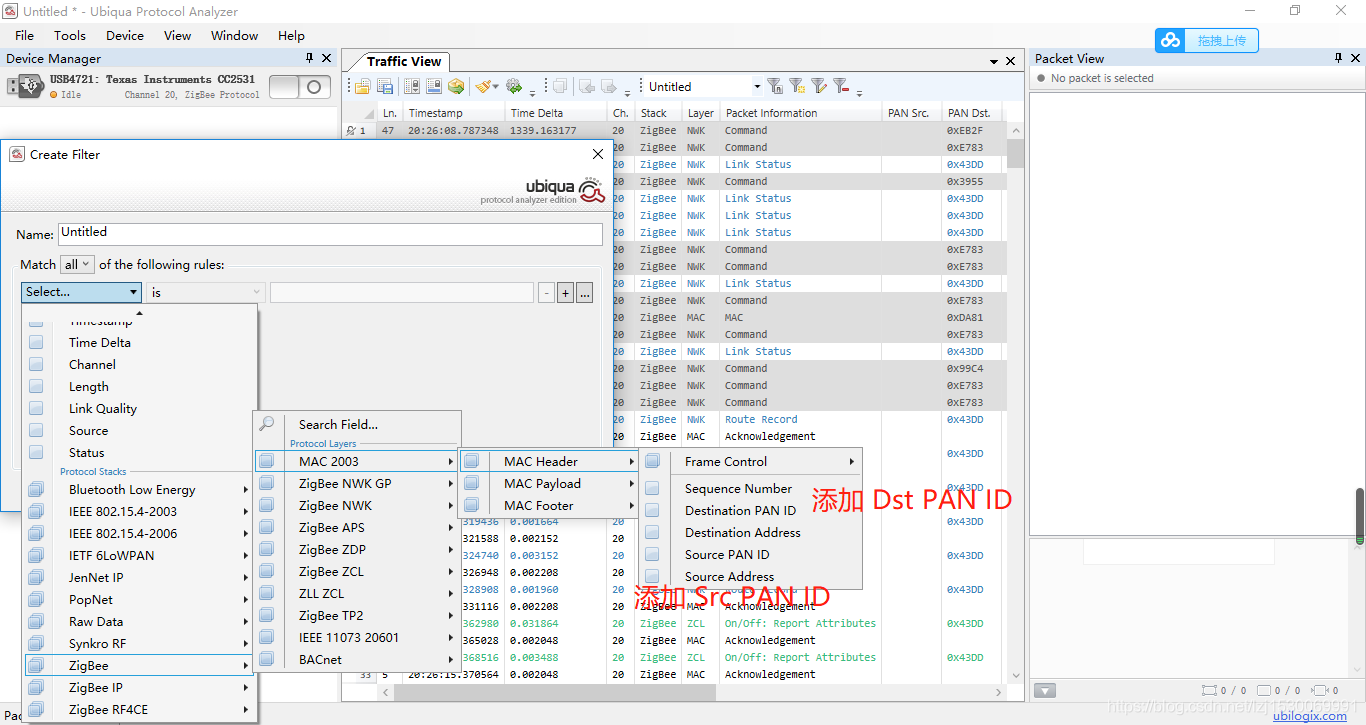

添加PAN ID过滤

添加mac的短地址

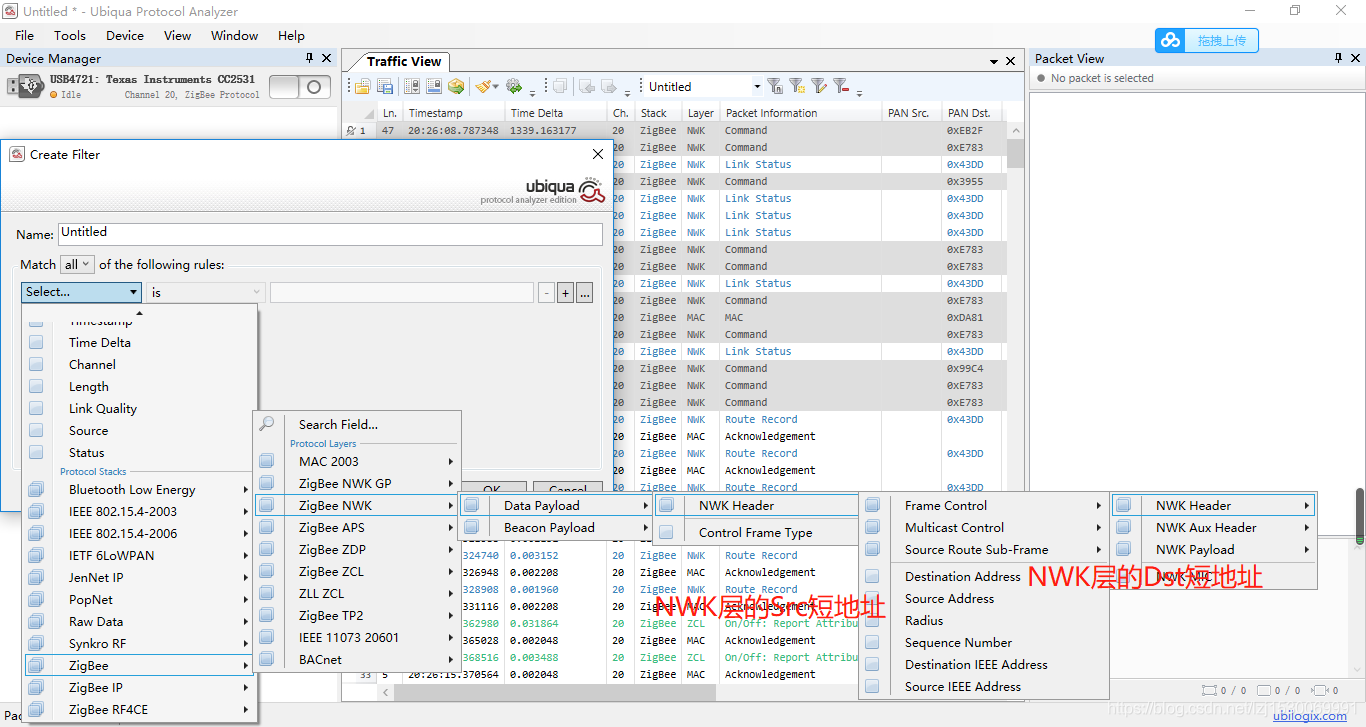

添加NWK层的短地址

添加路径为ZigBee->ZigBee NWK->Data Payload->NWK Header->Normal NWK Header->NWK Header->

5238

5238

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?