漏洞描述

Web 服务器可以配置为自动列出没有索引页的目录的内容。这可以帮助攻击者快速识别给定路径上的资源,并直接分析和攻击这些资源。它特别增加了目录中用户无法访问的敏感文件的暴露,例如临时文件和崩溃转储。

目录列表本身并不一定构成安全漏洞。在任何情况下,Web 根目录中的任何敏感资源都应该受到适当的访问控制,并且不应该被碰巧知道或猜测URL 的未经授权的一方访问。即使禁用了目录列表,攻击者也可以使用自动化工具猜测敏感文件的位置。

漏洞场景

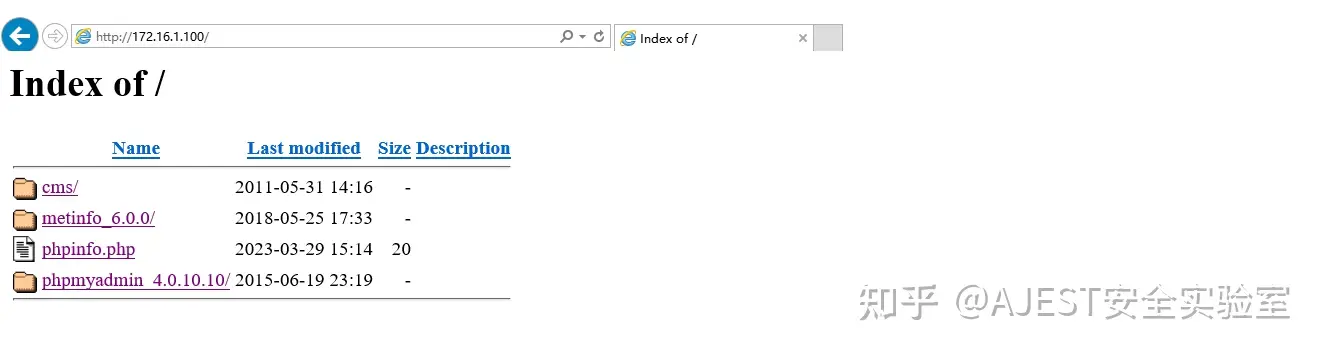

目录浏览是一个Web 服务的配置。当Web 服务某一个目录下没有主页的时候,会将目录下所有的内容列出来,类似于ls 命令。

漏洞原理

不安全的配置。

风险等级

低危。

漏洞危害

Web 服务器配置不当,便有可能发送对含有目录名的请求来获得目录列表。攻击者读取上述内容,以便进一步攻击目标站点。

漏洞验证

直接访问目录即可。

利用方法

略。

防御方式

通常没有任何充分的理由提供目录列表,禁用它们可能会给攻击者的路径设置额外的障碍。这通常可以通过两种方式实现:

- 配置您的Web 服务器以阻止Web 根目录下所有路径的目录列表;

- 将Web 服务器将显示的默认文件(如index.htm)放入每个目录中,而不是返回目录列表

文章讨论了Web服务器的配置问题,当无主页目录存在时,可能暴露敏感文件。这种低危漏洞可通过禁用目录列表或配置Web服务器来防止。防御措施包括阻止根目录列表和设置默认文件代替目录列表。

文章讨论了Web服务器的配置问题,当无主页目录存在时,可能暴露敏感文件。这种低危漏洞可通过禁用目录列表或配置Web服务器来防止。防御措施包括阻止根目录列表和设置默认文件代替目录列表。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?