计算机网络置危机四伏

本讲主题

网络安全现状

我国互联网基本状况

-引自《2014年中国互联网网络安全报告》

截至2014年12月底

网站总量为364.7万

独立域名为481.2万

ISP为1068家

网民规模为6.49亿

手机网民规模达5.57亿

互联网普及率为47.9%

我国互联网网络安全状况

1、总体平稳,形式严峻

2、基础网络仍存在较多漏洞风险

2014年,CNCERT/CC协调处理涉及电信企业漏洞事件1578起

CNVD(国家信息安全漏洞共享平台)收录与基础电信企业软硬件资产相关漏洞825个,66.2%与路由器、交换机等网络设备相关

3、云服务日益称为网络攻击重点目标

4、域名系统面临严峻的拒绝服务攻击

2014年,针对我国域名系统,流量规模达到1Gbps以上的拒绝服务攻击事件,日均约187起

5、针对重要网站的域名解析篡改攻击频发

6、网络攻击威胁逐渐向工业互联网渗透

2014年9月,出现一种远程木马“Havex”,利用OPC(开放通用通信协议)工业通信技术,扫描发现工业系统联网设备,收集工控设备详细信息并回传

可以接收、执行恶意代码

7、分布式反射型攻击逐渐成为拒绝服务攻击的重要形式

8、涉及重要行业和政府部门的高危漏洞事件增多

9、基础应用或通用软硬件漏洞风险凸显

“心脏出血”(Heartbleed)

“破壳”(Bash Shell Shock)

10、漏洞风险向传统领域、智能终端领域泛化演进

11、网络数据和个人信息泄露仍呈现高发态势

12、移动应用程序陈各位数据泄露的新主体

13、移动恶意程序逐渐从主流应用商店向小型网站蔓延

14、具有短信拦截功能的移动恶意程序大爆发

15、针对金融、电信行业的网页仿冒事件大幅增加

16、钓鱼站点逐渐向云平台迁移

17、针对政府部门和重要行业单位网站的网络攻击频度、烈度和复杂度加剧

互联网网络安全一组数据(2014年)

木马和僵尸程序检测:

木马或僵尸程序控制服务器IP地址总数104230(下降45.0%)

木马或僵尸程序受控主机IP地址总数为13991480(下降25.2%)

“飞客”蠕虫监测:

全球互联网月均近943万台主机IP地址感染“飞客”蠕虫

移动互联网安全监测:

CNCERT/CC捕获或通过厂商交换获得的移动互联网恶意程序样本数为951059(上升35.3%)

恶意扣费类居首,为522889(55.0%),资费消耗类(15.3%)、隐私窃取类(12.9%)分列二、三位

针对Android平台的占99.9%,其次是Symbian,占0.1%

网络安全监测:

我国境内被篡改网站数量为36969个(上升45.0%)

政府网站1763个(下降27.4%)

监测到仿冒、钓鱼页面99409个

监测到40186个境内网站被植入后门

安全漏洞:

CNVD收集新增漏洞9163个

前三甲漏洞:应用程序漏洞(68.5%)、Web应用漏洞(16.1%)、网络设备漏洞(6.0%)

网络,安全?

网络安全吗?

不!

不十分安全!

目标:网路,安全!

本讲主题

网络安全基本概念

什么是网络安全?

网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

网络安全基本属性

1、机密性(confidentialy):只有发送方与预定接收方能够理解报文内容

发送方加密报文

接收方解密报文

2、身份认证(authentication):发送方与接收方希望确认彼此的真是身份

3、信息完整性(message integrity):发送方与接收方希望确保信息未被篡改(传输途中或者后期),发生篡改一定会被检测到

4、可访问与可用性(access and availability):网络服务必须对被授权用户可访问与可用

网络安全的基本特征

1、相对性

只有相对的安全,没有绝对的安全

2、时效性

新的漏洞与攻击方法不断发现

3、相关性

新配置、新系统组件可能会引入新的安全问题

4、不确定性

攻击事件、攻击者、攻击目标和攻击发起的地点都具有不确定性

5、复杂性

网络安全是一项系统工程,需要技术的和非技术的手段

6、重要性

网络安全关乎国家、政府、企业、个人的安全

网络安全

1、网络安全研究领域:

入侵者(bad guys)如何攻击计算机网络

如何防护网络对抗攻击

如何设计网路体系结构免疫(immune)攻击

2、Internet最初设计几乎没考虑安全性

最初远景:“一组彼此信任的互助用户连接到一个透明网络”进行信息共享^_^

Internet协议设计者扮演了“追赶者”(catch-up)角色

网络安全需要在网络各个层次考虑!

本讲主题

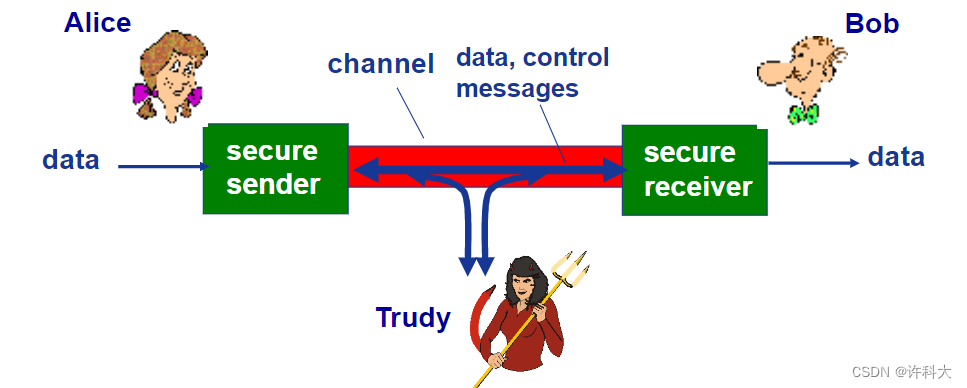

网络安全拟人模型

拟人场景:Alice、Bob、Trudy

网络安全领域的著名拟人模型

Bob与Alice是期望进行安全通信的情侣

Trudy是企图破坏Bob和Alice通信的入侵者(intruder),试图拦截、删除或添加信息

网络中的Bob、Alice?

Bob、Alice:

电子交易过程的Web浏览器/服务器(e.g.,网购)

网络银行的客户/服务器

DNS服务器

路由器之间交换路由表更新

网络中的Trudy?

Trudy:Bad Guys

1、通过Internet向主机植入恶意软件(malware)

病毒(virus)

蠕虫(worm)

间谍软件(spyware):记录键盘输入、web站点访问、向收集站点上传信息等

2、被感染主机可能加入僵尸网络(botnet),用于发送垃圾邮件、DDoS攻击等

————————————

仅用于本人学习

来源:中国大学慕课-计算机网络-哈尔滨工业大学-李全龙、聂兰顺

该篇文章概述了2014年中国互联网网络安全的严峻形势,包括基础网络漏洞、云服务安全威胁、域名系统攻击、工业互联网渗透以及移动互联网安全问题。文章强调了网络安全的基本概念、相对性和重要性,还介绍了网络安全研究领域和著名的拟人模型,如Bob、Alice和Trudy在保护和攻击中的角色。

该篇文章概述了2014年中国互联网网络安全的严峻形势,包括基础网络漏洞、云服务安全威胁、域名系统攻击、工业互联网渗透以及移动互联网安全问题。文章强调了网络安全的基本概念、相对性和重要性,还介绍了网络安全研究领域和著名的拟人模型,如Bob、Alice和Trudy在保护和攻击中的角色。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?