BugkuCTF_WEB习题(持续更新)

1.web2

这题查看源代码即可,在url前加上 view-source: 。或者按F12也行

2.计算器

按F12, 用选区器选取文本框,在maxlength那个把1改大就可以正常输入了

3.web基础$_GET

3.web基础$_GET

在get请求时,传入参数形式是在url后面加?参数=值。多个参数用&

http://123.206.87.240:8002/get/?what=flag

4.web基础$_POST

POST请求没办法写在url里,这里用到hackbar插件

5.矛盾

5.矛盾

弱类型比较,当一个字符串与数字比较时,会把字符串转换成数字,具体是保留字母前的数字。字母前没数字就是0

http://123.206.87.240:8002/get/index1.php?num=1a

6.web3

查看源码拉到最下后发现一串编码

观察发现是unicode编码,用在线转换器转ASCII码后出现KEY

7.域名解析

7.域名解析

在本机host文件里添加解析规则

Windows是改C:\Windows\System32\drivers\etc里的host,在最后一行加入

123.206.87.240 flag.baidu.com

即可

8.速度要快

抓包发现有段注释

OK ,now you have to post the margin what you find

问题是找到margin 继续分析发现

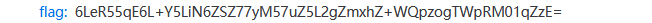

进行base64解密获得一串数字

进行base64解密获得一串数字

写py脚本即可得到KEY{111dd62fcd377076be18a}

9.字符?正则?

用到正则表达式,一步一步匹配即可

9.cookies欺骗

9.cookies欺骗

点开后发现url为http://123.206.87.240:8002/web11/index.php?line=&filename=a2V5cy50eHQ=

base64解码为keys.txt换成base64后的index.php,line为行数,遍历得到源代码。观察源代码构造cookie margin=margin 读keys.php即可

4154

4154

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?