我们现在要对以下两个程序进行分析:

附件

(1)CM-1

https://wwr.lanzous.com/ixWUHo1bf1c

密码:42g6

(2)CM-2

https://wwr.lanzous.com/iRGs3o1bf0b

密码:esqv

一、CM-1

CM-1在ollydbg中打开,打算先从字符串入手,查找看有无提示输入正确的字符串,发现不能精准定位。

显然这个GetWindowTextA引人注目,附msdn文档

双击进入可以定位调用该函数的位置,如下:

可以得到的有用信息首先是文本框内最大可输入40个字符串,字符串存入偏移地址为4033C4的内存单元中,同时我们可以意外发现找到了关于输入正确的提示,它通过调用MessageBoxA函数(弹出对话框)显示给用户。

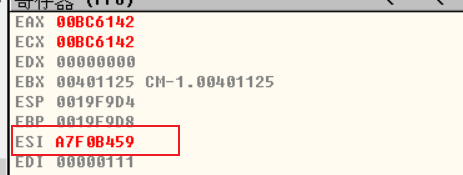

我们不难看出此函数的执行与否取决于“cmp eax,esi”指令,通过它改变标志寄存器的值,进而决定是否触发下面的jnz跳转,所以eax和esi寄存器里面的值是我们下一步知道的,其中之一必然是一个待比较的固定值。可能该固定值就是正确序列号,也可能是对输入进行加密之后与该固定值的比较。

我们Enter跟随上面调用的子函数,它决定了寄存器里的值。

接下来看汇编指令,发现有一步是把al寄存器里的值自减48,说明是把数字字符转化成对应的数,所以eax是从我们输入的字符串中的取值,那么esi寄存器里面必然是正确的序列号了,在子函数结尾处下个断点,F9跑到断点处,寄存器窗口查看esi寄存器的值。

最终结果为16进制下的A7F0B459,转化成10进制为2817569881就是正确的序列号。

成功。

二、CM-2

这个程序我选择了动静结合,分别od和ida32导入,ida静态分析内部流程,od动态分析获取必要数据。

先在ida32里面F5查看DialogFunc函数伪代码如下:

它对对话框的消息进行的相关处理一目了然,从中找到我们需要的函数GetDlgItemTextA(它获取用户输入),可见输入的用户名存入了String1中,序列号存入了byte_409CF8中,最后是对byte_409CF8和byte_4079D0进行比较,接下来找他们跟用户名密码之间的关系。

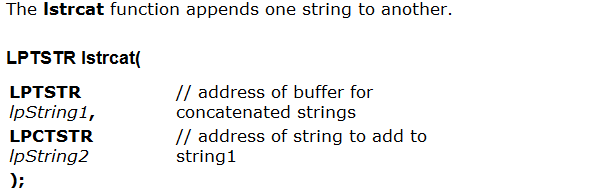

首先看上面的那个lstrcat函数,附msdn档案:

此处的String1成为了Sting1+String2

然后查看sub_401000函数,四个常量,明显是md5算法

可见主要是把对String1运算后的值存入了dword_4056A8中,接下来看sub_401B79函数

附wsprintf的msdn档案:

这个函数无非是把dword_4056A8中的值进一步运算放入了byte_4079D0中,

接下来我们梳理一下:

用户名首先被程序获取,又额外附加了一个字符串得到一个新的字符串,该字符串md5加密形成该字符串对应的序列号,再与用户输入的字符串进行比较。

破解

我们可以直接进入od获取序列号:

右键查看所有模块间的调用,找到lstrcmp函数enter,F2在传参处设置断点,F9运行,设置用户名为 “999”,我们便得到用户名“999”对应的序列号:

509CA813E8272BD76877448F2AF3676A

接下来我们开始验证:

451

451

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?