记录一次漏洞安全检查的过程

起初有这个对这个需求是没有概念的,于是去网上看了挺多的帖子,也对比了几种软件,最后选择了nessus。部署简单,方便,对于报告的导出,这几都很符合我的需求。在我理解,nessus很适合对于这方面不熟悉的人从这个进行入门吧。

下面是过程

去官网去下载rpm,直接使用rpm(不得不说简单快捷,手动狗头)。

官网:https://www.tenable.com/

懒得去官网下载的这里也准备了Nessus-8.13.1的包

链接:https://pan.baidu.com/s/11zGwvnWxJK3rJ0FoMeAHWA

提取码:97s7

这里有一点需要注意,在使用nessus的时候需要一个注册码,我这里是申请的个人的,去官网填写一下姓名、邮箱就能申请到一个注册码。当然这个注册码也可以在你部署好了的nessus的web端去获取。

使用工具把rpm包上传到你的服务器上

[root@localhost ~]# rpm -ivh Nessus-8.13.1-es7.x86_64.rpm

warning: Nessus-8.13.1-es7.x86_64.rpm: Header V4 RSA/SHA1 Signature, key ID 1c0c4a5d: NOKEY

Preparing... ################################# [100%]

Updating / installing...

1:Nessus-8.13.1-es7 ################################# [100%]

Unpacking Nessus Core Components...

[Wed Mar 31 16:29:48 2021][23532.1] Warning: Long rDNS lookup. Took 10009ms for 192.168.159.129 to es02

- You can start Nessus by typing /bin/systemctl start nessusd.service

- Then go to https://localhost:8834/ to configure your scanner

按照上面的提示把服务启动起来然后去web端进行配置

[root@localhost ~]# systemctl start nessusd

[root@localhost ~]# netstat -tnlp

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 9700/sshd

tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 9840/master

tcp 0 0 0.0.0.0:8834 0.0.0.0:* LISTEN 24383/nessusd

tcp6 0 0 :::22 :::* LISTEN 9700/sshd

tcp6 0 0 ::1:25 :::* LISTEN 9840/master

tcp6 0 0 :::8834 :::* LISTEN 24383/nessusd

看到服务起来之后没问题就去访问web端,访问https://ip:8834

选择Nessus Essents,然后Continue

如果是通过百度云盘下载的这一步可以申请注册码,如果已经申请过的skip就可以了

填写完信息后,点击Email如果页面跳转后去邮箱收邮件,如果没有跳转设置下改下姓名试试,跳转后就填写你刚得到的注册码

进入下一步后设置登陆用户

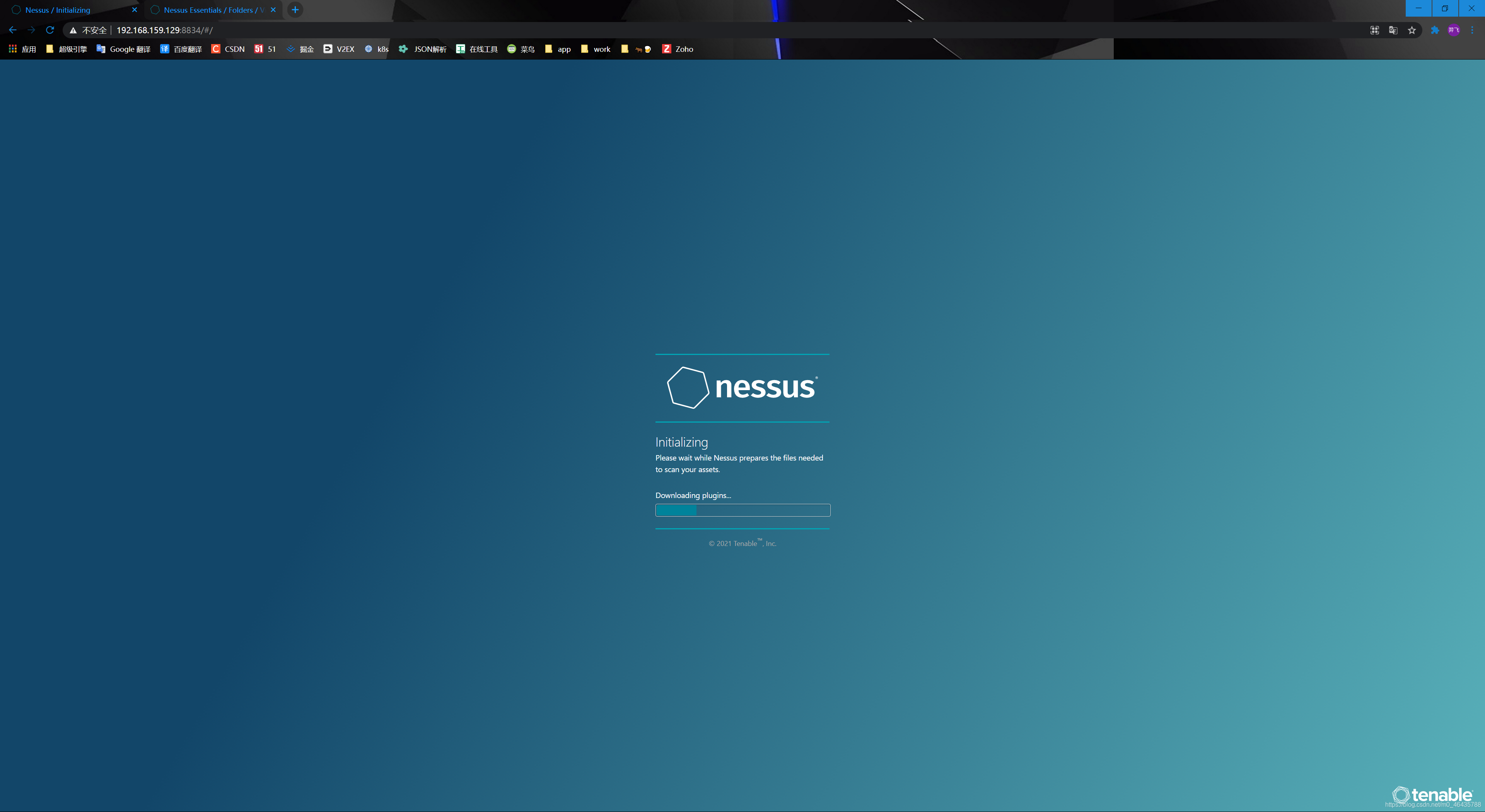

submit后nessus回去下载插件,等待下就好,如果出现网络延迟,可以去/opt/nessus/sbin/目录下去执行./nessuscli update。不过还是建议大家在网络比较好的地方进行下载,不然下载的过程比较容易让人崩溃。

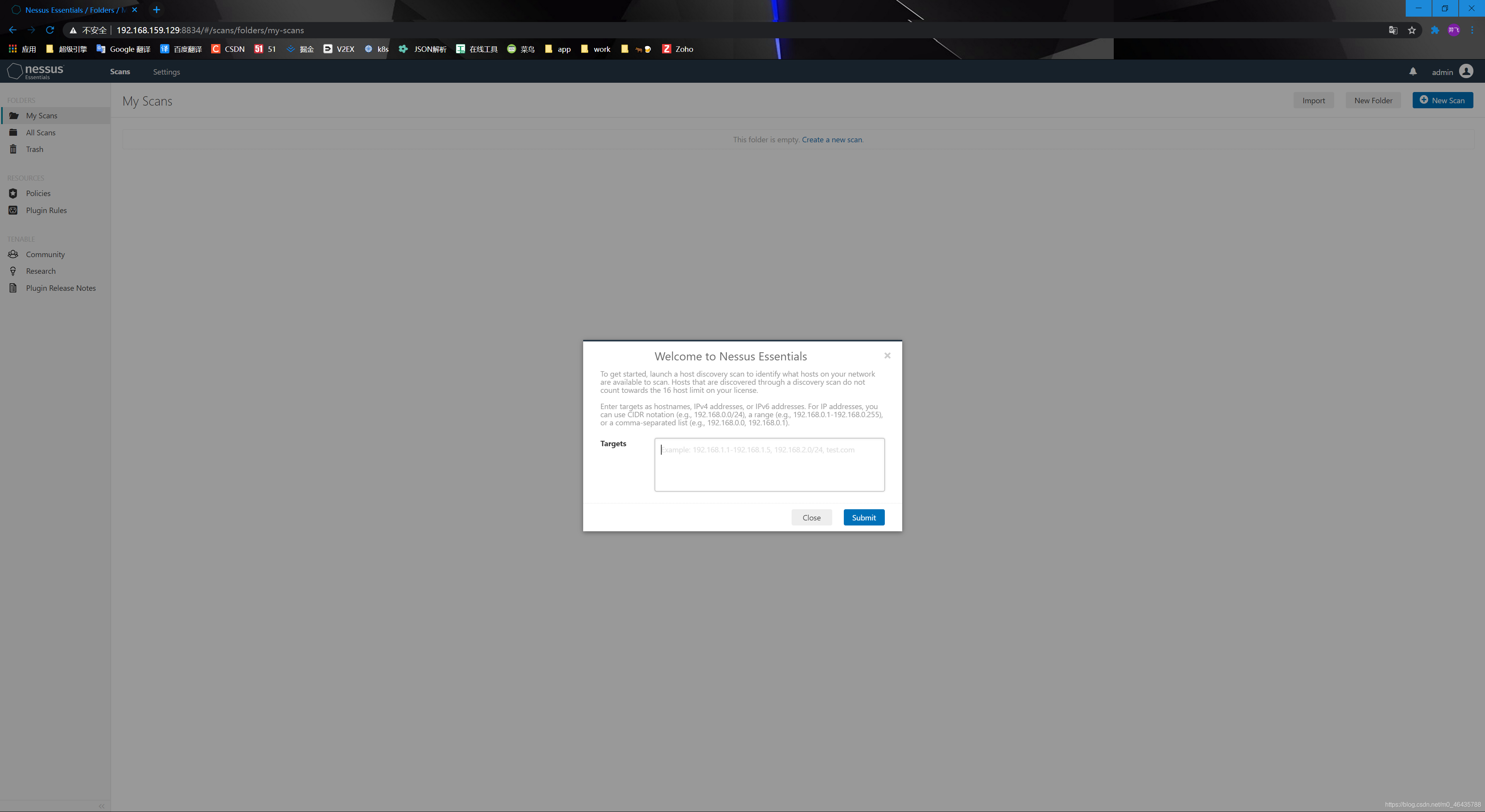

这里填写你想扫描的网段或者主机地址

填写好你的主机地址后选择你想要检测的主机,就可以进行测试啦

1264

1264

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?