UNCTF 2021 部分WP

1.WEB

(1)fuzz_md5

Get、post传参,preg_replace 的绕过再搞一个md5强碰撞得到开头66666开头的,0e347857

Pyload:

得到flag

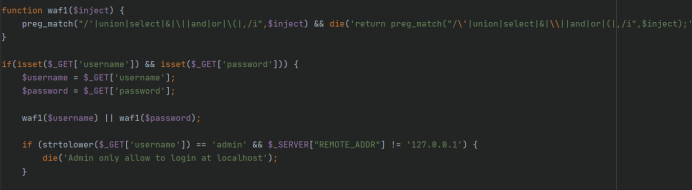

(2)Can_you_hacked_me

查看源代码 www.zip,数据库 和index.php

这waf绕不过,remote_addr也伪造不了,老实传参了admin 加个空格(约束),密码admin secret

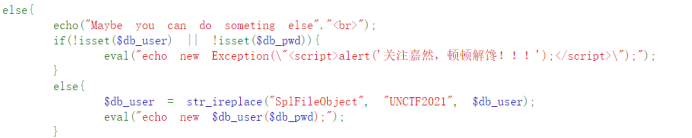

(3)Phpmysql

审计后这段考的php原生类,百度了一波可以命令执行的Exception

Payload:

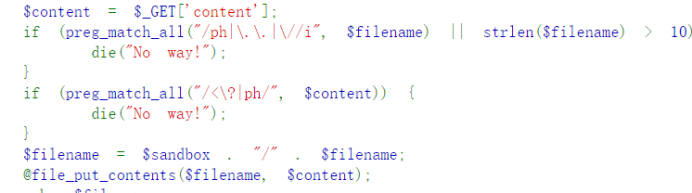

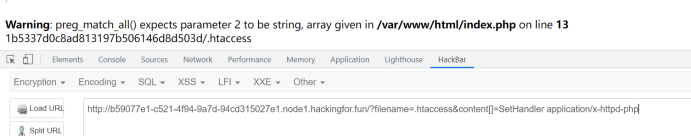

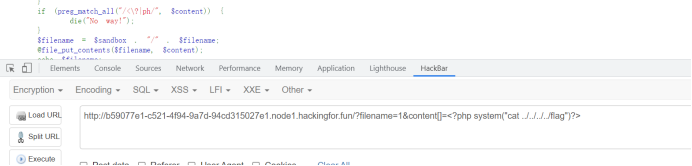

(4)Babywrite

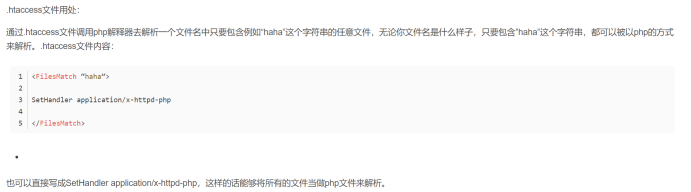

正则匹配是绕不过了。。传下.htaccess文件

本来想传个带文件名1的文件,以php方式执行,咋都不行。。

只能 SetHandler application/x-httpd-php暴力点

Content[]绕过

(5)Easy_serialize

index.php: 反序列化、 filter 对flag,php,fl1g的处理str_replace(可利用)、MD5弱类型,比较0e开头就行…

function.php:me7eorite类,存在safe、class属性

读flag想办法执行getshell(),触发__destruct借助to_string构造

UNCTF的对象 n a

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

573

573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?