实验目的及要求

1 、Nmap安装和扫描

2 、选择和排除扫描目标

3、扫描发现存活的目标主机

4 、识别目标的操作系统

5、识别目标主机的服务及版本

6、绕过防火墙扫描端口

实验环境

(1)测试真实的互联网环境

①正常的互联网连接及访问公开请允许使用的测试站点。

②正常允许的Windows 或 Kali Linux下的Nmap及真实的局域网环境。

(2)在虚拟机VMware中Windows或Kali Linux中使用Nmap进行局域网内的扫描测试。

在VMware中通过自定义桥接模式,2台或以上按有Windows(2008,xp),Linux,Kali Linux 的虚拟机构成测试用网络环境。

实验内容

Nmap安装和扫描

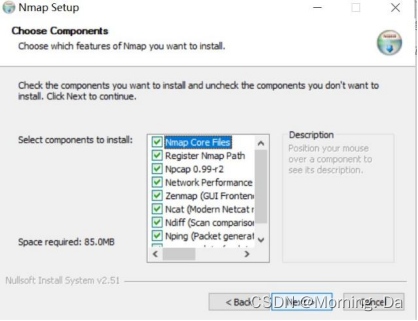

1、在Windows环境安装Nmap扫描器

2、在WMware中创建Windows(2008)虚拟机

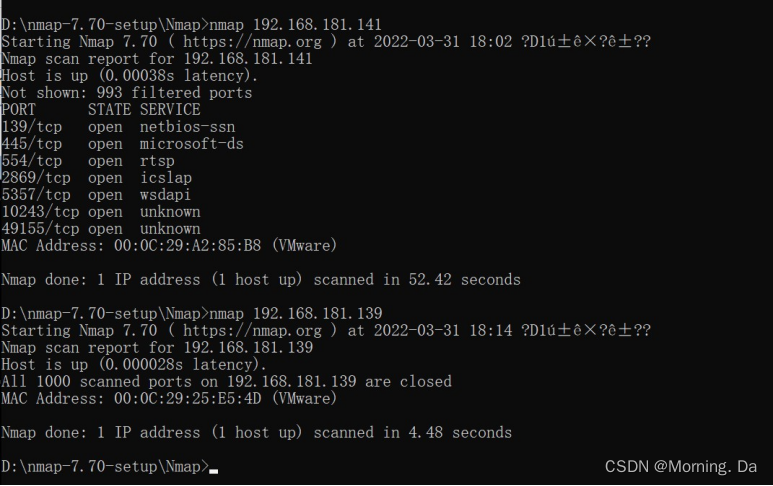

3、使用IP地址扫描主机,本机,Kali Linux,以及Windows(2008)

在Kali_Linux中扫描

在Windows(2008)中扫描

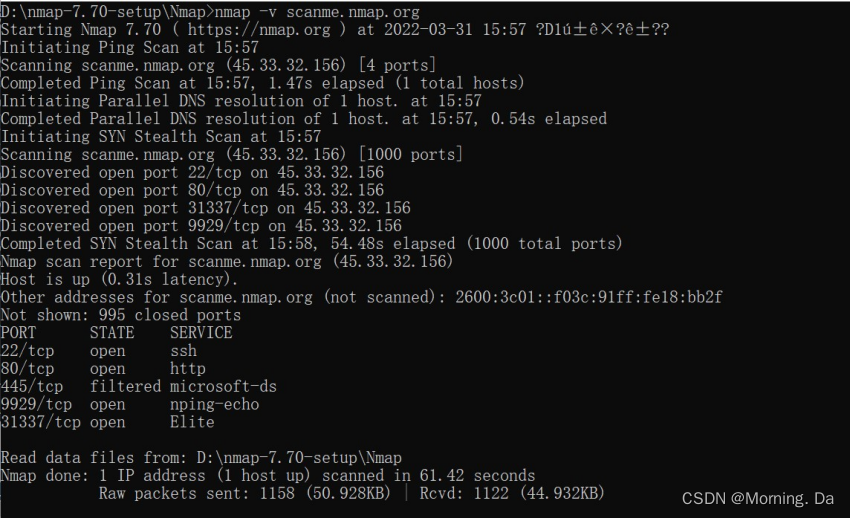

4、使用’-v’参数显示远程主机更详细的信息

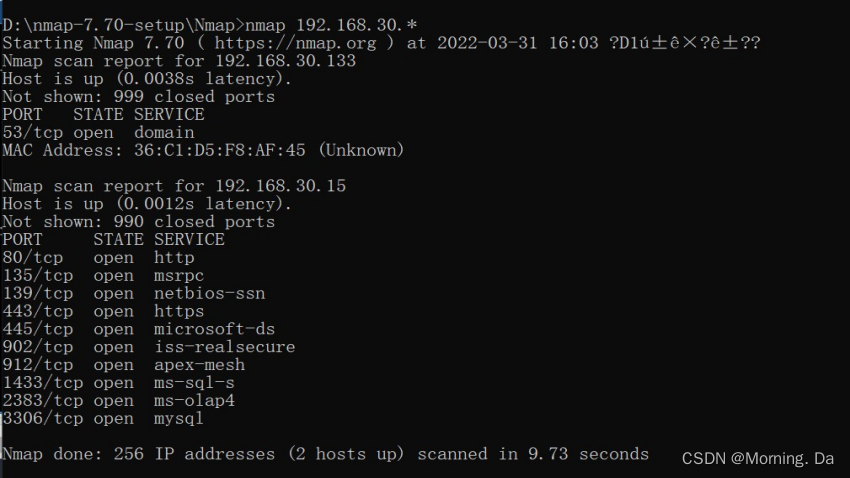

5、扫描192.168.30.0/24网段上的主机

5、扫描192.168.30.0/24网段上的主机

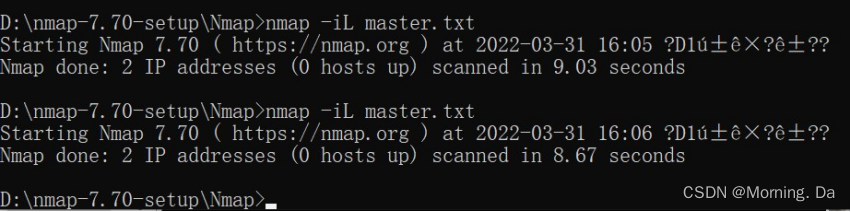

6、用-iL参数扫描指定文件中的主机

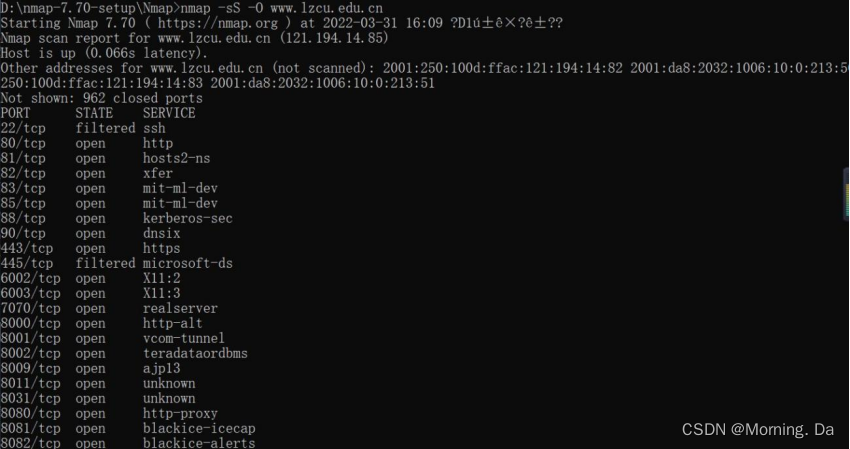

7、扫描所有主机,确定系统类型

7、扫描所有主机,确定系统类型

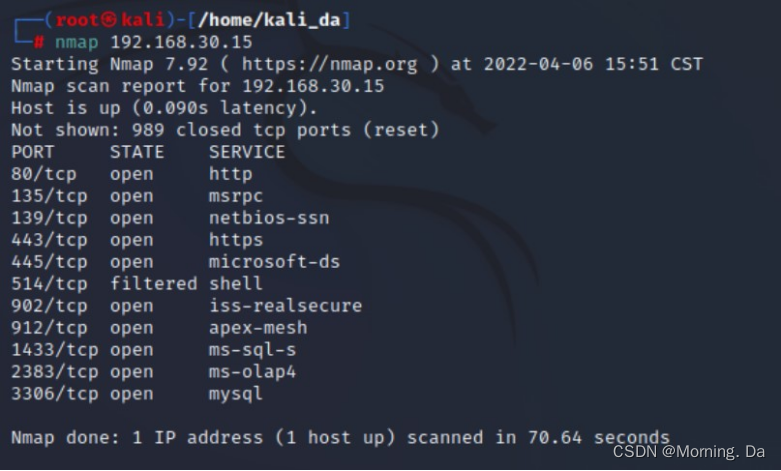

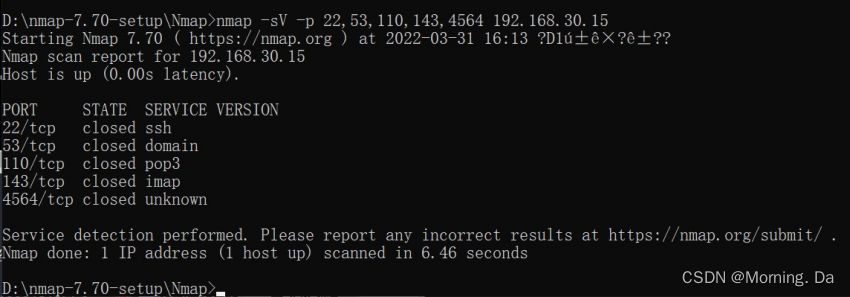

8、扫描主机192.168.30.15的服务及端口

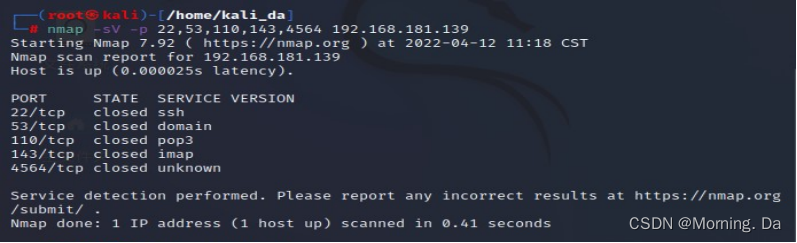

扫描虚拟机上的主机的服务及端口

扫描虚拟机上的主机的服务及端口

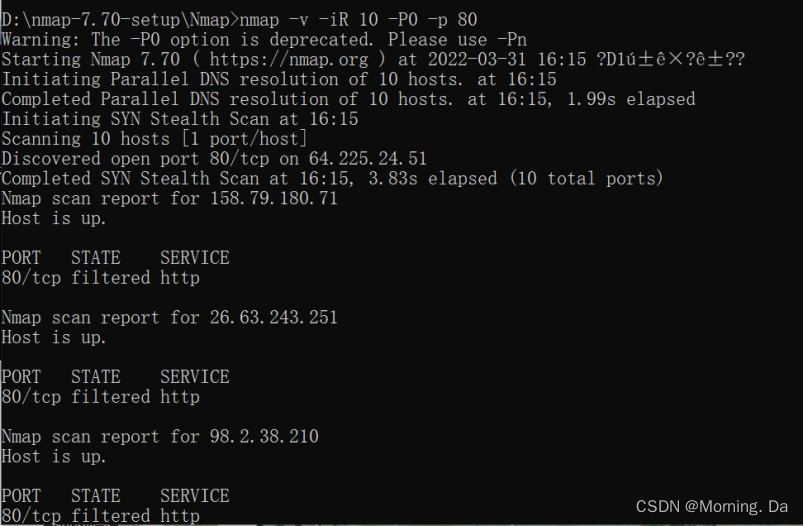

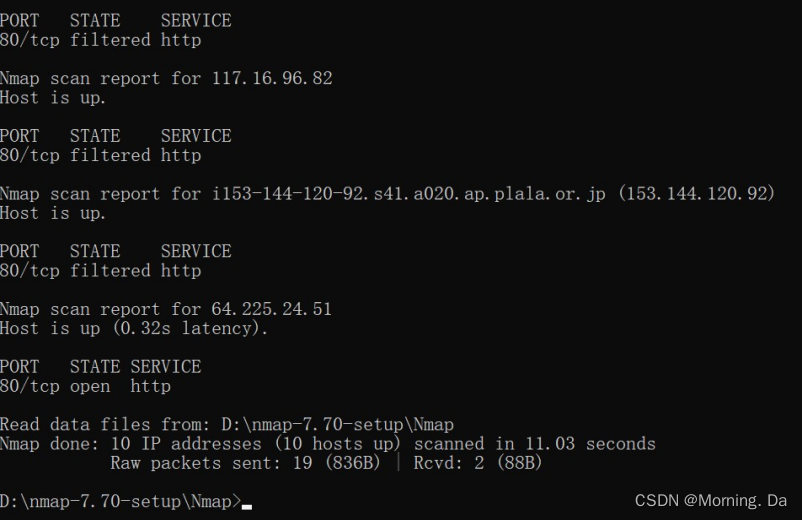

9、随机扫描十台主机的80端口的检测结果

9、随机扫描十台主机的80端口的检测结果

选择和排除扫描目标

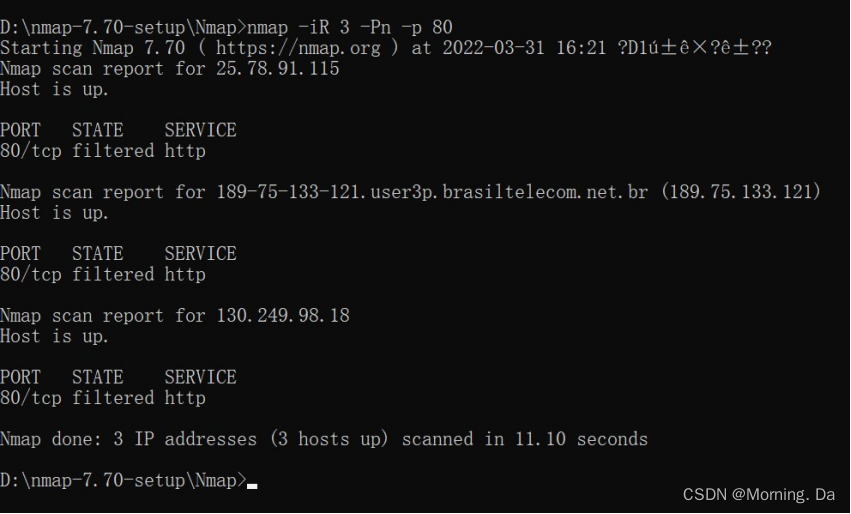

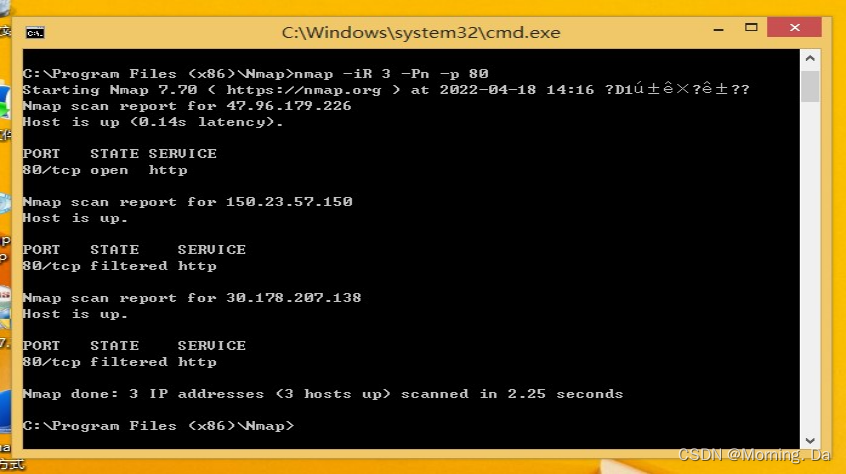

1、用-iR随机扫描3台主机

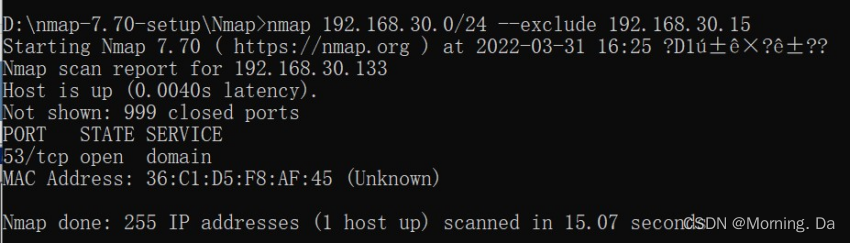

2、用-exclude排除192.168.30.15主机

用-exclude排除Kali_Linux (192.168.181.139)主机

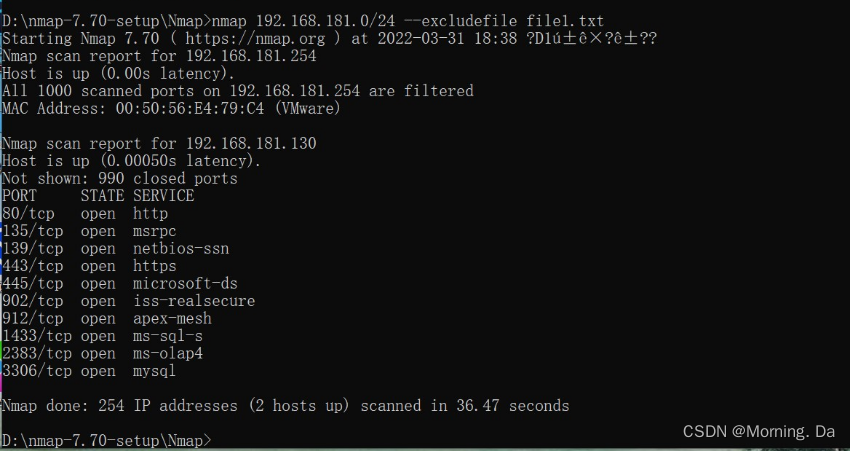

3、用–excludefile排除列表文件中192.168.181.141和192.168.181.139

扫描发现存活的目标主机

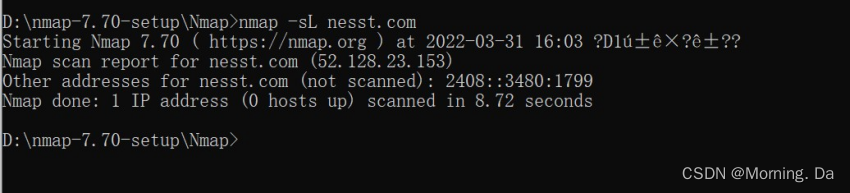

1、用-sL参数仅列出域中主机IP

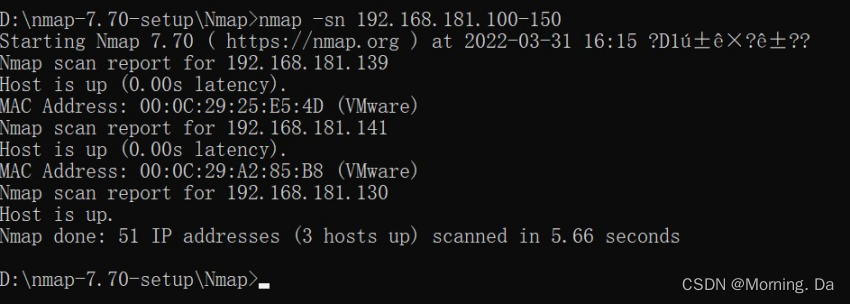

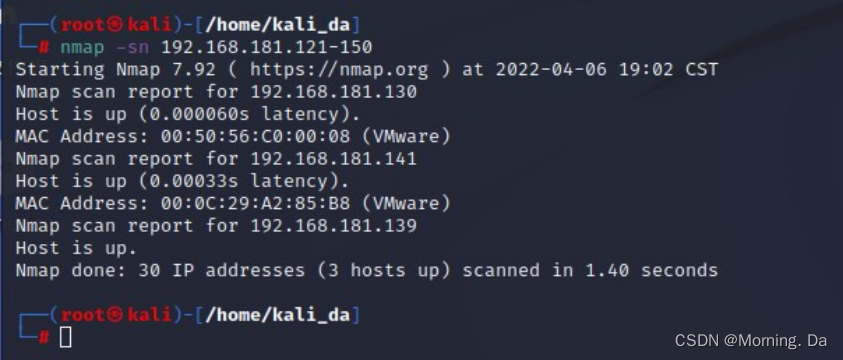

2、用-sn参数能列出地址范围内的存活主机IP

2、用-sn参数能列出地址范围内的存活主机IP

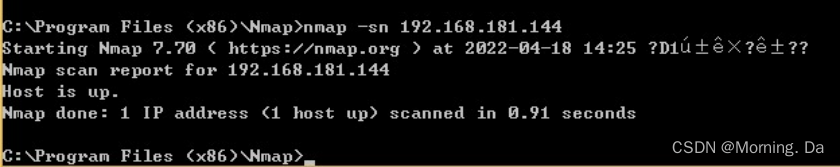

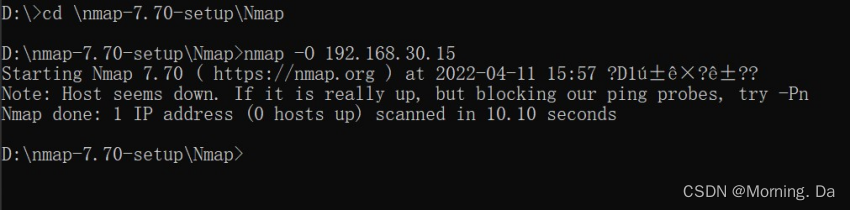

3、用-Pn参数报告主机端口开放情况

4、用组合参数探测域中主机信息

识别目标操作系统

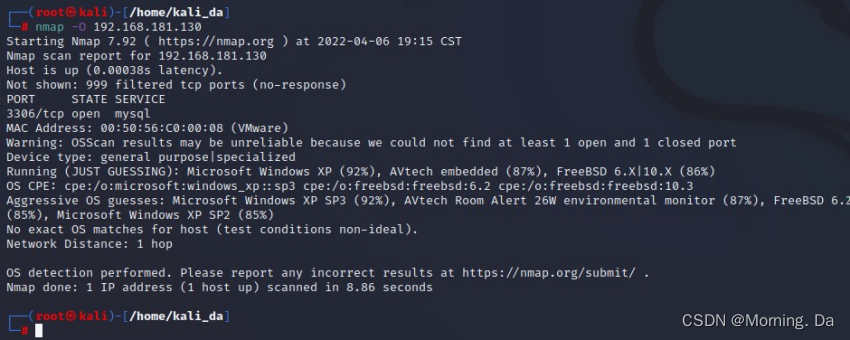

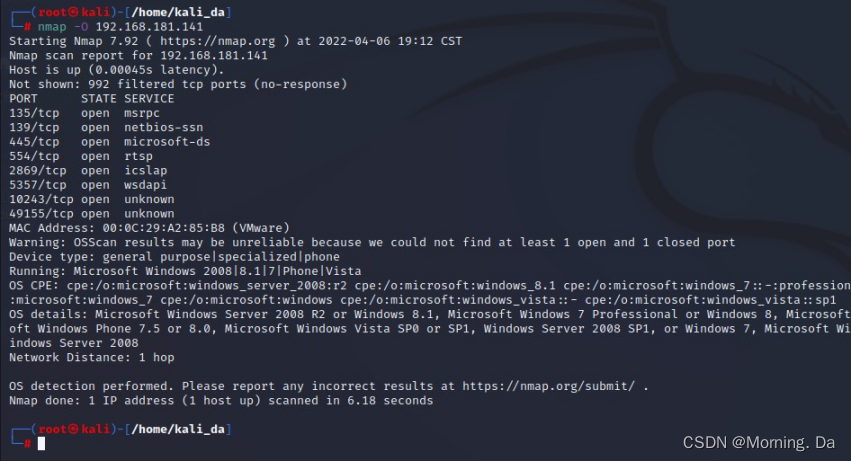

1、列出范围内的存活主机的操作系统类型

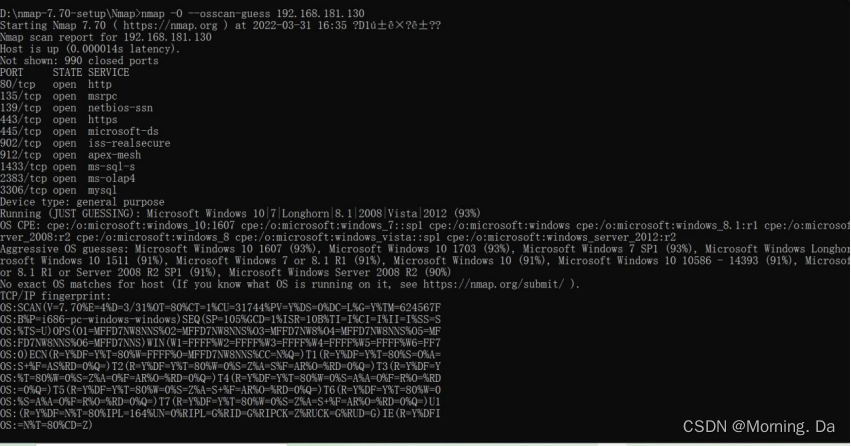

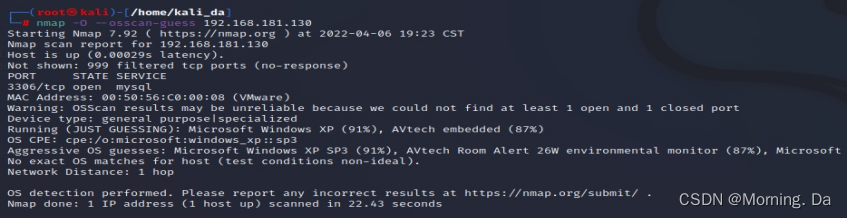

2、使用nmap -O -osscan-guess目标主机地址来猜测操作系统类型

识别目标主机的服务及版本

1、用-sV进行基本的版本扫描

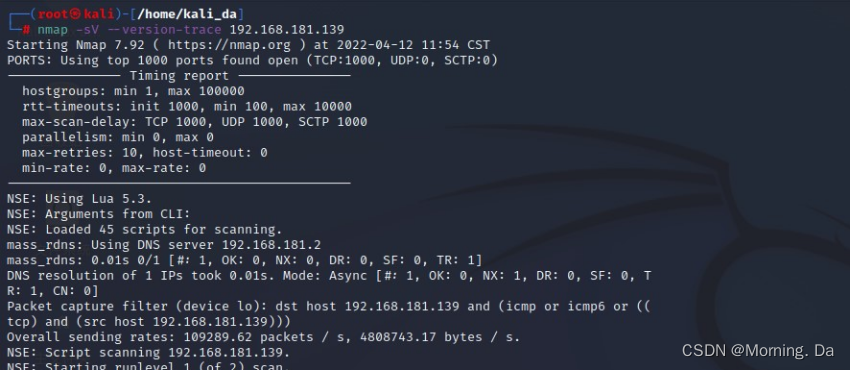

2、用-sV --version-trace列出探测过程

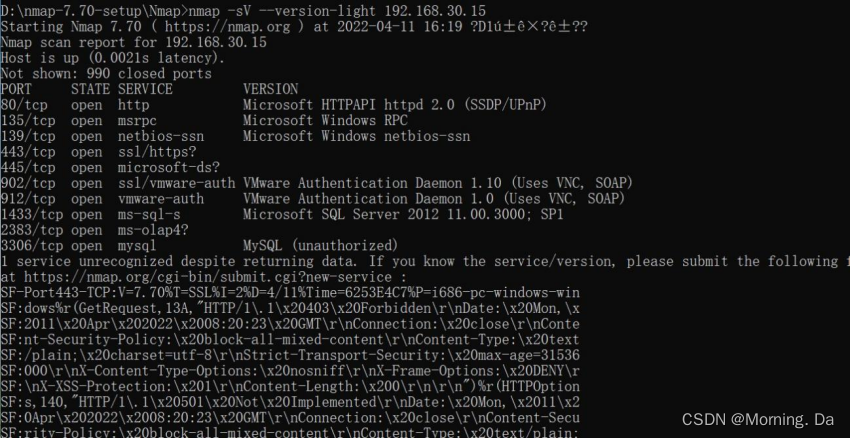

3、用-sV --version-light轻量级探测

3、用-sV --version-light轻量级探测

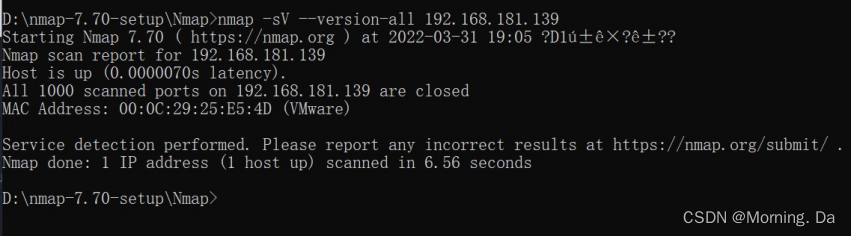

4、用-sV --version-all列出探测过程

绕过防火墙扫描端口

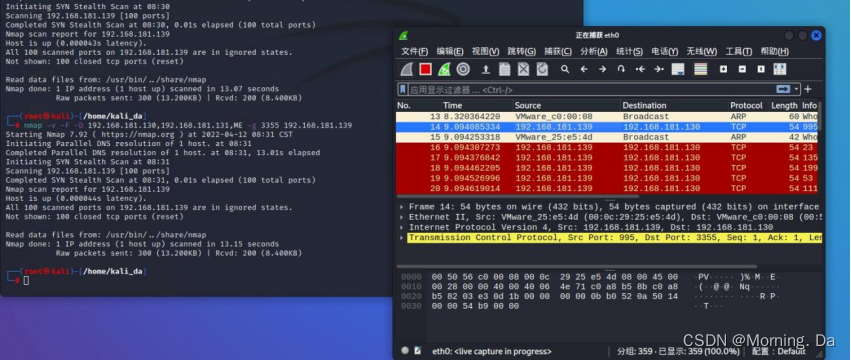

1、-v -F -D 使用诱饵隐蔽扫描

2、抓包显示诱骗探测的回复地址

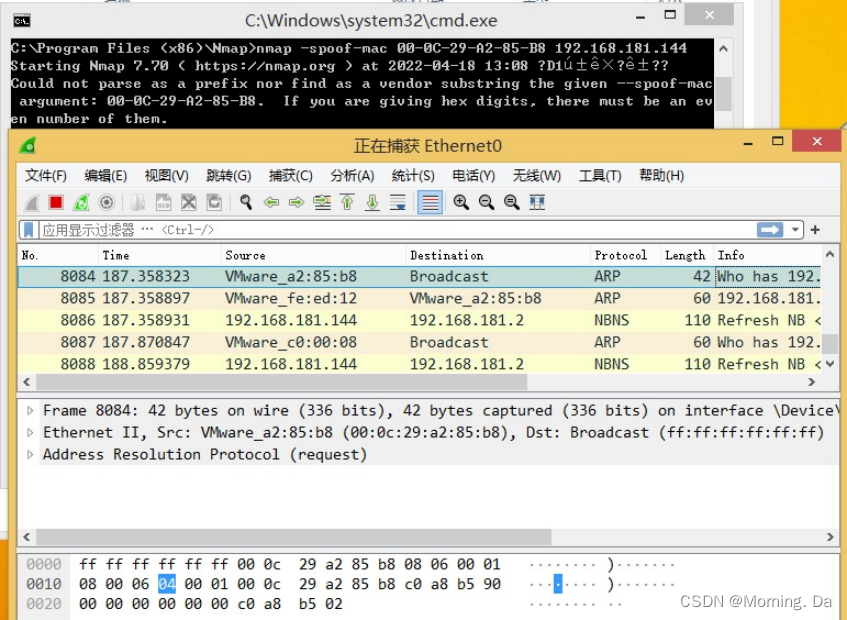

3、显示硬件地址被Nmap自动补齐的地址代替

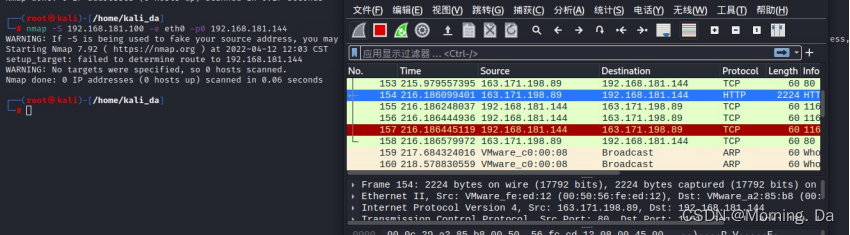

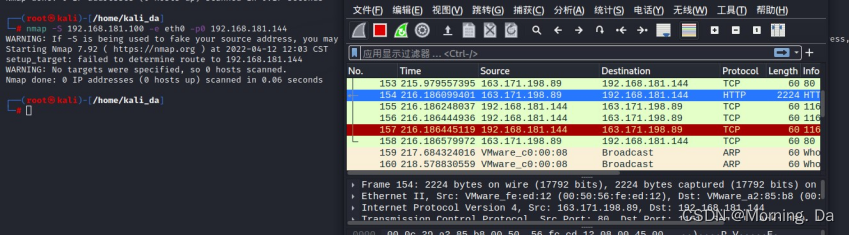

未解决的问题

在使用-S及-e进行源地址欺骗扫描未成功,没有找到进行诱骗的IP地址:192.168.181.100

789

789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?