找方向

- 根据题目,判断考察方向

针对sqlite的sql注入 - 攻击点

$id

$id被进行了很多过滤

- flag的位置

在flag表中

小细节

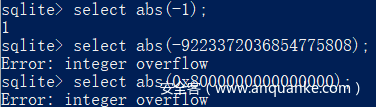

- sqlite abs()整数溢出

abs(x)

返回数值参数 x 的绝对值,如果 x 为 NULL,则 abs(x) 返回 NULL。如果 x 是不能转换为数值的字符串或 blob,则

Abs (x) 返回0.0 。如果 x 是整数 922337203685475808,那么 abs (x) 抛出一个整数溢出错误。0x8000000000000000 为 922337203685475808 的十六进制形式。

abs(0x8000000000000000)会爆出数值溢出漏洞, 拿来作为盲注使用

abs(0x8000000000000000)会爆出数值溢出漏洞, 拿来作为盲注使用

- playload

不能用=的情况下,用&代替

余下姿势见大佬Blog

- 姿势1(bool盲注)

https://ch4ser-go.github.io/2020/01/21/sql-injection-sqlite3/http://t.zoukankan.com/20175211lyz-p-12264779.html

- 姿势2(让sqlite尝试将标志解释为json 看懵了…)

http://blog.redrocket.club/2019/05/19/harekaze-ctf-sqlite-voting/

2070

2070

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?