1.介绍

一部分流量分析的题目偏离实际情况,而较为贴合情况的流量分析又颇为少见,

所以在这里后面的类型尽量转为自制流量包进行流量分析,从而从攻击和防御

双角度来学习流量分析

2.测试环境介绍

流量包的制作分为几个方面

1.具有漏洞的环境

2.抓取流量的工具

3.模拟攻击的手段

这里模拟攻击的手段后面会采用常见的工具,哥斯拉,冰蝎,蚁剑等,这次作为测试就不再使用

,漏洞环境选用Vuldb的tomcat弱口令环境,抓取流量的工具还是使用传统的Wireshark

3.漏洞环境搭建

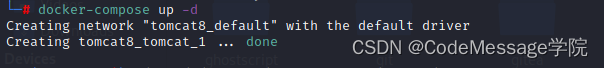

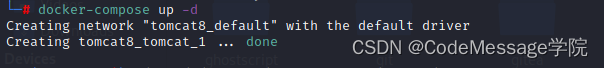

Vulhub的下载就不再阐述,下载后进入Vulhub的Tomcat文件夹中的tomcat8

docker-compose up -d

直接启动环境即可

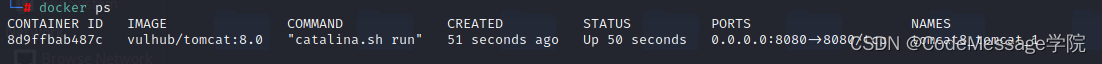

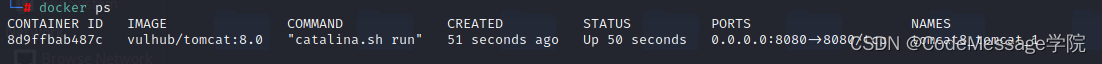

环境启动后使用docker ps查看开放端口

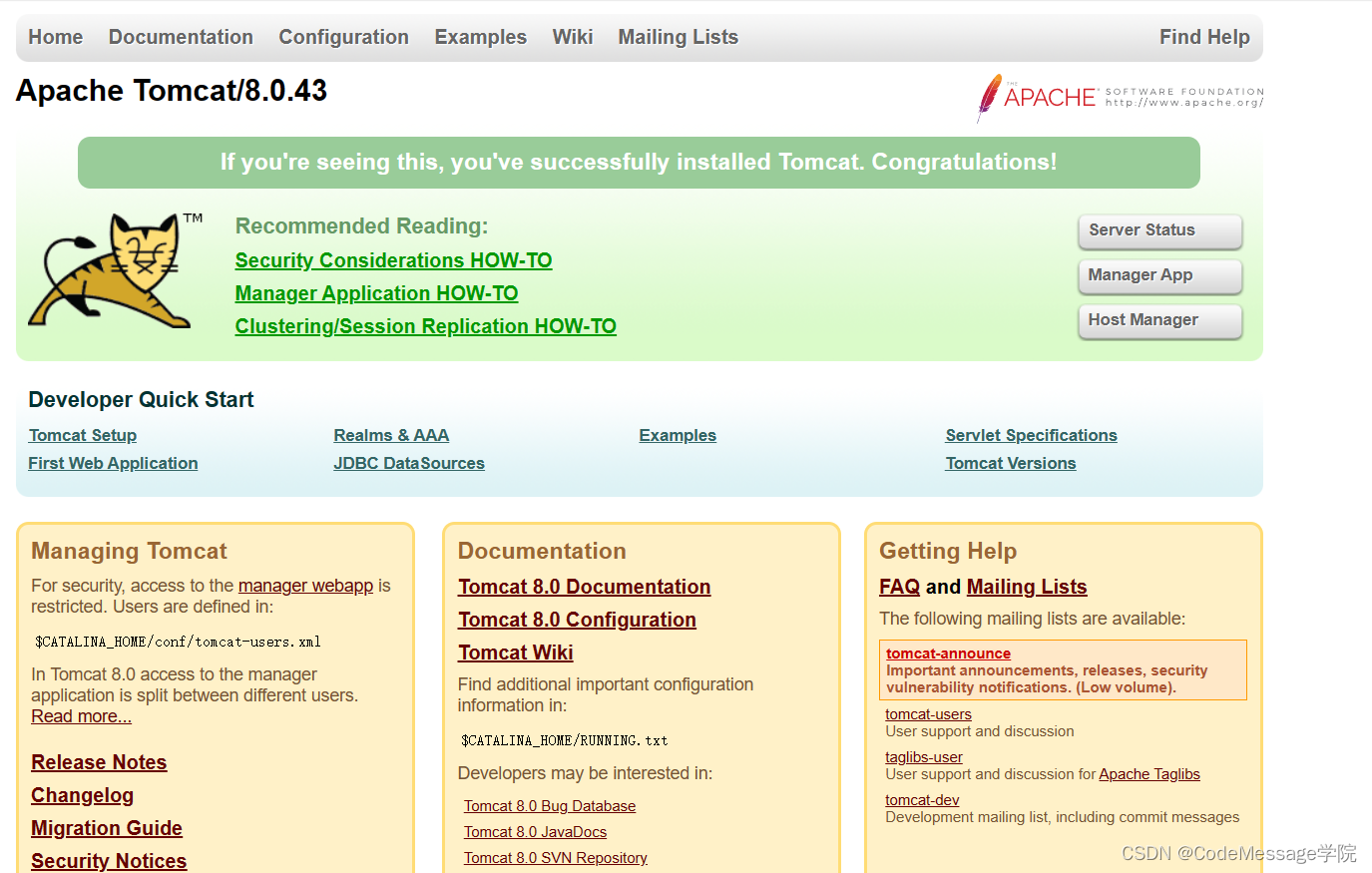

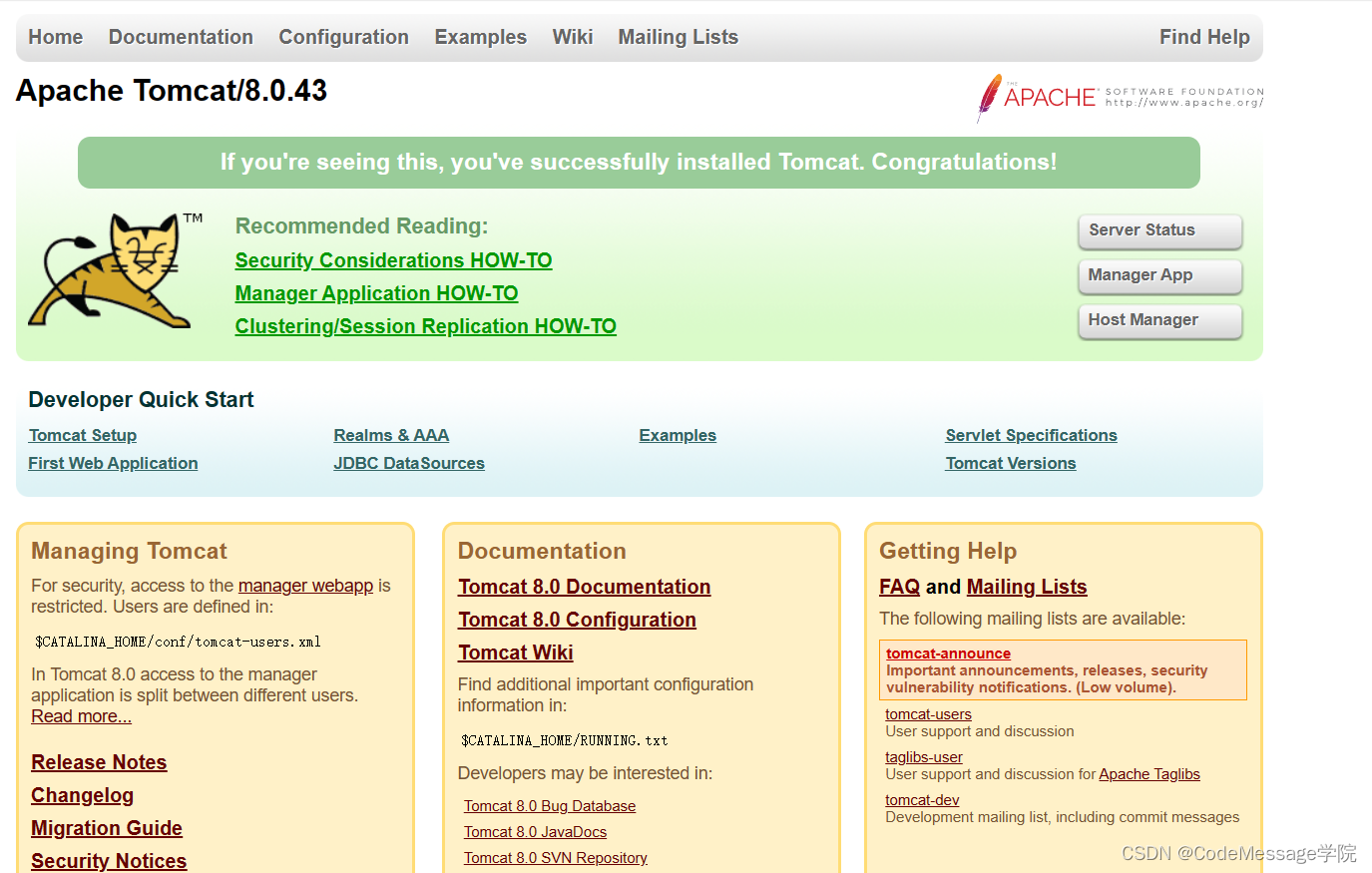

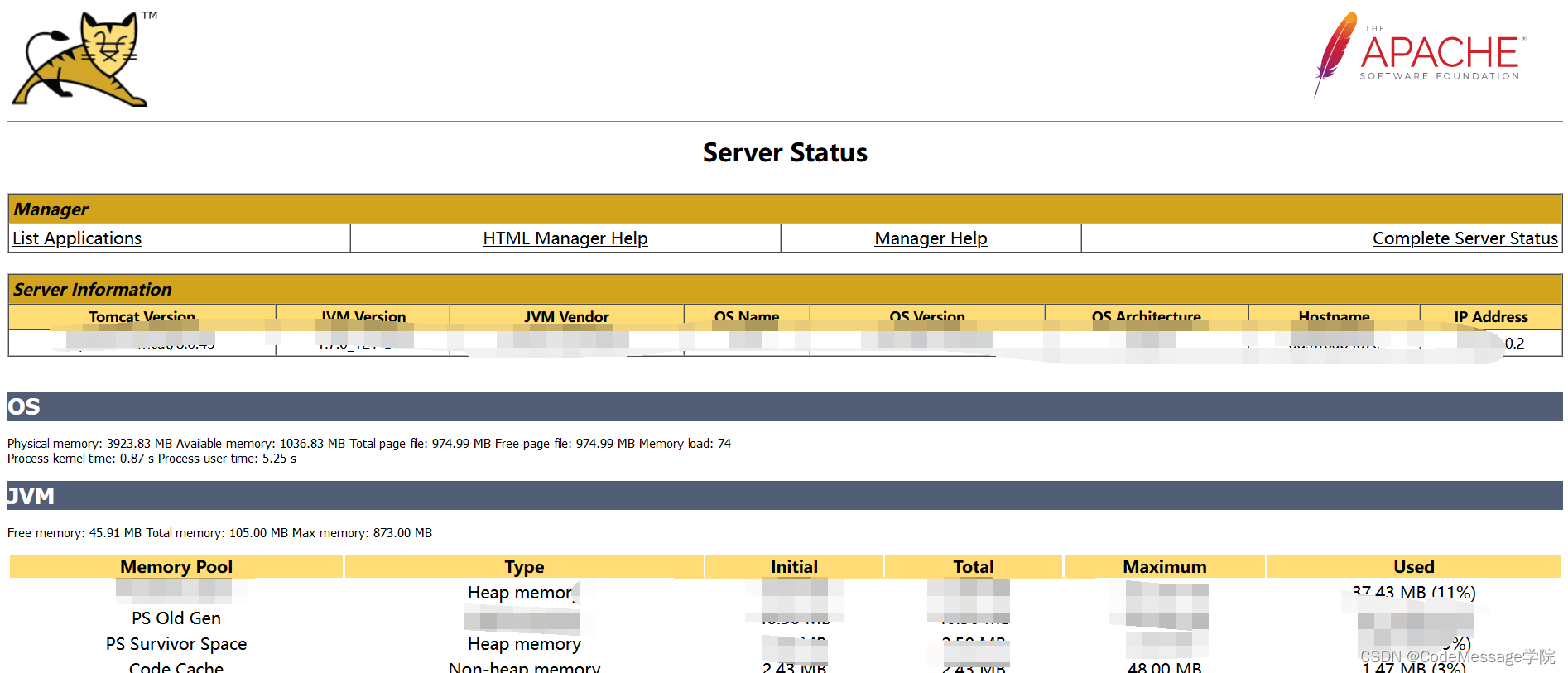

访问Kali的ip对应的端口

至此测试环境搭建成功

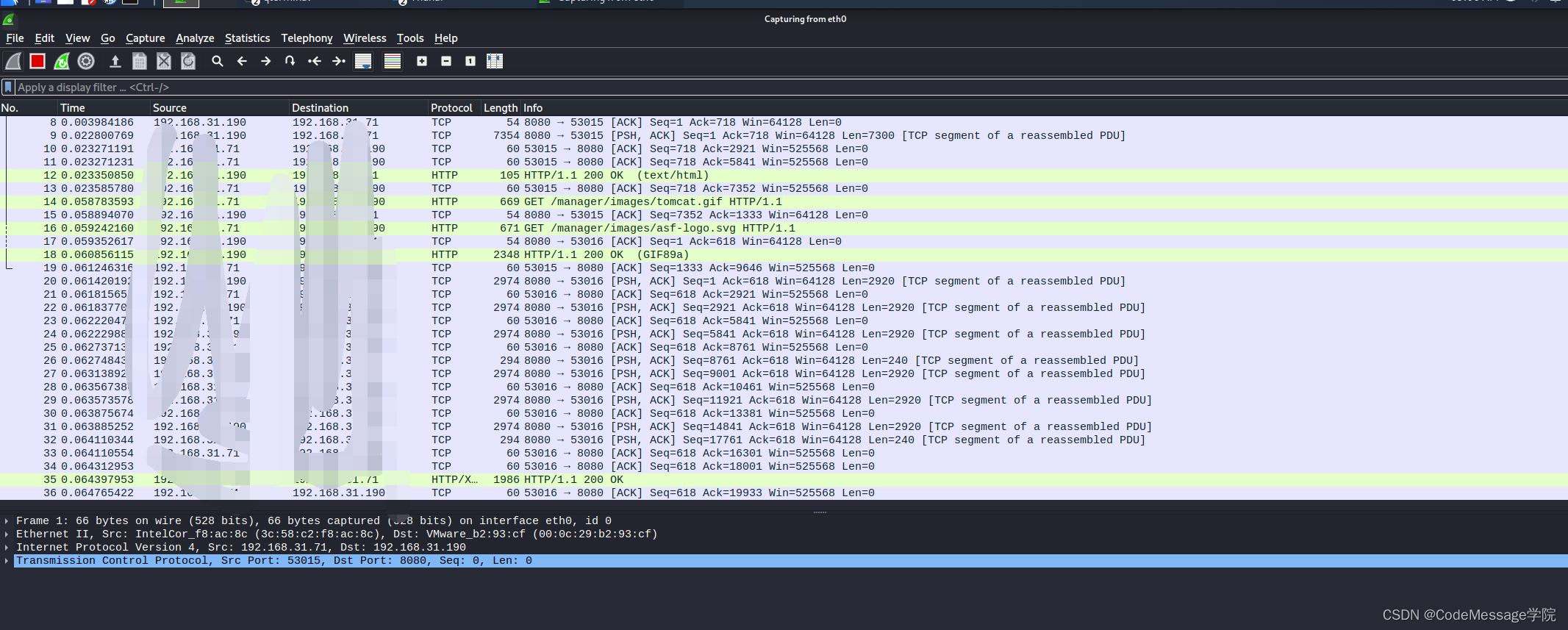

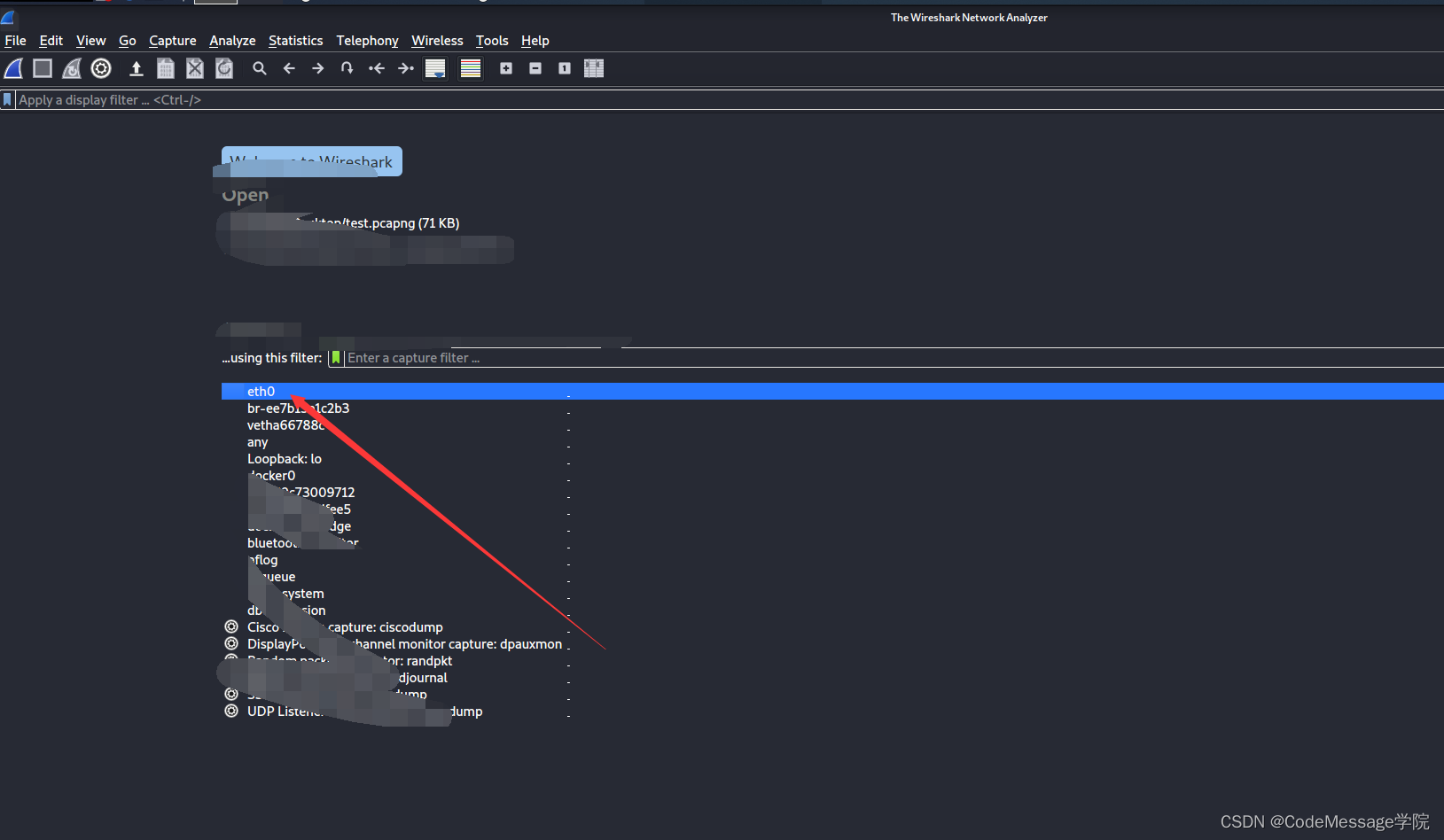

4.流量的抓取

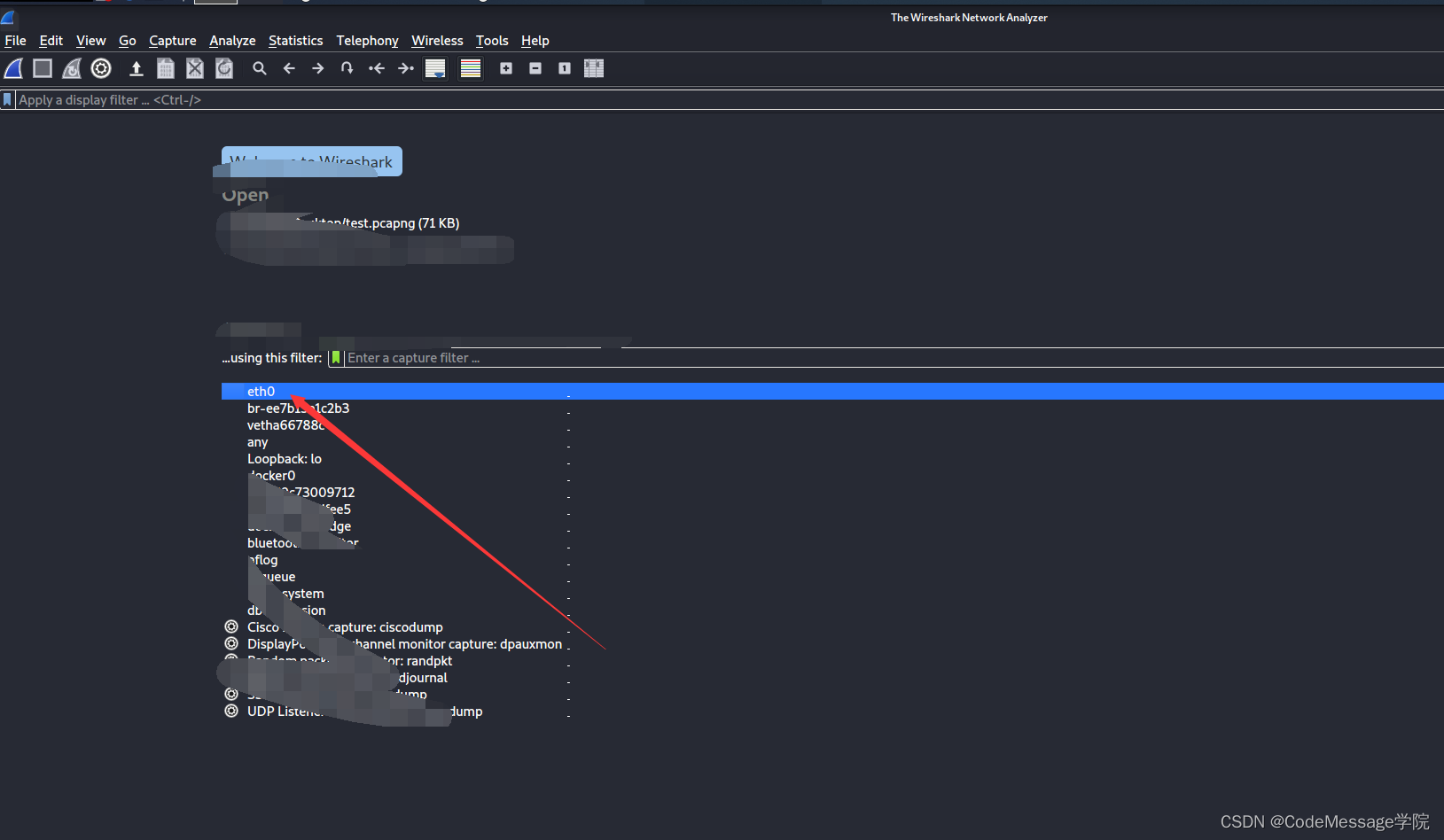

我这里攻击环境搭建的系统是在Vmware的Kali的系统,Kali自带Wireshark,并且外部用本机

访问的是eth0的Ip地址的网卡,所以打开Wireshark捕捉eth0的流量即可。

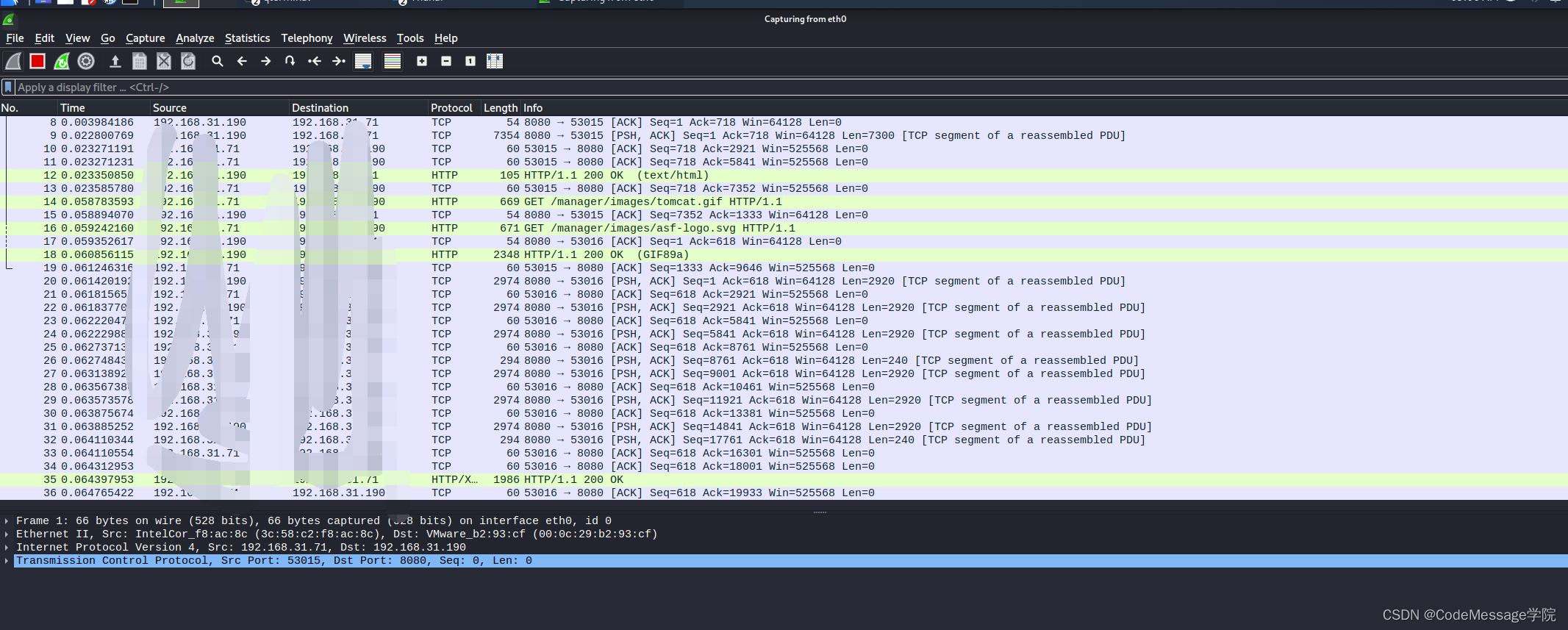

打开监听之后可以看到,只要外部去访问就会捕捉到流量。

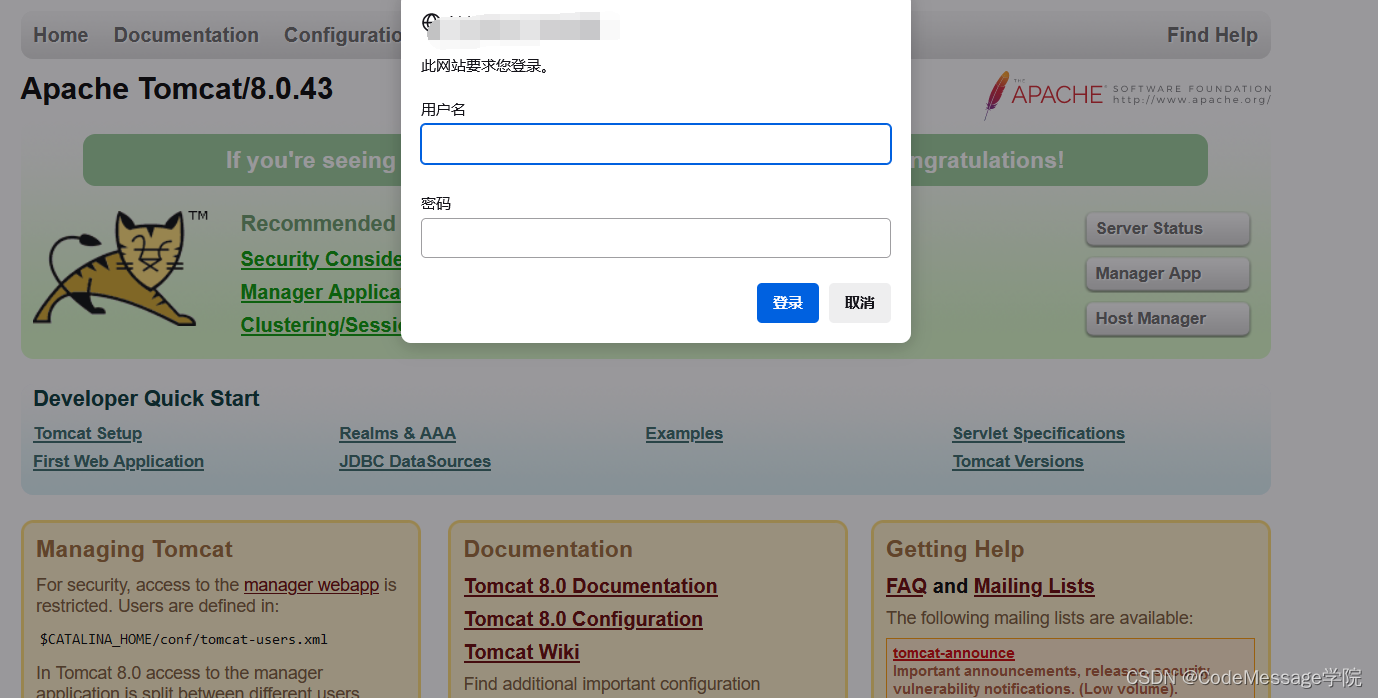

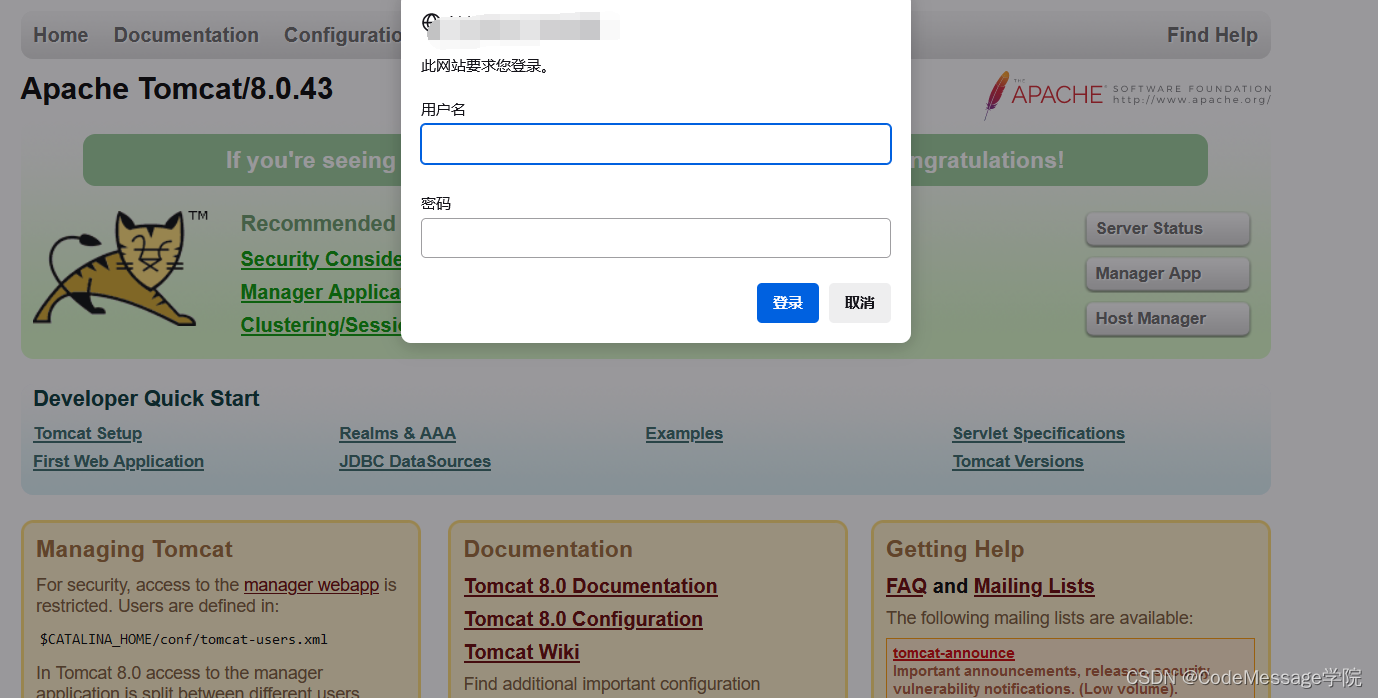

5.模拟攻击

我们已经制作好捕捉流量和靶机环境,此时开始攻击即可,我们选用的靶场是tomcat的弱口令

在此处模拟输入tomcat/tomcat密码即可。

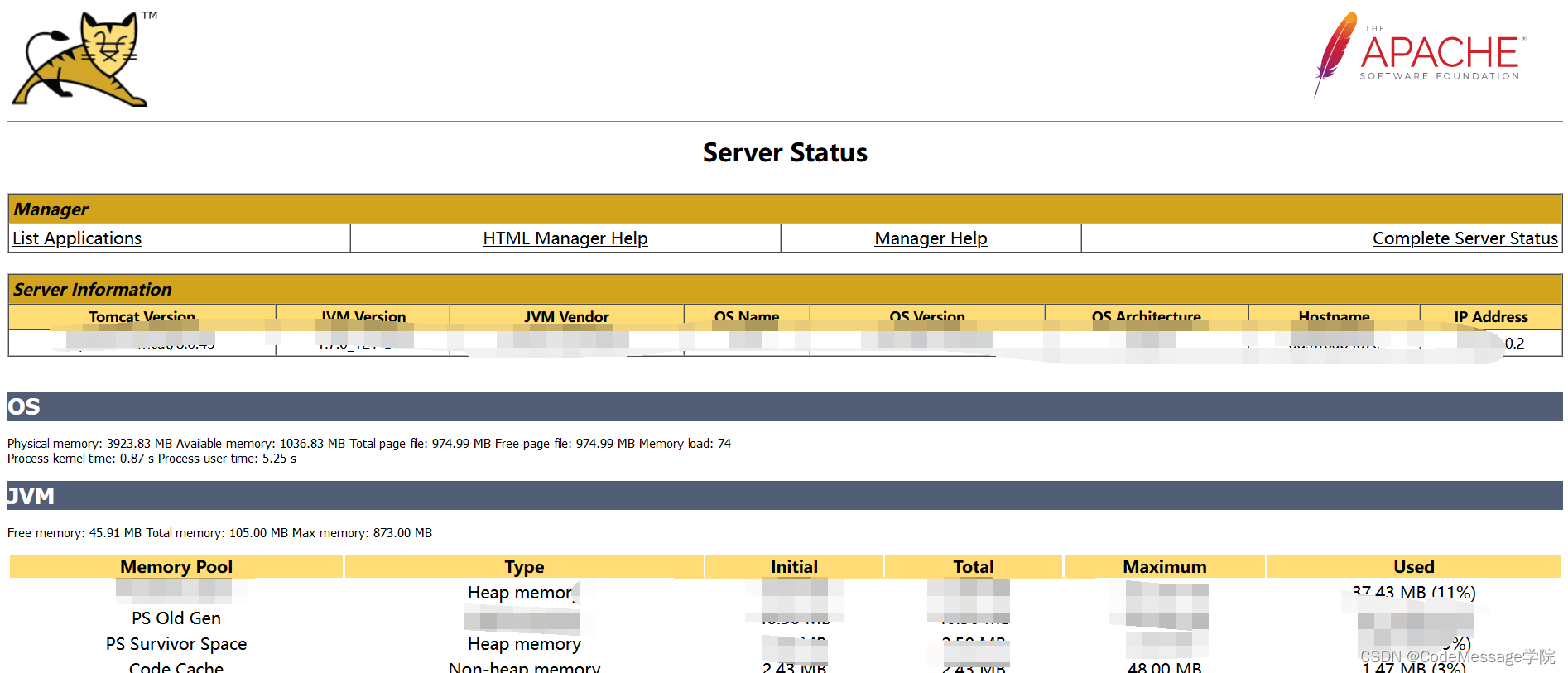

攻击完成,从Wireshark导出流量包即可。

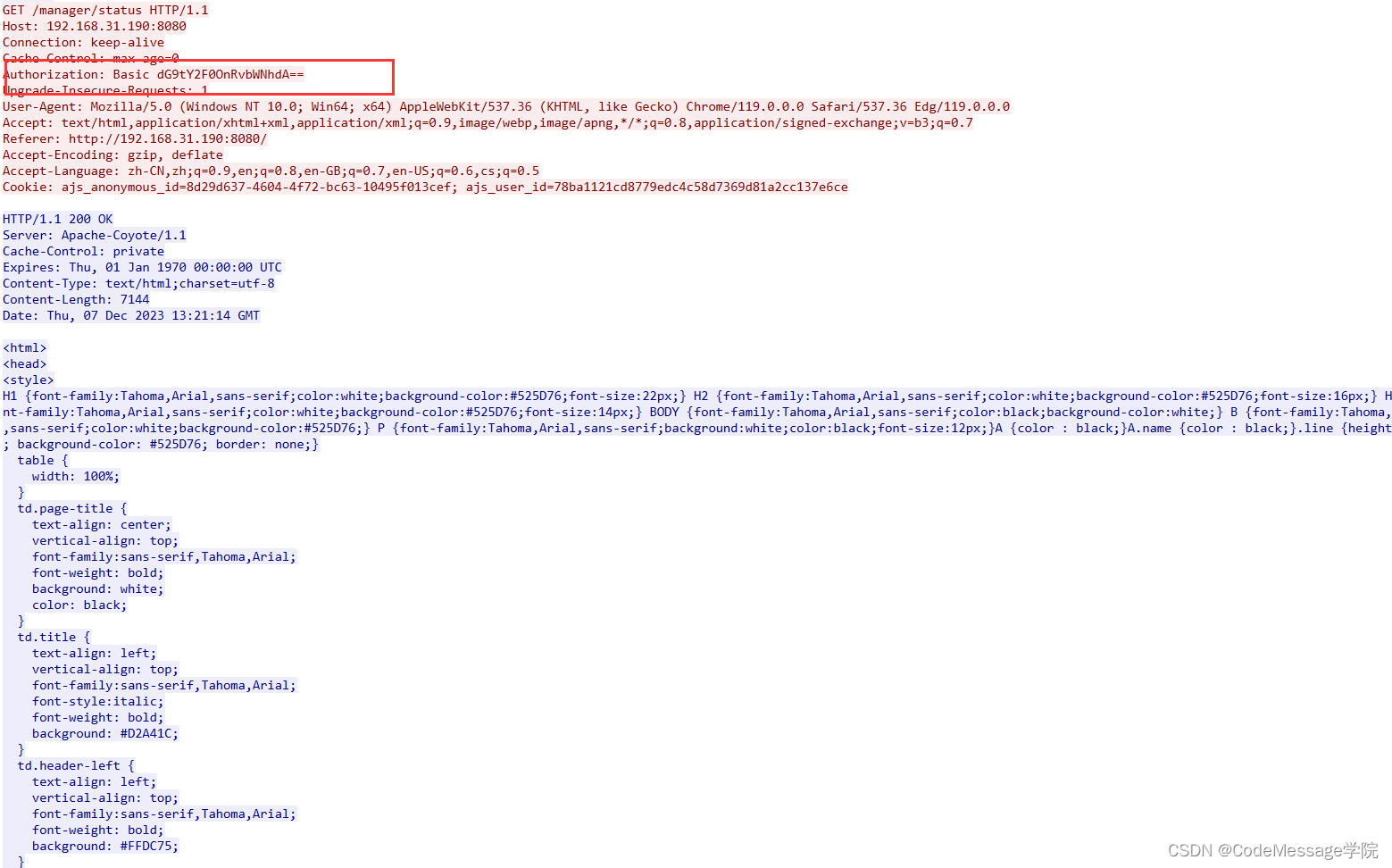

6.分析流量

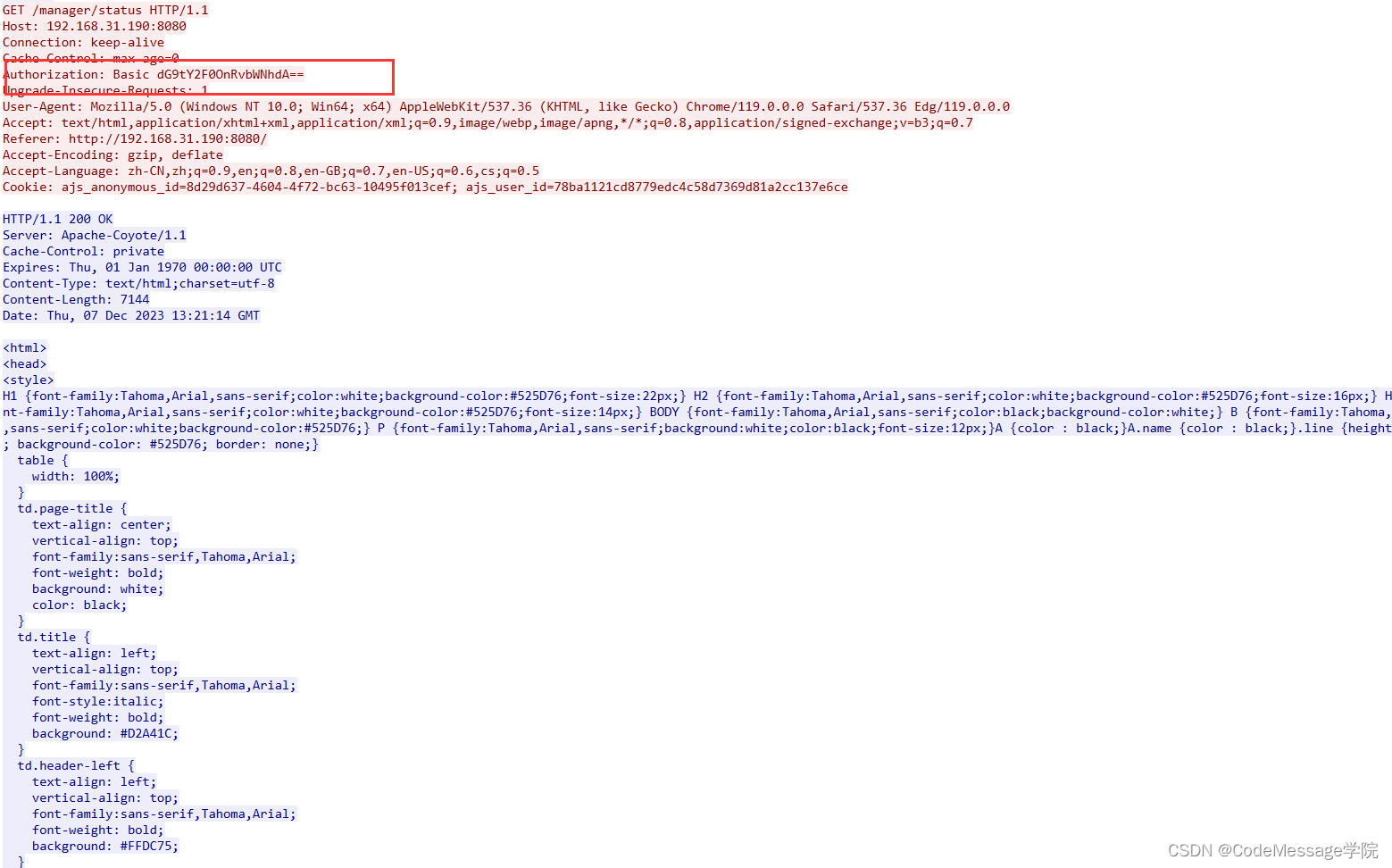

拿到流量后,因为攻击行为少,所以寻找登录流量包即可

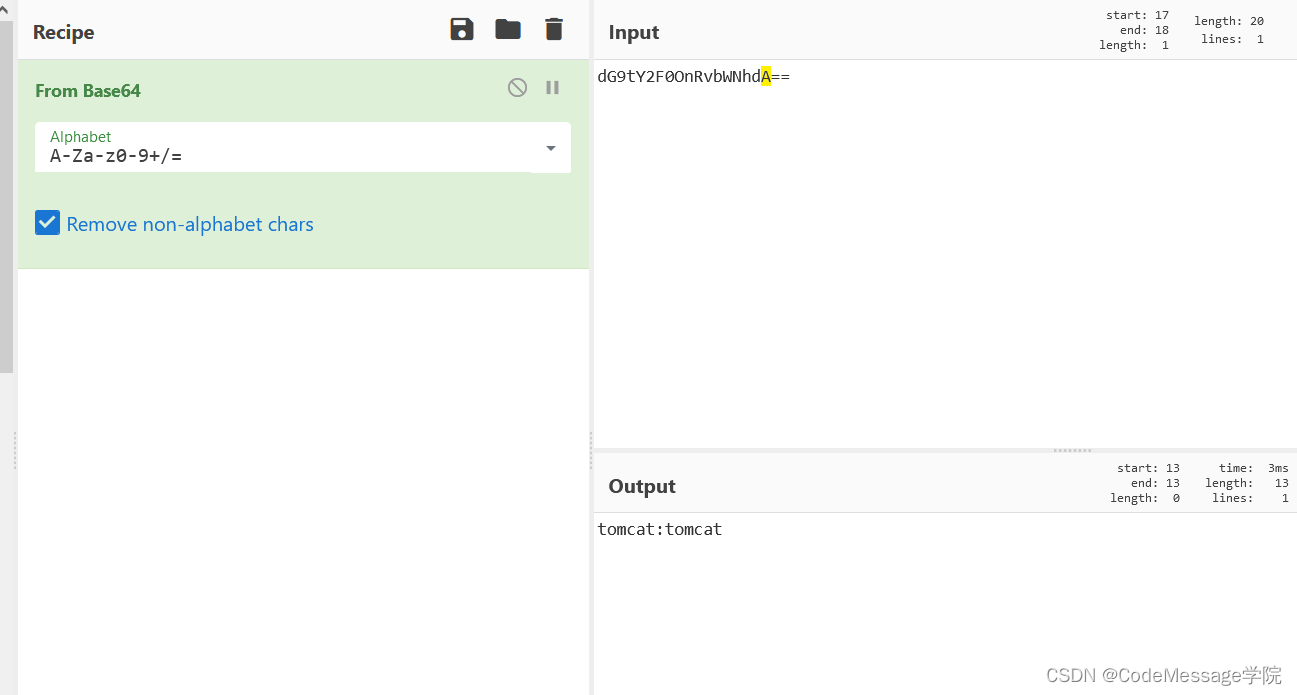

tomcat登录的加密机制是在Auth字段处使用Base64加密

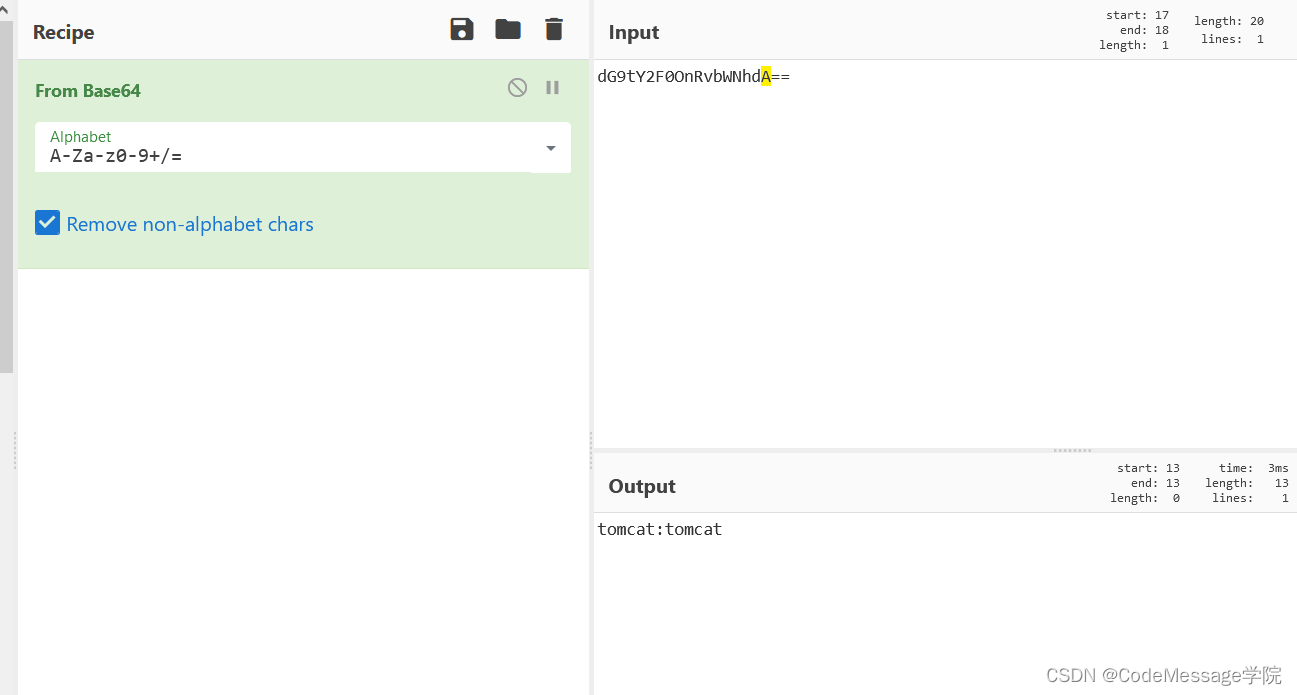

解密发现确实是tomcat tomcat

至此之后就可以去尝试自己制作流量包

7.总结

偏向于CTF的题目有些太过脑洞脱离实际情况,之后会尽量使用真实的漏洞环境去进行流量分析

而不是偏向于题目方向。

有疑问欢迎留言交流。

1980

1980

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?