Linux Capability探索实验

一、预备知识

在Linux中,能力(capabilities)是一种安全机制,用于定义授予系统上运行的进程的特定特权。它们允许对进程可以执行的操作进行细粒度控制,超越了传统的超级用户(root)和非超级用户之间的二元区分。Linux能力被引入作为二进制的setuid/setgid机制的替代品,该机制允许进程临时获取超级用户权限以执行特权操作。这种二进制方法存在一些限制和安全隐患,因为它将完整的超级用户访问权限授予整个进程,这样做存在风险并容易受到攻击。通过Linux能力,进程可以被授予超级用户权限的子集,允许它们执行特定的特权操作,而无需完全特权。能力以独立单元的形式定义,每个单元表示一种特定的特权或权限。

下面是一些具体例子:

- CAP_NET_ADMIN:允许配置网络接口,包括网络地址转换(NAT)、防火墙设置和路由配置。

- CAP_SYS_ADMIN:授予各种系统管理特权,例如挂载和卸载文件系统、管理磁盘配额、管理内核模块等。

- CAP_DAC_OVERRIDE:允许绕过文件操作的权限检查。该能力可用于访问否则受到保护的文件和目录。

- CAP_SYS_PTRACE:启用跟踪和操纵属于其他用户的进程,允许调试和性能分析工具正常运行。

- CAP_CHOWN:允许更改文件和目录的所有权。

- CAP_KILL:允许向其他进程发送信号,包括终止它们。

- CAP_SETUID:在执行程序时允许设置任意用户ID。

- CAP_SYS_MODULE:允许加载和卸载内核模块。

二、环境搭建

$ cd

$ wget http://labfile.oss.aliyuncs.com/libcap-2.21.tar.gz

$ tar xvf libcap-2.21.tar.gz

$ sudo rm /usr/include/sys/capability.h

$ sudo rm /lib/libcap.so*

$ cd /home/shiyanlou/libcap-2.21/

$ sudo make

$ sudo make install 本实验要求掌握以下命令:

本实验要求掌握以下命令:

setcap: 给一个文件分配capabilities

getcap: 显示文件所带的capabilities

getpcaps: 显示线程所在的capabilities

三、开始实验

在操作系统中,有许多只允许超级用户使用的操作,比如配置网卡,备份所有用户文件,关闭计算机等,但如果要进行这些操作就必须先成为超级用户的话,那就违背了最小权限原则。

Set-UID程序允许用户暂时以root权限进行操作,即使程序中所进行的权限操作用不到root权限的所有权利,这很危险:因为如果程序被入侵了的话,攻击者可能得到root权限。

Capabilities将root权限分割成了权利更小的权限。小权限被称作capability。如果使用capabilities,那么攻击者最多只能得到小权限,无法得到root权限。这样,风险就被降低了。

在kernel版本2.6.24之后,Capabilities可以分配给文件(比如程序文件),线程会自带程序文件被分配到的capabilities。

下面这个例子演示capabilities如何移除root特权程序中的不必要的权利。

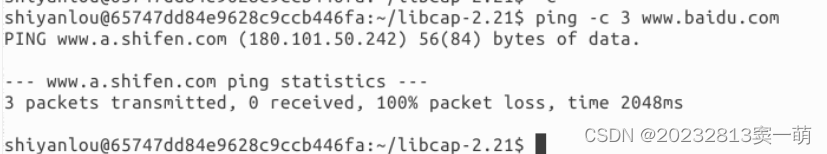

首先,以普通用户登录并运行以下命令:

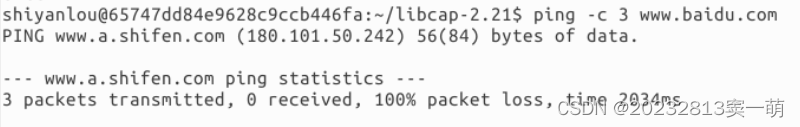

$ ping -c 3 www.baidu.com

命令成功运行,如果你查看/bin/ping的属性会发现它是一个root所有的Set-UID程序。如果ping中包含漏洞,那么整个系统就可能被入侵。问题是我们是否能移除ping的这些权限。

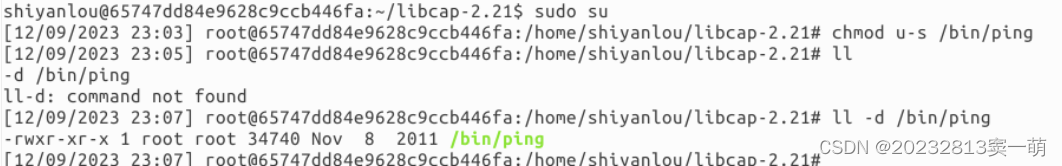

让我们关闭程序的suid位:

$ sudo su

# chmod u-s /bin/ping

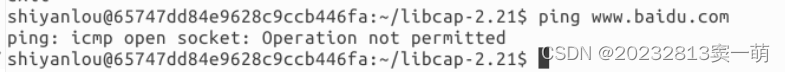

现在再ping百度看会发生些什么:

它会提示你操作不被允许。这是因为ping命令需要打开RAW套接字,该操作需要root特权,这就是为什么ping是Set-UID程序了。但有了capability,我们就可以杯酒释兵权了,让我们分配cap_net_raw给ping,看看会发生什么:

$ sudo su

# setcap cap_net_raw=ep /bin/ping

# exit

$ ping -c 3 www.baidu.com

取消下列程序的Set-UID并不影响它的行为。

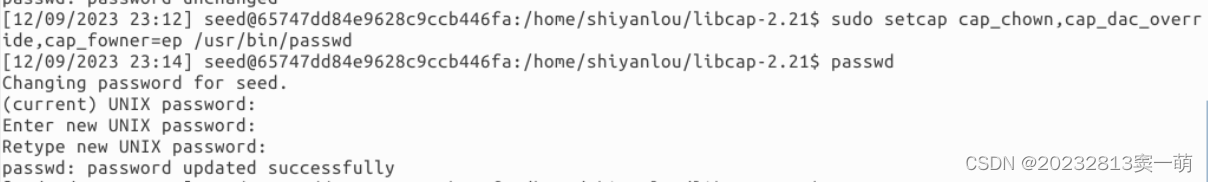

这一步证明一开始无法修改密码,但是在分配了cap之后就可以成功修改密码:

$ sudo su seed

$ sudo chmod u-s /usr/bin/passwd

$ passwd

$ sudo setcap cap_chown,cap_dac_override,cap_fowner=ep /usr/bin/passwd

$ passwd尝试修改:

分配之后修改成功:

调整权限

跟使用ACL的访问控制相比,capabilities有其它优势:它可以动态调整大量线程的权限,这对于遵守最小权限原则是很有必要的。当线程中某个权限不再需要时,它应当移除所有相对应的capabilities。这样,即使线程被入侵了,攻击者也得不到已经被删除的capabilities。使用以下管理操作调整权限:

- Deleting:线程永久删除某个capability

- Disabling:线程会暂时停用某个capability。

- Enabling:对应Disabling,启用capability。

为了支持动态的capability分配,Linux使用一个与Set-UID相近的机制。举个例子,一个线程具有3组capability设置:允许(permitted P),可继承(inheritable I),和有效(effective E)。允许组由允许线程使用的cap组成,但其中的cap可能还没有激活。有效组由线程当前可以使用的cap组成。有效组是允许组的子集。线程可以随时更改有效组的内容只要不越过允许组的范围。可继承组是在程序运行exec()调用后计算新子线程的cap组用的。

当一个线程fork新线程的时候,子线程的cap组从父线程拷贝。当在一个线程中运行一个新程序时,它的新cap组将根据以下公式计算:

pI_new = pI

pP_new = fP | (fI & pI)

pE_new = pP_new if fE = true

pE_new = empty if fE = falsenew后缀指新计算值,p前缀指线程,f前缀指文件cap。I,P,E分别指代 inheritable,permitted,effective,是一个cap位一个cap位计算的。

切换到 /home/shiyanlou/libcap-2.21/libcap 目录下,编辑 cap_proc.c文件。

$ exit

$ cd /home/shiyanlou/libcap-2.21/libcap

$ sudo vi cap_proc.c为了让程序操作cap变得简单,添加以下三个函数到 /home/shiyanlou/libcap-2.21/libcap/cap_proc.c 中

/* Disable a cap on current process */

int cap_disable(cap_value_t capflag)

{

cap_t mycaps;

mycaps = cap_get_proc();

if (mycaps == NULL)

return -1;

if (cap_set_flag(mycaps, CAP_EFFECTIVE, 1, &capflag, CAP_CLEAR) != 0)

return -1;

if (cap_set_proc(mycaps) != 0)

return -1;

return 0;

}

/* Enalbe a cap on current process */

int cap_enable(cap_value_t capflag)

{

cap_t mycaps;

mycaps = cap_get_proc();

if (mycaps == NULL)

return -1;

if (cap_set_flag(mycaps, CAP_EFFECTIVE, 1, &capflag, CAP_SET) != 0)

return -1;

if (cap_set_proc(mycaps) != 0)

return -1;

return 0;

}

/* Drop a cap on current process */

int cap_drop(cap_value_t capflag)

{

cap_t mycaps;

mycaps = cap_get_proc();

if (mycaps == NULL)

return -1;

if (cap_set_flag(mycaps, CAP_EFFECTIVE, 1, &capflag, CAP_CLEAR) != 0)

return -1;

if (cap_set_flag(mycaps, CAP_PERMITTED, 1, &capflag, CAP_CLEAR) != 0)

return -1;

if (cap_set_proc(mycaps) != 0)

return -1;

return 0;

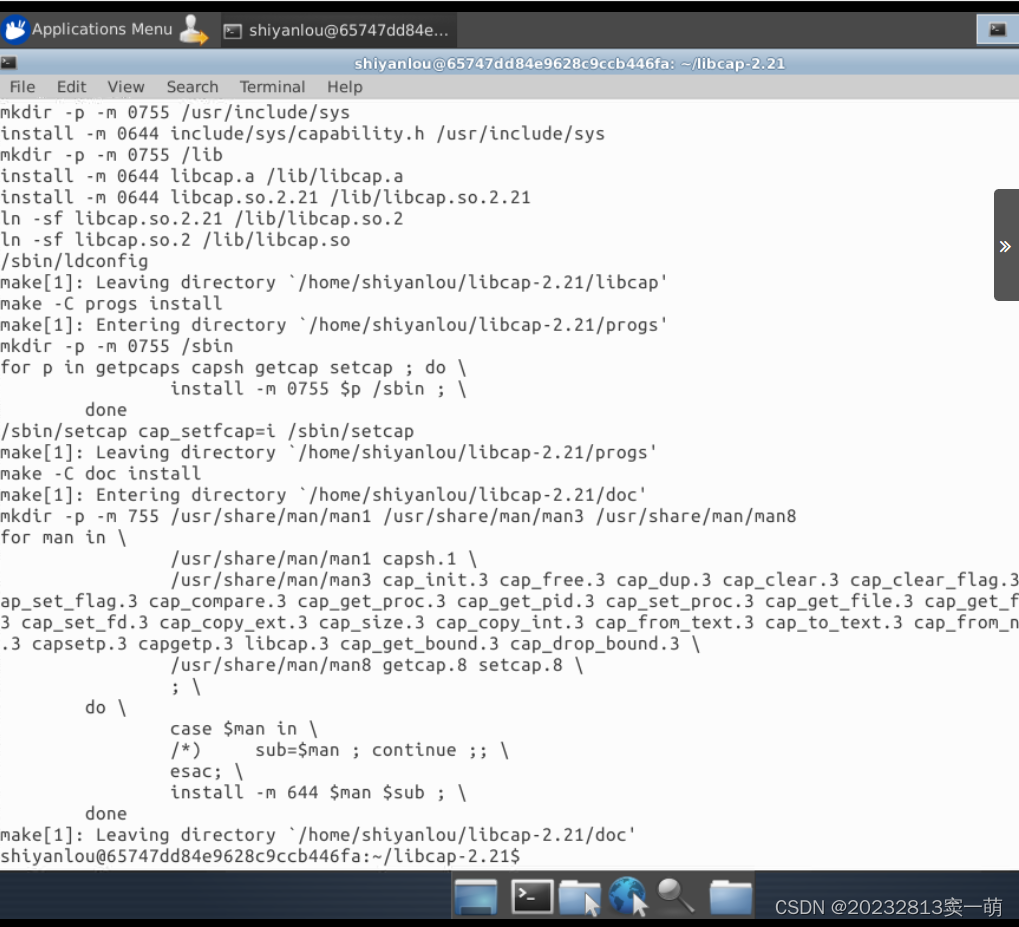

}运行以下命令编译安装libcap:

$ sudo make

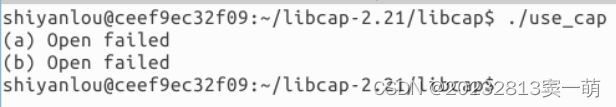

$ sudo make install 1. 在 /home/shiyanlou/libcap-2.21/libcap 目录下新建一个 use_cap.c 文件,并分配cap_dac_read_search给它。

以普通用户登录并运行程序。描述并解释你的观察。

#include <fcntl.h>

#include <sys/types.h>

#include <errno.h>

#include <stdlib.h>

#include <stdio.h>

#include <linux/capability.h>

#include <sys/capability.h>

int main( void )

{

if ( open( "/etc/shadow", O_RDONLY ) < 0 )

printf( "(a) Open failed\n" );

if ( cap_disable( CAP_DAC_READ_SEARCH ) < 0 )

return(-1);

if ( open( "/etc/shadow", O_RDONLY ) < 0 )

printf( "(b) Open failed\n" );

if ( cap_enable( CAP_DAC_READ_SEARCH ) < 0 )

return(-1);

if ( open( "/etc/shadow", O_RDONLY ) < 0 )

printf( "(c) Open failed\n" );

if ( cap_drop( CAP_DAC_READ_SEARCH ) < 0 )

return(-1);

if ( open( "/etc/shadow", O_RDONLY ) < 0 )

printf( "(d) Open failed\n" );

if ( cap_enable( CAP_DAC_READ_SEARCH ) == 0 )

return(-1);

if ( open( "/etc/shadow", O_RDONLY ) < 0 )

printf( "(e) Open failed\n" );

}使用以下命令编译运行:

$ gcc -c use_cap.c

$ gcc -o use_cap use_cap.o -lcap

$ ./use_cap

78

78

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?