HoneyDrive是主要的蜜罐Linux发行版。

它是安装了Xubuntu Desktop 12.04.4 LTS版的虚拟设备(OVA)。

它包含10多个预安装和预配置的蜜罐软件包,例如Kippo SSH蜜罐,Dionaea和Amun恶意软件蜜罐,Honeyd低交互蜜罐,Glastopf Web蜜罐和Wordpot,Conpot SCADA / ICS蜜罐,Thug和PhoneyC honeyclients等。

此外,它包括许多有用的预配置脚本和实用程序,以分析,可视化和处理它可以捕获的数据,例如Kippo-Graph,Honeyd-Viz,DionaeaFR,ELK堆栈等等。

最后,分发中还提供了将近90种著名的恶意软件分析,取证和网络监控相关工具。

下载地址: https://sourceforge.net/projects/honeydrive/

默认用户是honeydrive/honeydrive,通过sudo passwd修改root密码

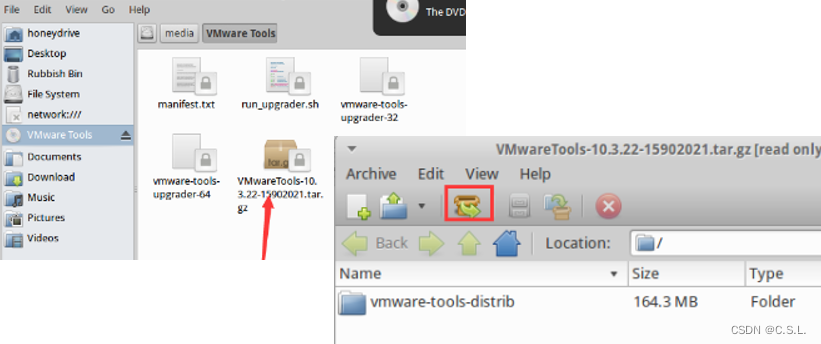

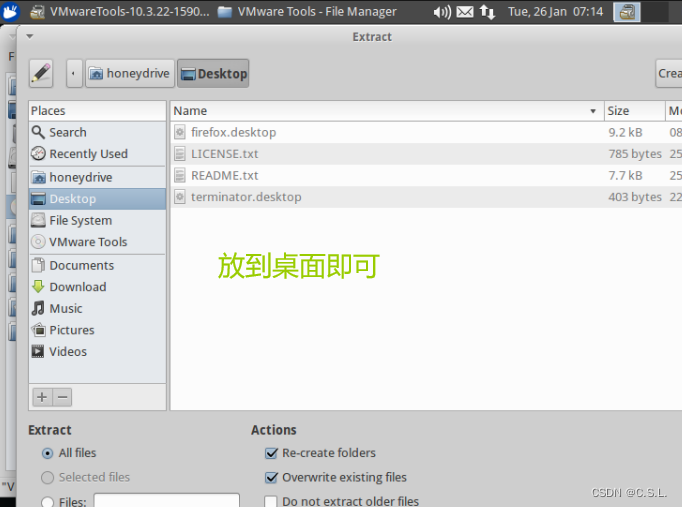

安装Vmware tools1

# 在解压后的位置处打开终端(我这里是桌面)

sudo ./vmware-install.pl

然后一路回车,输yes就OK了,最后重启sudo reboot

ubuntu12.04换源2

ubuntu12.04太老了,源已经不堪用,需要换源

#1、首先备份源列表(删除文件前备份是个好习惯)

sudo cp /etc/apt/sources.list /etc/apt/sources.list.backup

#2、修改更新源

sudo vi /etc/apt/sources.list

#3、将下面的代码覆盖地粘贴进去(阿里源)

deb http://mirrors.aliyun.com/ubuntu/ precise main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ precise-security main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ precise-updates main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ precise-proposed main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ precise-backports main restricted universe multiverse

deb-src http://mirrors.aliyun.com/ubuntu/ precise main restricted universe multiverse

deb-src http://mirrors.aliyun.com/ubuntu/ precise-security main restricted universe multiverse

deb-src http://mirrors.aliyun.com/ubuntu/ precise-updates main restricted universe multiverse

deb-src http://mirrors.aliyun.com/ubuntu/ precise-proposed main restricted universe multiverse

deb-src http://mirrors.aliyun.com/ubuntu/ precise-backports main restricted universe multiverse

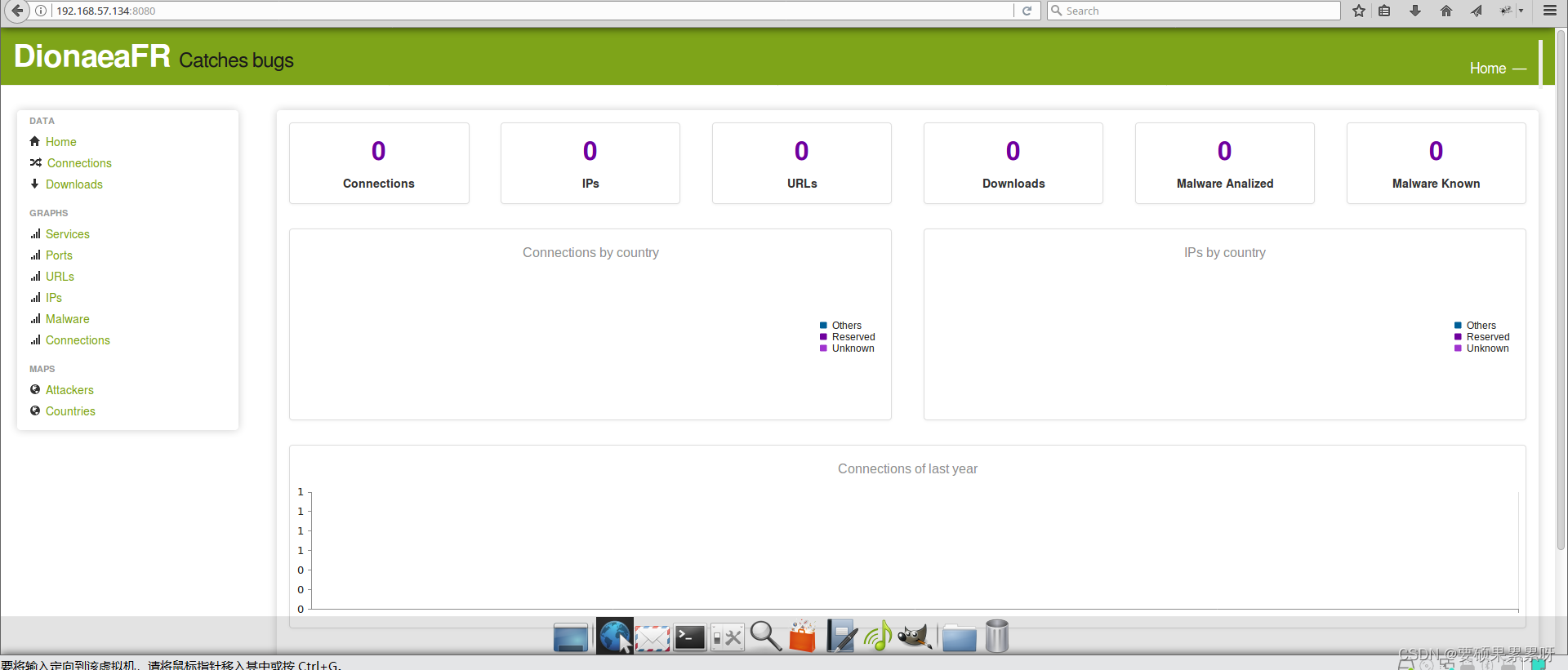

试运行Dionaeafr3

根目录下有一个叫honeydrive的目录,里面装的是预安装的软件

# 启动dionaea

/opt/dionaea/bin/dionaea

# 新建一个终端

cd /honeydrive/DionaeaFR/

python manage.py collectstatic#收集数据

# 启动dionaea网页版服务器

python manage.py runserver honeypotip:8000

# 打开网页,输入honeypotip:8000访问

启动kippo蜜罐4

启动ssh蜜罐

cd /honeydrive/kippo/

./start.sh

cat data/userdb.txt可以看到连接的用户密码,也可以进行修改

浏览器中输入http://192.168.127.144/kippo-graph/进入蜜罐控制面板,刚开始没有任何数据

验证蜜罐可用性

以kali作为攻击机,

kali输入nmap -Pn 192.168.127.144 / hydra -l root -P Password.txt -t 1 -vV -e ns 192.168.127.144 ssh探测下端口并爆破ssh服务。用爆破出的密码ssh连接。

返回蜜罐发现成功截获到数据。

1164

1164

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?