信息收集的题都可以进行目录扫描进行爆破,基本上所有的题都可以出。例如用dirsearch,命令是dirsearch -u [网站地址] 。

下面讲一下常规做法

web1(源码)

根据提示注释未及时删除,直接查看源代码即可获得flag

Web2(js前台拦截 )

提示为

发现右键和F12被禁用,查看不了源代码。可以用下面的任意一种方法可以绕过拿到flag

CTRL+SHIFT+I

CTRL+U

在url栏前面加 view-source:

web3(响应头)

根据提示

打开题目容器后按F12打开开发者工具,点到网络那里,刷新一下页面,在响应头那里可以发现flag

web4(robots.txt)

robots协议:robots是告诉搜索引擎,你可以爬取收录我的什么页面,你不可以爬取和收录我的那些页面。robots很好的控制网站那些页面可以被爬取,那些页面不可以被爬取。

在ctf中常常把一些目录写到robots协议中,当作提示,这题直接访问robots.txt,发现

/flagishere.txt目录,直接访问即可

web5(phps)

访问index.phps即可拿到flag

web6(www.zip)

网站源码信息泄露,一般是www.zip,在网址后输入下载附件得到flag

web7(.git)

版本控制器,不是git泄露就是svn泄露

输入/.git得到flag

web8(.svn)

![]()

输入/.svn得到flag

web9(vim)

当开发人员在线上环境中使用 vim 编辑器,在使用过程中会留下 vim 编辑器缓存,当vim异常退出时,缓存会一直留在服务器上,引起网站源码泄露。

访问/index.php.swp得到flag

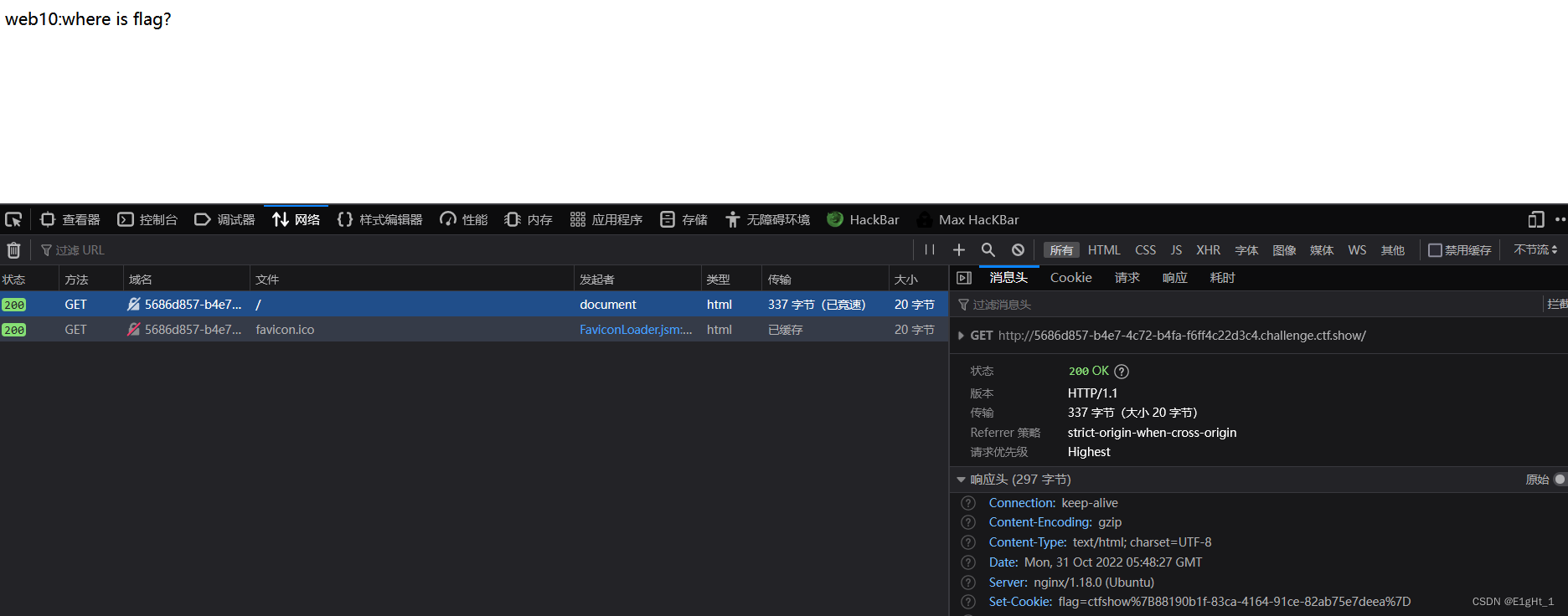

web10(cookie)

F12,点击网络,刷新网页,在响应头cookie中发现flag

web11(域名解析)

![]()

域名解析网站:http://www.jsons.cn/nslookup/ 域名解析查询(A/Txt/Cname/Mx/Srv/Aaaa...)

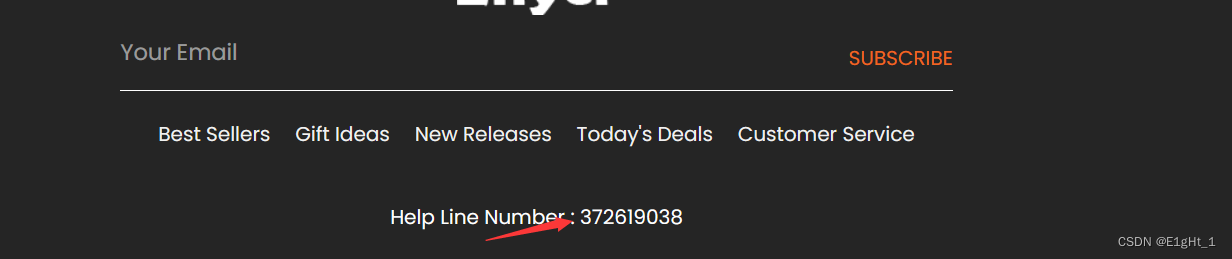

web12(公开信息泄露)

在网页最底下发现电话

在网页输入admin测试有无此目录,发现需要登录 尝试账号/密码: admin/admin失败

admin/372619038 成功,得到flag

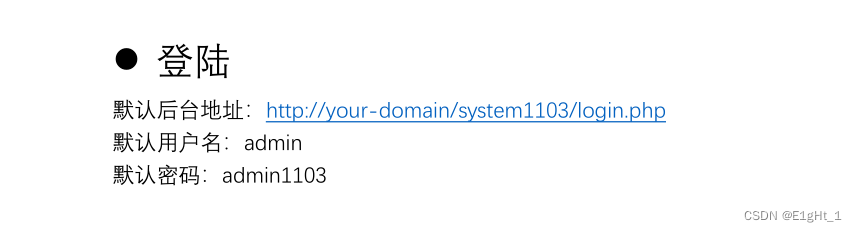

web13(文档泄露)

在网页最底下发现document可以下载

打开后发现后台登录地址以及默认账号密码

访问system1103/login.php登录,得到flag

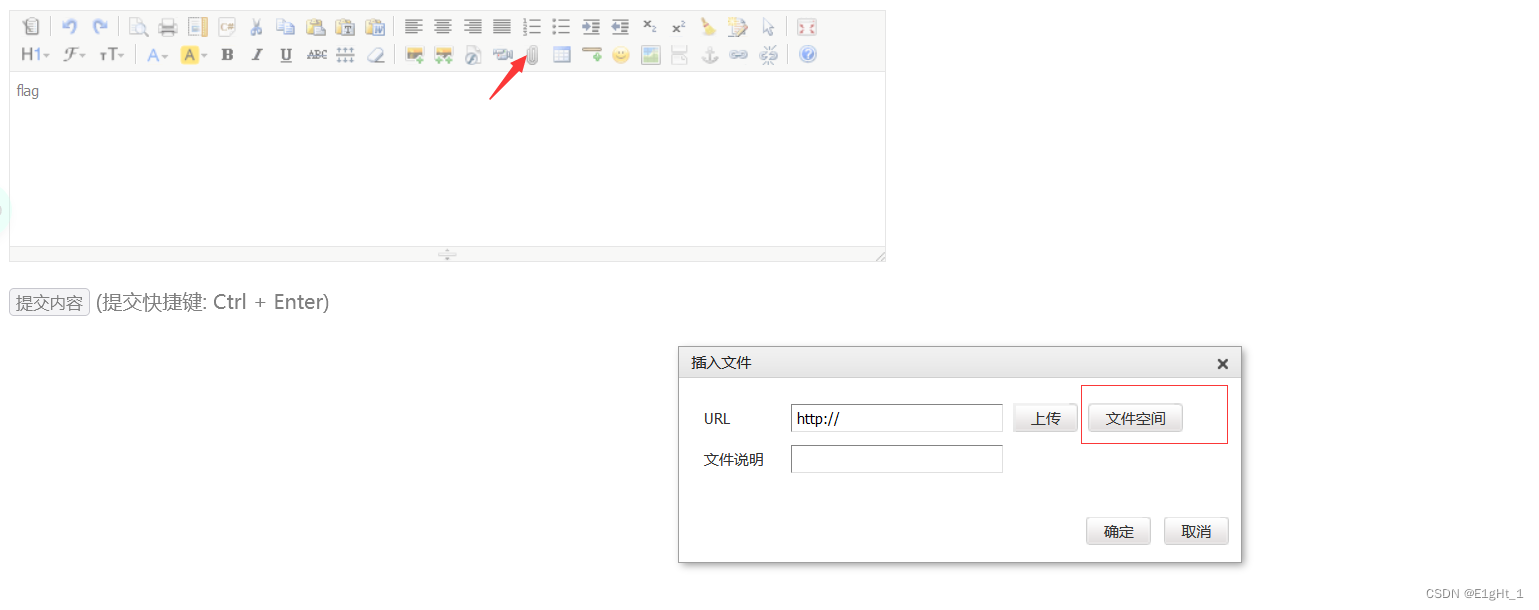

web14(editor泄露)

输入editor进入编辑器

在插入文件的地方发现文件空间,在空间里找到flag类路径/editor/attached/file/var/www/html/nothinghere/fl000g.txt,直接访问/nothinghere/fl000g.txt得到flag

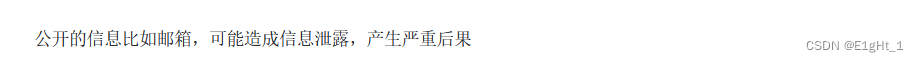

web15(邮箱泄露)

在最底部发现邮箱地址

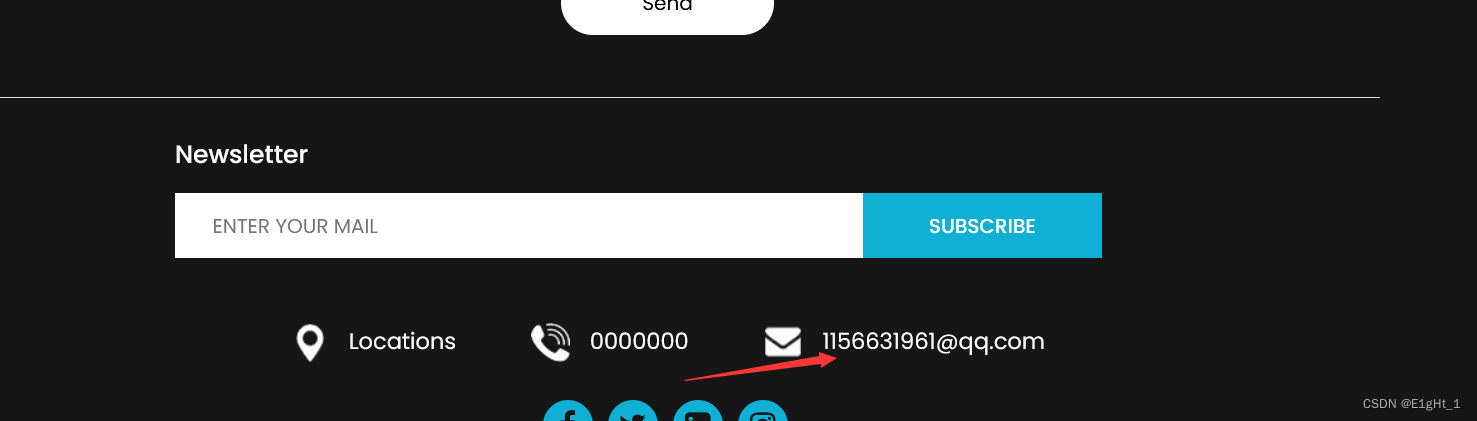

尝试输入admin进入后台登录地址(还真的存在),输入用户名admin,密码一直提交不对。之后点击忘记密码

查看qq所在地,香港

尝试后不对,看了wp,发现是西安,可能这个qq地点已经改了。输入西安后重置密码

登录后得到flag

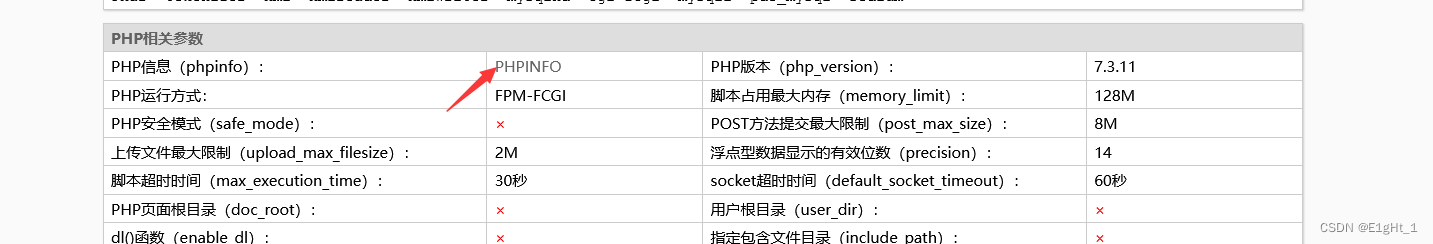

web16(php探针)

知道是探针,一般是tz.php,访问后进一步访问phpinfo。一般flag写在环境变量里,phpinfo能显示环境变量的值

web17(sql备份)

直接查询 backup.sql打开文件得到flag

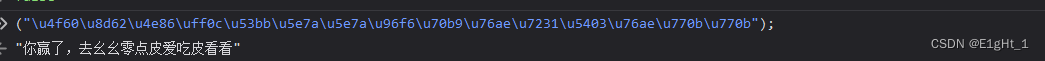

web18(js泄露)

F12打开调试器,找到js

在控制台打印,提示输入110.php得到flag

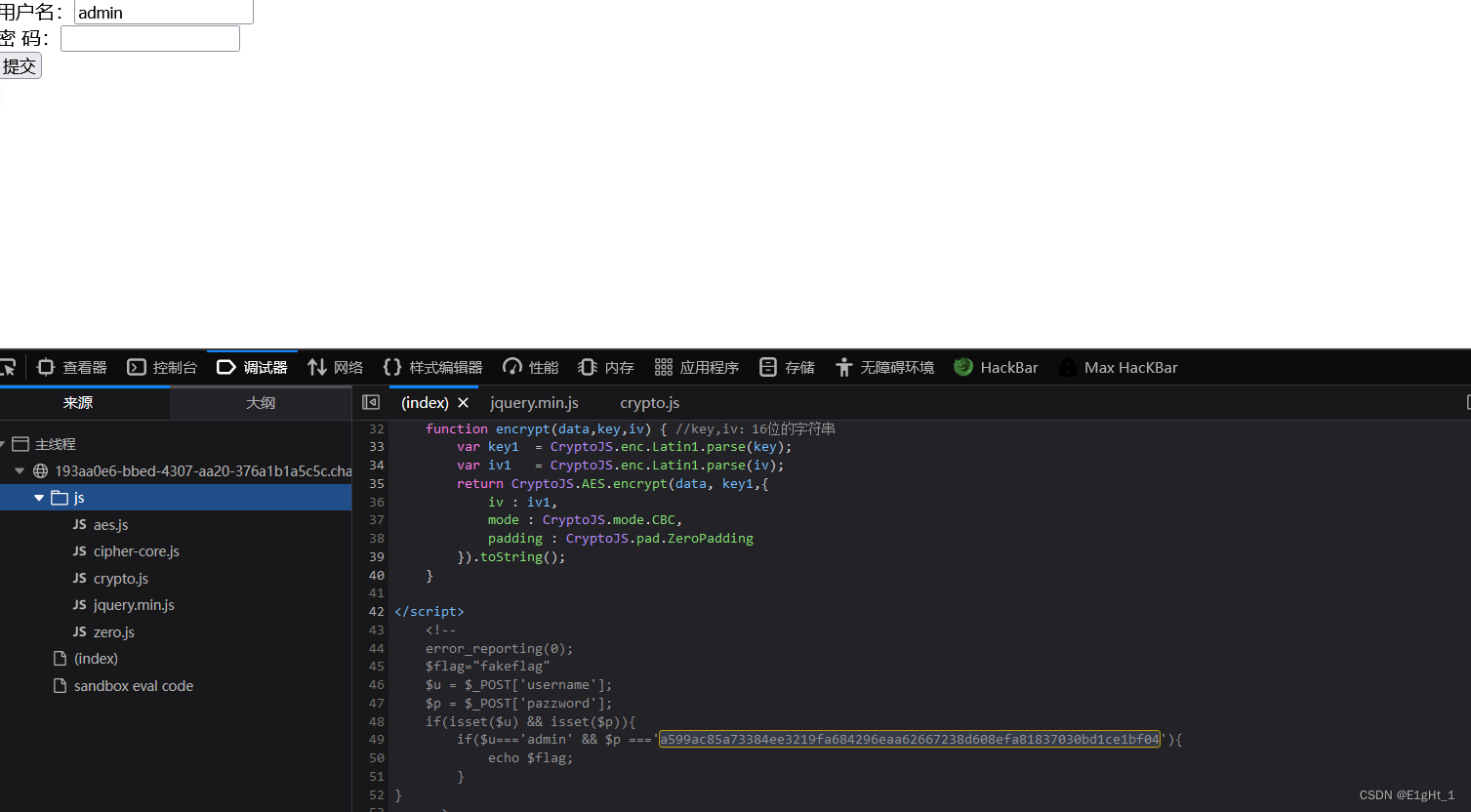

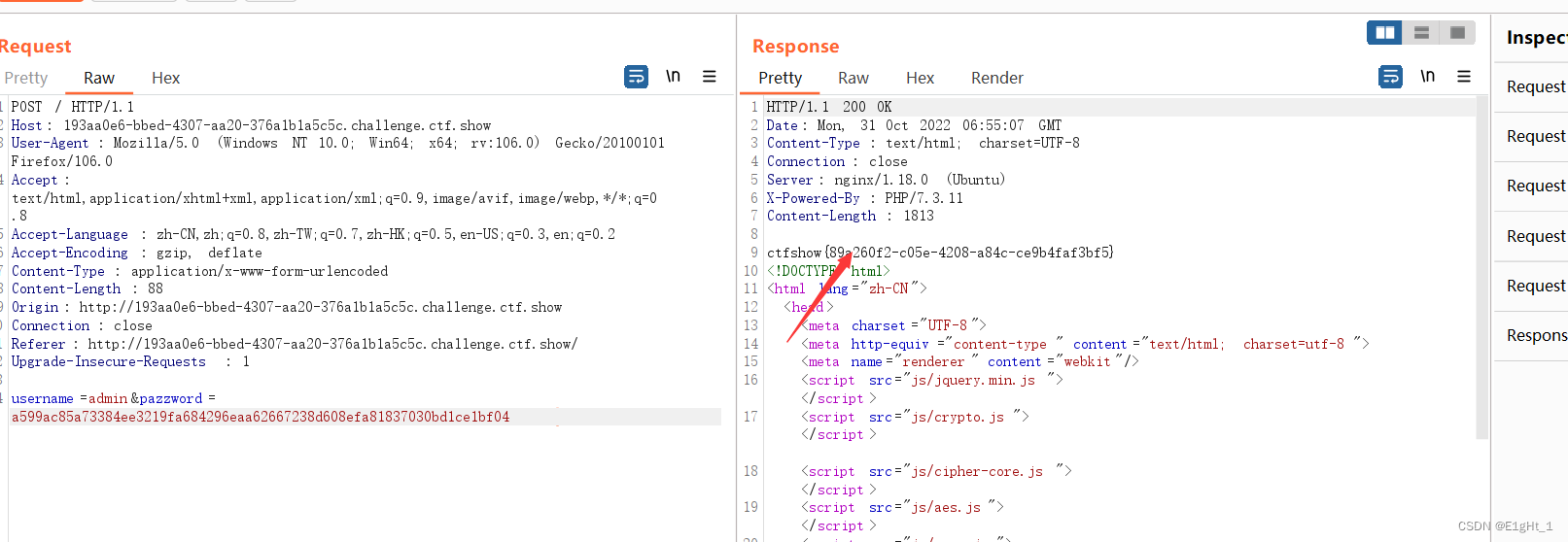

web19(前端密钥泄露)

查看前端js可知密码是aes加密

抓包

抓包

将pazzword改成上面的数值得到flag

web20(mdb)

访问路径/db/db.mdb,下载mdb文件,搜索ctfshow可得flag

982

982

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?