先看题目:

xff,全写是X-Forwarded-For,简称xff头,代表http客户端的真实IP。

Referer,表示页面的来源。

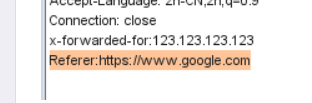

先用burp suite抓取,发送至重发器,在最底部添加

x-forwarded-for:123.123.123.123

(或者用X-Forwarded-For Header附件直接修改IP)

查看响应页面,发现提示:必须来自https://www.google.com

然后用hackbar

发送一下,会发现没有相应,再试一次,记得将白色部分删除

再试一次,就返回flag了

(或者直接在burp suite重发器里,在最后一行输入Referer:https://www.google.com,查看响应就可以得出flag

)

)

攻防世界:xff_referer

最新推荐文章于 2023-03-18 22:53:42 发布

385

385

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?